1、为什么要创作?

1、一起学习交流

2、提升自己,总结知识点

2、原理

这个漏洞属于用户配置不当----由于Nginx.conf的如下配置导致nginx把以’.php’结尾的文件交给fastcgi处理,为此可以构造http://靶场分配的地址/xxxx.png/.php (url结尾不一定是‘.php’,任何服务器端不存在的php文件均可,其实只要".php"结尾就行),其中xxxx.png是我们上传的包含PHP代码的照片文件。通俗说就是:上传的.png文件交给fastcgi处理,如果后缀有.php,这个玩意儿会把.png内容当php运行。

3、复现

vulhub靶场

1、启动靶场,访问地址

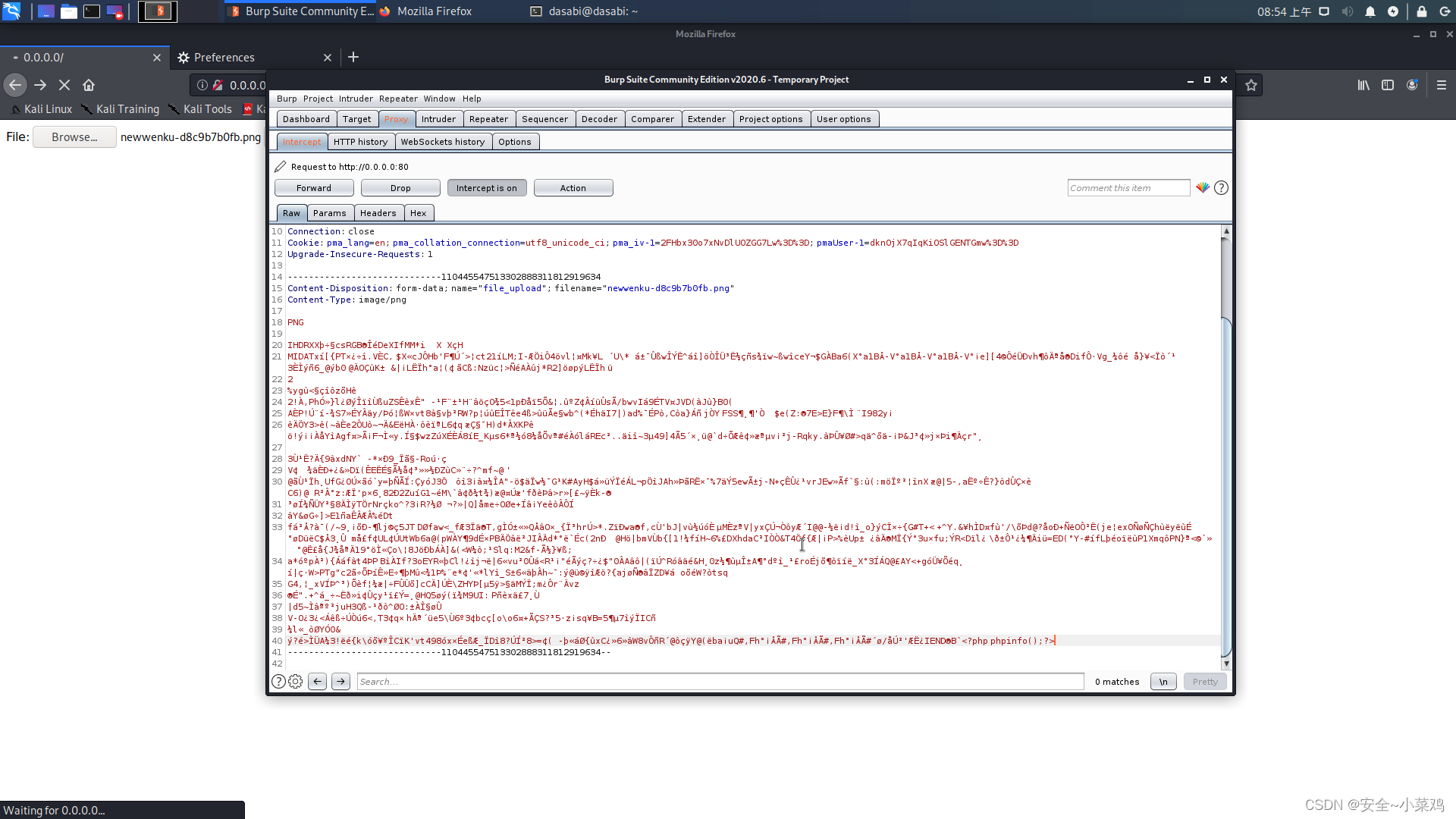

2、点击左边按钮选择文件,右边按钮上传,回车,抓包。添加一句话木马。这里我用<?php phpinfo();?>,放包

3、 上传成功,显示路径

4访问路径,成功显示图片

5、后缀 加.php,回车,成功解析

4207

4207

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?