学习misc20天后的小结及工具汇总

做题思路小结

首先拿到图片或者其他的文件

- 如果根据题目能确定是什么类型的题,即可直接做

- 右键打开属性,看看有没有什么附加的东西

- 使用010editor打开,看看文件头部和格式是否正确

- 确认无误后,使用ctrl+f查看文件内是否包含flag字段

- 如果不包含,使用binwalk分析

- 有其他文件包含在内,就要用foremost分离

- 如果是图片,进行以上步骤没看到可用信息则使用stegsolve

- 查看图片内容,使用stegsolve各种工具

- exiftools查看图片更多的信息

- 如果还没发现flag则适当使用以下工具

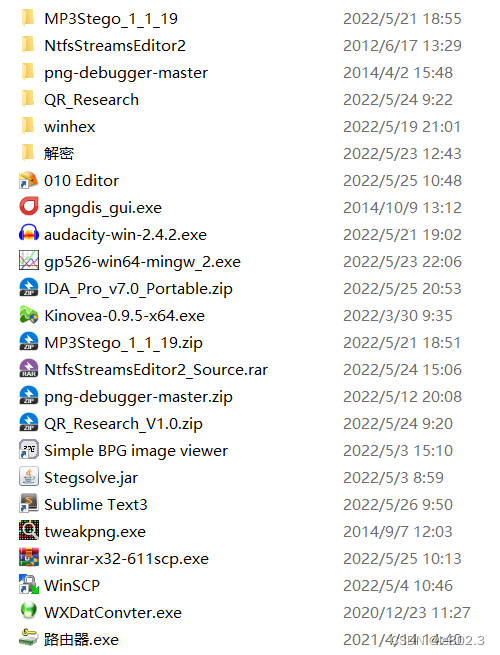

工具(太多了想要哪个可以私信我)

winhex(010editor)或者bless(linux下)

这些都是十六进制文件编辑器

使用这些编辑器时,我认为要先熟悉各种文件的格式,如png,jpg,zip等

使用这些编译器可以做到

- 查找隐藏在图片内容中的flag字段,或者能发现其他有用的信息,如其他文件(图片,压缩包,压缩包密码,加密字段等)

- 如有文件包含,在文件连接处查找加密字段。在内容结尾查找有用信息

- 修改或补全文件格式,使不能显示的信息正确显示。

- 判断zip伪加密

- 修改图片的宽高

- 修改gif的画布和图片宽度高度

binwalk

提取文件中的隐藏文件的工具(filename为全称,如1.png)

分析文件

binwalk+filename

提取文件

binwalk -e +filename

使用foremost工具分离

foremost+filename

stegsolve

这个使用方法在我的另一篇文章有总结

当两张jpg图片外观、大小、像素都基本相同时,可以考虑进行结合分析,即将两个文件按的像素rgb值进行xor(异或)、 add(加)、 sub(减)等操作

尤其是出现黑白块的长条。

exiftool

使用这个可以看到图片更详细的信息,包括相机镜头之类,可能存在flag字段

exiftool+filename

增加一个缩略图隐写

exiftool -ThumbnailImage -b misc22.jpg > 1.jpg

zsteg

zsteg可以检测PNG和BMP图片里的隐写数据

zsteg+filename

其中有个懒人方法 --all 使用所有方法尝试一遍

zsteg+filename --all

导出内容

zsteg -E “显示的信息(extradata 0)” pcat.png > yy(提取到yy)

F5-steganography F5隐写

题目大多涉及“刷新”二字

java Extract+文件路径 +(-p + password)

steghide

加密(将txt隐写在jpg中)

steghide embed -cf jpg -ef txt

提示你输入密码,不输入就是空密码回车即可

解密

查看隐写的文件信息

steghide info +filename

提取隐写的文件

steghide extract -sf +filename

outguess

解密

outguess -k “password” -r + filename +hidden.txt

MP3stego

打开文件夹至有decode.exe的页面,将MP3文件放入到同一目录下

加密命令

Encode -E data.txt(里面放要加密的txt信息) -P pass(密码) sound.wav(需要将密码放入的wav文件) sound.mp3(生成的mp3文件)

解密命令

Decode -X -P pass(密码) sound.mp3(要解密的文件)

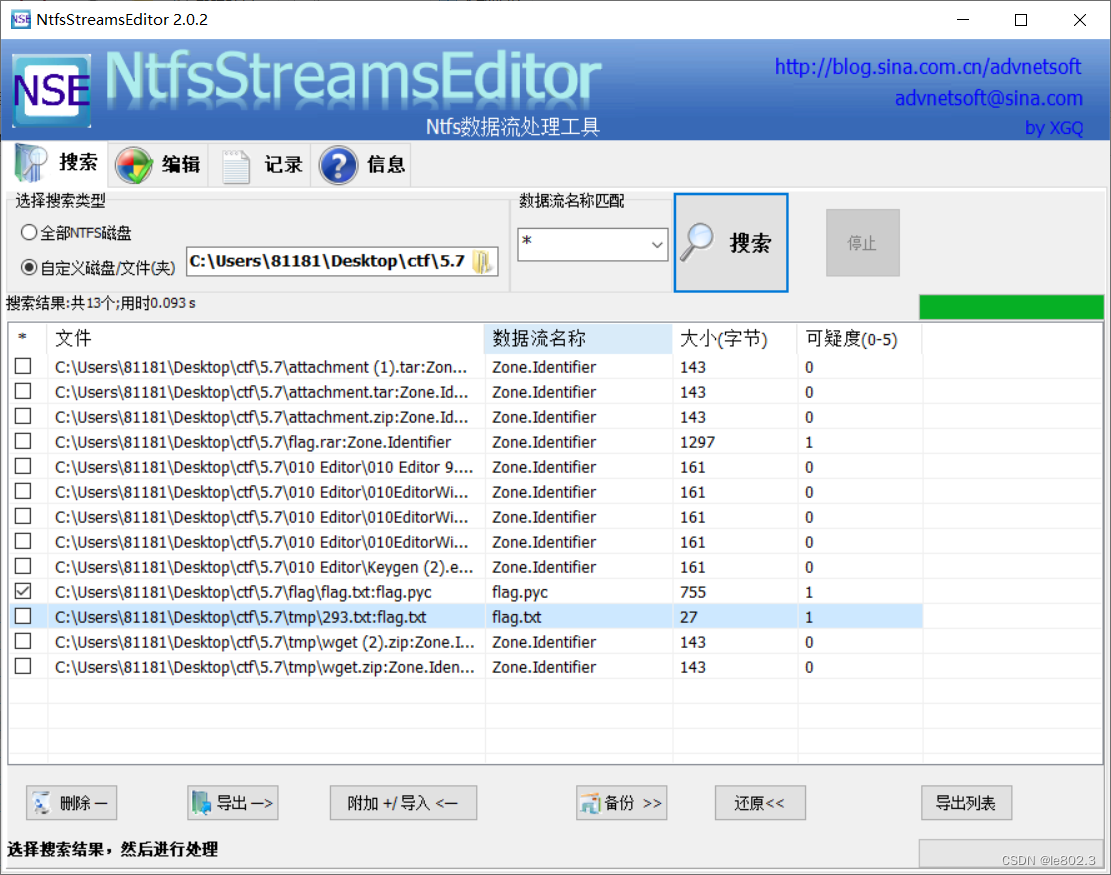

NtfsStreamsEditor2

日志扫描工具

若题目出现ntfs等字段,即可对文件夹进行扫描发现flag或者相关文件。

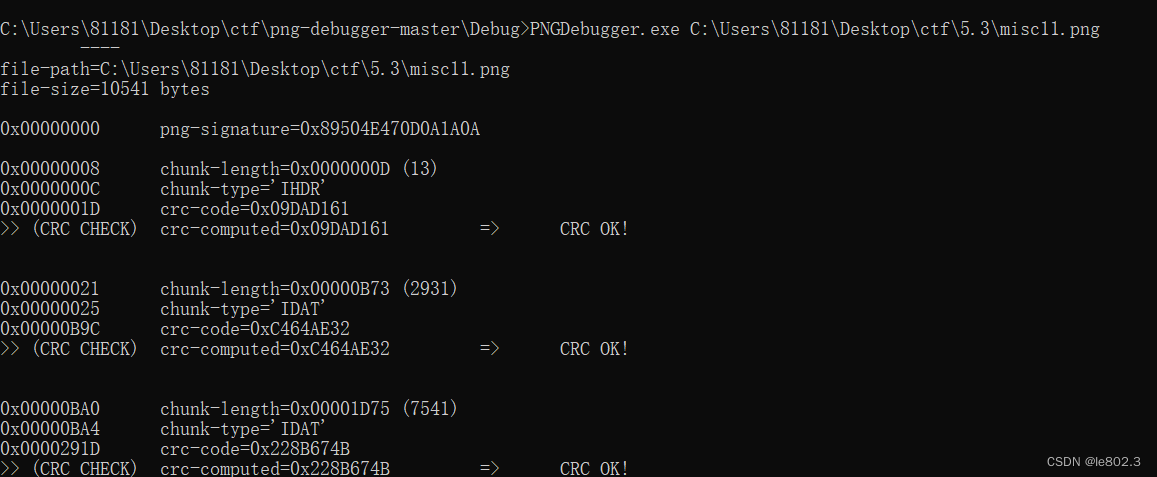

pngdebugger

PNG Debugger 可以进行读取 PNG 图片的数据,检测各数据块中的 CRC 是否正确,在 Windows 下使用

QR_research

一款好用的电脑扫码工具,比手机灵敏

apngdis_gui

用来分解apng,一款类似于gif的动图,apng直接打开是不动的,但是放入浏览器却是动图。

audacity

一款音频查看器,经常用来读取摩斯密码

kinovea

视频逐帧播放器,有条件的可以用pr

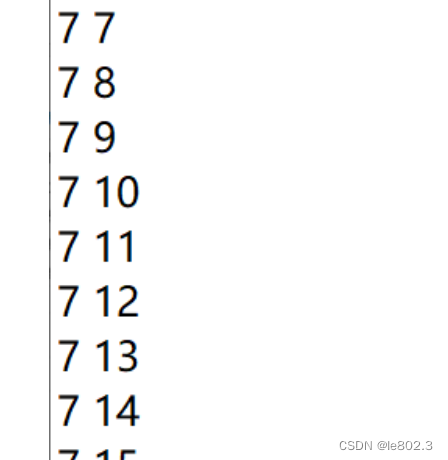

gnuplot绘图工具

经常用点坐标来绘制二维码

plot + 文件路径

文件格式为txt,数字排序如下

simple bpg image viewer

功能如其名

tweakpng

是一款简单易用的png图像浏览工具,它允许查看和修改一些png图像文件的元信息存储,用该工具打开有问题的png图片,会提示错误的crc字符串以及正确的crc字符串,然后用16进制编辑器winhex打开搜索错误的crc字符串,然后用正确的替换。

RouterPassView

查看路由信息,文件一般以bin结尾,flag一般为username。

wxdatconvter

一般的dat文件丢在里面就可以,可以转成图片。

wireshark

首先对于简单的还是先搜索flag

一些常用的命令

http.request.method==post

http

tcp

tcp.stream eq x

经常导出http的包查看信息。

附加:

有一些隐藏的字符,就是可以框选出来,但是看不到内容,这是可以放在sublime当中。

在爆破zip,rar等软件之前,记得先看看有没有在属性里面包含加密后的密码。

1912

1912

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?