上班摸鱼又开始刷题,随便记一记思路。

下载文件之后,发现是一个流量包,利用wireshark分析一下。

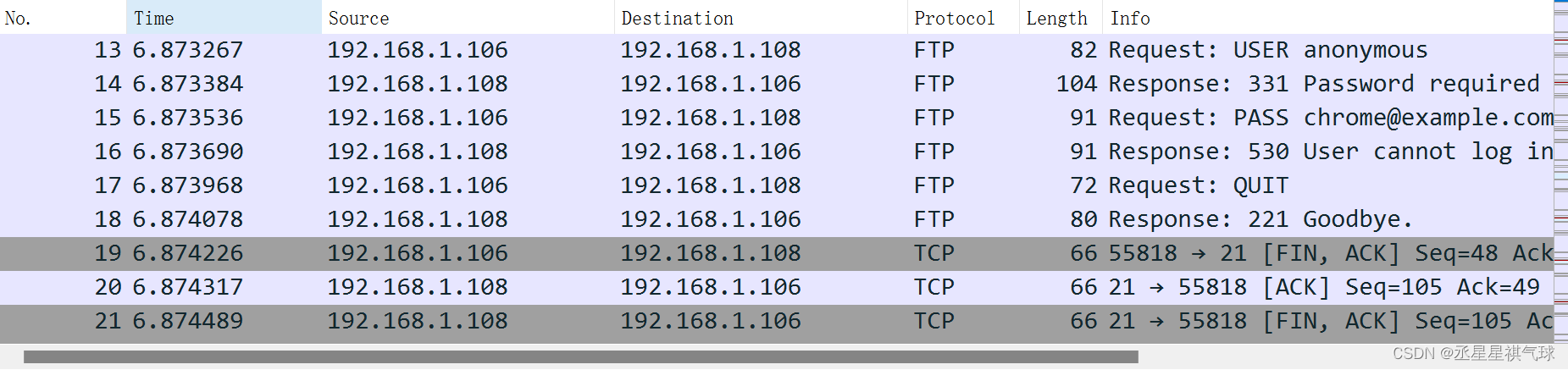

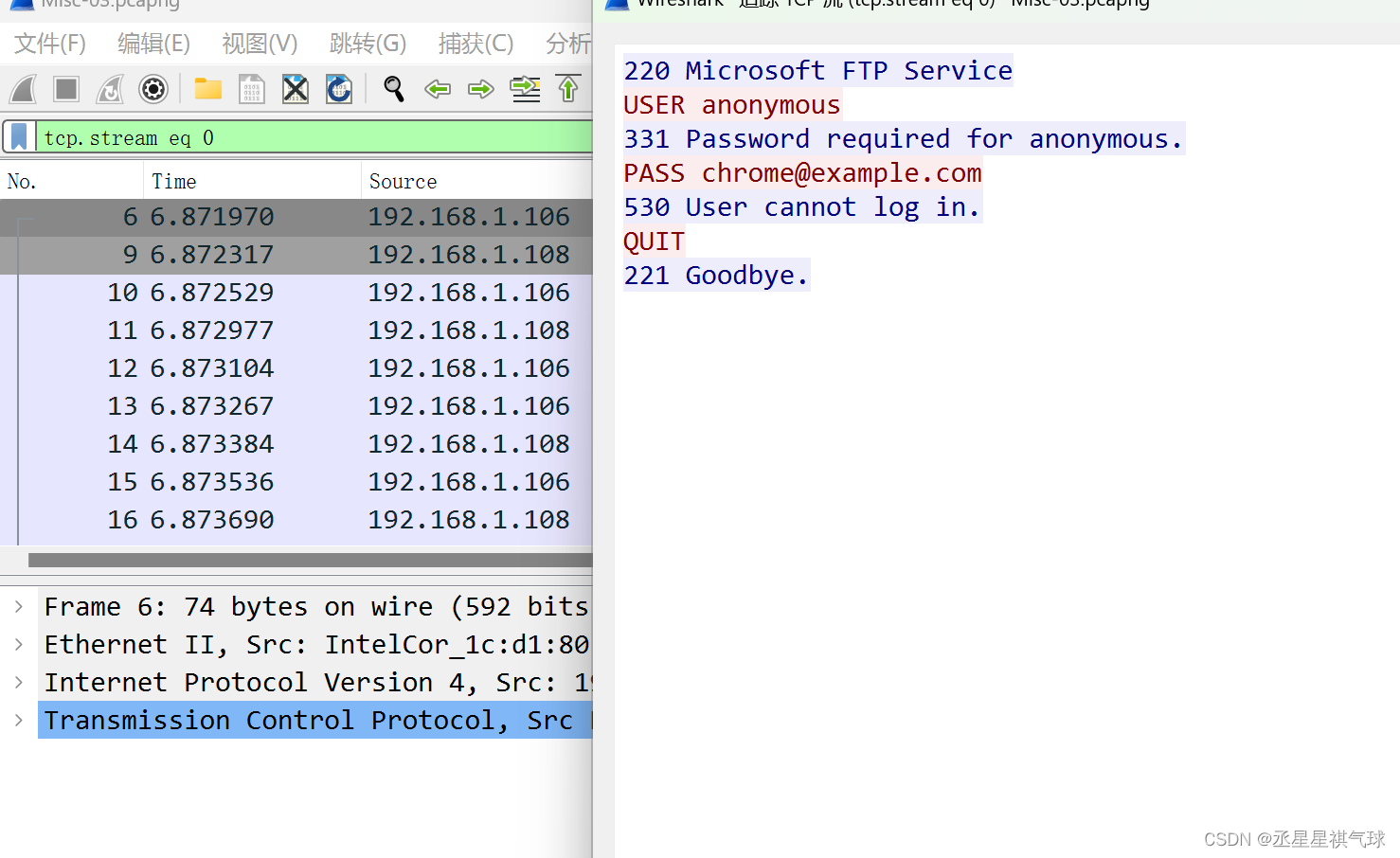

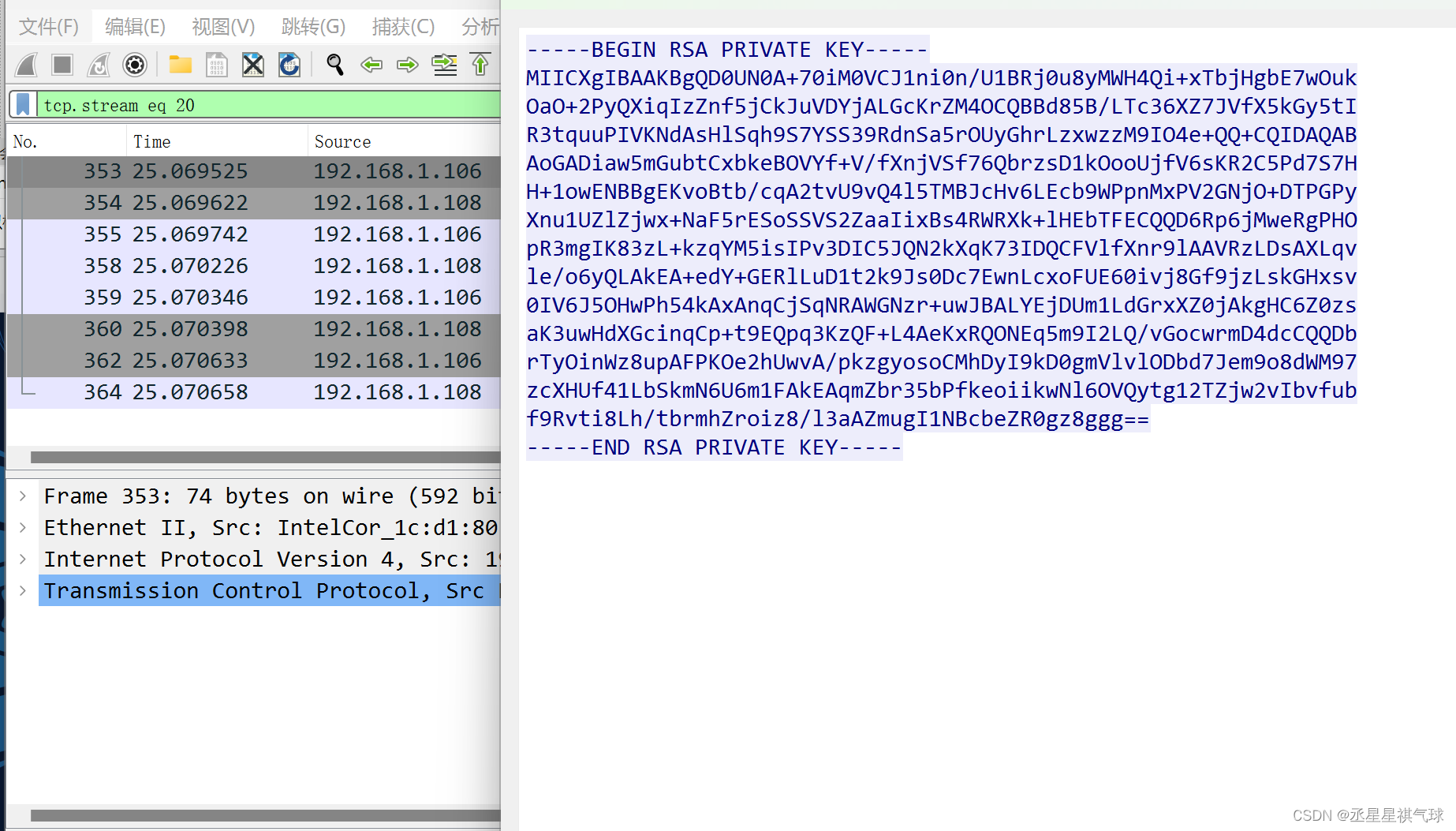

我们会发现都是一些tcp,ftp协议传输,可能会涉及文件传输的问题,通过追踪TCP数据流,看看能不能看到一些文件信息。

这里也可以在搜索栏搜索命令,或者直接右击。

第一条没有什么东西,继续追踪第二条信息。

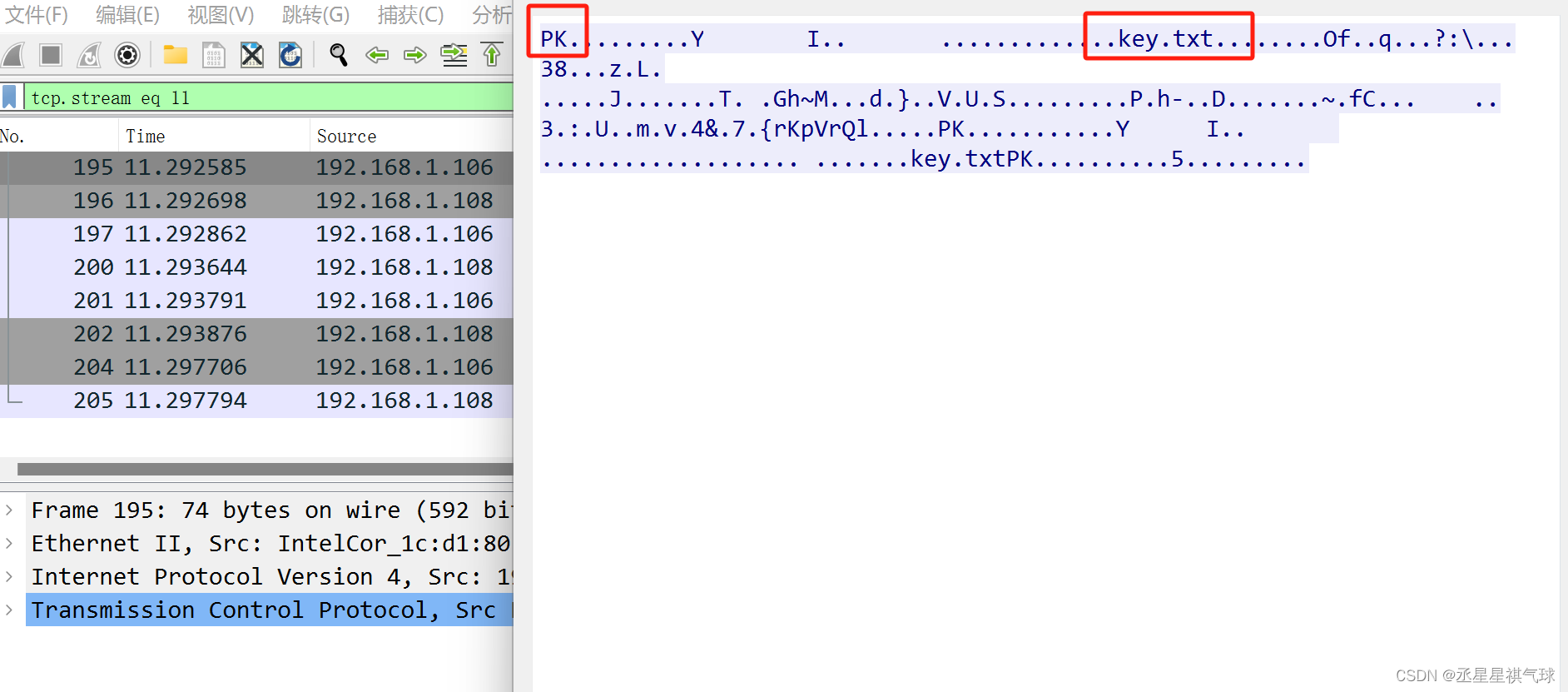

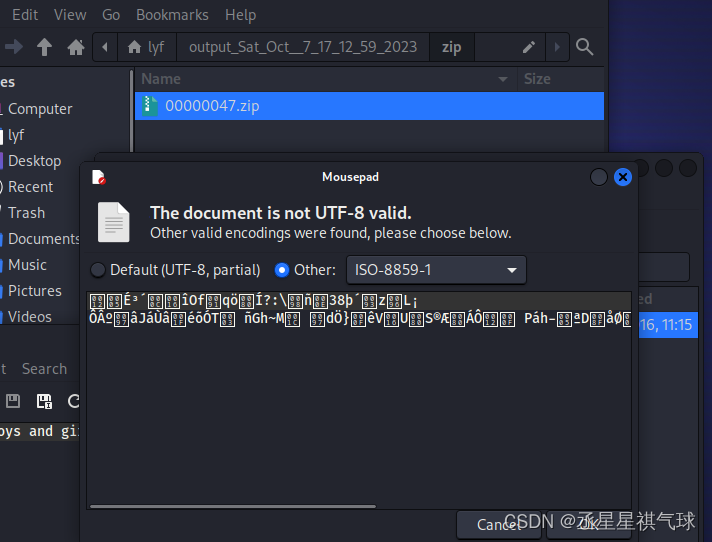

在这里能看到一些模糊的信息,有zip文件以及txt文件,继续追踪。

看到文件保存了公钥信息。

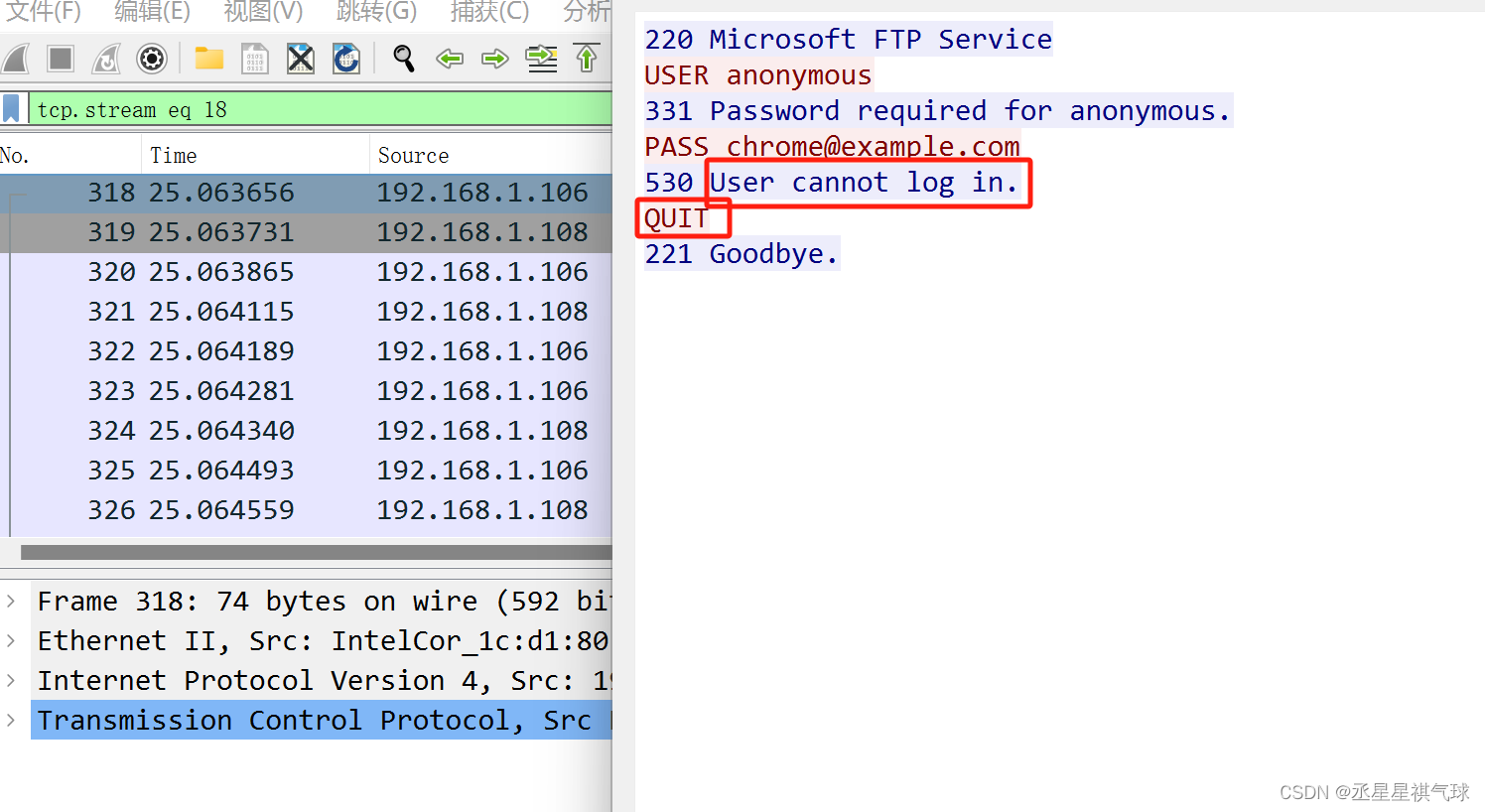

这怎么越看越像是日志呢。

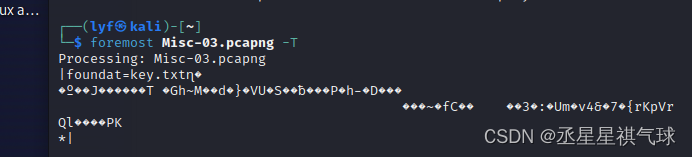

找到了RSA的私钥,那得到这个有什么用呢,看到之前我们追踪流量的时候发现有很多的文件但是看不到,那么就利用foremost分离一下。

发现一个跟flag有关的文件但是是乱码,那么就利用我们刚才得到的私钥解密这个文件。

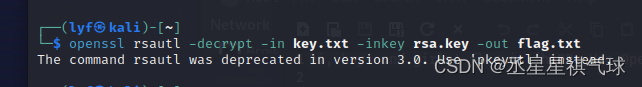

openssl pkeyutl -decrypt -in key.txt -inkey rsa.key -out flag.txt

利用openssl解密,-in加密文件 -inkey密钥 -out解密后的文件。

ok,得到flag!!!

3339

3339

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?