注:提示信息还是很有用的!

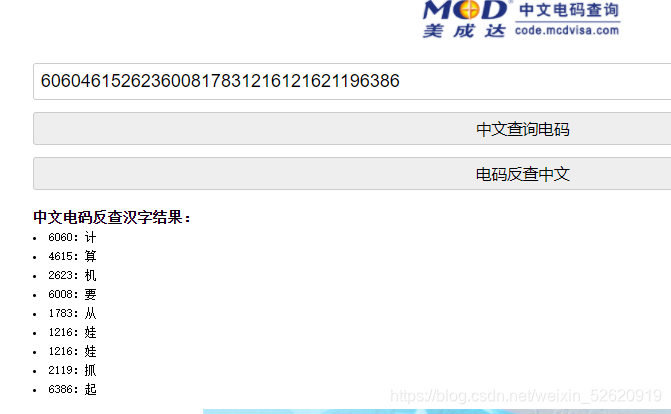

中文电码采用了四位阿拉伯数字作代号,

从0001到9999按四位数顺序排列,用四位数字表示最多一万个汉字、字母和符号。

汉字先按部首,后按笔划排列。

字母和符号放到电码表的最尾。

后来由于一万个汉字不足以应付户籍管理的要求,又有第二字面汉字的出现。

在香港,两个字面都采用同一编码,由输入员人手选择字面;

在台湾,第二字面的汉字会在开首补上“1”字,变成5个数字的编码。

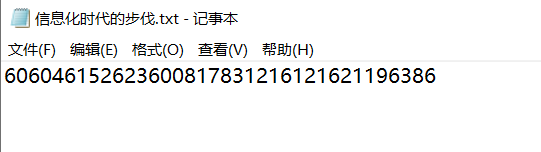

在线解密:

传送门:中文电码查询

注:提示信息还是很有用的!

中文电码采用了四位阿拉伯数字作代号,

从0001到9999按四位数顺序排列,用四位数字表示最多一万个汉字、字母和符号。

汉字先按部首,后按笔划排列。

字母和符号放到电码表的最尾。

后来由于一万个汉字不足以应付户籍管理的要求,又有第二字面汉字的出现。

在香港,两个字面都采用同一编码,由输入员人手选择字面;

在台湾,第二字面的汉字会在开首补上“1”字,变成5个数字的编码。

在线解密:

传送门:中文电码查询

448

448

257

257

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?