flag0072

这里推荐一个专门搞中职赛题解析的师傅,里面有非常多往年比赛题目的解析(https://blog.csdn.net/Aluxian_?type=blog)

1. 从靶机服务器的FTP上下载flag0072,分析该文件,请提交代码保护技术的类型。提交格式:XXXX。

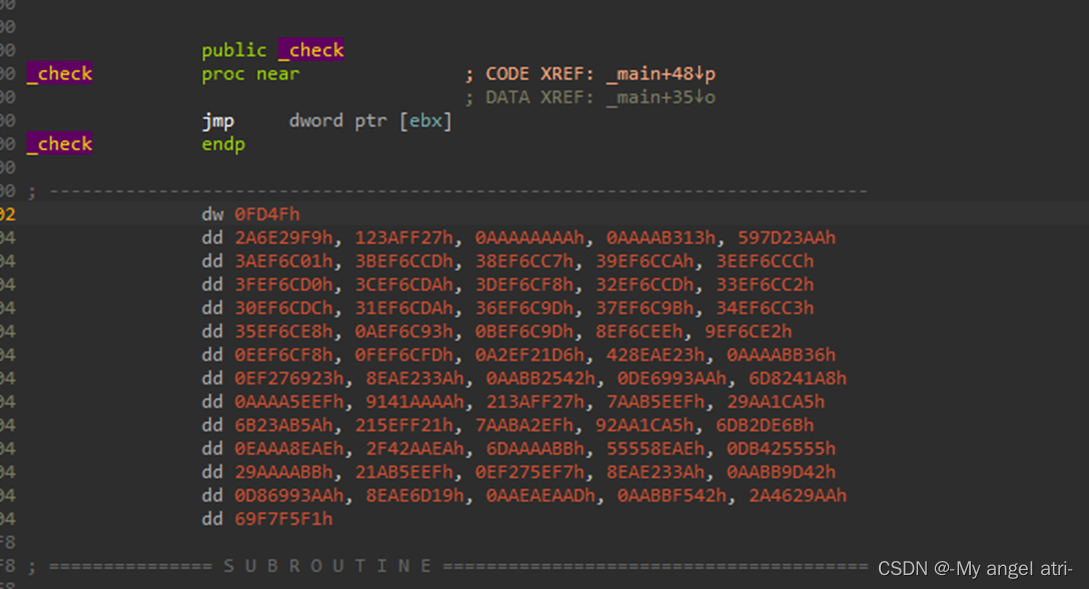

可以看到进去后汇编代码中有一大堆数据段被加密

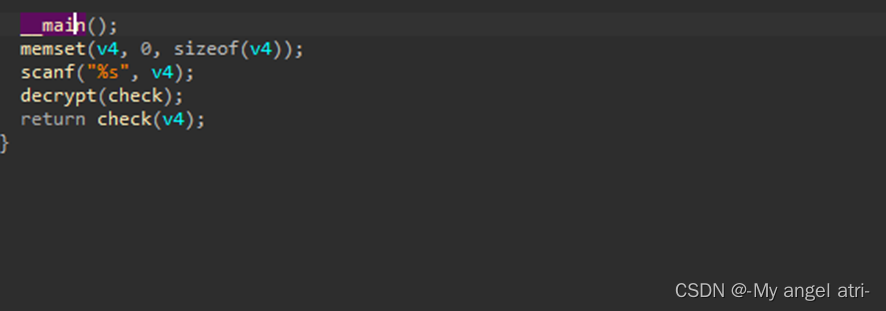

进去main后观察到有一个解密函数通过异或操作对check验证函数进行了解密,符合SMC代码保护的特征,所以使用了SMC代码保护技术

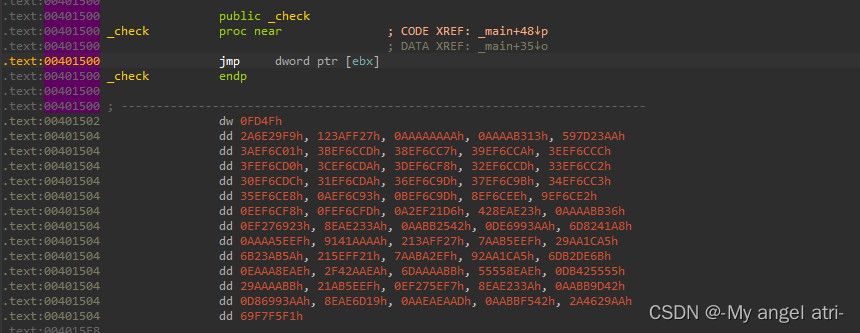

2. 提交被保护的代码所在地址。提交格式: 0xXXXX。

看看decrypt函数要对谁操作,就是谁了

是check,答案就是check函数的地址

0x401500

3. 提交代码解密的密钥。提交格式: 0xXX。

密钥为异或的16进制数

Flag:0xAA

4.请提交输入正确flag时的输出。提交格式: XXXX。

SHIFT+F12可以看到输出字符串

flag:You are Right!

5.提交flag的值。提交格式:XXXX。

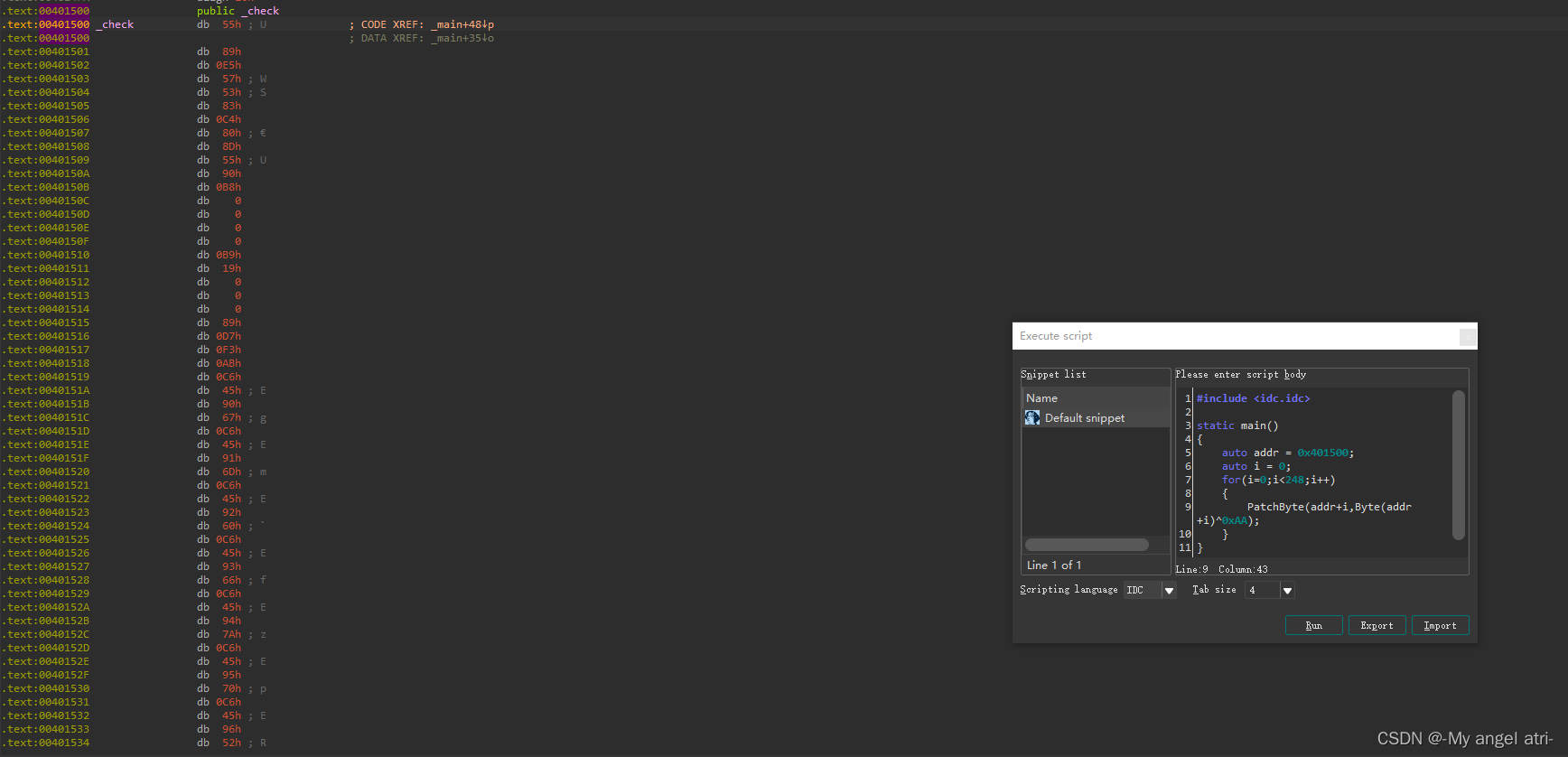

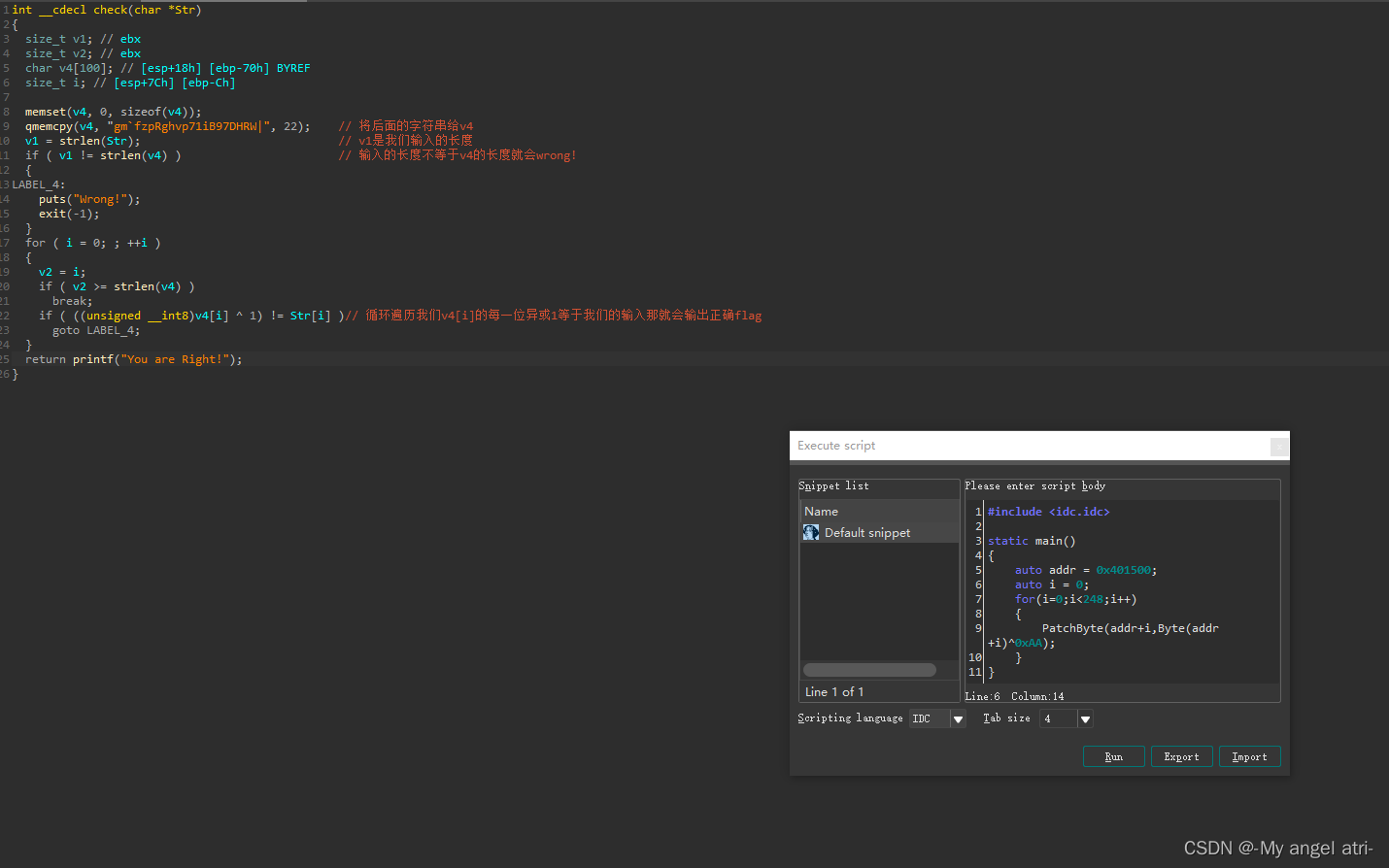

通过idc脚本对此加密段进行解密后即可看到加密的代码

使用shift+f2打开idc脚本页面,写出idc脚本,对被加密的数据段的每一位进行异或还原,以check函数的首地址0x401500为起始点

可以看到多了一大段汇编代码

我们选中check函数的入口0x401500部分然后按U将他重新变为数据段

然后再按C将他重新变为汇编语言

最后再按P将他重新定义为一个函数这样就可以反编译了

得到解密后的check函数

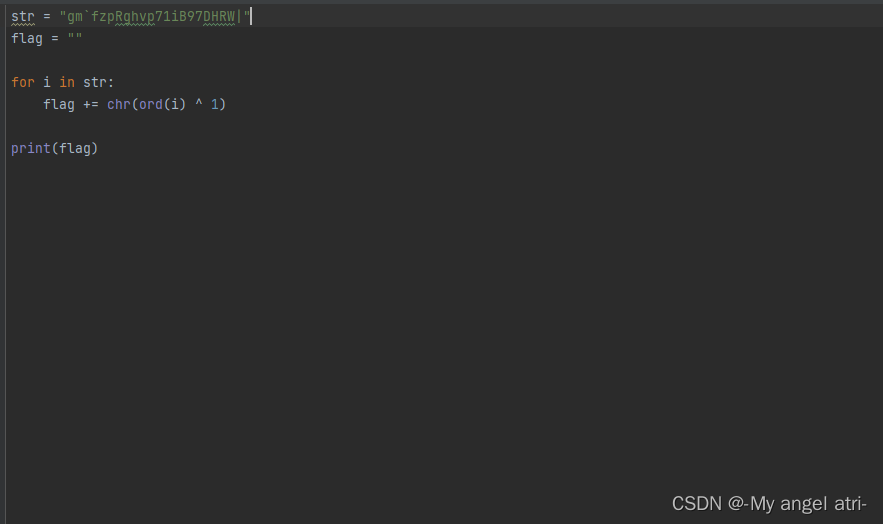

通过上面的逻辑可知,我们的输入与v4[i] ^ 1 的每一位进行比较,v4的值就是上面用qmemcpy后面的那22个字符串

简单写出解密脚本

1538

1538

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?