实验准备:

蚁剑,两个 kali 环境(一个开启 web 服务(开NAT),一个接收 shell(开桥接))

实验步骤:

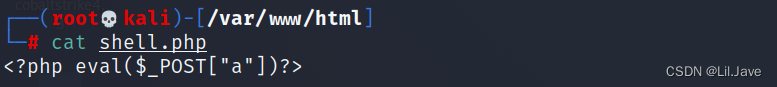

①在 kali 上创建一个有 rce 漏洞的页面,并开启 web 服务

可以直接用 vim xxxx.xxx 命令进行创建和编辑

②在物理机浏览器验证RCE漏洞,并通过蚁剑进行连接

②在物理机浏览器验证RCE漏洞,并通过蚁剑进行连接

③在蚁剑上打开终端,输入反弹shell的指令,并在接收shell的Kali上开启监听服务,找到可利用的特权命令find

④利用这个命令获取root权限

⑤再打开一个终端,开启新的监听并把这个弹到新的Shell上面

⑥最后在新的监听口进行Whoami查询当前身份,权限为root,实验结束

4453

4453

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?