看到登录框,admin登录试试,无弱口令。注册新用户,发现admin无法注册,于是随便注册一个用户

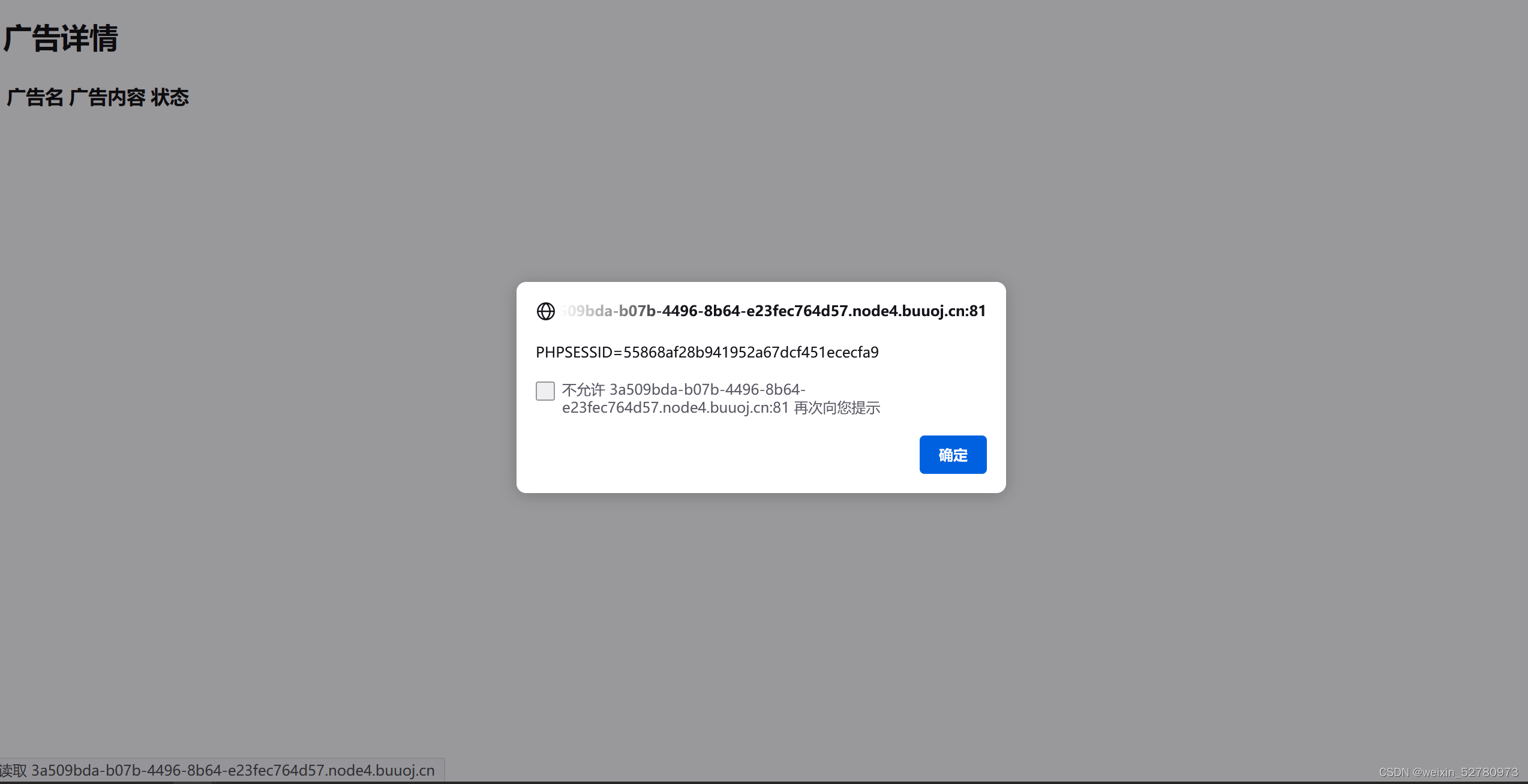

进入后,申请广告招商,发现有xss漏洞,但这题并不是考察xss。随便发布一个广告,看到url有id,测试了没有sql注入。

看到别人wp,发现发布广告名的地方存在sql注入。闭合符号为单引号,发现and or 空格被过滤了,这样order以及information都无法使用,并且注释符–+ # 也被过滤,因此只能够使用单引号来闭合右边剩下的单引号。不行的话可以试试在最后加上,3',数字随意,并且注意会当成一个列名,对猜测列数有影响。(可以尝试使用sqlmap但是没有结果,也可以fuzz一下哪些被过滤,但是会受到广告条数限制。)

查看有多少列:1'/**/group/**/by/**/22',有22列。

查看回显位:```-1’union//select//1,2,3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22’` ,回显位2,3

查看数据库名

-1'union/**/select/**/1,database(),u

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3625

3625

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?