底层通过ospf公网通,,IP地址配置靠设备编号,小学都学过,就不再这里赘述了

纯isecvpn

配置IKE(Internet Key Exchange,因特网密钥交换协议)安全提议

该步骤主要是设置算法保证数据传输的安全,这些算法会形成相应的密钥,如果算法各自管理自己的算法会很麻烦,于是IKE便可以将这些密钥集合统一自动管理。

1)创建IKE安全提议

[Huawei]ike proposal 1 //创建IKE提议,编号为1

[Huawei-ike-proposal-1]encryption-algorithm aes-cbc-256 //设置加密算法为aes256

[Huawei-ike-proposal-1]authentication-algorithm md5 //设置认证算法为md5

[Huawei-ike-proposal-1]authentication-method pre-share //设置认证方法为预共享密钥

[Huawei-ike-proposal-1]dh group2 //设置dh组

-----配置ike对等体---

[Huawei]ike peer AR5 v1 //创建对等体,对等体名称为“AR5”,用于远端设备,并且只能支持版本1的sa

[Huawei-ike-peer-AR5]pre-shared-key simple huawei //设置预共享密钥明文格式的“huawei” 两端密钥要相同

[Huawei-ike-peer-AR5]ike-proposal 1 //应用前面创建的ike安全提议

[Huawei-ike-peer-AR5]remote-address 10.1.34.5 //设置建立vpn的远端设备地址

对端设备跟上面差不多,要注意的就是明确对等体名称和建立vpn的远端地址

#

ike proposal 1

encryption-algorithm aes-cbc-256

dh group2

authentication-algorithm md5

#

ike peer AR4 v1

pre-shared-key simple huawei

ike-proposal 1

remote-address 10.1.14.4

#

配置acl,用于访问控制,匹配在隧道中可以传输的流量

R5

acl number 3000

rule 5 permit ip source 10.1.57.0 0.0.0.255 destination 10.1.46.0 0.0.0.255

R4

acl number 3000

rule 5 permit ip source 10.1.46.0 0.0.0.255 destination 10.1.57.0 0.0.0.255

配置安全提议

ipsec proposal 1 //创建ipsec安全提议,名称为1

esp authentication-algorithm sha1 //认证算法为sha1

esp encryption-algorithm aes-256 //加密算法为aes256

transform esp //指定用于转换数据包的安全协议为esp

对端配置一样,这里就不重复粘贴

配置ipsec安全策略

[Huawei]ipsec policy yanfa 1 isakmp

[Huawei-ipsec-policy-isakmp-yanfa-1]security acl 3000

[Huawei-ipsec-policy-isakmp-yanfa-1]proposal 1

[Huawei-ipsec-policy-isakmp-yanfa-1]ike-peer AR5

#

对端的

ipsec policy yanfa 1 isakmp //创建ipsec策略,名称”yanfa“ 序列号为1 安全连接和密钥管理协议为isa

security acl 3000 /应用acl3000

ike-peer AR4 //应用名为AR4 的对等体

proposal 1 //应用前面创建的ike安全提议

在接口应用ipsec安全策略

[Huawei-GigabitEthernet0/0/0]ipsec policy yanfa

对端

[Huawei-GigabitEthernet0/0/1]ipsec policy yanfa

调试一下,因为私网要有到公网的默认路由两边各仍一条到公网

[Huawei]ip route-static 0.0.0.0 0 10.1.34.3

对端

[Huawei]ip route-static 0.0.0.0 0 10.1.14.1

这样符合真实生产场景,接入公网路由器,只有一条到公网的默认路由

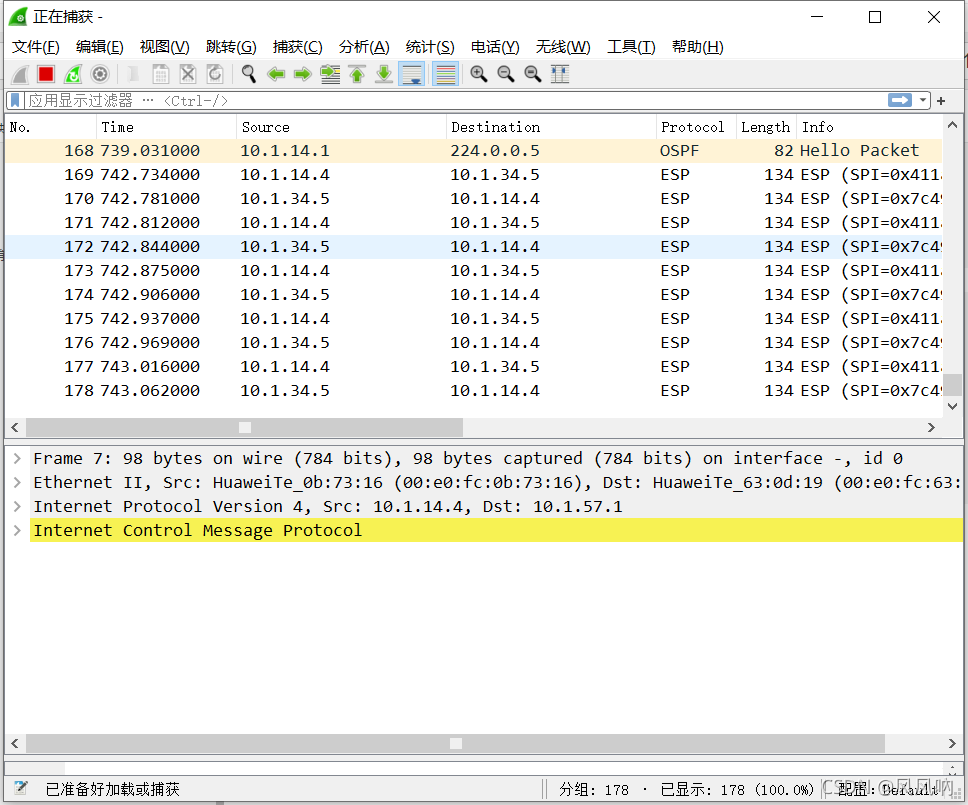

验证ping通,报文封装esp头部加密报文,只看见公网ip

<Huawei>ping -a 10.1.46.254 10.1.57.1

PING 10.1.57.1: 56 data bytes, press CTRL_C to break

Reply from 10.1.57.1: bytes=56 Sequence=1 ttl=255 time=50 ms

Reply from 10.1.57.1: bytes=56 Sequence=2 ttl=255 time=40 ms

Reply from 10.1.57.1: bytes=56 Sequence=3 ttl=255 time=50 ms

Reply from 10.1.57.1: bytes=56 Sequence=4 ttl=255 time=60 ms

Reply from 10.1.57.1: bytes=56 Sequence=5 ttl=255 time=60 ms

R4ping对端私网不通,因为未封装,不知道私网路由,封装了,用公网头部代替,才能ping通

[R4]ping -v 10.1.57.1

PING 10.1.57.1: 56 data bytes, press CTRL_C to break

Request time out

Request time out

Request time out

Request time out

Request time out

```

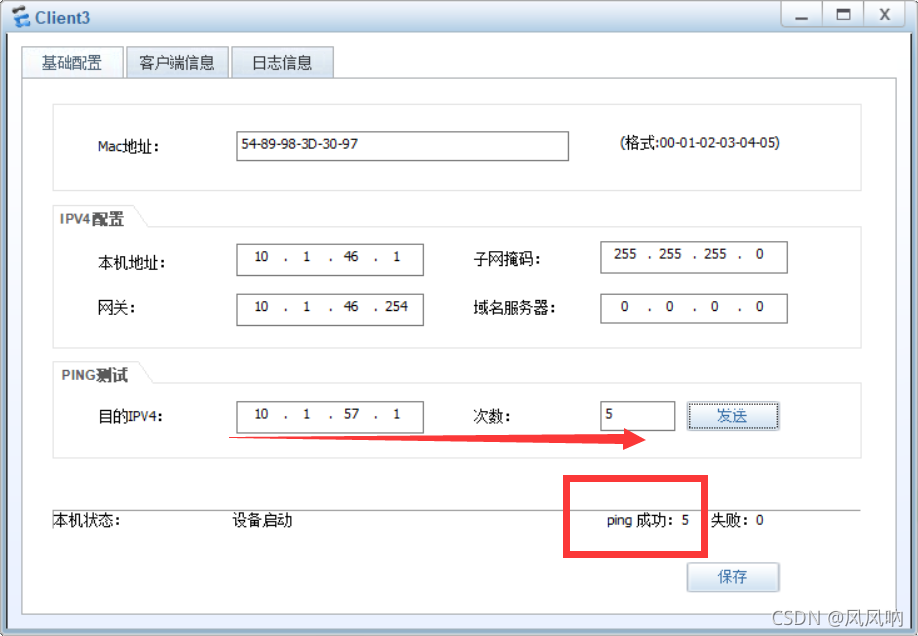

客户端ping服务器,成功,公网抓包,显示esp封装,看不见私网头部

4391

4391

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?