查询用户的信息

查看当前用户及权限

whoami #查看当前用户及权限

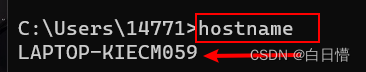

查看当前主机名

hostname # 查看当前主机名

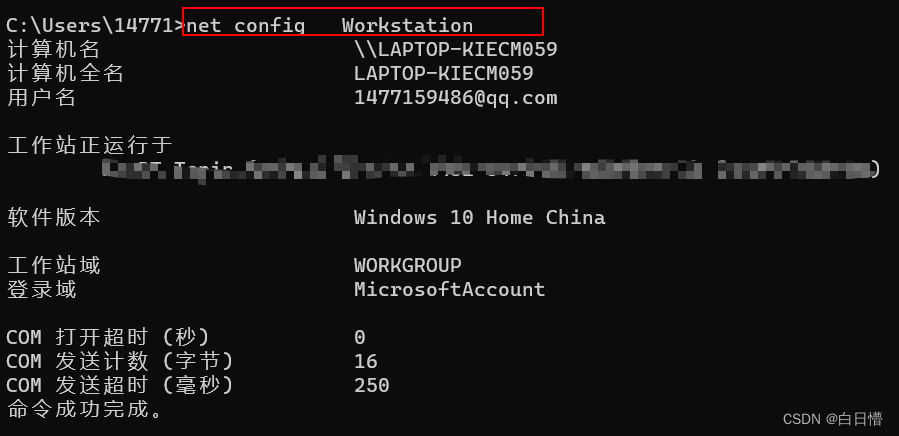

了解本机的配置信息

net config Workstation #了解本机的配置信息

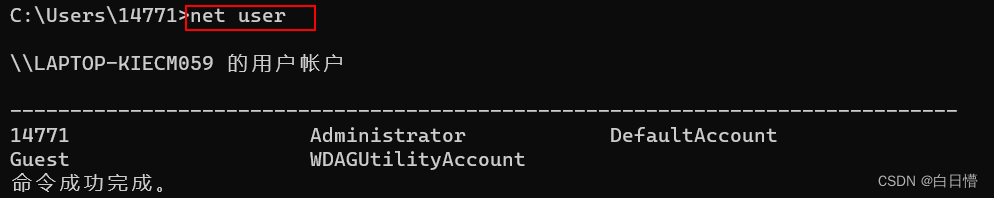

查看主机账号

net user # 查看主机账号,为定制字典准备

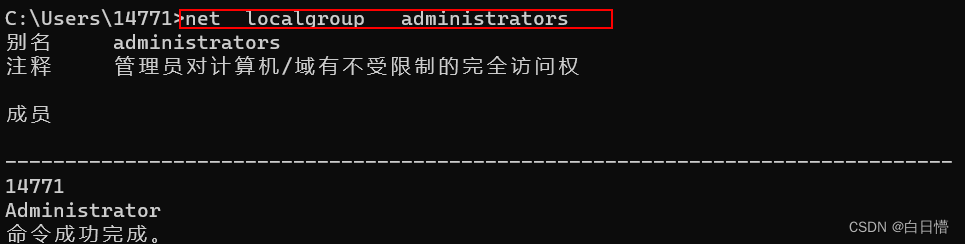

获取本地管理员信息

net localgroup administrators #获取本地管理员信息

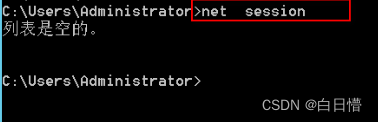

列出或断开本地计算机与所连接的客户端之间的会话

net session #列出或断开本地计算机与所连接的客户端之间的会话

该指令必须有管理员权限才可以

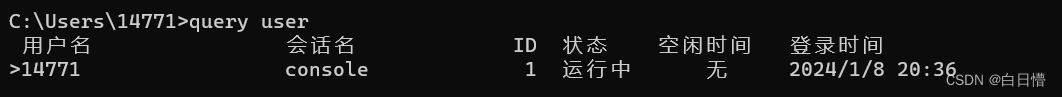

查看在线用户

该指令为Windows专业版指令(家庭版和企业版无法使用)

query user # 查看在线用户,注意管理员是否在线

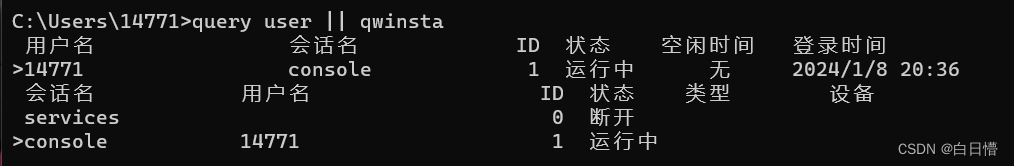

query user || qwinsta # 查看当前在线的用户

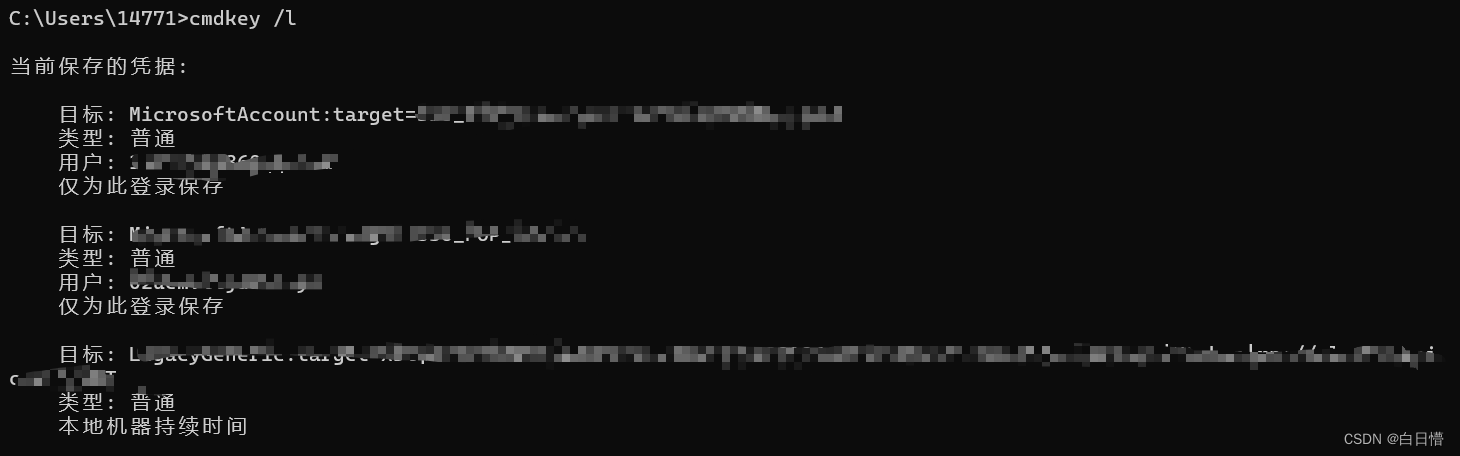

查看当前保存的登录凭证

cmdkey /l # 查看当前保存的登陆凭证,也能看到通的ip

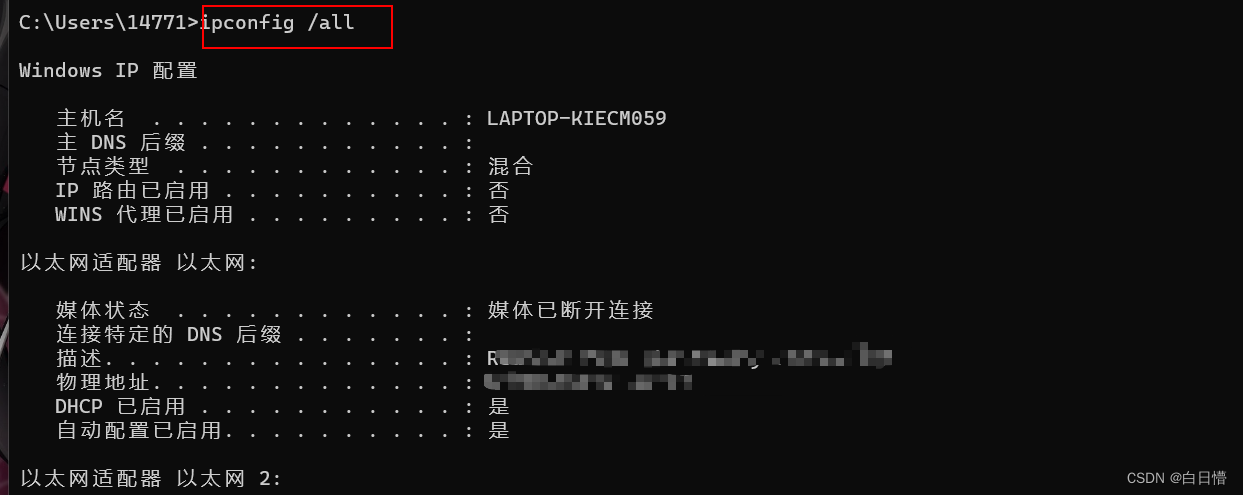

获取主机的网络配置信息

查看IP信息

ipconfig /all # 查看IP信息,可以用来判断是否有域,或者是否存在双网卡

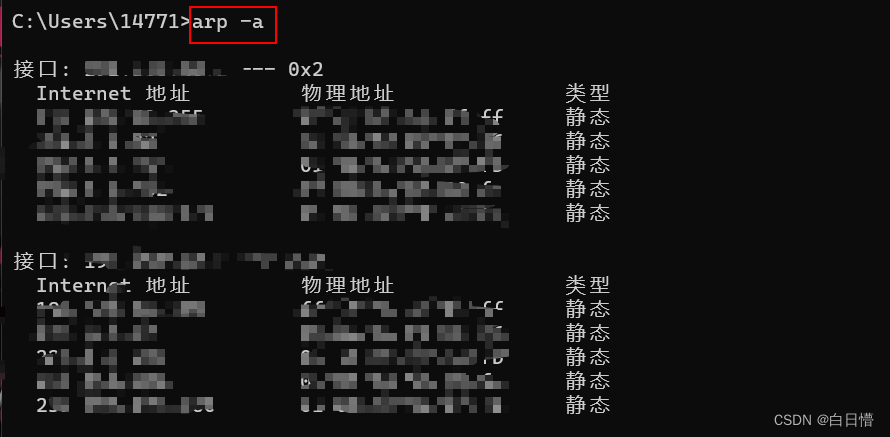

查看内网有价值的arp通信记录

arp -a# 查看内网有价值的arp通信记录

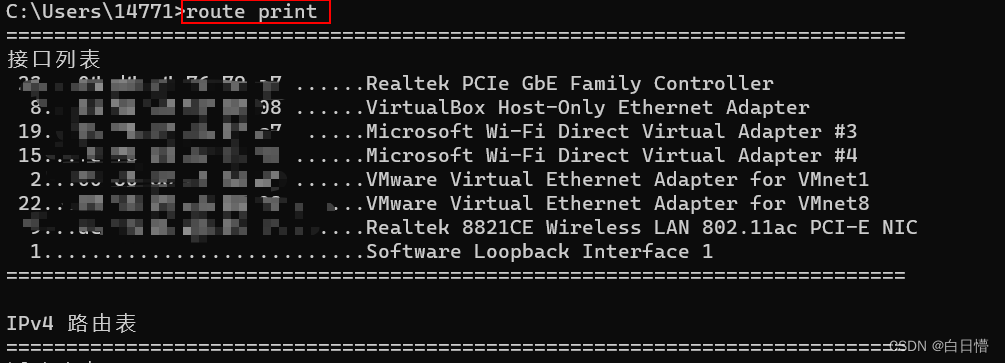

查看路由表

route print # 查看路由表

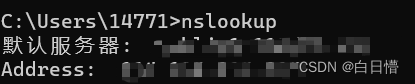

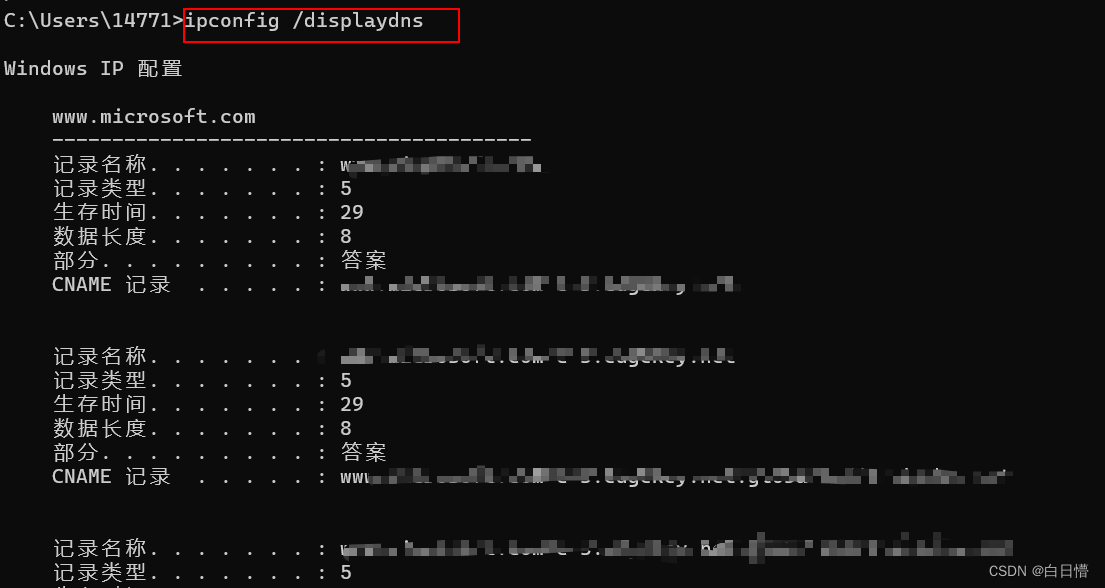

DNS服务器

nslookup #DNS服务器

ipconfig /displaydns #DNS缓存

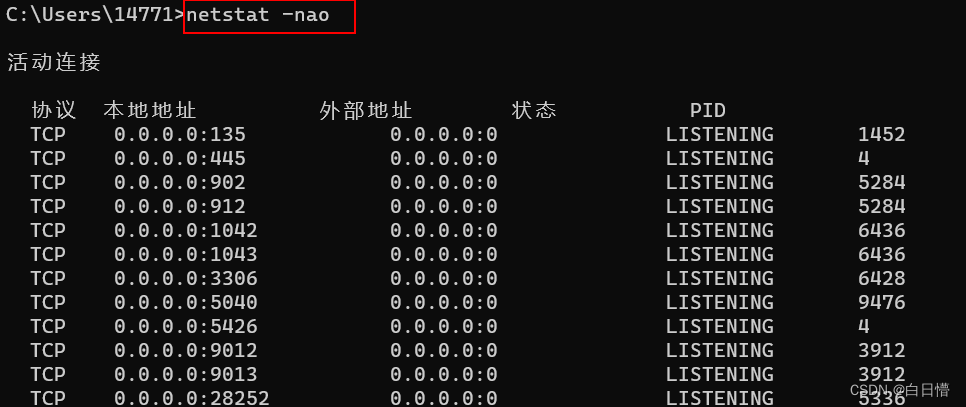

查看网络连接状态

netstat -nao # 查看网络连接状态,判断IP段,出网限制端口

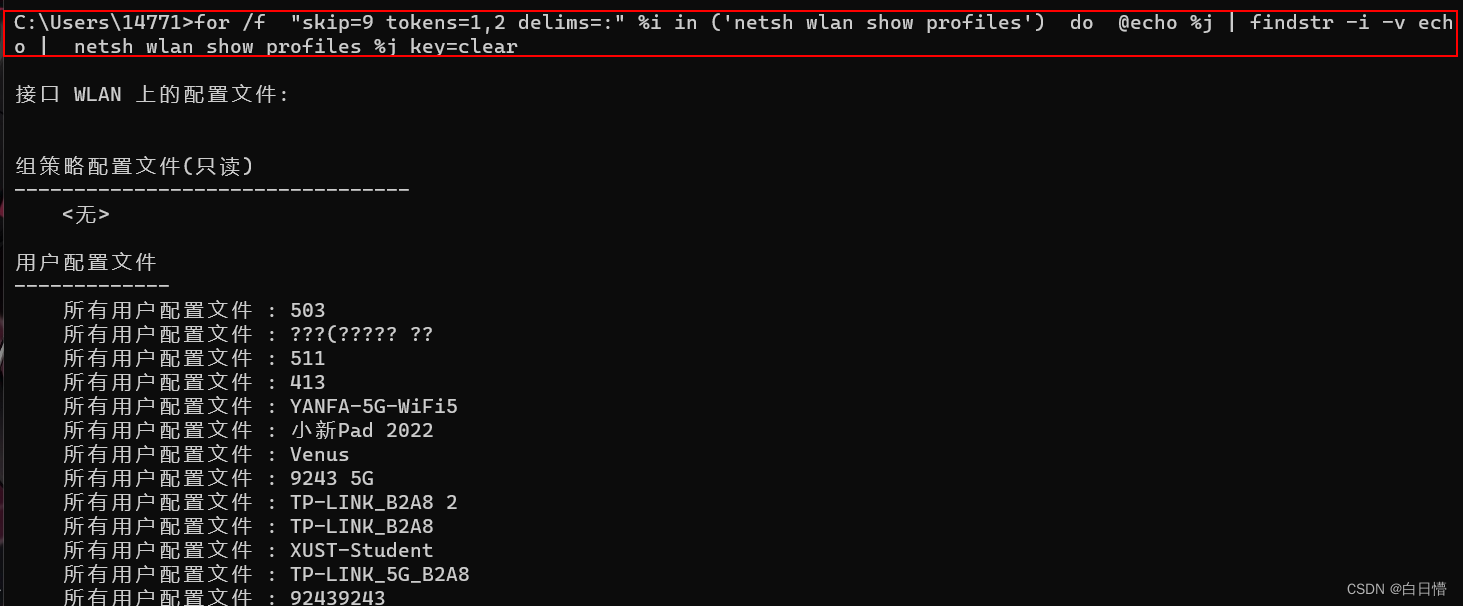

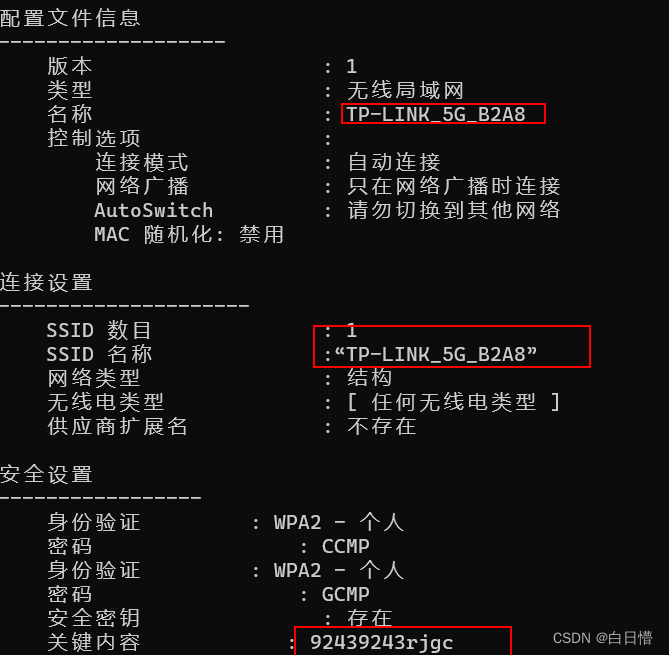

获取本机连接过的WIFI密码

# 获取本机连接过的WiFi密码:

for /f "skip=9 tokens=1,2 delims=:" %i in ('netsh wlan show profiles') do @echo %j | findstr -i -v echo | netsh wlan show profiles %j key=clear

# 命令解释:

# skip = 9 忽略文件的前9行

# tokens=1,2 delims=: # 以冒号进行分割,读取每一行的第一列和 第二列

# %i 代表读取的第一列, %j 代表读取的第二列

# 我们去取netsh wlan show profiles 获取到的wifi名称, 然后在使用 findstr -i -v echo 读取出来

# 使用管道符传给 netsh wlan show profiles %j key=clear

获取主机的系统信息

查询操作系统和版本信息

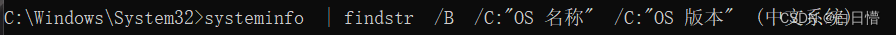

systeminfo | findstr /B /C:"OS 名称" /C:"OS 版本" (中文系统)

systeminfo | findstr /B /C:"OS Name" /C:"OS Version" (英文系统)

wmic OS get Caption,CSDVersion,OSArchitecture,Version 使用 wmic 命令查询

/B 在一行的开始配对模式。

/C:string 使用指定字符串作为文字搜索字符串。

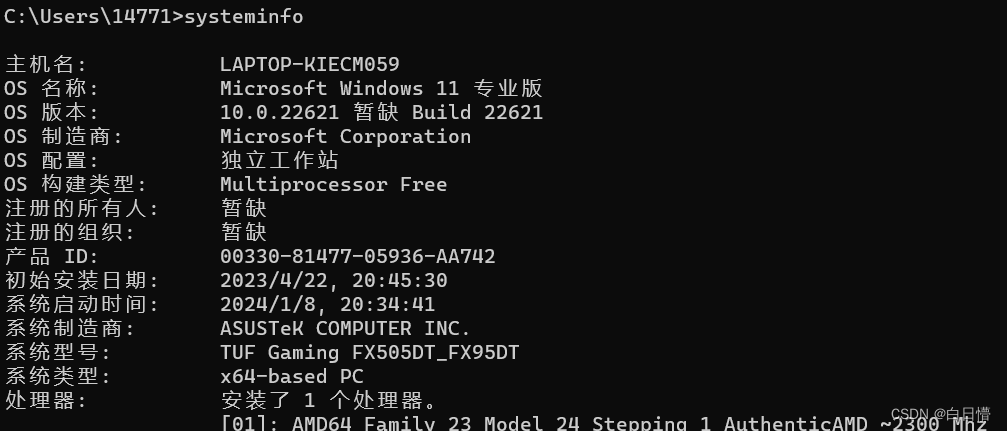

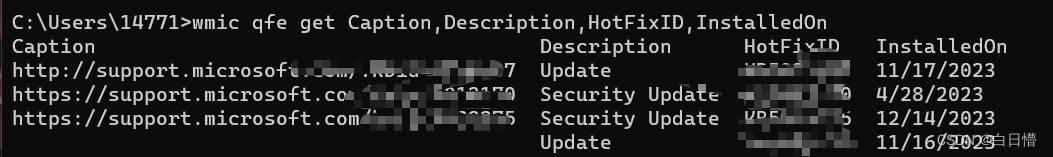

查看系统信息以及补丁情况

systeminfo# 查看系统信息以及补丁情况,是否有域

wmic qfe get Caption,Description,HotFixID,InstalledOn # 查看安装的补丁 提权辅助网页

根据补丁查找exp http://bugs.hacking8.com/tiquan/

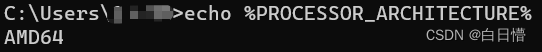

查看操作系统架构

echo %PROCESSOR_ARCHITECTURE%

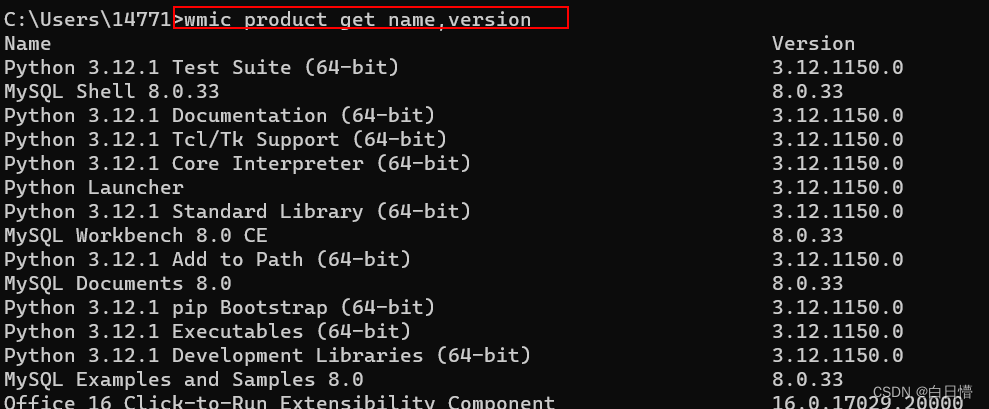

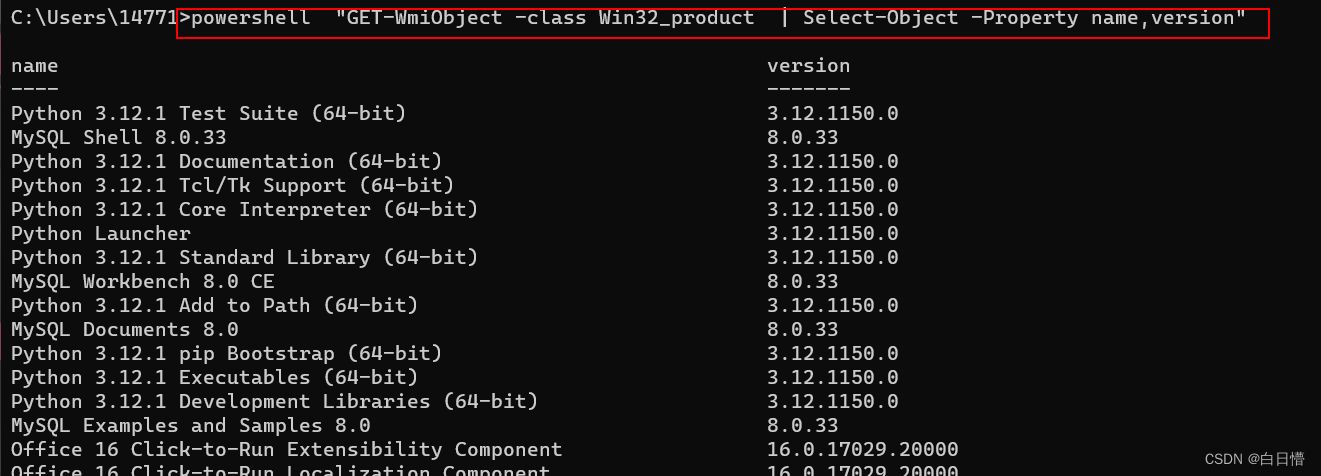

使用wmic 命令查看安装的软件和版本、路径

wmic product get name,version

powershell "GET-WmiObject -class Win32_product | Select-Object -Property name,version"

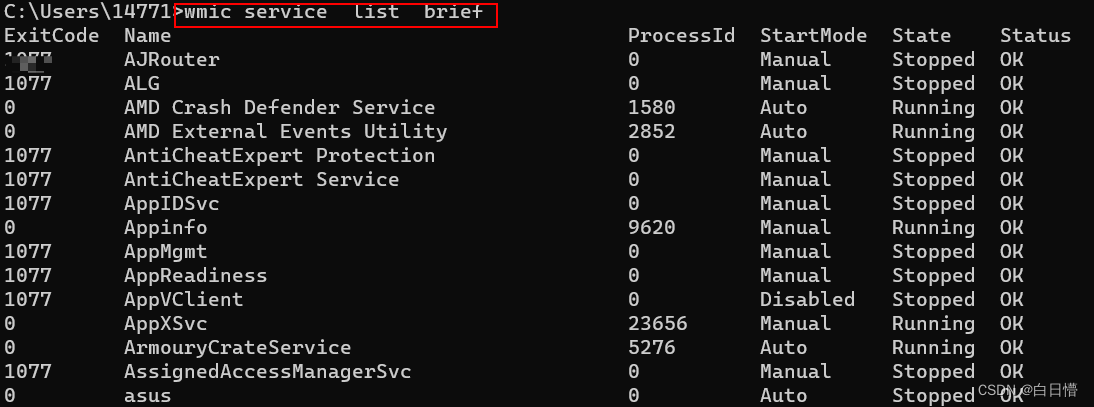

查询本机服务信息

wmic service list brief

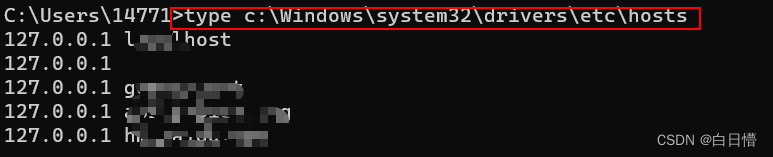

host文件

type c:\Windows\system32\drivers\etc\hosts #查看本机的host文件

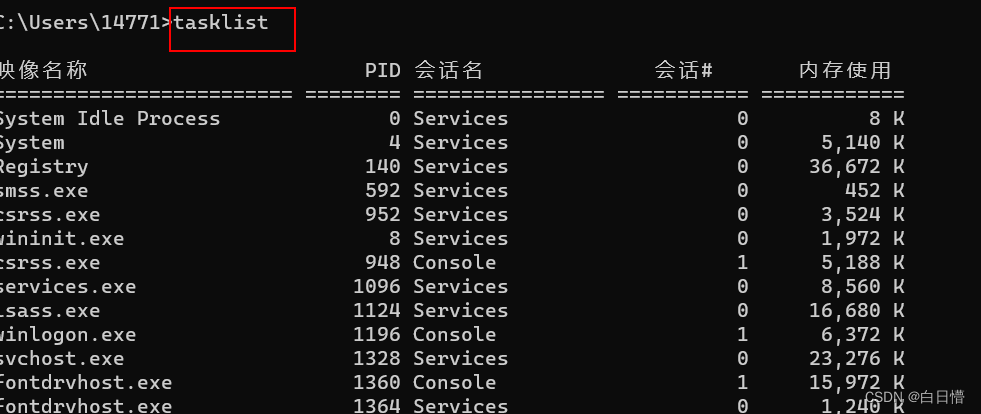

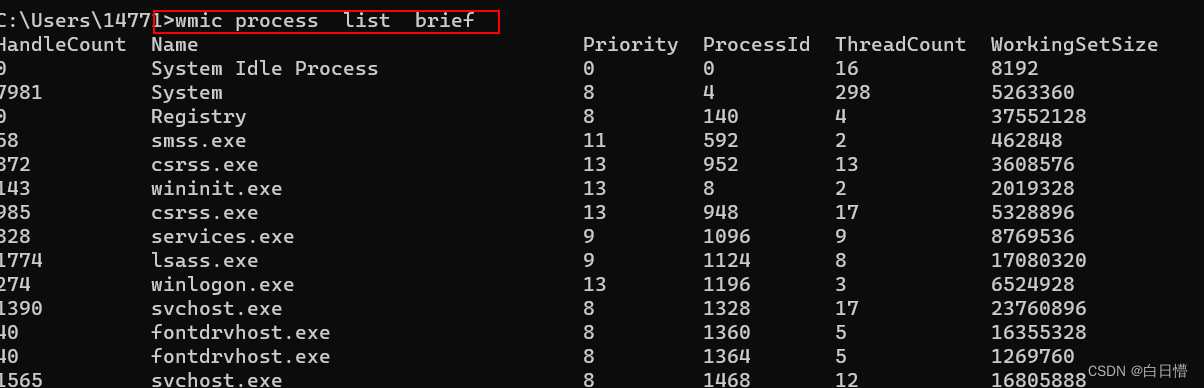

查询进程列表

tasklist

wmic process list brief

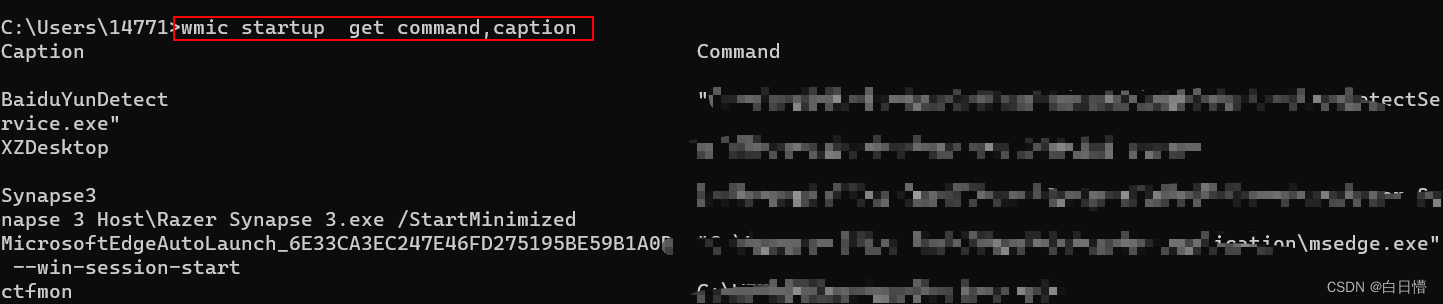

查看启动程序信息

wmic startup get command,caption

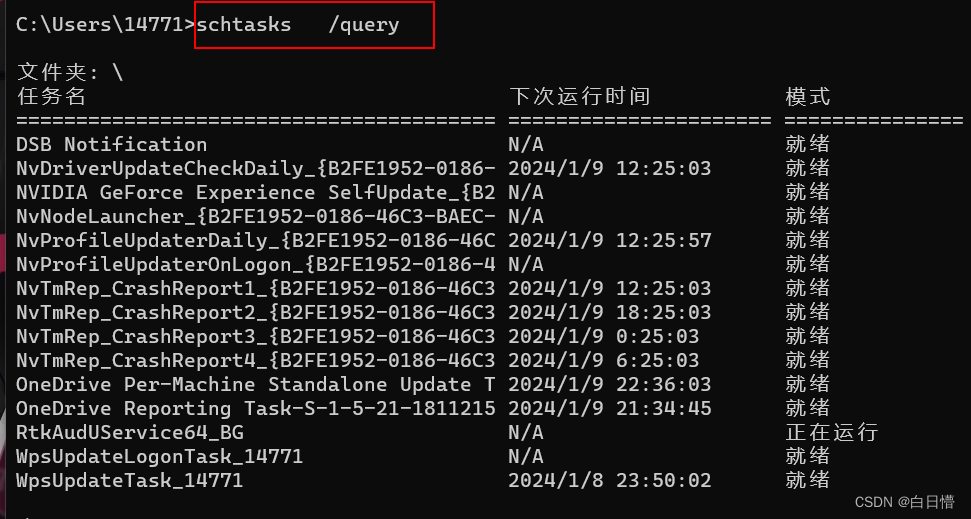

查看计划任务

schtasks /query

查看主机的开机时间

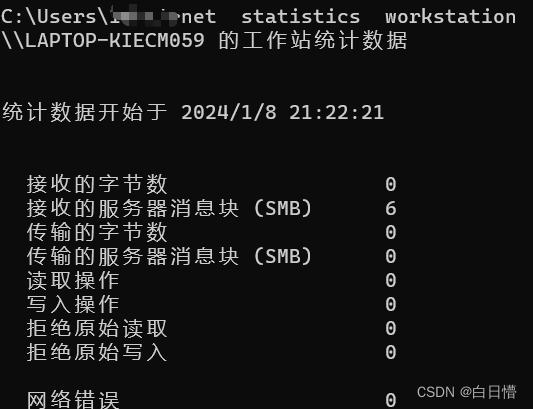

net statistics workstation

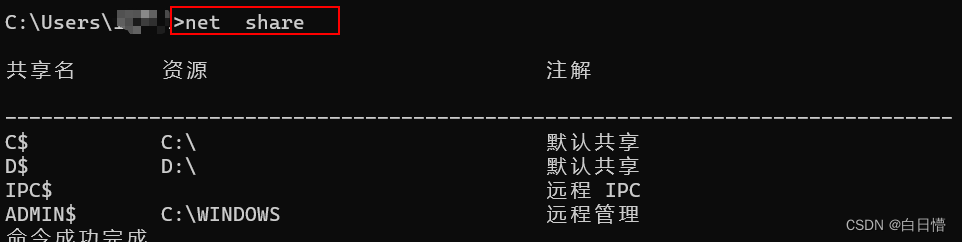

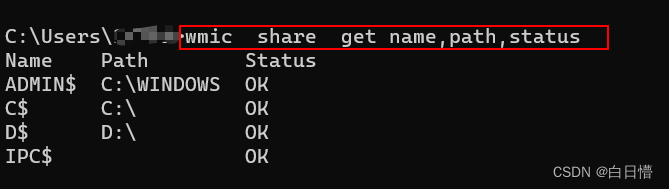

查看主机的共享信息

net share

wmic share get name,path,status

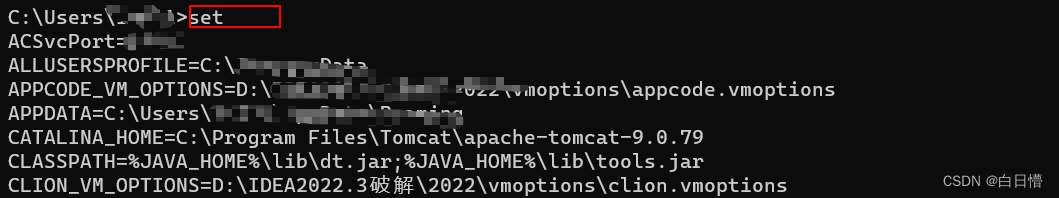

查看本地运行环境

set #查看本地部署了什么环境

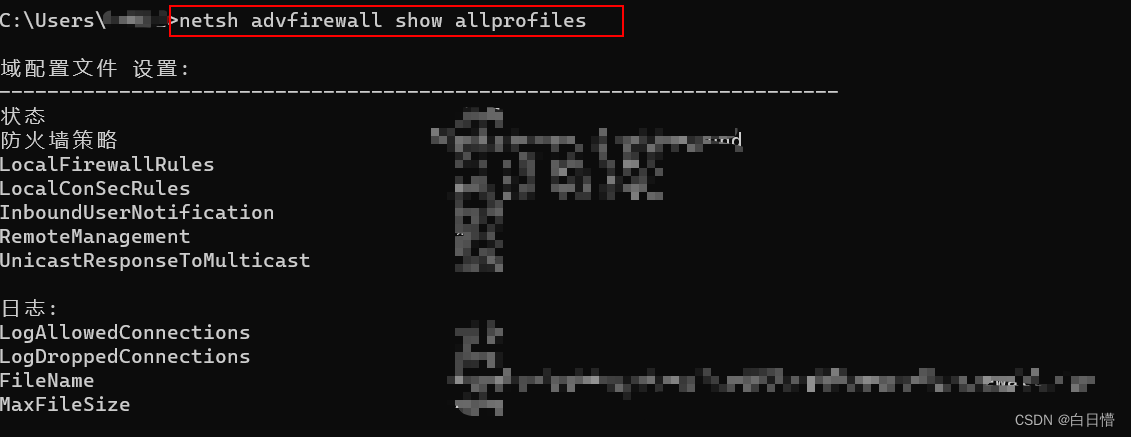

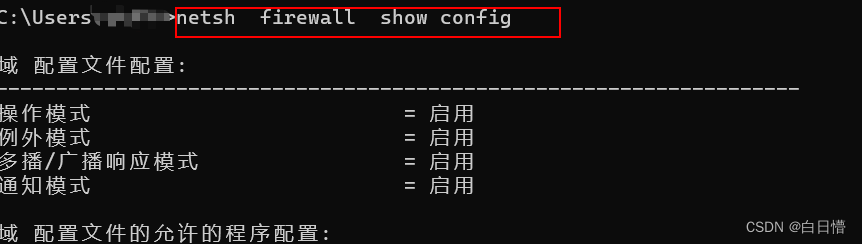

查看防火墙相关配置

netsh advfirewall show allprofiles

netsh firewall show config

关闭防火墙

netsh firewall set opmode mode disable # windows server 2003 及之前的版本

netsh advfirewall set allprofiles state off # windows server 2003之后的版本

修改防火墙配置

# windows server 2003 及之前的版本,允许指定程序连接

netsh firewall add allowedprogram c://nc.exe "allow nc" enable

# windows server 2003 之后的版本,允许指定程序连接

netsh advfirewall firewall add rule name="pass nc" dir=in action=allow program=c:\nc.exe

# 允许指定程序出站

netsh advfirewall firewall add rule name="allow nc" dir=out action=allow program=c:\nc.exe

# 允许3389端口放行

netsh advfirewall firewall add rule name="remote desktop" dir=in action=allow protoc

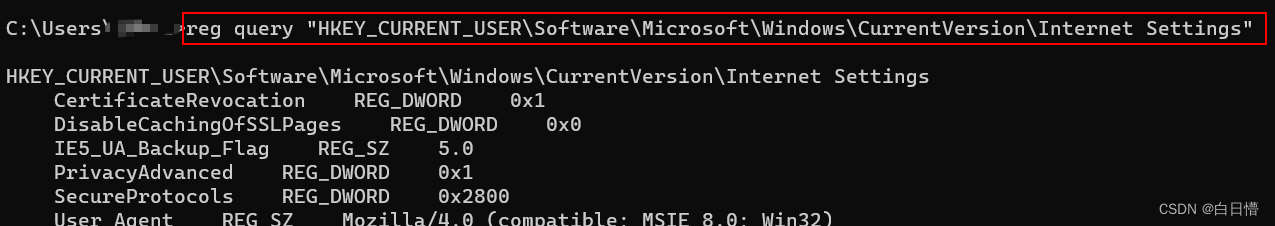

查看代理配置情况

reg query "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings"

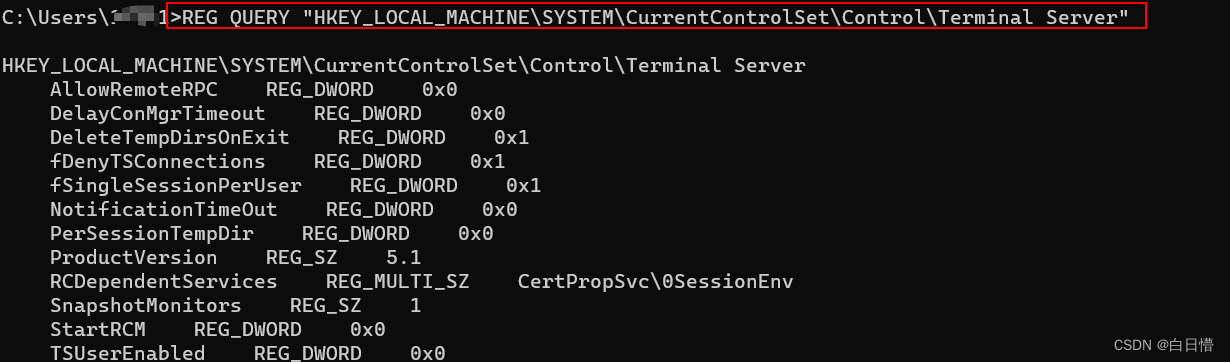

查询并开启远程桌面连接服务

查询远程桌面服务是否开启

REG QUERY "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server"

/v fDenyTSConnections # 查看RDP服务是否开启: 1关闭, 0开启

剩余指令请看下集:

69

69

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?