声明:

本文章中所有内容仅供学习交流使用,不用于其他任何目的,不提供完整代码,抓包内容、敏感网址、数据接口等均已做脱敏处理,严禁用于商业用途和非法用途,否则由此产生的一切后果均与作者无关!wx a15018601872

本文章未经许可禁止转载,禁止任何修改后二次传播,擅自使用本文讲解的技术而导致的任何意外,作者均不负责,若有侵权,请联系作者立即删除!q 2766958292

前言:

elema被我下架补发一篇xhs逆向。

1.逆向思路

1.1.准备过程

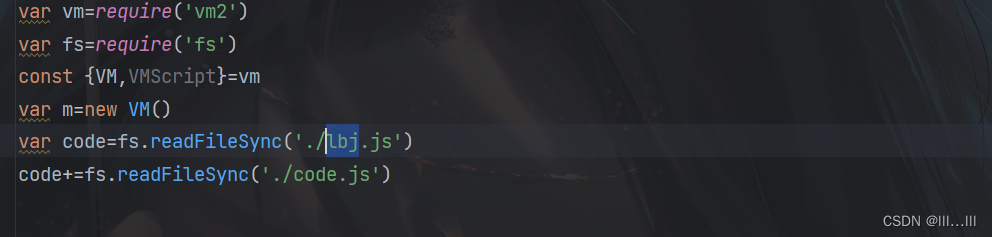

使用vm2补,vm2和直接补差别还是很大的其实jsdom补最简单,但是学习了几天vm2就教学一下。

1.2.开始补环境

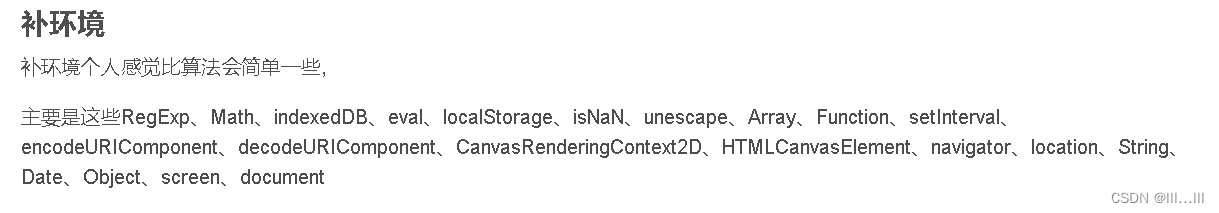

我刚开始用的jsdom补的感觉更简单,后面看了杨如画小红书博客检测试一下vm2一个个hook把他补了代理可以解决大部分就Object RegExp处理不了。

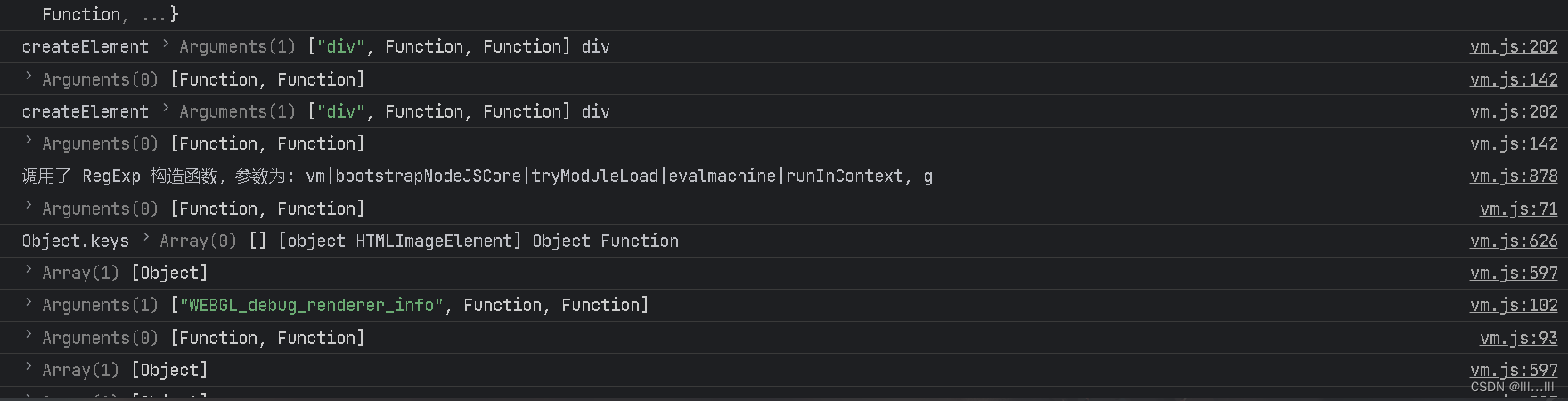

用浏览器联调打印监测点如下(--inspect=127.0.0.1:9229)。这是其中一部分。根据大佬博客给的信息大家可以一个个hook就可以获得最后数据。我展示我其中一个hook。

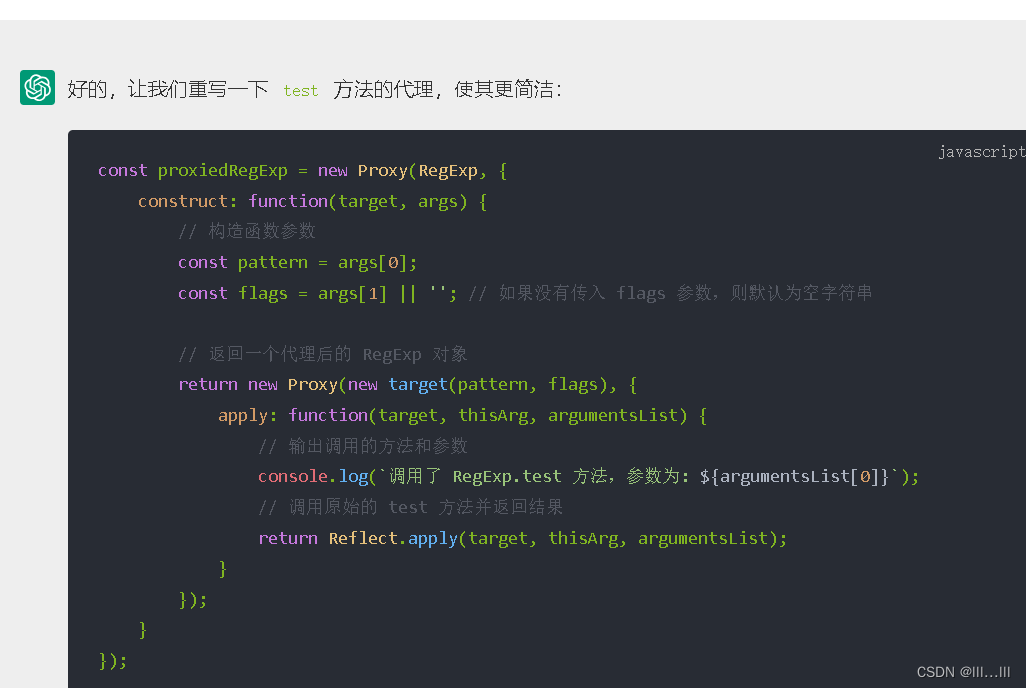

不会没关系我也不会,ai一下可以了把杨如画大佬给的监测点全部丢给ai让他帮你重写

RegExp = new Proxy(RegExp, {

construct: function(target, args) {

// 构造函数参数

var pattern = args[0];

var flags = args[1] || ''; // 如果没有传入 flags 参数,则默认为空字符串

debugger;

console.log(`调用了 RegExp 构造函数,参数为: ${pattern}, ${flags}`)

if(pattern.indexOf('vm')!=-1){

pattern="LBJ"

}

// 返回一个代理后的 RegExp 对象

return new Proxy(new target(pattern, flags), {

apply: function(target, thisArg, argumentsList) {

// 输出调用的方法和参数

console.log(`调用了 RegExp.test 方法,参数为: ${argumentsList[0]}`);

// 调用原始的 test 方法并返回结果

return Reflect.apply(target, thisArg, argumentsList);

}

});

}

});我自己补完后还有两个检测点一个Object一个regexp所以就可以ai让他帮我弄。

1.3.结果

最后靠ai帮我完成了小红书逆向。

1.4.总结

1.xhs补环境vm2,和window=global比较难用jsdom感觉最简单。

2.出于安全考虑,本章未提供完整流程,调试环节省略较多,只提供大致思路,具体细节要你自己还原,相信你也能调试出来。

3.上课偷偷写的,写的很垃圾大概思路就这样。

4.ai推荐我是用chat8 (lexiao66.com)不行就魔法大部分够用了。

5.还是得多看大佬博客github bzhan视频才能成长,总结自己的套路有很多东西发不出得靠自己悟出来,个人感觉我我算是比较笨的,我都能会你应该也行吧(o´・ェ・`o)。

6.研究了几天安卓还挺难的,打算入个门就跑了,没学的建议别入门了,再进来就得入土了。

参考 小红书x-s算法及补环境 单旋转验证码_小红书补环境-CSDN博客

【js逆向练习案例08】异步调试+补环境案例-并夕夕(pdd) anti_content参数逆向_哔哩哔哩_bilibili

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?