2023年中职"网络安全"—数字调查取证

- 数字调查取证(attack817.pcapng)

- 任务环境说明:

- 1.通过分析数据包找出恶意用户最初访问HTTP服务的包号,将该值作为Flag值提交, Flag格式为flag{xxx};

- 2.继续查看数据包文件分析出恶意用户扫描了哪些端口,将全部的端口号按照一定顺序作为Flag值,提示:注意端口号的大小值形式:flag{端口1,端口2,端口3…,端口n}提交;

- 3.继续查看数据包文件分析出恶意用户登录后台所用的密码是什么,将后台密码作为Flag值提交, Flag格式为flag{xxx};

- 4.继续查看数据包文件分析出恶意用户写入木马的密码是什么,将密码作为Flag值提交, Flag格式为flag{xxx};

- 5.继续查看数据包文件分析出恶意用户下载的文件,将该文件内容作为Flag值提交, Flag格式为flag{xxx}

数字调查取证(attack817.pcapng)

任务环境说明:

服务器场景:FTPServer20221010(关闭链接)

服务器场景操作系统:未知

FTP用户名: attack817 密码:attack817

1.通过分析数据包找出恶意用户最初访问HTTP服务的包号,将该值作为Flag值提交, Flag格式为flag{xxx};

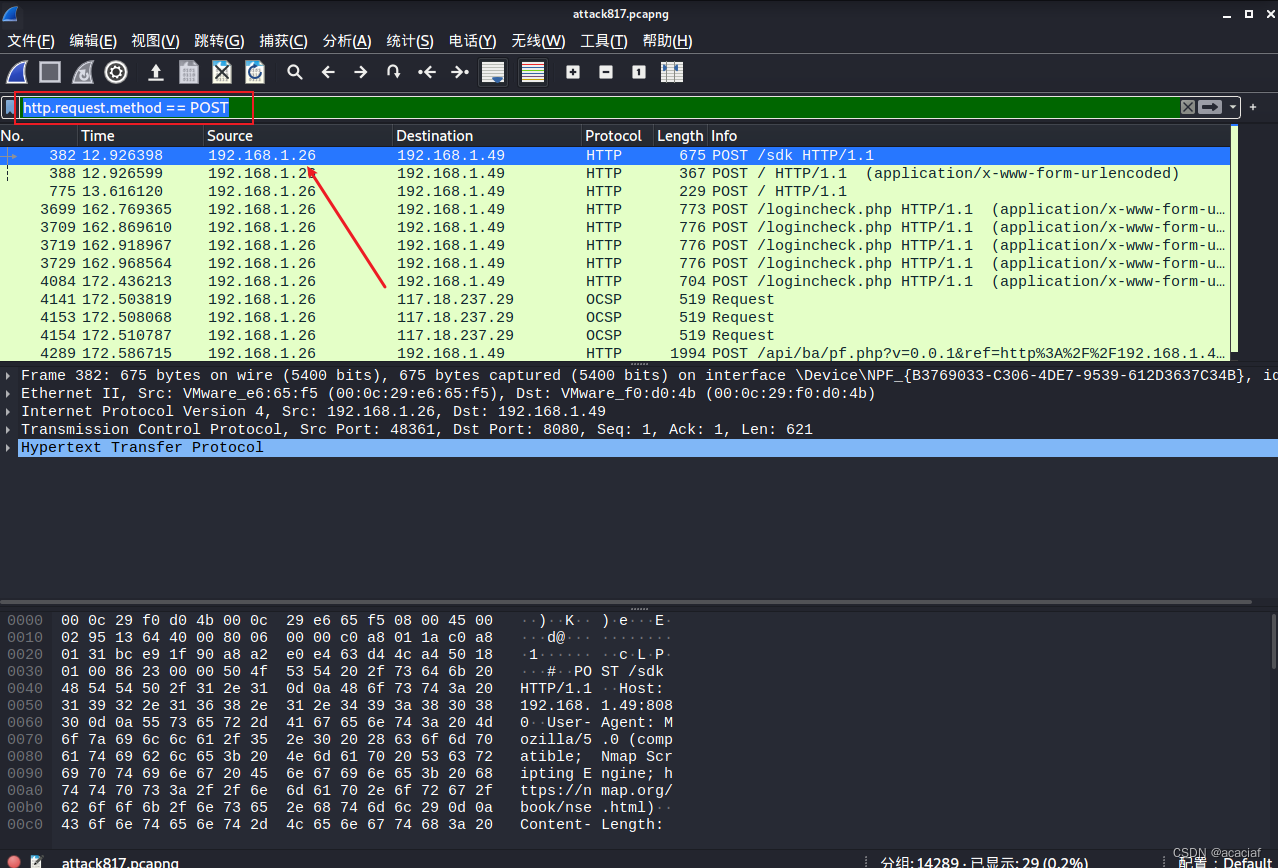

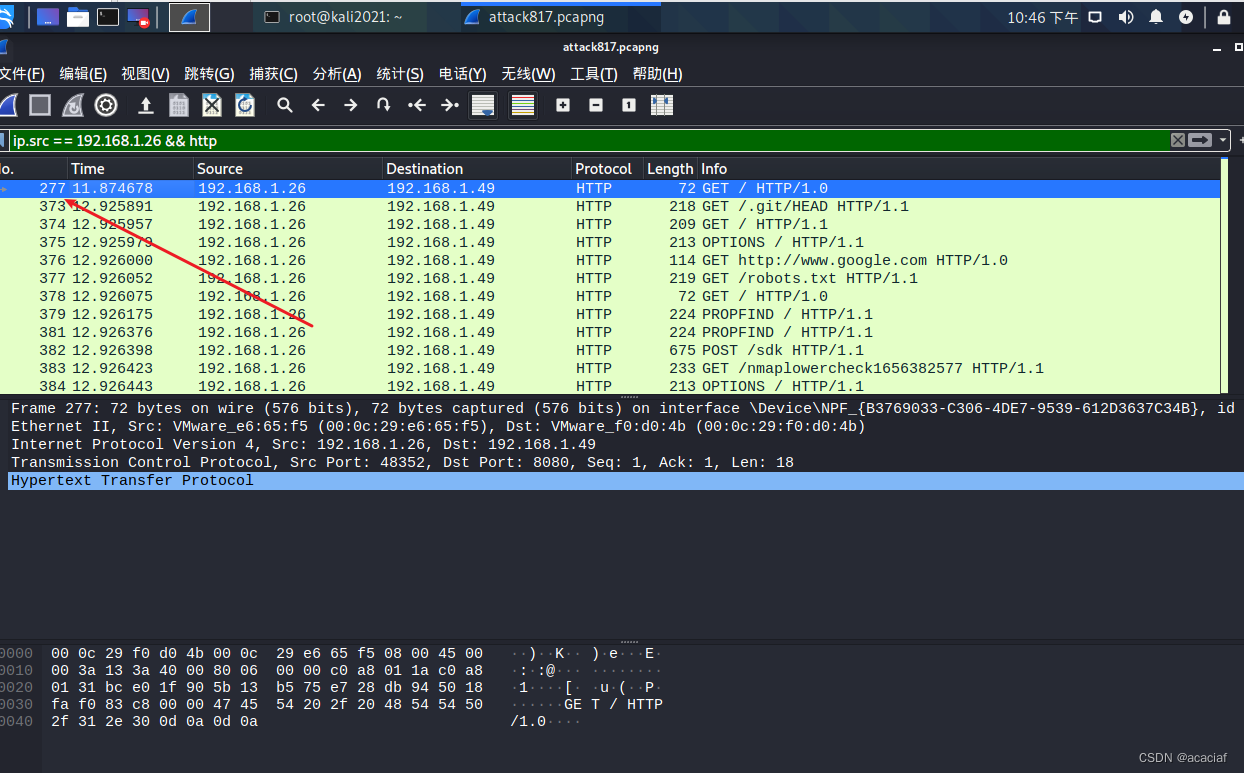

思路:先找到黑客的ip地址,然后寻找http服务的包

http.request.method == POST

找到黑客ip为192.168.1.26

ip.src == 192.168.1.26 && http

flag:227

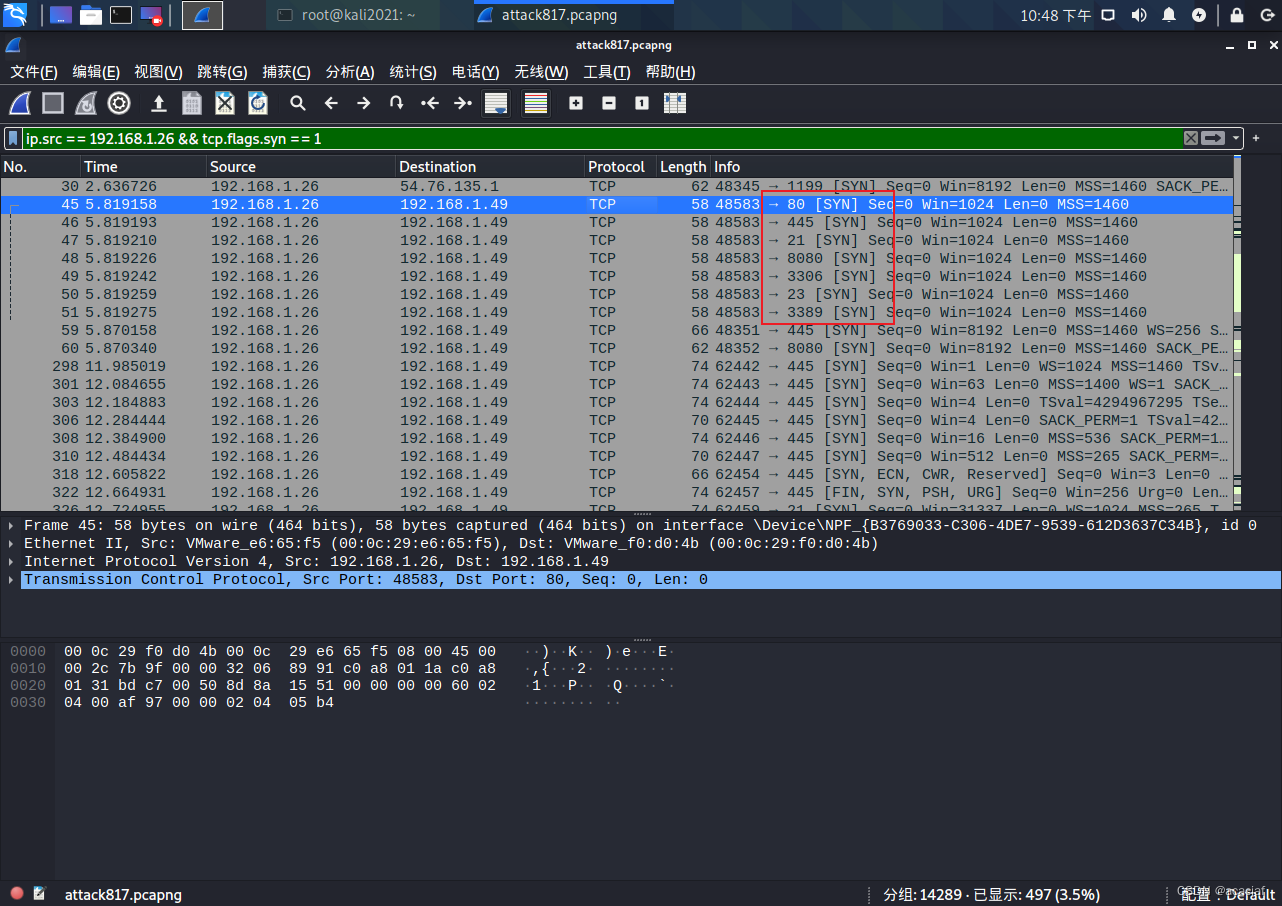

2.继续查看数据包文件分析出恶意用户扫描了哪些端口,将全部的端口号按照一定顺序作为Flag值,提示:注意端口号的大小值形式:flag{端口1,端口2,端口3…,端口n}提交;

ip.src == 192.168.1.26 && tcp.flags.syn == 1

flag:21,23,80,455,3306,3389,8080

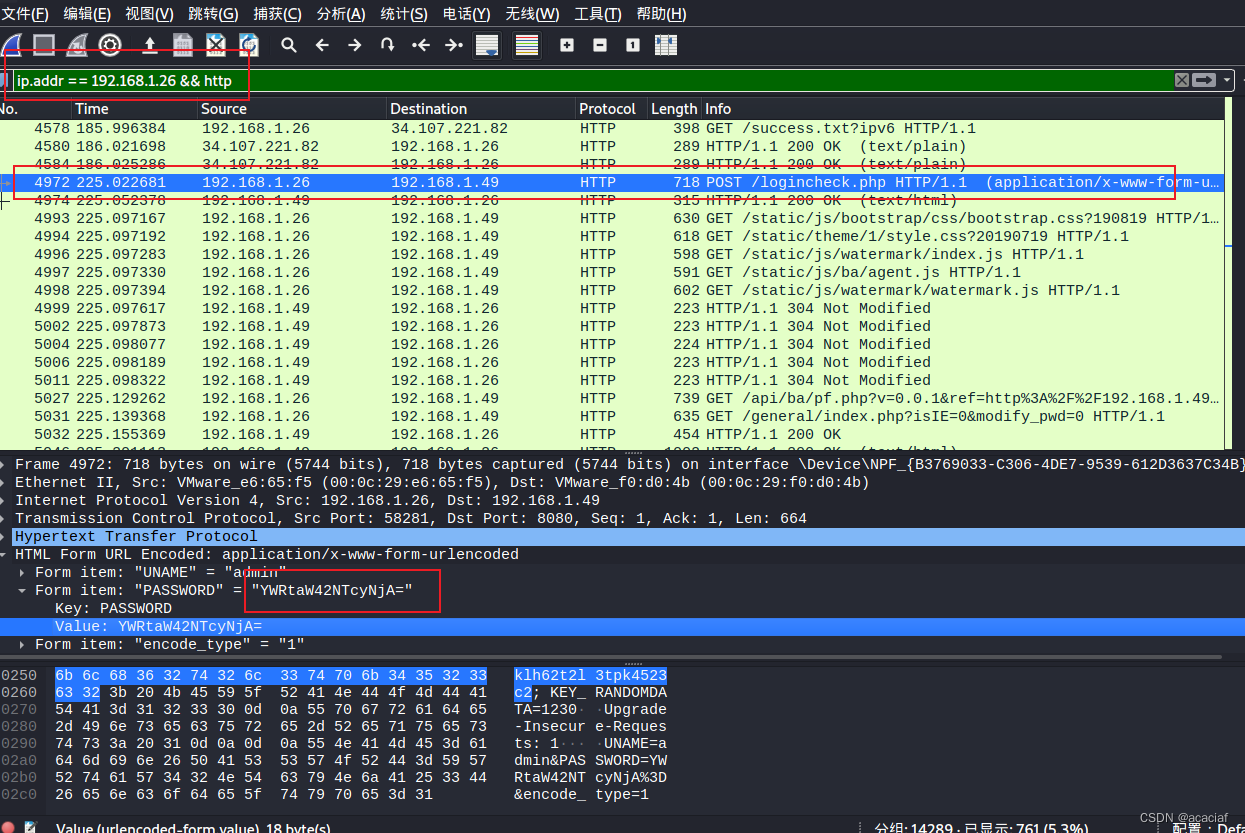

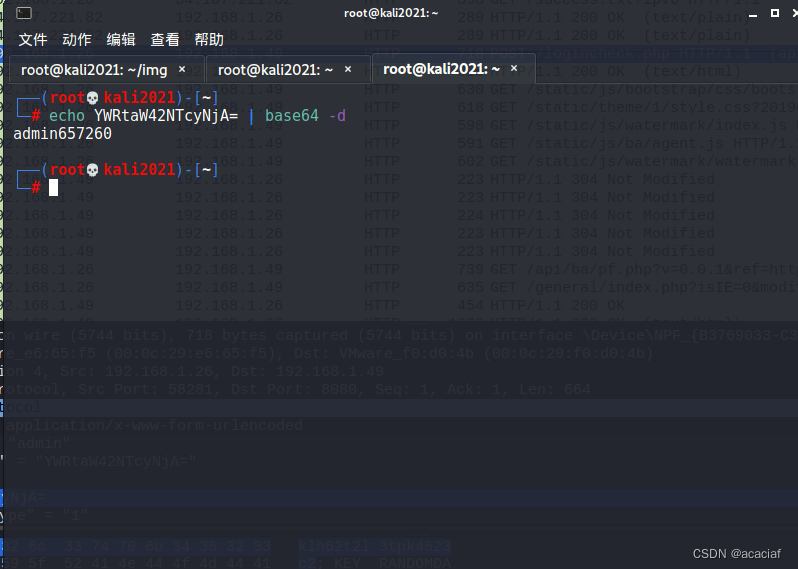

3.继续查看数据包文件分析出恶意用户登录后台所用的密码是什么,将后台密码作为Flag值提交, Flag格式为flag{xxx};

ip.addr == 192.168.1.26 && http

base64解密

flag:admin657260

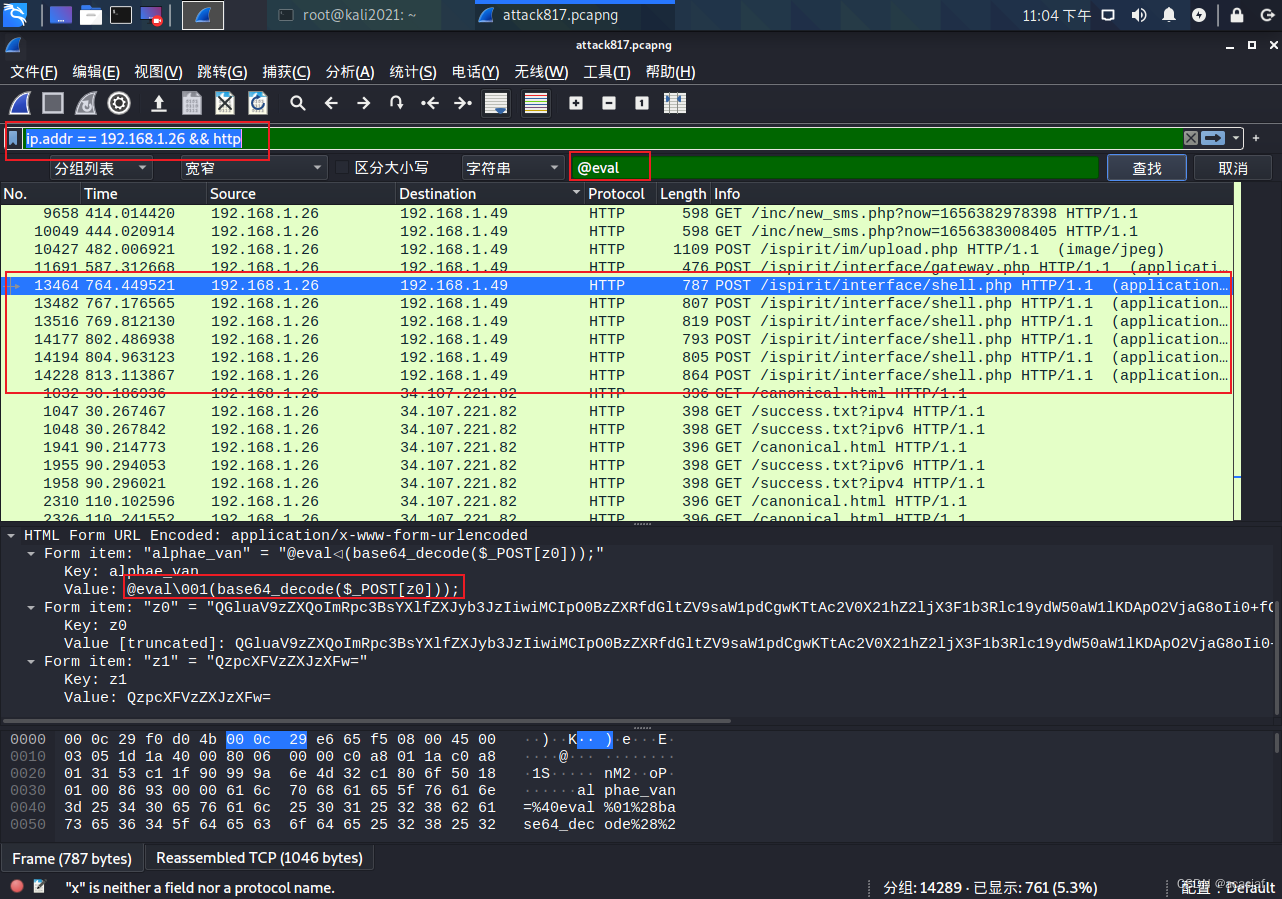

4.继续查看数据包文件分析出恶意用户写入木马的密码是什么,将密码作为Flag值提交, Flag格式为flag{xxx};

ip.addr == 192.168.1.26 && http

flag:z0

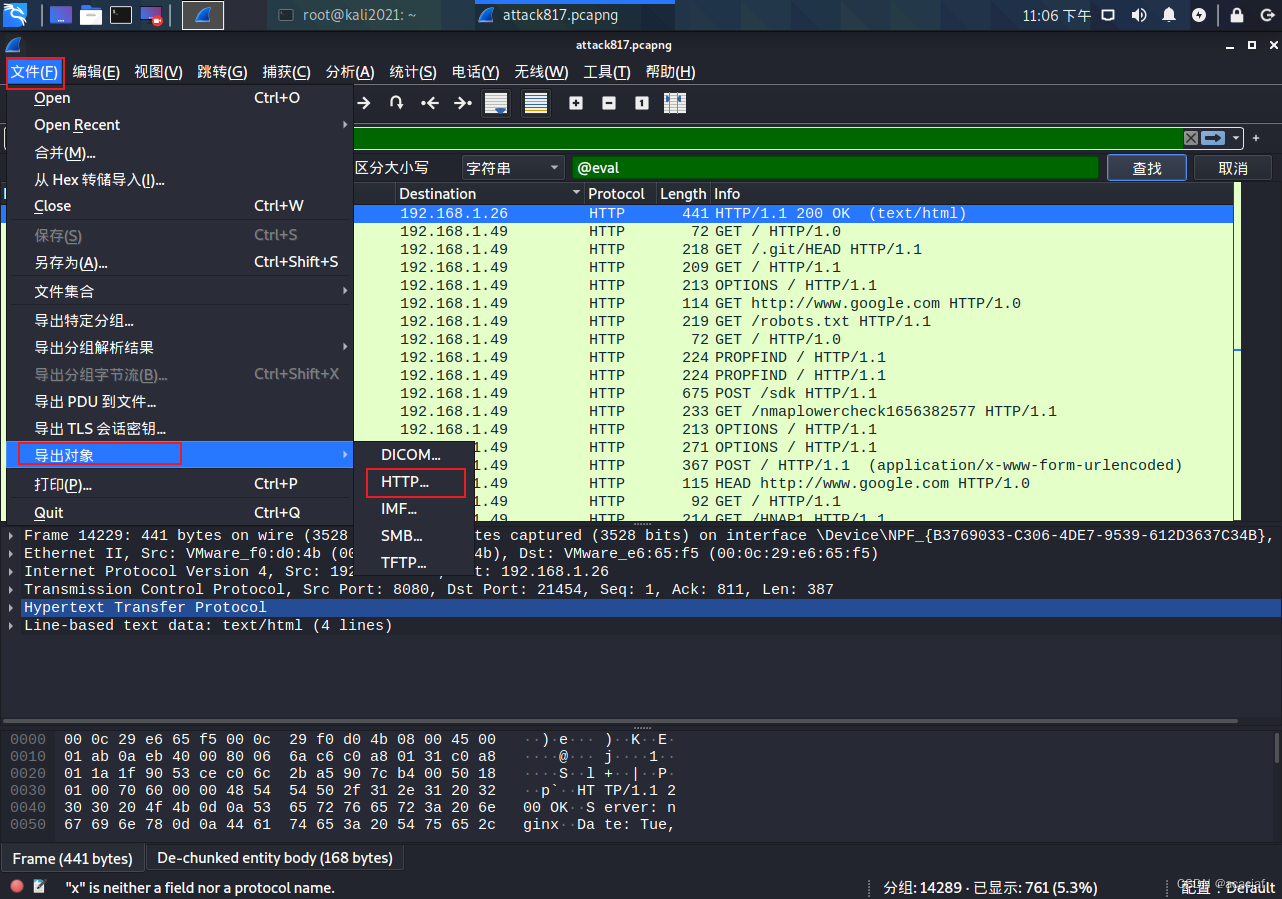

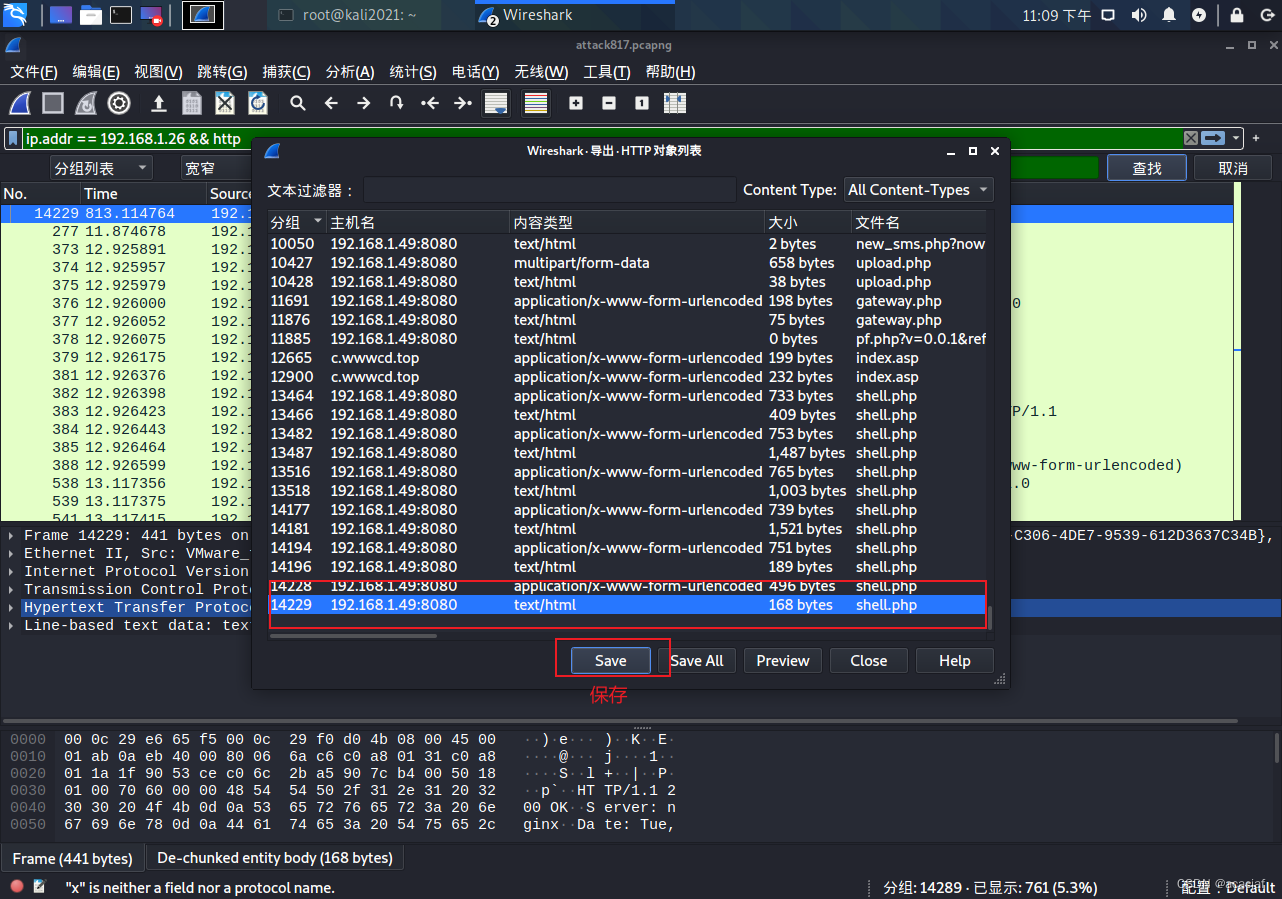

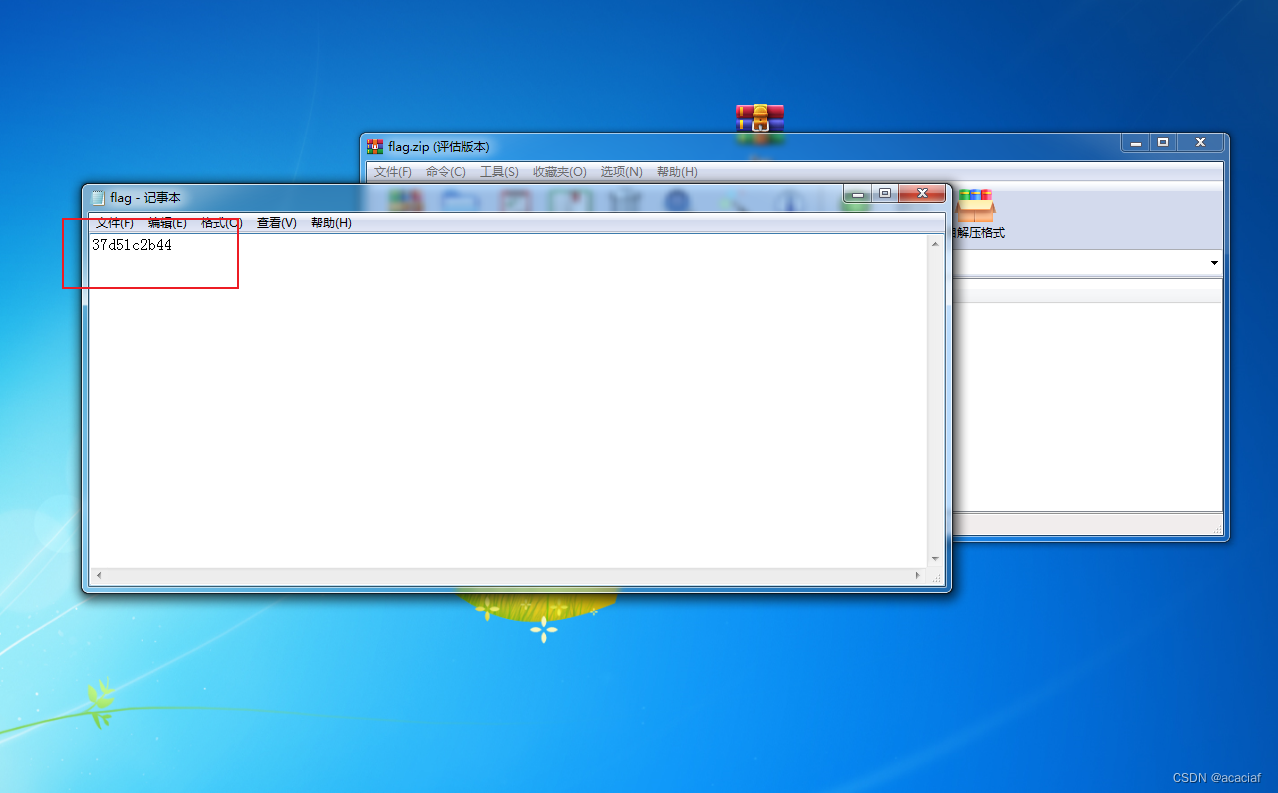

5.继续查看数据包文件分析出恶意用户下载的文件,将该文件内容作为Flag值提交, Flag格式为flag{xxx}

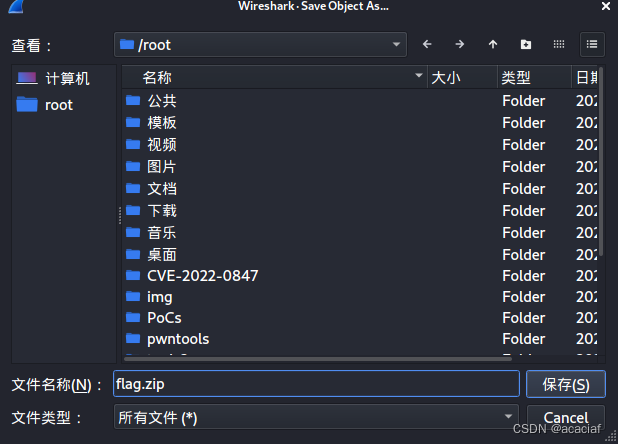

文件->导出对象->http

这种包一般在最后面,我们选择保存最后一个包

flag:37d51c2b44

1812

1812

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?