B-2 任务二 数字取证调查

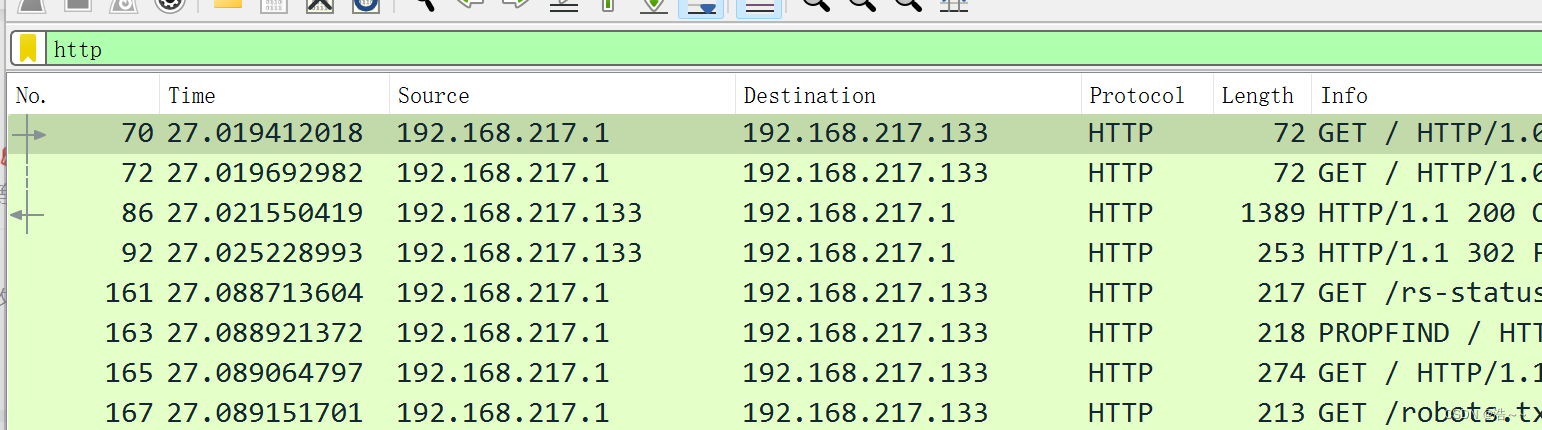

1.分析evil.pcapng数据包文件,通过分析数据包evil.pcapng找出恶意用户第一次访问HTTP服务的数据包是第几号,将该号作为Flag值提交。

过滤http协议 Flag:70

Flag:70

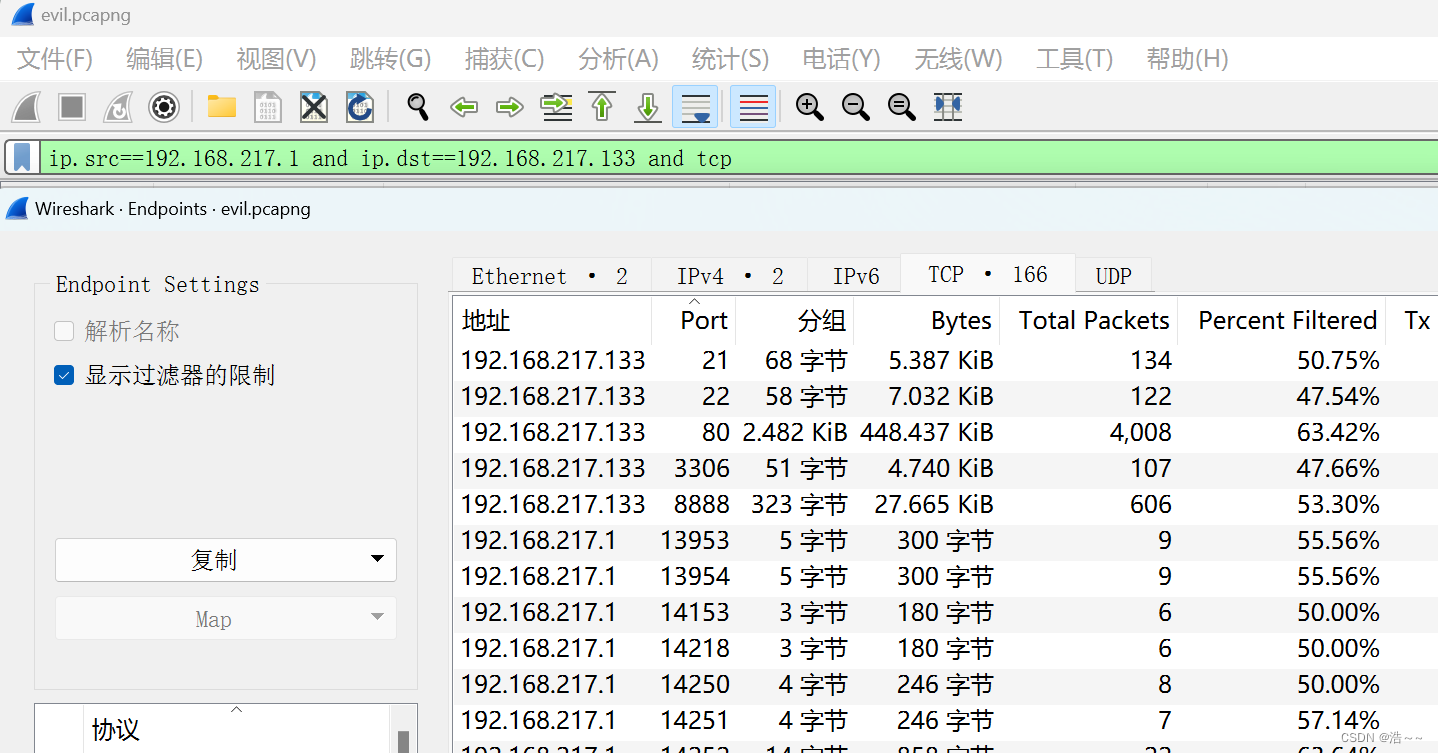

2.继续查看数据包文件evil.pcapng,分析出恶意用户扫描了那些端口,将全部的端口号从小到大作为flag值(形式:端口1,端口2,端口3……,端口n)提交

ip.src==192.168.217.1 and ip.dst==192.168.217.133 and udp

过滤后了解到恶意用户并没有扫描udp相关任何端口

ip.src==192.168.217.1 and ip.dst==192.168.217.133 and tcp

在“统计——端点——TCP”中查看可以很直观的看到扫描了哪些tcp端口

flag: 21,22,80,3306,8888

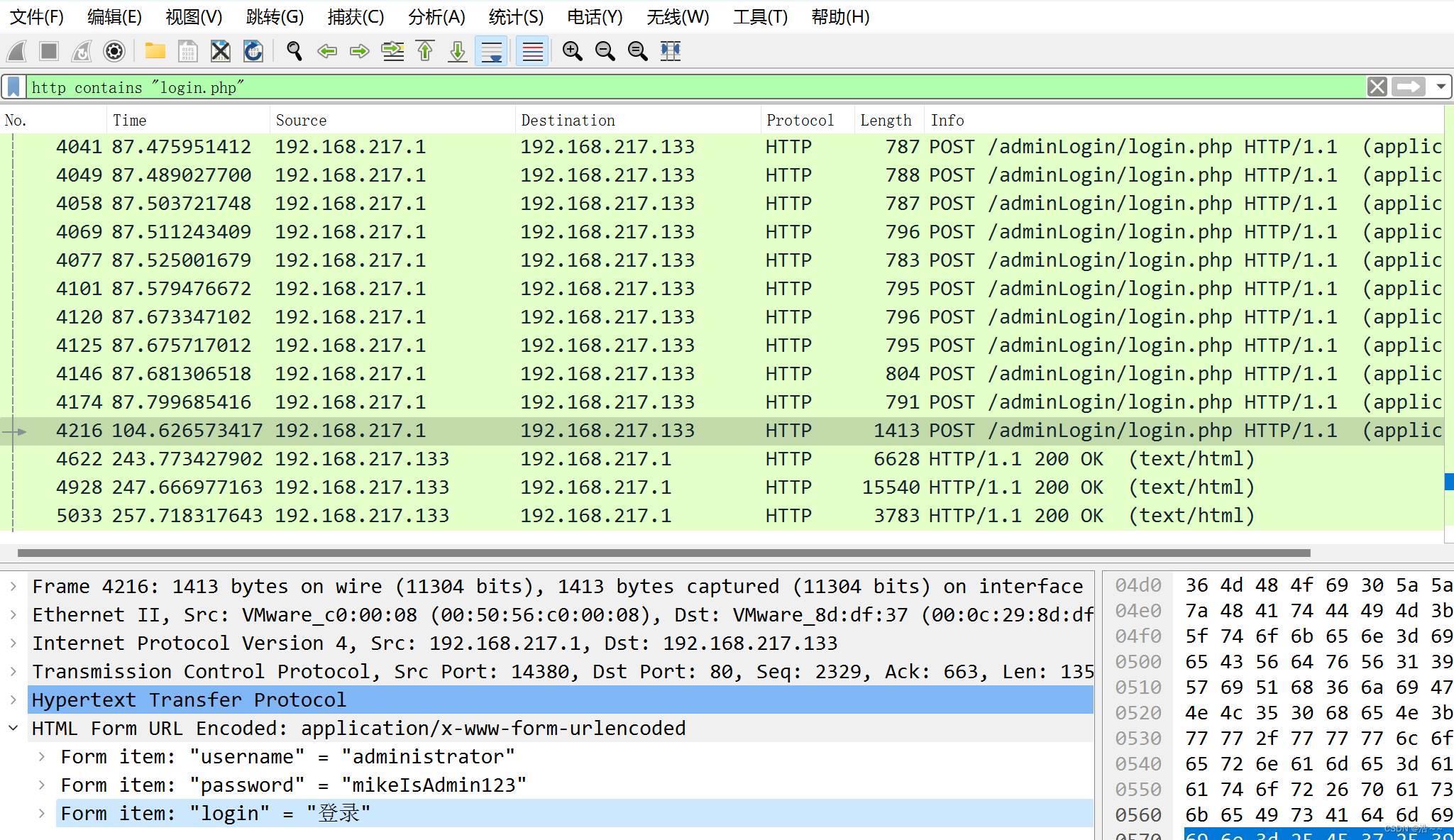

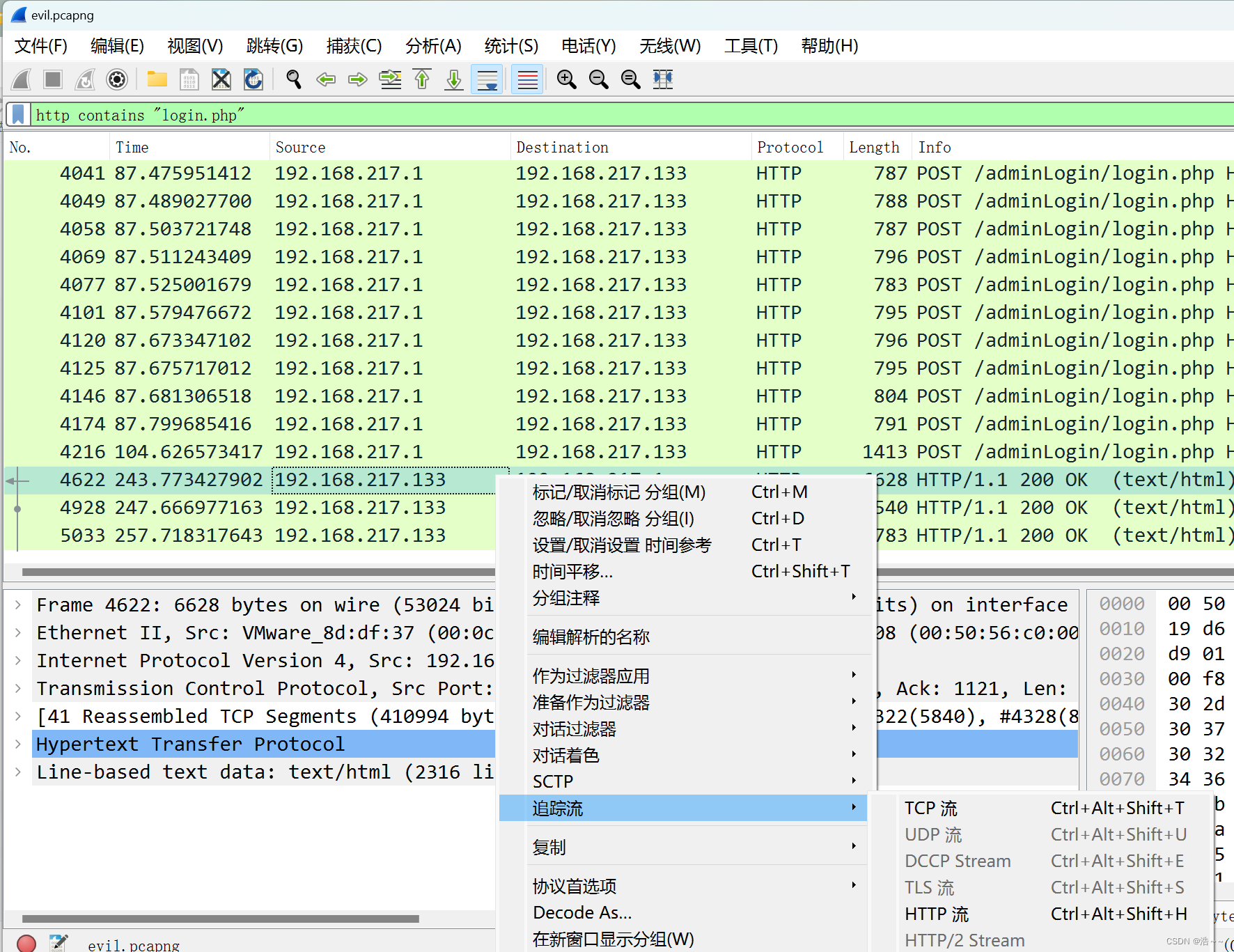

3.继续查看数据包文件evil.pcapng,分析出恶意用户登陆后台所用的密码是什么,将后台密码作为flag值提交

http contains "login.php"

过滤http协议中包含属于“login.php”的数据包

flag:mikeIsAdmin123

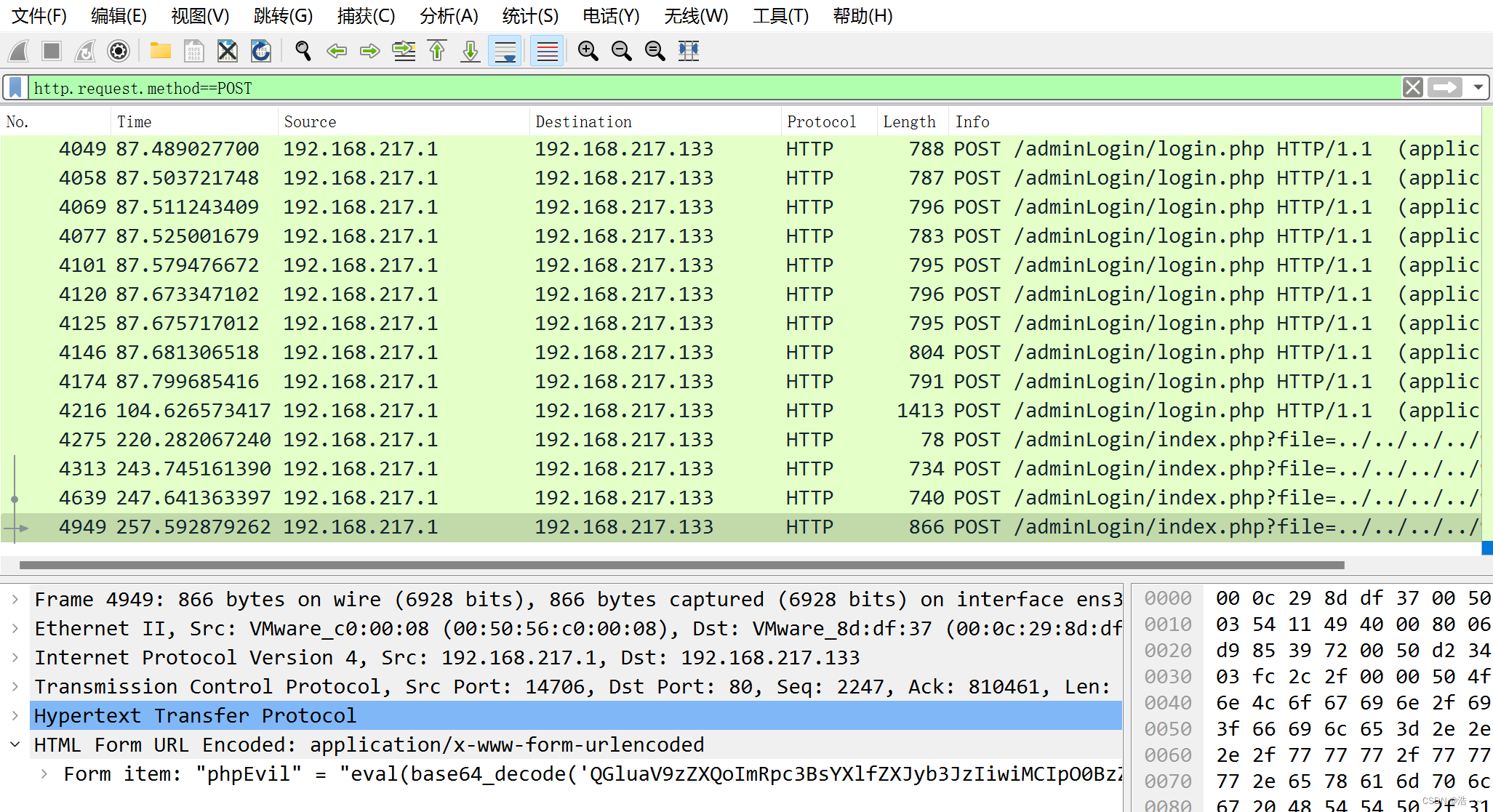

4.继续查看数据包文件evil.pcapng,分析出恶意用户写入的一句话木马的密码是什么,将一句话木马的密码作为flag值提交

http.request.method==POST

过滤所有请求方式为POST的http请求包,注意POST为大写

flag:phpEvil

flag:phpEvil

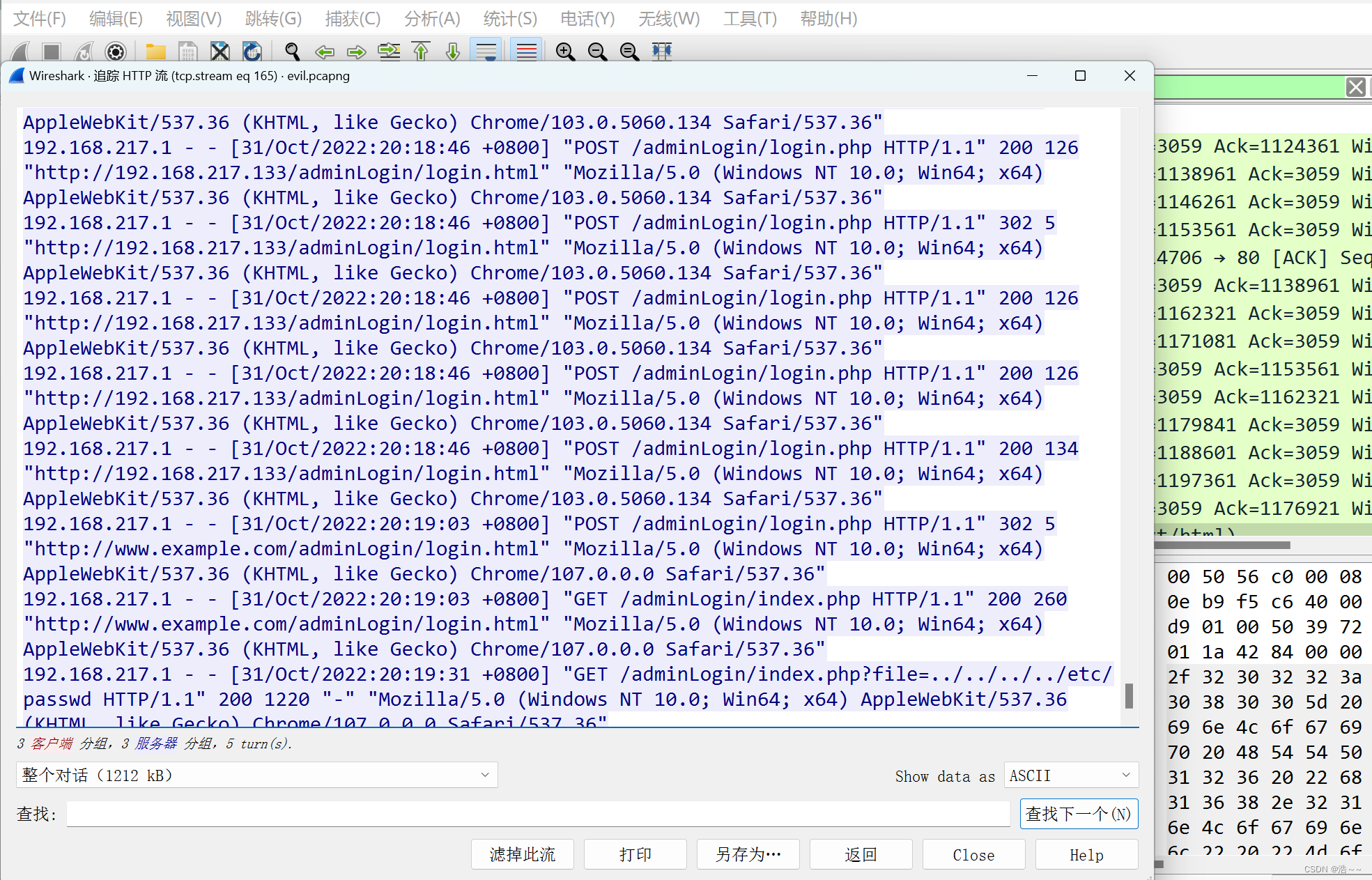

5.继续查看数据包文件evil.pcapng,分析出恶意用户下载了什么文件,将文件内容作为flag值。

使用wirshark中的http追踪流查看信息

flag{869AF712-0ECC-46EA-83E2-314D4C818C60}

283

283

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?