目录

1、GRE over IPSEC 与 IPSEC over GRE的配置要点

IPSEC配置要点(两种模式配置有区别)(以RSR-A为例)

2、L2TP over IPSEC 与 IPSEC over L2TP的配置要点

IPSEC配置要点(两种模式配置有区别)(以RSR-A为例)

功能介绍

IPSEC/GRE/L2TP可以嵌套使用,场景的模型有:

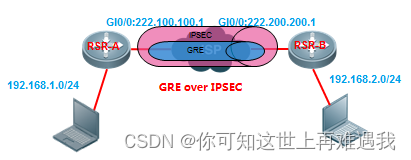

GRE over IPSEC

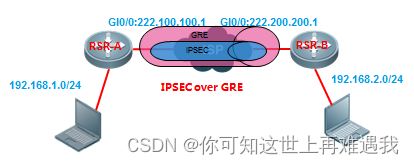

IPSEC over GRE

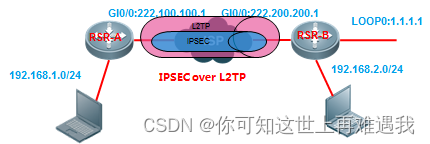

L2TP over IPSEC

IPSEC over L2TP

在VPN嵌套中,IPSEC的配置需要注意,不同嵌套配置有所不同;而GRE与L2TP和单独使用时配置没有区别。

1、GRE over IPSEC 与 IPSEC over GRE的配置要点

RSR-A路由器GRE关键配置(两种模式下配置都一样):

Ruijie(config)#interface GigabitEthernet 0/0

Ruijie(config-GigabitEthernet 0/0)#ip address 222.100.100.1 255.255.255.252

Ruijie(config)#interface tunnel 1

Ruijie(config-if-Tunnel 1)# ip address 172.16.100.1 255.255.255.0

Ruijie(config-if-Tunnel 1)#tunnel source 222.100.100.1

Ruijie(config-if-Tunnel 1)#tunnel destination 222.200.200.1

RSR-B路由器GRE关键配置(两种模式下配置都一样):

Ruijie(config)#interface GigabitEthernet 0/0

Ruijie(config-GigabitEthernet 0/0)#ip address 222.200.200.1 255.255.255.252

Ruijie(config)#interface tunnel 1

Ruijie(config-if-Tunnel 1)# ip address 172.16.100.2 255.255.255.0

Ruijie(config-if-Tunnel 1)#tunnel source 222.200.200.1

Ruijie(config-if-Tunnel 1)#tunnel destination 222.100.100.1

IPSEC配置要点(两种模式配置有区别)(以RSR-A为例)

| GRE over IPsec | IPsec over GRE | |

| ACL定义: | 以GRE隧道源目地址为感兴趣流: access-list 101 permit ip host 222.100.100.1 host 222.200.200.1 | 以内网地址为感兴趣流: access-list 101 permit ip 192.168.1.0 0.0.0.255 192.168.2.0 0.0.0.255 |

| 应用端口: | 公网出口 : interface GigabitEthernet 0/0 cryto map mamap | GRE Tunnel上: interface tunnel 1 cryto map mamap |

2、L2TP over IPSEC 与 IPSEC over L2TP的配置要点

RSR-B作为LNS端,L2TP 关键配置:

interface Virtual-Template 1

ip unnumbered Loopback 0 //指定虚模板引用loopback 1的地址

ip local pool p1 1.1.1.2 1.1.1.100

IPSEC配置要点(两种模式配置有区别)(以RSR-A为例)

| L2TP over IPsec | IPsec over L2TP | |

| ACL定义: | 以L2TP隧道源目地址为感兴趣流: access-list 101 permit ip host 1.1.1.2 host 1.1.1.1 | 以内网地址为感兴趣流: access-list 101 permit ip 192.168.1.0 0.0.0.255 192.168.2.0 0.0.0.255 |

| 预共享密钥peer | 对方公网地址: GI0/0:222.200.200.1; crypto isakmp key 0 ruijie address 222.200.200.1 | 对方L2TP隧道地址: LOOP:1.1.1.1 crypto isakmp key 0 ruijie address 1.1.1.1 |

| Cryto may 的peer地址 | 对方公网地址: GI0/0:222.200.200.1 crypto map mymap 5 ipsec-isakmp set peer 222.200.200.1 | 对方L2TP隧道地址: LOOP:1.1.1.1 crypto map mymap 5 ipsec-isakmp set peer 1.1.1.1 |

| 应用端口: | 应用在公网出口 : interface GigabitEthernet 0/0 crypto map mymap | 应用在L2TP 虚接口: interface Virtual-Template 1 crypto map mymap |

465

465

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?