目录

Ⅰ 内置web认证常见故障

1 、内置portal无法弹出重定向页面

1) STA和AC之间的通信问题:STA需要能够学习到网关的mac地址,通过命令http redirect direct-arp 来配置直通arp

2) 内置portal默认侦听8081端口,在ac上默认配置有http redirect port 8081,不能删除

3) AC的管理地址不能配置为免认证地址

2、内置portal web认证失败提示连接超时

1)AC与radius服务器未能通讯,检查radius服务器是否设置多个IP地址造成来回路由不一致

2)radius 服务器上未添加AC设备,检查SAM是否添加AC设备

3)radius key配置不匹配,检查SAM是否添加两次以上AC设备(添加AC的上行接口IP)

4)IE 浏览器开启了代理功能,内置不支持代理,关掉IE浏览器的代理设置。

Ⅱ 二代web认证下线原因分析

1、二代web认证下线原因分析

“01”:用户请求下线

“02”:端口连接丢失(无线上指的是stamg通告sta下线,遇到这个问题需要找stamg负责人继续定位下线原因)

“03”:不能提供服务,主要指连接异常中断

“04”:空闲超时(无流量下线)

“05”:会话超时(可用时长到达)

“06”:管理员复位端口或会话(radius服务器踢线、portal恢复之后逃生用户下线、通过clear命令删除用户)

“07”:管理员重启NAS

“08”:端口错误,需要中断会话

“09”:NAS出错,要求中断会话

“10”:NAS因为其他原因要求中断会话

“11”:NAS意外重启

“12”:NAS认为不再需要保留该端口而中断会话

“13”:NAS需要重新优先分配该端口而中断会话

“14”:NAS需要挂起端口而中断当前会话

“15”:NAS不能提供所需服务

“16”:NAS为新会话回调而中断当前会话

“17”:用户输入错误

“18”:主机请求中断

“103”:IP或MAC发生改变(发生地址抢占)

“115”:服务切换

“122”:流量用完

“250”:低流量下线(我司私有的属性,和code4原因一样)

“500”:认证超时,radius认证报文超时未响应。提供给无线wlog模块使用,snc也会关注

“501”:认证拒绝,radius服务器拒绝。提供给无线wlog模块使用,snc也会关注

“502”:设备上用户数达到上限。提供给无线wlog模块使用,snc也会关注

2、portal协议规范中errcode的含义

(1) 当Type值为 2 时,ack_challenge:

ErrCode=0,表示AC设备告诉Portal Server请求Challenge成功;

ErrCode=1,表示AC设备告诉Portal Server请求Challenge被拒绝;---->portal报文错误或是AC上用户不存在

ErrCode=2,表示AC设备告诉Portal Server此链接已建立; ---->这个用户已经通过认证,此时再发认证请求就会返回errcode2

ErrCode=3,表示AC设备告诉Portal Server有一个用户正在认证过程中,请稍后再试; ------>AC已经向radius发起认证请求,但是radius还没回应,在这个过程中portal再发起req_challeage请求就会返回errcode3

ErrCode=4,则表示AC设备告诉Portal Server此用户请求Challenge失败(发生错误); ------>AC内部处理出错,导致请求挑战失败

注:ErrCode非0时,具体错误原因以ErrID属性值为准。

(2) 当Type值为 4 时:ack_auth

ErrCode=0,表示AC设备告诉Portal Server此用户认证成功;

ErrCode=1,表示AC设备告诉Portal Server此用户认证请求被拒绝; ---->portal报文错误(req_id不对,或是portal属性错误)或是radius服务器返回认证拒绝

ErrCode=2,表示AC设备告诉Portal Server此链接已建立;

ErrCode=3,表示AC设备告诉Portal Server有一个用户正在认证过程中,请稍后再试;

ErrCode=4 ,表示AC设备告诉Portal Server此用户认证失败(发生错误);

注:ErrCode非0时,具体错误原因以ErrID属性值为准。

Ⅲ 其他web认证常见故障

1、URL不能跳转

url能否跳转主要需要确认终端能正常发出http报文被ac拦截,ac正常处理并重定向了。

常见的原因有以下几个:

1)、sta 本身上不了网或者通信有问题 ,可以添加免认证测试( 终端是否正确获取了IP地址,能正常学习到网关arp信息)

2)、终端能否正常解析域名或者输入IP地址能否跳转(比如输入的某一个访问的域名或者IP地址不能在AC的直通列表中,输入的域名要是正确可以解析的域名)

3)用户不能是免认证用户,否则用户报文达到AC后,AC肯定不会拦截

4)、AC 没有配置用户vlan,导致报文转发到ac后被丢弃

5)、输入的网址是https 没有配置https跳转

6)、地址冲突:相同ip不同mac已经在线的话,mac地址不同、ip相同的终端就不能重定向了,通过web-auth sta-preemption enable 解决

7)、配置了web-auth dhcp-check,但是AC没有开启 ip dhcp snooping

8)、AC上wlansec下未调用portal

9)、AC版本过低,请升级至锐捷官网最新版本。

2、PORTAL界面打不开

1)终端获取了AC重定向的URL后,会直接用该URL发起访问。如果portal界面无法弹出,那么需要检查终端与portal服务器之间的连通性。

比如:终端ping portal服务器是否通信正常,排除中间设备是否可能将http报文过滤等。

2)由于url携带的参数或者格式符合portal服务器的要求出现报错。 特别是与第三方服务器对接,需要特别注意。

有的服务器会强制检查或者指定某些参数是特定的某个值,需要确认AC是否支持并且做了配置。

3、用户下线

1)通过dhcp snooping 表项发现终端ip地址冲突了, 这种情况下,前面认证通过的用户会被强制下线。

2)不同的终端使用相同的用户名抢占了

3)流量保活时间阀值

4)用户离开无线网络5分钟,默认就会将web认证表项删除

5)记账更新没开启或者AC与服务器配置不一致。

6)被服务器强制下线(radius 扩展属性)

4、Web认证失败,服务器抓包收不到设备对Auth_req的响应报文

故障可能原因:

Portal发的认证请求报文没有到AC,被中间设备丢弃

故障排除方法:

1).在有条件抓包的情况下,镜像AC上联口报文,确认认证请求是否有达到AC,如果有达到AC,Portal服务器重传Auth_req时会响应ack_auth,errorcode为正在认证;

2).这种问题一般是在刚部署出现,AC与服务器之间的防火墙没有放通对应端口的portal报文。

具体例子:

某银行部署802.1x+web双重认证,802.1x认证成功后进行Web认证,但是web认证失败,在服务器端抓包,所有Auth_req报文都没收到响应,但是有收到portal检测报文,说明部分Portal报文是可以通过AC与服务器之间的防火墙的。后通过抓包和AC统计值确认是认证请求没到AC,经排查是中间防火墙设置问题,过滤了portal报文。

5、一代web认证,用户异常下线之后,在线用户表项无法删除

问题定位:检查设备的配置,是否配置了如下命令,并且确认Portal服务器上的配置和设备配置的秘钥一致。

snmp-server host 172.18.105.9 informs version 2c public

snmp-server community public

snmp-server enable traps web-auth

6、 web认证终端超时下线,AC发送到服务器的code值错误,服务器显示:上网时长用完

故障现象:

过一小时的低流量检测下线,在radius服务器上查看下线原因:用户上网时间已用完,并未显示对应的低流量下线。

原因:

目前设备的实现是在没有关闭链路检测功能的时候,如果设备发现终端解关联,Web认证用户会下线,同时给Radius服务器传的下线原因是code 2,表示用户是由于无线链路断开下线;在关闭链路检测功能的时候,由于这个功能关闭之后,就算终端解关联,Web认证用户的表项也会存在,在这种情况下当前设备的实现是会根据设备低流量下线的配置时间,让Web认证的表项继续存在一段时间,等这个时间到达之后,Web认证的表项就会删除,同时通告Radius服务器用户下线,下线原因是code 5,表示用户可用时长到达下线。

解决方案:

开启链路检查功能。

7、认证成功,终端无法访问外网

故障现象:

web认证,终端接入认证成功,但无法访问外网

故障描述:

AC与smp认证服务器跨nat部署,终端接入认证弹出认证界面进行认证后提示认证成功,但终端无法访问外网

故障排查:

1、配置无问题,版本无问题

2、客户反馈提示认证成功,并且认证服务器在线,但是AC端是不在线状态

3、服务器抓包查看,仅查看到snmp信息,客户反馈服务器端未发送udp 2000报文返回AC终端认证信息

4、软件工程师反馈:

设备重定向的url 参数故障导致smp 将认证方式识别成一代web认证 通过snmp通告设备放通 设备又没有放通用户 导致异常

5、根据软件工程师提示的重定向认证终端弹出的URL地址在AC上进行以下url提示更改后问题解决:

客户进行以下操作:

web-auth template eportalv2

ip 219.128.72.175

url http://219.128.72.175:80/smp/guestauth

fmt custom encry none additional t=wireless-v2&nasip=000000000000000 //0000000代表为MD5校验后的值,具体计算方式如下:

fmt custom encry des user-ip wlanuserip user-mac wlanusermac mac-format none user-vid vlan nas-ip wlanacip ac-name wlanacname ap-mac wlanapmac mac-format none url wlanuserfirsturl ssid ssid

MD5校验值计算:

debug web-auth crypto md5 key x.x.x.x //x.x.x.x计算对应的md5的字符段为ACnat后的公网地址

故障总结:

AC与SMP跨NAT认证需要更改AC上URL格式,否则将导致认证不成功。 AC与SMP跨NAT认证不成功, 比如认证成功界面url:http://119.145.135.150/smp/guestauth?wlanuserip=192.168.0.249&wlanacname=Ruijie_Ac_629c79&ssid=W-FoShan.NH&nasip=172.40.3.18&mac=38a4eda623c5&t=wireless-v2-plain&url=http://info.3g.qq.com/g/s?aid=index&g_f=23849&g_ut=3

自定义二代web认证的url, 计算nas-ip的时候需要使用 debug web-auth crypto md5 key x.x.x.x //x.x.x.x计算对应的md5的字符段为ACnat后的公网地址;

web-auth template eportalv2

ip 121.31.66.142

url http://121.31.66.142:80/smp/commonauth

fmt custom encry none additional t=wireless-v2-plain&nasip=4a9aead79a106150c7116d62b878a161 //wireless-v2-plain为认证界面弹出后的url格式

fmt custom encry des user-ip wlanuserip user-mac mac mac-format none ac-name wlanacname url url ssid ssid //重新定义URL格式,为认证界面弹出后的url格式

全局模式需要修改radius-server nas-ip-address x.x.x.x , x.x.x.x修改为ACnat之后的公网地址;如果不修改,SMP上有看到认证成功但是踢不下线。

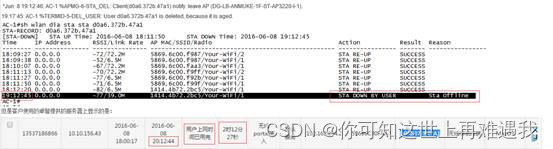

8、 AP在nat内网,通过AC映射的公网地址上线,终端连接web认证信号出现掉线

故障排查:

1)、AC和AP的版本(B8p3版本)和AC配置没有问题;

2)、由于AP在分支,无法通过登入AP查看相关的日志,则可以通过sh wlan diag sta sta-mac 终端mac 进行查看下线的原因代码(环境中出现以下两种原因代码)

(1)reason-code = 103 :针对同一种web认证方式,不同mac终端在连接相同web认证方式的无线信号时获取相同ip地址会出现抢占导致下线,可通过关闭抢占功能解决(默认关闭),开启抢占功能命令:web-auth sta-preemption enable

(2)reason-code = 13 :针对不同web认证方式(如一代web认证和微信连WiFi),不同mac终端获取在连接不同web认证方式的无线信号时获取相同ip地址会出现抢占导致下线,只能通过保证ip地址不冲突解决

注: 以上代码均是不同的终端获取相同的ip地址导致,由于web认证都是ip索引,所以相同IP地址抢占导致下线(若开启dhcp snooping 也可通过sh ip dhcp snooping | 离线终端的ip地址可以查看到是否存在两个项)

(3) reason-code = 15 :AC到portal服务不通或者是丢包,即AC认为portal服务down了,如果没有开启逃生功能,AC也会踢终端下线

3)、web认证导致的下线也可通过收集以下信息

debug web-auth cli

show web-auth syslog ip 192.168.0.106(离线AP获取的ip地址)

debug web-auth errlog

问题解决:

确认客户在不同的分支中无线用户均使用相同网段的dhcp地址池,导致不同的分支用户获取到相同的ip地址,将网段修改解决。

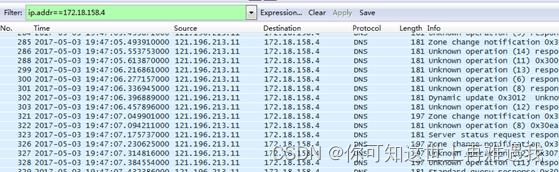

9、 web认证,终端通过软件跳过认证,不用认证即可上网

一、现象:

安装软件后可以跳过认证直接上网

二、排查:

1、核对过配置正常,如果用户不用软件是需要进行的认证

2、确定是首次认证的 不是走无感知上网的

3、抓包定位:

正常进行重定向了,但是手机页面是不显示的。 在ap上联口抓包(本地转发):

定位发现所有的上网数据都是通过dns协议报文发送出去的,而且是固定这两个地址,初步怀疑是伪造成dns报文上网导致的。

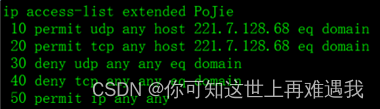

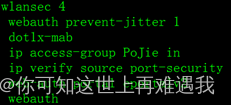

三、解决方案:

1、通过禁止这两个dns解决

2、放通本地的dns,拒接除本地外的所有dns

10、WS SMP服务器修改ip地址后,web认证失败,返回4101报错

故障排查:

客户那边记账和认证方法调用的是默认的radius,但是radius-server host配置了两条,最开始正常的时候smp的地址在第一条,但是后来将smp的地址删除了,又添加了一条smp地址的配置,添加后第一条的ip地址是10.10.10.100不是smp的地址,第二条是10.10.10.200(真实的smp服务器地址),导致ac向第一个服务器发radius报文了,一段时间ac没有收到认证成功报文,设备就给portal发起认证失败的回应。

问题解决:

客户已经将smp的服务器地址建立了服务器组,smp为组名,将认证和记账方法里面的服务器不用默认的radius,修改为smp后,ac就向smp这个服务器发起radius报文了,问题解决。(或者将radius-server host都删除掉,将smp对应地址的那一条先配置,但是这样的话对于另外一个已经再用的认证会影响一段时间,慎用。)

11、 web认证成功了,网络不通定位(假设用户的ip地址是1.1.1.1)

1)、查看web表项是否存在(在AC上查看)

show web-auth user ip 1.1.1.1

如果存在的话,继续往下,否则将信息发送给后台排查

2)、查看scc表项是否存在

debug scc user filter ipv4 1.1.1.1

如果存在的话,继续往下,否则将信息发送给后台排查

3)、查看aclk表项是否存在term mon(先要执行这个)

debug acl efacl nac-show filter ipv4 1.1.1.1

如果存在的话,继续往下,否则将信息发送给后台排查

4)、打开快转和acl debug定位

先开启term mon和debug syslog limit reset

debug efmp packet ping sip 源ip地址 smac 源mac地址 dip 目的ip地址 dmac 目的mac地址 counter 5(地址不知道的,可以用any替代)

debug acl efacl ef-packet srcip 源ip地址 dstip 目的ip地址 count 5(地址不知道,就不要加)

打开以上两个debug后,终端ping下设备或者设备ping下终端,把debug信息收集下,如果有出现drop的字眼,那么把debug信息发给后台进一步分析,否则不是设备丢包,排查其他原因。

集中转发:2、3、4步骤在ac上操作。

本地转发:2、3、4步骤在ap上操作。

2211

2211

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?