Linux Labs

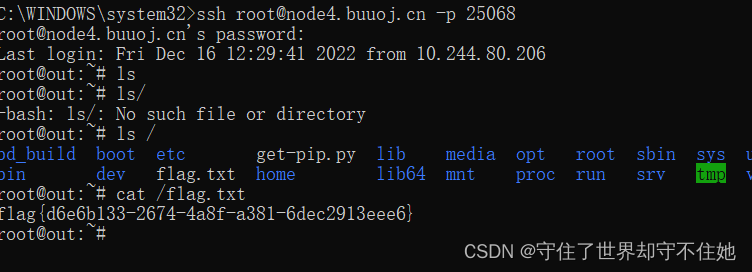

进入靶机 这个界面没啥用 给了ssh:ssh 用户名:root 密码:123456 地址和端口为动态分配的。直接ssh访问 ssh root@node4.buuoj.cn -p 25068

BUU LFI COURSE

这题是要进行文件包含进行传参 /?file=/flag

一眼就解密

确实如题 base64

md5

md5解密即可 md5

Url编码

url编码转换即可

看我回旋踢

synt{5pq1004q-86n5-46q8-o720-oro5on0417r1} 凯撒密码 flag{5cd1004d-86a5-46d8-b720-beb5ba0417e1}

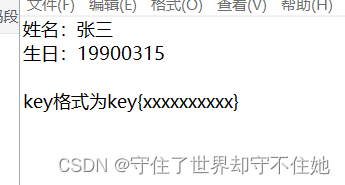

password

姓名生日前后排着试

变异凯撒

加密密文:afZ_r9VYfScOeO_UL^RWUc 格式:flag{ }

那就对照afZ_r9 和 flag{ ASCII码 发现a是97 f是102 f 102 l 108 Z 90 a 97 _ 95 g 103 r114 {是123 发现每个都比前一个加一偏移量从5开始 网上找个脚本

str = 'afZ_r9VYfScOeO_UL^RWUc'

k = 5

for i in str:

# 字符逐个转ASCII码

asc = ord(i)

# ASCII码偏移

asc = asc+k

# ASCII码转字符

asc = chr(asc)

print(asc,end="")

# 合起来写就是:print(chr(ord(i) + k),end='')

k = k+1ord() 将字符转换成ASCII码

chr() 将ASCII码转换成字符

join()将字符串、列表、元组、字典中的元素用指定的分隔符隔开连接成一个新的字符串 用法:‘分隔符’.join(字符串、列表、元组、字典) 分隔符可为空

flag{Caesar_variation}

1051

1051

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?