现在,许多人出于“看家”的目的,选择在家里安装可旋转的云台网络摄像头。

然而,这些摄像头可能会成为他人窥探我们隐私的“眼睛”,想到这,不禁让人背后冒出一身冷汗!

实际上,现在家庭摄像头被入侵的技术门槛已经相当低,大多数入侵行为并非由黑客实施,而是一些为了售卖摄像头利益的人在背后捣鬼。如今,网络上售卖家庭摄像头已经形成了一条完整的产业链。

目前,通过漏洞入侵摄像头的事件报道相对较少,而通过弱密码入侵摄像头的事件却时有发生。许多用户购买摄像头后并未修改默认密码,例如“abc123”“12345”“admin”“888888”等。甚至,一些所谓的硬币大小的摄像头根本没有设置密码的功能。

在这条摄像头利益链条背后,存在着庞大的组织和分工。现在,国内外都有公司搭建了全球网络设备搜索平台,只要是联网设备,在互联网上都可以搜索到。有人专门负责在公网寻找可入侵的弱密码单个设备 IP 段。

感觉黑客技术很酷,想自学保护自身和家人的信息安全,却不知道从哪里入手?

如果成功登录一个弱密码摄像头,他们会对该 IP 段进行批量扫描探测弱密码。通过这种方法扫描到大量弱密码设备后,他们会进行分类整理,然后由全国各地的线上线下代理进行售卖。

有网友做了一个实验,在海康录像机下连接了13台摄像头,品牌包括海康威视、TP-link、天视通和onvif协议摄像头,并将PC电脑与录像机连接到路由器上。

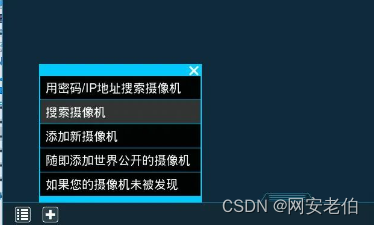

在PC端打开一款免费的远程登录监控摄像头的工具。正常需要输入 IP 地址、端口号、用户名和密码才能远程登录并显示画面。然而,这款软件在未输入任何设备信息的情况下,自动搜索并显示出了局域网内的天视通和 onvif协议的所有监控设备画面。

那么当家里的wifi被邻居连接后,在邻居的电脑上安装了这款软件,同样也可以搜索并查看到你局域网内的部分摄像头画面。

可见,网络威胁无处不在,你永远不知道下一秒会被哪个黑客盯上,我们必须加强网络安全意识,学好网络安全知识,保护自身安全。

2663

2663

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?