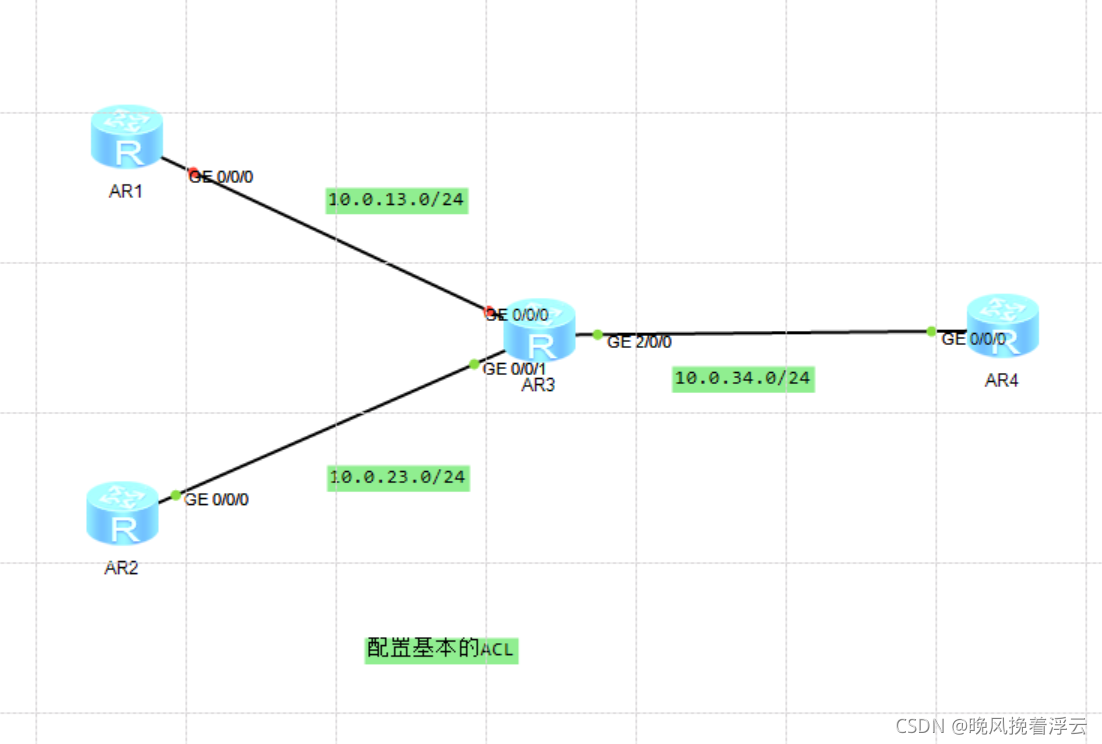

配置基本的访问控制列表

原理概述:

访问控制列表ACL(Access Control List)是由permit或deny语句组成的一系列有顺序的规则集合,这些规则根据数据包的源地址、目的地址、源端口、目的端口等信息来描述。ACL规则通过匹配报文中的信息对数据包进行分类,路由设备根据这些规则判断哪些数据包可以通过,哪些数据包需要拒绝。

按照访问控制列表的用途,可以分为基本的访问控制列表和高级的访问控制列表,基本ACL可使用报文的源IP地址、时间段信息来定义规则,编号范围为2000——2999。

一个ACL可以由多条“deny/permit”语句组成,每一条语句描述一条规则,每条规则有一个Rule-ID。Rule-ID可以有用户进行配置,也可以由系统自动根据步长生成,默认步长为5,Rule-ID默认按照配置先后顺序分配0、5、10、15等,匹配顺序按照ACL的Rule-ID的顺序,从小到大进行匹配。

实验目的:

理解基本访问控制列表的应用场景

掌握配置基本访问控制列表的方法

首先我们基础配置使全网互通:

AR1:

#

interface GigabitEthernet0/0/0

ip address 10.0.13.1 255.255.255.0

#

interface GigabitEthernet0/0/1

#

interface NULL0

#

interface LoopBack0

ip address 1.1.1.1 255.255.255.255

#

ospf 1

area 0.0.0.0

network 1.1.1.1 0.0.0.0

network 10.0.13.0 0.0.0.255

AR2:

#

interface GigabitEthernet0/0/0

ip address 10.0.23.1 255.255.255.0

#

interface GigabitEthernet0/0/1

#

interface NULL0

#

ospf 1

area 0.0.0.0

network 10.0.23.0 0.0.0.255

AR3:

#

interface GigabitEthernet0/0/0

ip address 10.0.13.254 255.255.255.0

#

interface GigabitEthernet0/0/1

ip address 10.0.23.254 255.255.255.0

#

interface GigabitEthernet2/0/0

ip address 10.0.34.1 255.255.255.0

#

interface NULL0

#

interface LoopBack0

ip address 3.3.3.3 255.255.255.255

#

ospf 1

area 0.0.0.0

network 3.3.3.3 0.0.0.0

network 10.0.13.0 0.0.0.255

network 10.0.23.0 0.0.0.255

network 10.0.34.0 0.0.0.255

AR4:

#

interface GigabitEthernet0/0/0

ip address 10.0.34.254 255.255.255.0

#

interface GigabitEthernet0/0/1

#

interface NULL0

#

interface LoopBack0

ip address 4.4.4.4 255.255.255.255

#

ospf 1

area 0.0.0.0

network 4.4.4.4 0.0.0.0

network 10.0.34.0 0.0.0.255

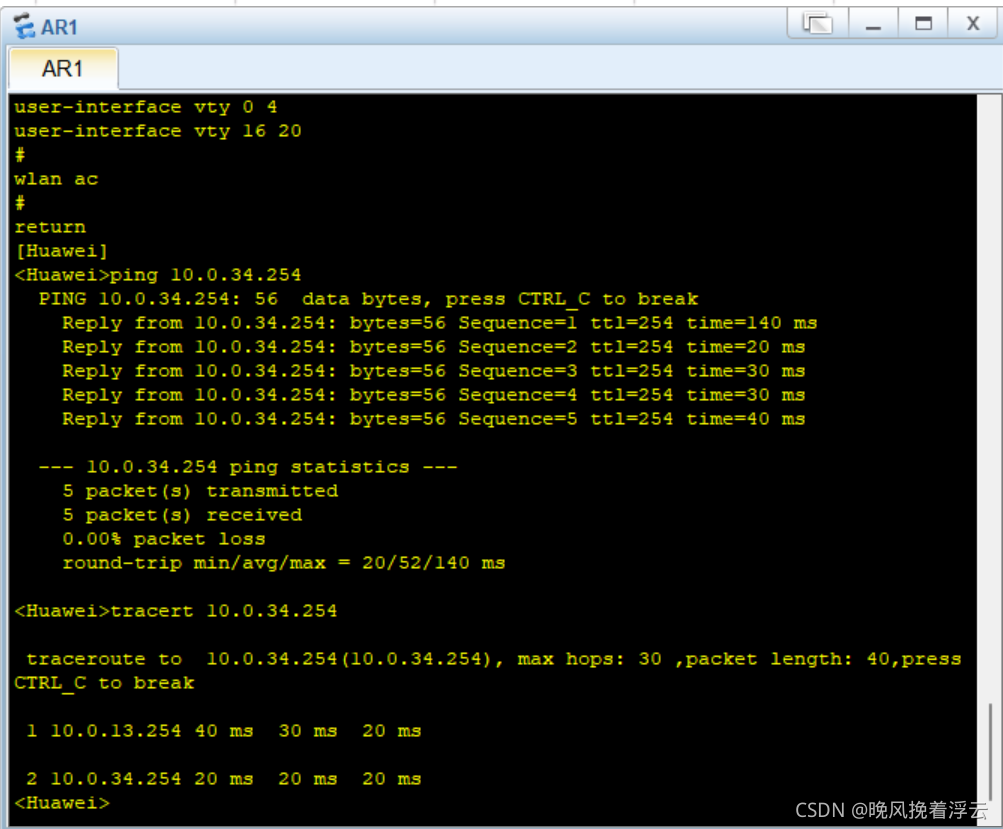

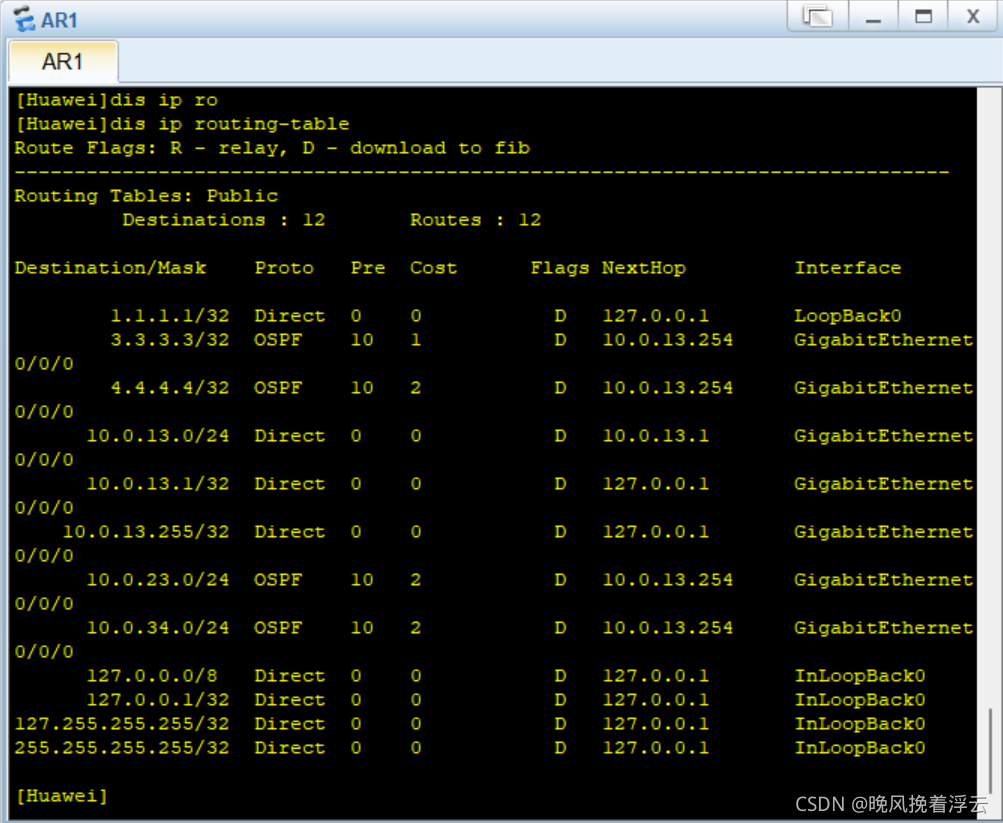

全网互通;我们配置了OSPF,在AR1上查看OSPF路由信息;

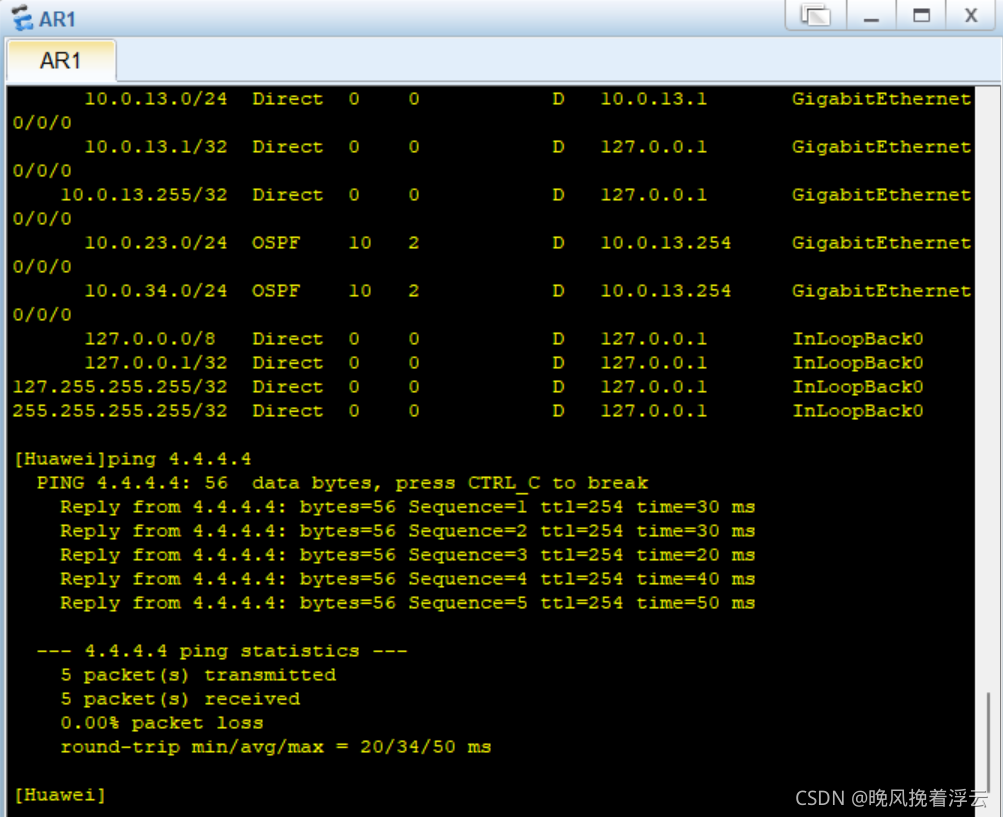

路由器AR1已经学习到了相关网段的路由条目,测试AR1的环回口与AR4的环回口的连通性;

通信正常;

配置基本ACL控制访问;

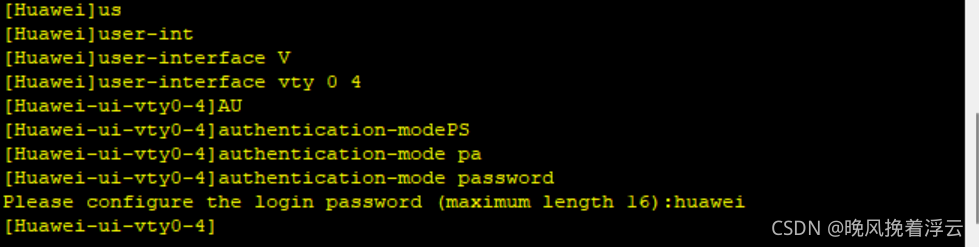

在总部核心路由器AR4上配置telnet相关配置,配置用户密码为huawei。

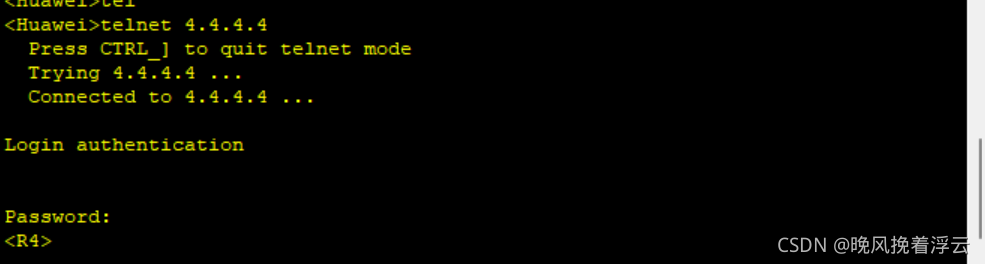

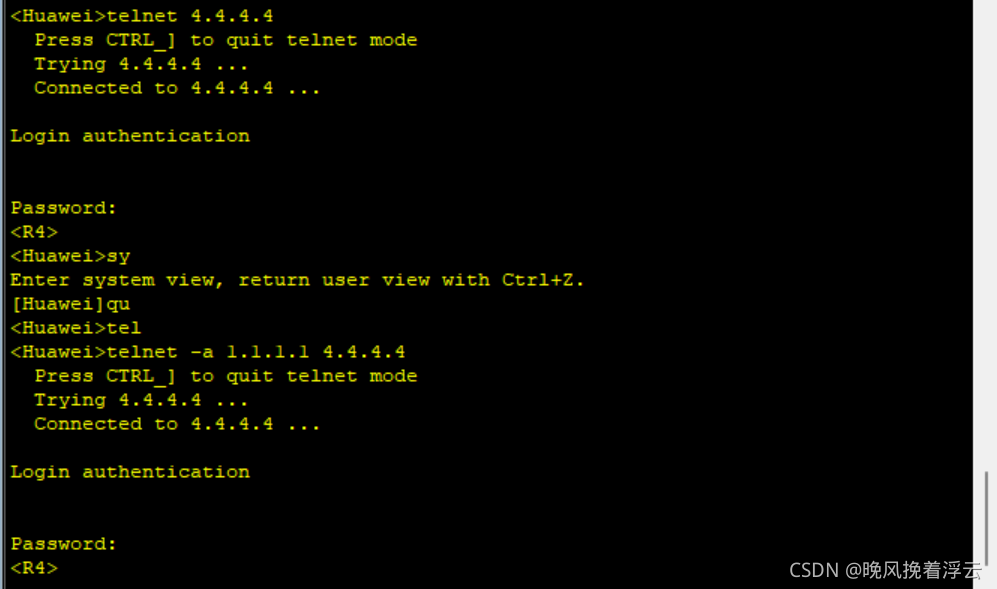

配置完成后,尝试IT部门网关设备AR1上建立Telnet连接;

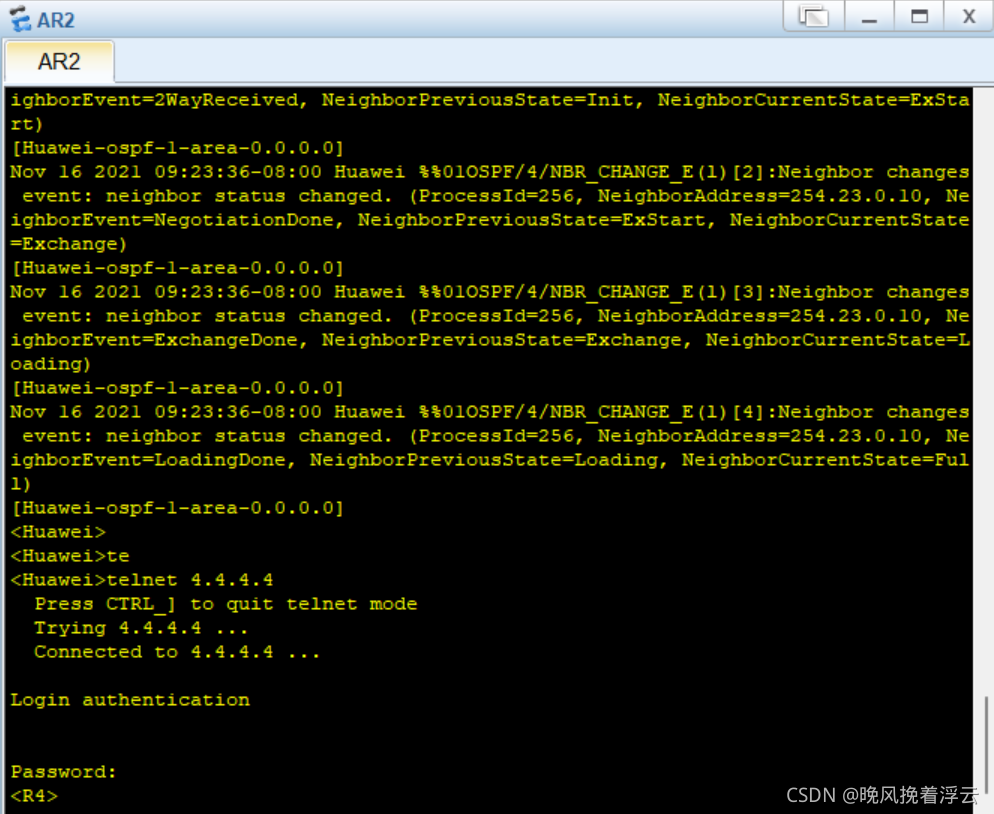

可以观察到,AR1可以成功登录AR4再次尝试在AR2上建立连接;

我们可以发现,只要是路由可达的设备,并且拥有Telnet的密码,都可以成功访问核心设备AR4。这显然是极为不安全的。网络管理员通过配置标准ACL来实现访问过滤,禁止其他设备登录。

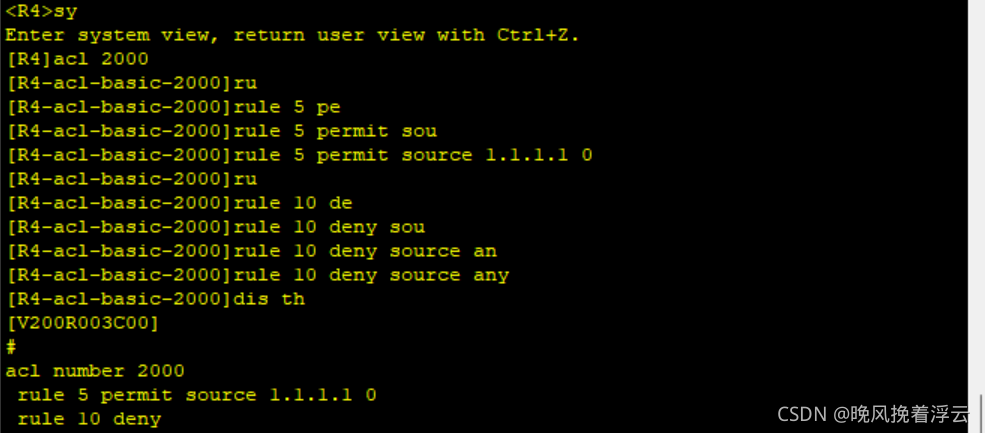

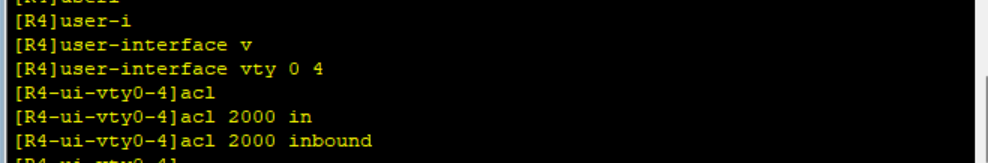

基本的ACL可以针对数据包的源IP地址进行过滤,在AR4上使用ACL命令创建一个编号型ACL,基本ACL的范围是2000——2999。

配置ACL规则,指定规则ID为5,允许数据包源地址为1.1.1.1的报文通过,反掩码为全0,即精确匹配。

指定规则ID为10,拒绝任意源地址的数据包通过。

在上面的ACL配置中,第一条规则的规则ID定义为5,并不是1,第二条定义为10,也不与5连续,这样配置的好处是能够方便后续的修改或插入新的条目。并且配置的时候也可以不采用手工方式指定规则ID,ACL会自动分配规则ID,第一条为5,第二条为10,第三条为15,依此类推,即默认步长为5,该步长参数也是可以修改的。

ACL配置完成后,在VTY中调用。使用inbound参数,即在AR4的数据入方向上调用。

配置完成后,使用AR1的环回口地址1.1.1.1测试访问4.4.4.4的连通性。

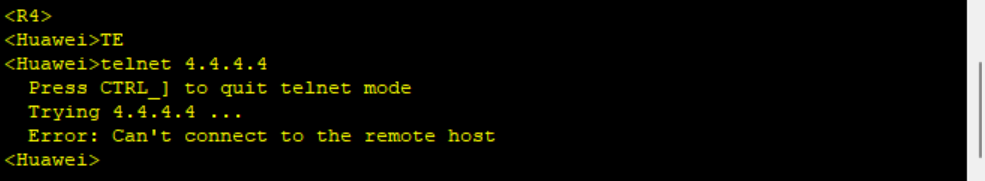

发现没有问题,然后尝试在AR2上访问AR4

可以观察到,此时AR2无法访问4.4.4.4,即上述ACL配置已经生效;

基本的ACL的语法规则

ACL的执行是有顺序性的,如果规则ID小的规则已经被命中,并且执行了允许或者拒绝的动作,那么后续的规则就不再继续匹配。

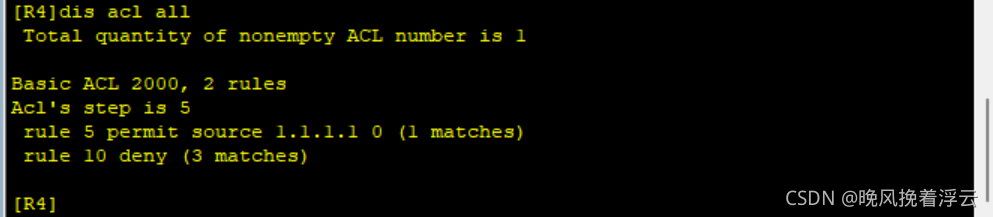

在AR4上查看设备上所有的访问控制列表。

以上是目前ACL的所有配置信息。根据上一步骤中的配置,AR4中存在一个基本ACL,有两个规则rule 5 permit source 1.1.1.1 0 和 rule 10 deny source any,且根据这两个规则已经将AR2的访问拒绝。现出现新的需求,需要AR3能够使用其环回口3.3.3.3访问AR4。

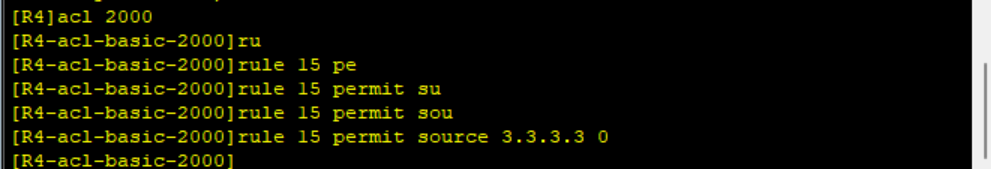

首先尝试使用规则ID 15 来添加允许3.3.3.3访问的规则。

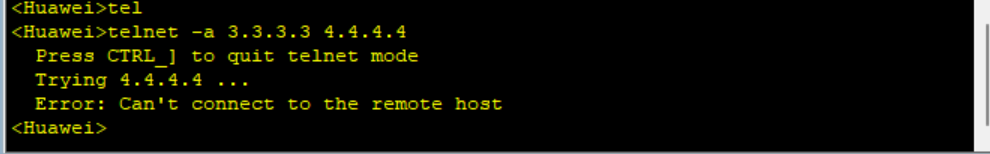

配置完成后,尝试使用AR3的3.3.3.3访问AR4;

发现无法访问。按照ACL匹配顺序,这是由于规则为10的条目是拒绝所有行为,后续所有的允许规则都不会被匹配。若要此规则生效,必须添加在拒绝所有的规则ID之前。

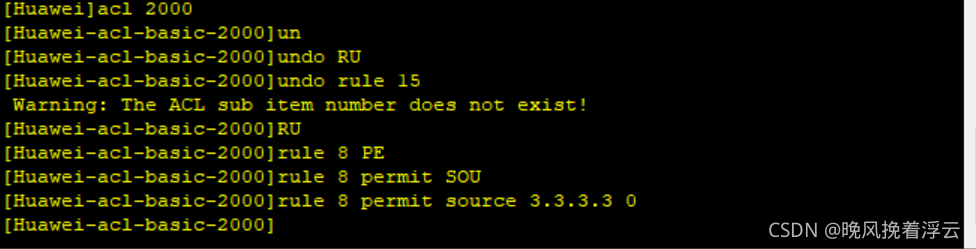

在AR4上修改访问控制列表ACL2000,将规则ID修改为8。

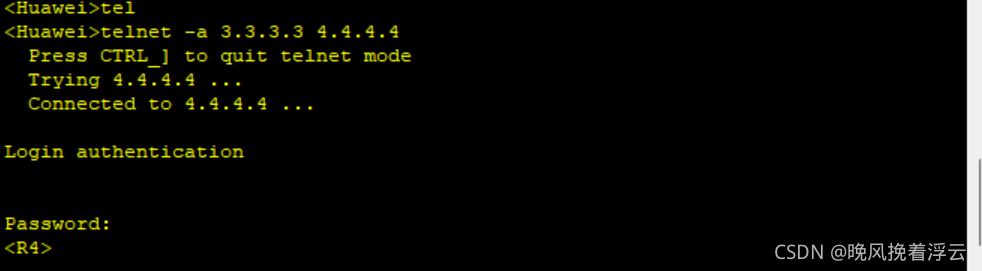

配置完成后,再次尝试使用AR3的环回口访问AR4;

此时访问成功,证明配置已经生效;

实验结束;

备注:如有错误,请谅解!

此文章为本人学习笔记,仅供参考!如有重复!!!请联系本人!

1031

1031

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?