20231909 2023-2024-2 《网络攻防实践》实践五报告

1.实践内容

1、防火墙

防火墙技术是通过有机结合各类用于安全管理与筛选的软件和硬件设备,帮助计算机网络于其内、外网之间构建一道相对隔绝的保护屏障,以保护用户资料与信息安全性的一种技术。防火墙最基本的功能就是控制在计算机网络中不同信任程度网络域之间传送的数据流,例如,公共互联网是不可信任的区域,而内部网络是高度信任的区域,防火墙能够阳断安全策略中禁止的—些网络通信,提供在不同信任水平的网络域之间实施网络安全访问控制,根据最少特权原则保证网络安全性的功能机制。具体功能如下:

-安全屏障。 防火墙能极大提高安全性。只有允许的协议才能通过防火墙,使得网络环境更安全。

- 监控审计。对所有访问进行记录,同时提供相关数据使用情况。 发现可疑操作时及时报警。。

- 防止信息泄露。 通过网段隔离,降低了敏感信息泄露的可能性。

- 日志记录与事件通知。 进出网络的数据都必须经过防火墙,防火墙通过日志对其进行记录,能提供网络使用的详细统计信息。当发生可疑事件时,防火墙更能根据机制进行报警和通知,提供网络是否受到威胁的信息

2、Linux开源防火墙netfilter/iptables介绍

netfilter/iptables(简称为iptables)组成Linux平台下的包过滤防火墙,与大多数的Linux软件一样,这个包过滤防火墙是免费的,它可以代替昂贵的商业防火墙解决方案,完成封包过滤、封包重定向和网络地址转换(NAT)等功能。

3、入侵检测系统

分类:HIDS(基于主机的入侵检测系统)、NIDS(基于网络的入侵检测系统)

入侵防御系统IPS/IDS:“即插即用”,无须使用者的干预。

2.实践过程

- 防火墙配置

通过iptables - V检查是否安装,显示版本号可知已经安装;

输入sudo iptables -L,查看当前防火墙配置信息,可以看出,当前未添加任何规则;

在Kali上ping靶机可以ping通

在Kali上ping靶机可以ping通

通过输入sudo iptables -A INPUT -p icmp -j DROP,添加规则过滤ICMP包,查看防火墙配置信息;

通过输入sudo iptables -A INPUT -p icmp -j DROP,添加规则过滤ICMP包,查看防火墙配置信息;

重新ping靶机,查看ICMP包接收情况,课件无法接受ICMP响应包;

重新ping靶机,查看ICMP包接收情况,课件无法接受ICMP响应包;

通过输入sudo iptables -F删除过滤包规则后,发现可以重新收到ICMP包;

通过输入sudo iptables -F删除过滤包规则后,发现可以重新收到ICMP包;

只允许特定IP地址,访问主机的某一网络服务(如FTP、HTTP、SMB),而其他的IP地址无法访问(两种方法)

通过telnet 192.168.200.57申请远程访问,可见申请成功

添加规则禁止所有主机远程访问靶机,kali和WinXP都无法访问

添加特定规则sudo iptables -A INPUT -s 192.168.200.56 -j ACCEPT,允许WInXP远程访问靶机,访问成功

- 动手实践Snort

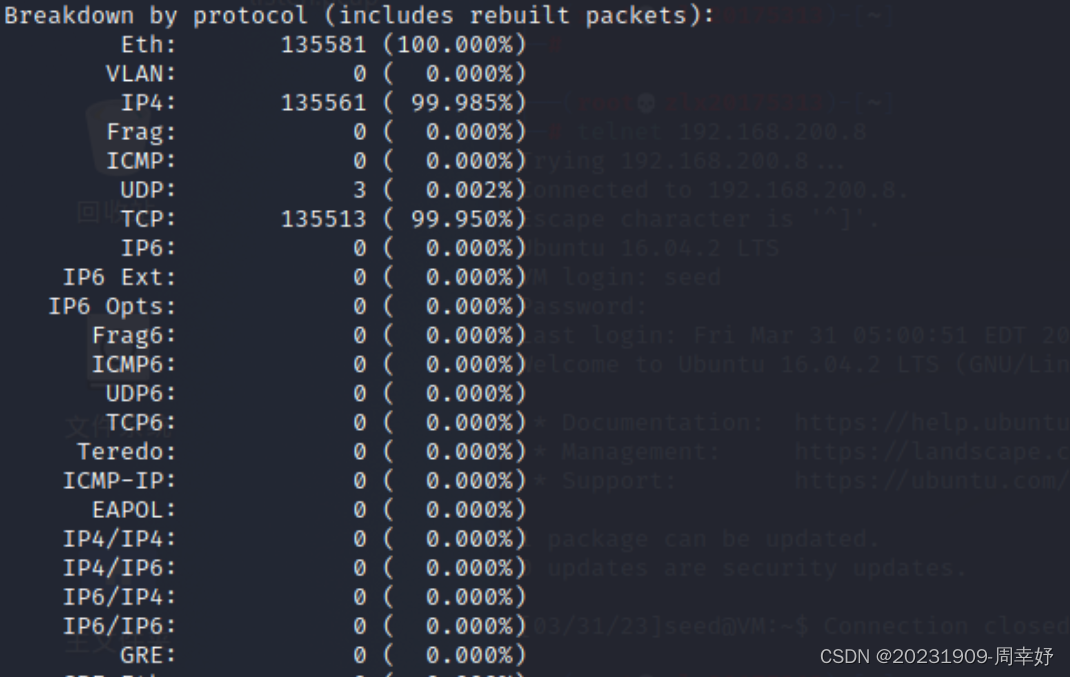

输入snort -r listen.pcap -c /etc/snort/snort.conf -K ascii对已有的listen.cap进行入侵检测,可以看到检测到的数据包信息,有UDP、TCP、ARP等,主要是TCP。

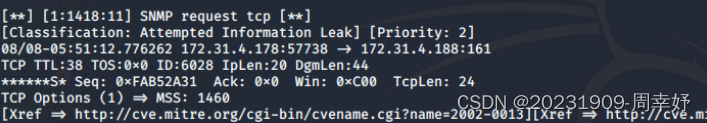

输入cd /var/log/snort;vim alert;查看日志文件,可知击主机的IP地址是172.31.4.178,网络扫描的目标IP地址是172.31.4.188。

输入cd /var/log/snort;vim alert;查看日志文件,可知击主机的IP地址是172.31.4.178,网络扫描的目标IP地址是172.31.4.188。

- 分析配置规则

输入sudo su;vim /etc/init.d/rc.firewall;可以看到roo在开机启动的过程中iptables的初始化操作: 输入“vim /etc/init.d/snortd” ,分析规则,默认监听网卡,默认存储日志路径等,默认监听网卡为eth0,配置文件的位置在/etc/snort/snort.conf。

输入“vim /etc/init.d/snortd” ,分析规则,默认监听网卡,默认存储日志路径等,默认监听网卡为eth0,配置文件的位置在/etc/snort/snort.conf。

执行命令 vim /etc/init.d/hw-snort_inline 打开snort_inline包含实际执行的参数的脚本文件。

执行命令 vim /etc/init.d/hw-snort_inline 打开snort_inline包含实际执行的参数的脚本文件。

输入chkconfig --list | grep iptables ;查看防火墙服务开启状态

输入chkconfig --list | grep iptables ;查看防火墙服务开启状态

输入chkconfig --list | grep snort 查看snort服务开启状态查看服务开启状态;

输入vim /etc/honeywall.conf查看是否更新,可知未更新

输入vim /etc/honeywall.conf查看是否更新,可知未更新

3.学习中遇到的问题及解决

- 问题1:未拦截成功ICMP包

- 问题1解决方案:命令输入错误,查阅资料后修改

4.实践总结

通过本次实验,不仅仅了解如何对防火墙进行配置,同时动手实践Snort以及分析虚拟网络攻防环境中蜜网网关的防火墙和IDS/IPS配置规则,掌握了蜜网网关是如何利用防火墙和入侵检测技术完成其攻击数据捕获和控制需求的,对此也有了新的了解。

本文介绍了防火墙技术,包括防火墙作为安全屏障的作用、Linux开源防火墙netfilter/iptables的使用,以及入侵检测系统的分类。实践部分详细描述了配置防火墙规则、使用Snort进行入侵检测的过程,以及遇到的问题及其解决。实验总结强调了防火墙与入侵检测在蜜网网关中的应用和理解提升。

本文介绍了防火墙技术,包括防火墙作为安全屏障的作用、Linux开源防火墙netfilter/iptables的使用,以及入侵检测系统的分类。实践部分详细描述了配置防火墙规则、使用Snort进行入侵检测的过程,以及遇到的问题及其解决。实验总结强调了防火墙与入侵检测在蜜网网关中的应用和理解提升。

2019

2019

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?