1.pass-01

查看源代码

是js,属于前端校验

可以通过禁用js来上传文件

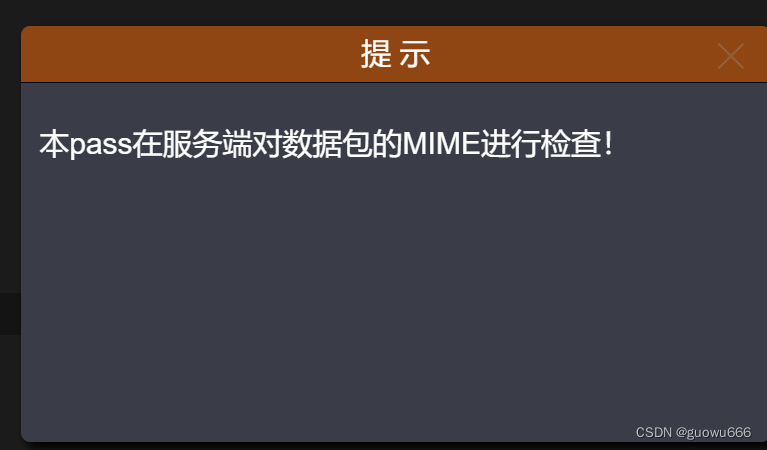

2.pass-02

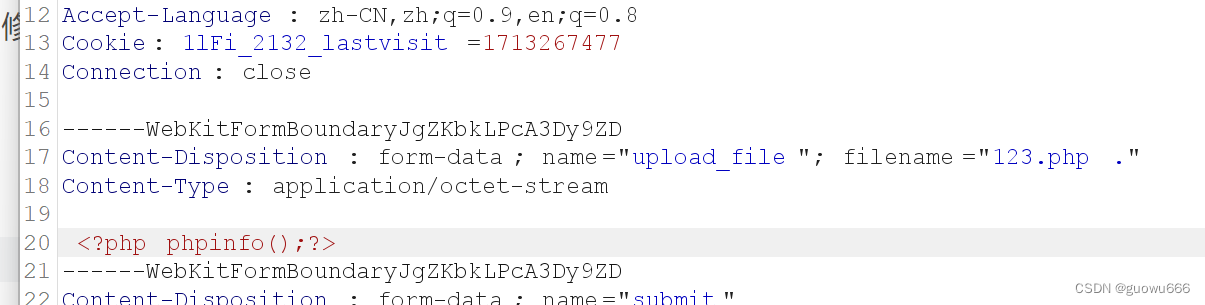

根据提示是MIME绕过

MIME:是设定某种扩展名的文件 用一种应用程序来打开的方式类型,当该扩展名文件被访问的时候,浏览器会自动使用指定应用程序来打开。

上传一个php文件先抓取到请求的数据包,通过修改content-Type来确定mime类型。

上传成功因为是php文件所以显示不出来。

源码解析

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

#判断文件的type

if (($_FILES['upload_file']['type'] == 'image/jpeg') || ($_FILES['upload_file']['type'] == 'image/png') || ($_FILES['upload_file']['type'] == 'image/gif')) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH . '/' . $_FILES['upload_file']['name'];

#move_uploaded_file 文件移动 将 $temp_file 移动到$img_path,返回布尔值

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '文件类型不正确,请重新上传!';

}

} else {

$msg = UPLOAD_PATH.'文件夹不存在,请手工创建!';

}

}

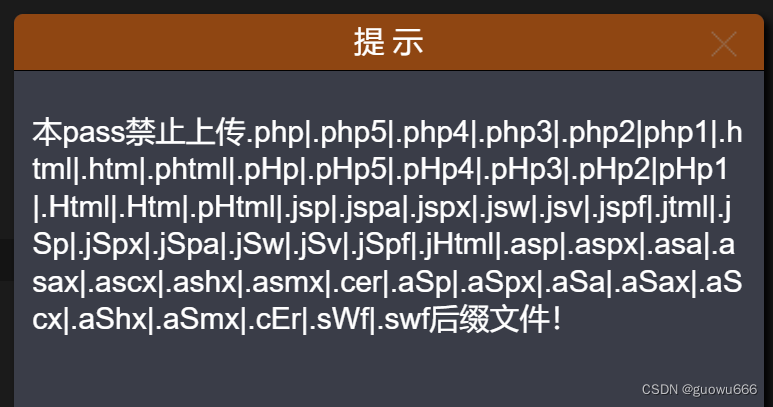

?>3.pass-03

通过源码发现是黑名单禁止 可以使用php3,php5等后缀通过,

例如我使用的是apache,可以通过修改配置文件 http.conf 使用后缀名。

源码解析

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array('.asp','.aspx','.php','.jsp');

#去除为文件名的首尾空格。

$file_name = trim($_FILES['upload_file']['name']);

#从str字符串的尾部开始,从后向前删除点.,直到该字符串的末尾字符不是.为止

$file_name = deldot($file_name);//删除文件名末尾的点

#找字符串在另一个字符串中最后一次出现的位置,并返回从该位置到字符串结尾的所有字符,如果未找到返回 false

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //收尾去空

if(!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.date("YmdHis").rand(1000,9999).$file_ext;

if (move_uploaded_file($temp_file,$img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '不允许上传.asp,.aspx,.php,.jsp后缀文件!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}

?>主要函数

deldot 从str字符串的尾部开始,从后向前删除点.,直到该字符串的末尾字符不是.为止

strrchr找字符串在另一个字符串中最后一次出现的位置,并返回从该位置到字符串结尾的所有字符,如果未找到返回 false

str_ireplace :字符串替换

trim :首尾去空

4.pass-04

黑名单禁止

可以使用.htaccess文件漏洞

这种文件是apache的一个配置文件,里面我们写了三行代码。可以说是,这个文件中可以改apache的配置,导致apache出现解析漏洞。

<FilesMatch "">

SetHandler application/x-httpd-php

</FilesMatch>

先上传.htaccess,在上传图片码。

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

#禁止出现的后缀名 黑名单禁止

$deny_ext = array(....);

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');//找后缀名

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //收尾去空

//保存文件

}

?>

5.pass-05

查看黑名单还禁止了.htccess,通过查看源码少了变为小写的代码,所以可以通过后缀大小写绕过

6.pass-06

黑名单禁止,限制了大小写

利用Windows系统的文件名特性。文件名最后增加空格和点或者点和空格 ,写成

1.php .,这个需要用burpsuite抓包 修改,上传后保存在Windows系统上的文件名最后的一个.会被去掉,实际上保存的文件名就是1.php

修改前

修改后

上传成功

源码解析

7.pass-07

同第六关

8.pass-8

通过查看源码,少了对::$DATA的限制

在文件夹后面添加::$DATA

9.pass-9

原理同pass-6 但是源码中添加 去除一个点的语句。多加一个点即可。

10.pass-10

方法一:

同pass6

方法2

通过代码发现对黑名单的后缀要替换,只替换一次可以使用双写绕过。

11.less-11

上传的文件名 改成 ../upload/1.php%00.jpg(1.php%00.jpg 经过 url 转码后会变为 1.php\000.jpg) ,最后保存下来的文件就是 1.phpphp版本要小于5.3.4,5.3.4及以上已经修复该问题;并且magic_quotes_gpc需要为OFF状态

12.pass-12

同pass-11

13.pass-13

方法一上传图片码

copy /b xx.php+xx.png xx.png方法二

根据源码 函数是为了获取获取文件的文件头。修改文件头即可

14.less-14

getimagesize 通过获取请求头来验证文件,方法同less-13

15.less-15

exif_imagetype 读取一个图像的第一个字节并检查其签名

方法同上

水平有限,如有错误请多多指正!!!

1222

1222

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?